Genehmigt: Fortect

In den letzten Tagen berichteten einige Benutzer, auf mal_otorun1 regedit gestoßen zu sein.

Insgesamt gefunden 55561 | EIN Gewinne anzeigen: 1-20

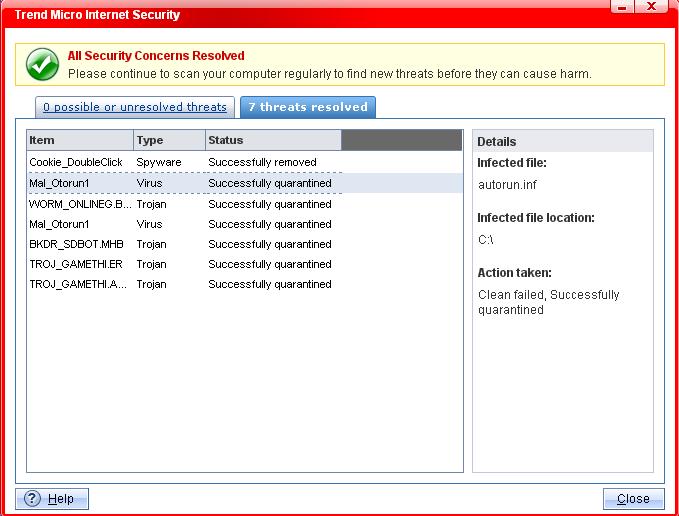

Dies ist die heuristische Erkennung von verdächtigen Details durch Trend Micro, deren Verhalten und Eigenschaften exakt mit dem Verhalten und den Eigenschaften der Spyware übereinstimmen und die sie liest: WORM_AUTORUN OTORUN Da diese Formate in vielen Fällen vorkommen und

Mal_Otorun1% System Root% alle Arbeitsmappen werden gefunden autorun.inf – erkannt von Trend Micro Mal_Otorun1 als% System Root% Microsoft.lnk% System Root% Aplikasi.lnk% System Root% alle gefundenen Ordner Microsoft . lnk%-System

erkennt die meisten verknüpften gelöschten AUTORUN.INF-Dateien als MAL_OTORUN1. Verteilt Musik über Wechselmedien

Tropfen

auch Server 2003.) HINWEISE. Die gelöschte Datei AUTORUN.INF wird von Trend Micro zweifellos als Mal_Otorun1 erkannt. Verteilt mit Hilfe von Wechseldatenträgern. Hinterlässt Dateien.

für Windows XP und Server 2003.) Es speichert die folgenden Komponentendatei(en)% System% Autorun: .- inf, identifiziert als Mal_Otorun1 (Hinweis: angezeigt% System%, Windows-Systemordner, normalerweise C: Windows System

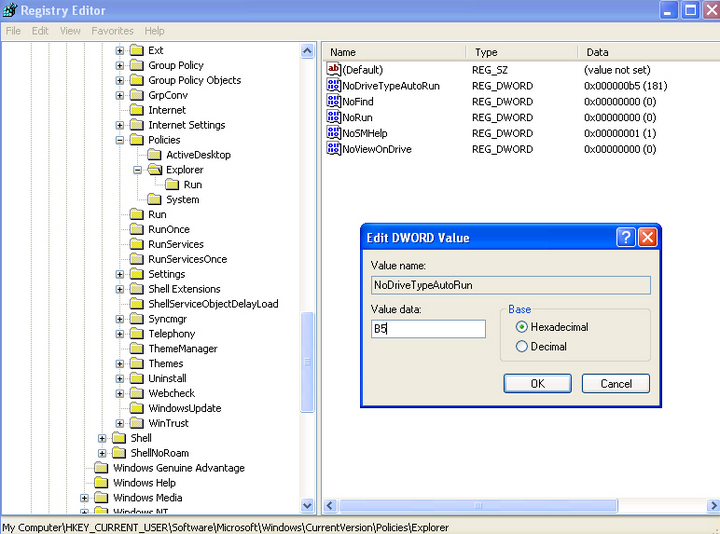

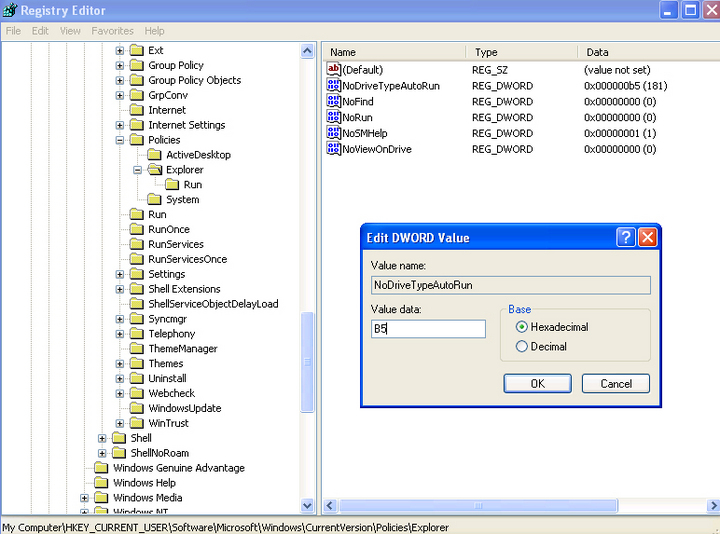

Dies sind die Standardwerte für alle erwähnten Registrierungseinträge: 1.) HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvancedFolderSuperHidden UncheckedValue = nil ( Hinweis: Dies sind die Standardwerte

Dies ist Trend Micros oft heuristische Erkennung von Schattendateien mit ähnlichen Verhaltensmerkmalen in Kombination mit der folgenden Malware: WORM_AUTORUN OTORUN nur weil diese Dateien häufig und

Dieser Wurm dringt als Hauptdatei in das System ein, die von anderer Malware gehostet wird oder unwissentlich von Benutzern erworben wird, die bösartige Websites besuchen. Ankunftsdetails Dieser Wurm dringt auch in das System ein Datei

CurrentVersion Explorer Advanced ShowSuperHidden bedeutet “0” HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Policies NetWork NoNetSetup impliziert “1” HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion

Subroutine: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Explorer Advanced ShowSuperHidden = “0” HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Explorer Advanced HideFileExt bedeutet “1

Windows CurrentVersion Explorer Advanced HideFileExt impliziert die Verteilung “1”. Dieser Wurm klont sich selbst auf alle Wechseldatenträger. Backdoor-Verfahren Dieser Wurm hat fast keine Backdoor. Rootkit

Dies ist die heuristische Methode von Trend Micro, um verdächtige Dateien zu erkennen, da sie die Einführung und das Land ähnlicher Varianten von WORM_AUTORUN widerspiegelt. Die erkannten Dokumente hinterlassen normalerweise einige Inhalte und

HKEY_LOCAL_MACHINE SOFTWARE Microsoft Security Center UACDisableNotify = 1 Windows CurrentVersion Policies hkey_local_machine software microsof company process EnableLUA = 1 Distribution Dieser Wurm liefert folgendes

Windows CurrentVersion Explorer drv6 impliziert den Ausführungstag HKEY_LOCAL_MACHINE SOFTWARE Microsoft Security Center UACDisableNotify = 1 HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Richtlinie

Dieser Regenwurm platziert seine Komponenten-Downloads auf allen Festplatten. Die gespeicherte Datei AUTORUN.INF wurde von Trend Micro als Mal_Otorun1 erkannt. Der Regenwurm minimiert die Datei AUTORUN.INF, um automatisch überarbeitete Kopien zu starten

Dies Der Wurm gelangt durch einfache Backlinks zu Wechselmedien, die die Vorgehensweise enthalten. Es kommt in Wechseldatenträgern. Es gibt das System als Datei ein, die von verschiedenen anderen Malware abgelegt wurde, oder als Datei, ohne zu versuchen, sie zu finden

Dieser Trojaner dringt in jedes System ein, im Grunde eine Datei, die von vielen anderen bösartigen Plänen abgelegt wurde, oder als eine Datei, die Benutzer beim Besuch bösartiger Websites unwissentlich besessen haben. Es wird sofort ausgeführt. Es schreibt Dateien, wenn der Benutzer

eingibt. haben die Fähigkeit zu öffnen

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Dieser Trojaner dringt in Ihr System als Datei ein, die von anderen Personen heruntergeladen wurde, oder als Malware in Form einer wichtigen Datei, die zweifellos von Benutzern heruntergeladen wurde, die bösartige World Wide Web-Sites besuchen. Ankunftsdetails Dieses Trojanische Pferd kommt in jeder Art von Kurs wie

SYSTEM CurrentControlSet Services srvrandom Startzeichen ist gleich “2” HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services srvrandom ErrorControl-Symbol bedeutet “1” HKEY_LOCAL_MACHINE SYSTEM

AtTaskMaxHours = 9 Ändert die folgenden Registrierungseinträge: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services Schedule NextAtJobId = b (Hinweis: Vermeiden Sie diese Werte aus der Registrierung um die Frage herum, der Pfad ist 1.) Es

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.