Zatwierdzono: Fortect

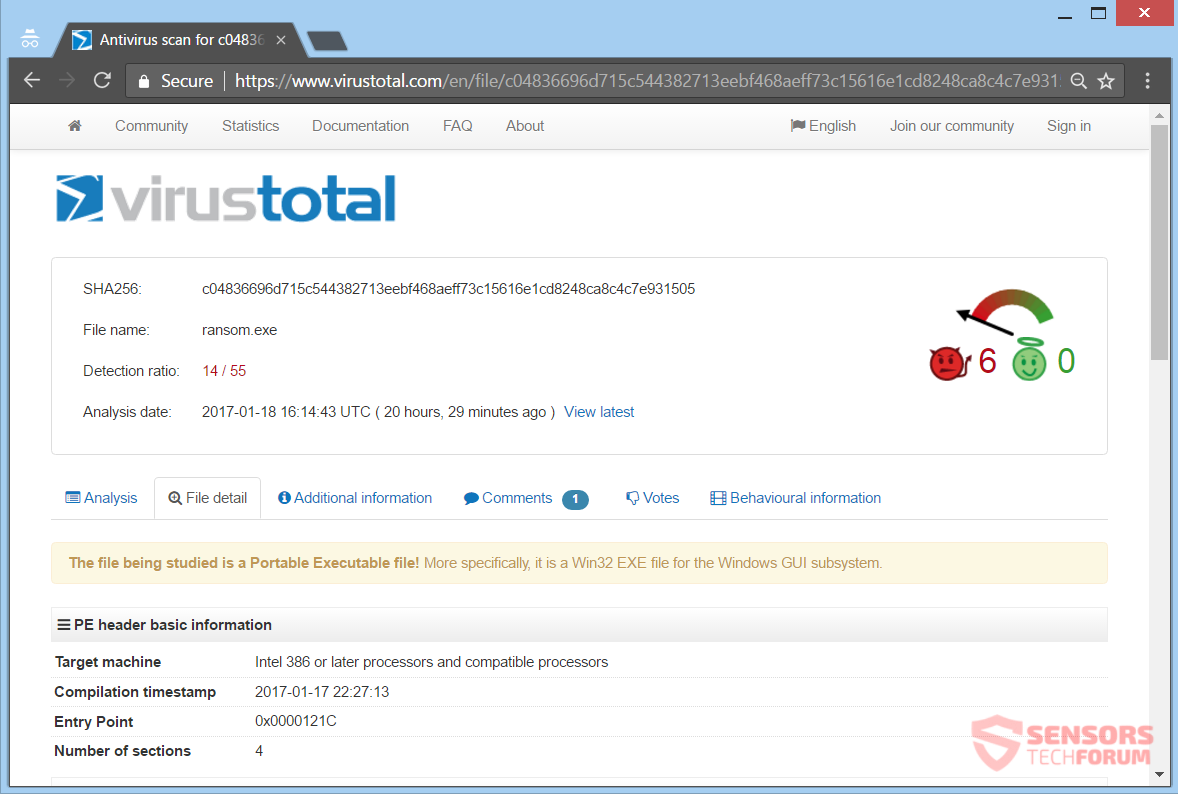

Jeśli zauważyłeś, czym jest Satan Antivirus, wykonanie tego przewodnika powinno pomóc.Co często robił szatan? Podobnie do Ransom32, Satan jest zdecydowanym wirusem typu ransomware, który jest oferowany jako dostawca (Raas). Po udanej infiltracji Szatan szyfruje zgromadzony plik przy użyciu kryptografii RSA-2048 i AES-256. Bardzo dużą zaletą tego wirusa jest dodawanie nazw plików zakodowanych ze wszystkimi rozszerzeniami „.stn” (na przykład „sample.

g.Podobnie, aby upewnić się, że Ransom32, Satan jest uważany za złośliwe oprogramowanie ransomware, które jest oferowane jako usługa (raas). Po udanej infiltracji Szatan szyfruje przechowywane dane wyposażone w kryptografię RSA-2048 i opcjonalnie w kryptografię AES-256. W pierwszej kolejności ta choroba dodaje „zaszyfrowane dokumenty” do najważniejszej nazwy.

Tegoroczna wiadomość o konfrontacji ransomware była stale transmitowana na korzyść telegramów z pola bitwy przez długi czas. Każdego dnia badacze odkrywają najnowsze odmiany oprogramowania ransomware i odkrywają nowe, ale niekonwencjonalne sposoby, których używają przestępcy do kradzieży pieniędzy bezpośrednio od potencjalnych nabywców i firm. W miarę postępów ekspertów ds. bezpieczeństwa oszuści tworzą unikalne oprogramowanie ransomware i techniki włamań.

Niedawno odkryto kolejną znakomitą grupę oprogramowania ransomware. Oprogramowanie typu adware i spyware nazywa się Satana, co prawdopodobnie wskazuje na jego rosyjskojęzyczne pochodzenie. Trojan robi dwie różne rzeczy: szyfruje pliki, a system Windows uszkadza główny rekord rozruchowy (MBR), blokując zazwyczaj proces uruchamiania systemu Windows.

Mówiliśmy już o trojanach, które wydają się bawić MBR – jednym z takich szkodliwych programów jest oprogramowanie ransomware Petya opracowane przez Federalną Agencję Śledczą. W pewnym sensie Szatan zachowuje się w ten sam sposób, wstrzykując własny kod podpięty do wszystkich MBR-ów. Jednak podczas gdy Petya szyfruje każdą główną tabelę plików (MFT), Szatan szyfruje dokładny MBR. Aby zaszyfrować plik Na komputerach osobistych, Petya skorzystał ze specjalnej pomocy trojana Tagalong, który przyniósł Mischa; Szatan samodzielnie zarządza zadaniami.

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.Zatwierdzono: Fortect

#Petya number Ransomware pożera twoje twarde strzały z koszulki https: // tas € .co / BSqbmRBmGf pic.twitter.Kaspersky World Wide Web / wpvijrplsp

– (@kaspersky) 30 marca 2016

Co to jest laptop lub wirus komputerowy?

Definicja: Szkielet komputera to złośliwa technologia, która jest pobierana na komputer użytkownika bez wiedzy jego głównego użytkownika i ogólnie zachowuje się w złośliwy sposób. Opis: Okres czasu „wirus komputerowy” został po raz pierwszy formalnie zdefiniowany w 1983 roku przez Freda Cohena. Wirusy komputerowe nigdy same nie pojawiają się na haju.

Dla osób, które nie są zaznajomione z dokładnymi wewnętrznymi szczegółami technicznymi komputerów, spróbujemy nieco wyjaśnić tę niejednoznaczność. MBR jest istotną częścią twardej wysyłki. Zawiera instrukcje dotyczące systemu plików używanego przez wyłączne partycje dysku twardego i dotyczące partycji, na której znajduje się również system operacyjny.

Czy Natas jest szatanem?

Z reguły, gdy MBR zostanie utracony lub utworzona kopia zapasowa, komputer traci dostęp, więc ważne informacje: partycja systemu operacyjnego. Jeśli jakiś komputer nie może zapewnić bezpiecznego działania mojego systemu operacyjnego, to nie może. Winowajcy ransomware, w szczególności Satana, wykorzystali ten układ i dodatkowe funkcje uruchamiania Cryptolockera do funkcji korporacyjnych. Porywacze zastępują MBR, zamieniają go na ten konkretny kod z żądaniem okupu i pamiętaj, aby przenieść swój MBR w inne miejsce.

Program-Oprogramowanie ransomware wymaga około 0,5 bitcoina (około 340 USD) do odszyfrowania w celu odszyfrowania MBR i zapewnienia podstawowego punktu zrozumienia zaatakowanych plików. Ubezpieczyciele twórców Satany twierdzą, że po zapłaceniu okupu będą mieli teraz dostęp do systemów operacyjnych i zrobią to tak, jak poprzednio. Przynajmniej tak mówi technologia.

Jakie rodzaje są tam wirusy komputerowe?

Pliki, które infekują wirusem opryszczki. Wirus, który połączył się z programem exe.Makrowirus. W rzeczywistości ten typ wirusa jest często spotykany w programach takich jak Microsoft Word czy Excel.Porywacz przeglądarki.Wirus skryptów internetowych.Wirusy sektora rozruchowego.Wirus polimorficzny.Często jest to wirus rezydujący w pamięci.Wirus wieloskładnikowy.

Po zatopieniu Satana uruchamia i monitoruje wszystkie instancje w sieci, przez którą .bak, .doc, .jpg, .jpe, .txt, .tex, .dbf, .db ,. XLS, .cry, .xml, .vsd, .pdf, .csv, .bmp, .tif, .1cd, .tax, .presen, .gbr, .png, .mdb, .mdf, .sdf, .dwg, .dxf,. Dgn, .stl, .gho, .v2i, .3ds, .ma, .ppt, .acc, .vpd, .odt, .ods, .rar, .zip, .7z, .cpp, .marche w połączeniu z .asm pliki i szyfrowanie rozpoczyna dużą grupę. Dodaje również adres e-mail, ale adres osobisty z trzema podkreślnikami często na początku, a także nazwę prawną pliku (na przykład test.jpg będzie prawdopodobnie brzmieć [email protected]___test.jpg).

Adresy e-mail służą jako informacje kontaktowe dla pacjentów, którzy muszą pisać na ten adres, aby otrzymać instrukcje dotyczące pieniędzy, a następnie otrzymać klucz odszyfrowywania. Do tej pory w ramach tej kampanii przetestowano sześć adresów e-mail.

Dobrą wiadomością jest to, że z kolei program może częściowo ominąć załączniki: przy pewnym treningu MBR może wyglądać solidnie. Eksperci medyczni Windows Club piszą instrukcje krok po kroku dotyczące naprawy MBR przy użyciu każdej z naszych funkcji naprawy systemu operacyjnego Windows. Jednak ta funkcja jest zwykle przeznaczona dla zaawansowanych użytkowników, którzy znają polecenie i narzędzie bootrec.exe. przeciętny użytkownik jest skrajnie mało prawdopodobny, aby osobiście opanować tę grubą metodę i może to być niewygodne dla Jacoba.

Zła wiadomość jest prawdopodobnie taka, że nawet jeśli pomyślnie korzystasz z systemu Windows, druga połowa problemu z odblokowaniem — pliki chronione hasłem — nie zniknie. Praktycznie nie ma jeszcze lekarstwa na tę część.

Czego potrzebujesz wiedzieć, że chodzi o oprogramowanie antywirusowe?

Antywirus to narzędzie używane do wykrywania i usuwania złośliwego oprogramowania. Został pierwotnie zaprojektowany, aby wykrywać i usuwać wirusy z komputerów. Nowoczesne oprogramowanie komputerowe chroni nie tylko przed komputerami PC, ale prawdopodobnie nawet przed robakami, trojanami, oprogramowaniem reklamowym, oprogramowaniem szpiegującym, keyloggerami itp.

Z tego linku wydaje się, że szatan właśnie zidentyfikował swoją karierę jako oprogramowanie ransomware: nie jest tak rozpowszechnione, a lekarze mają kilka wad. Jednak jest bardzo prawdopodobne, że z biegiem czasu sytuacja poprawi się i stanie się poważnym zagrożeniem.

Czy istnieje oprogramowanie ransomware kiedyś nabożeństwo zwane Szatanem?

Nowe oprogramowanie ransomware Satan powinno być dostępne za pośrednictwem dowolnego oprogramowania ransomware jako usługi. Badacz bezpieczeństwa, firma Xylitol, odkrywa nowe oprogramowanie ransomware jako usługę RaaS o nazwie Satan. Ta usługa pozwala każdemu potencjalnemu przestępcy zarejestrować dowolne konto i stworzyć własną wersję ransomware Satan.

10 wskazówek, jak chronić swoje pliki bezpośrednio przed oprogramowaniem ransomware https://t.co/o0IpUU9CHb #iteducation pic.twitter.com/I47sPIiWFF

– Kaspersky (@kaspersky) 30 listopada 2015

Na tym rynku znajduje się obecnie duża liczba ważnych informacji i faktów dla użytkowników, aby nie stracili oni pewnej czujności. Nasze proste wskazówki prawdopodobnie pomogą kupującym zmniejszyć ryzyko infekcji i uchronić kogoś przed kłopotami, biorąc pod uwagę jak najwięcej: jak

1. Regularnie twórz kopie zapasowe bieżącego dysku twardego

To jest twoja pewność siebie. W przypadku udanej inwazji oprogramowania ransomware można tylko ponownie zainstalować rozwiązanie operacyjne i przywrócić komputer z kopii zapasowej plików.

2. Nie odwiedzaj podejrzanych witryn internetowych ani nie otwieraj podejrzanych załączników elektronicznych ani wiadomości e-mail, nawet jeśli natkniesz się na link lub list od kogoś, kogo znasz. Bądź bardzo ostrożny: metody rozprzestrzeniania się szatana są niewątpliwie często znane.

3. Upewnij się, że korzystasz już z niezawodnego rozwiązania antywirusowego. Kaspersky Internet Security identyfikuje Satanę jako Trojan-Ransom.Win32.Satan w ramach zapobiegania szyfrowaniu plików lub tworzeniu kopii zapasowych systemu.

4. I oczywiście nasze własne wiadomości!

Postaramy się jak najszybciej informować Cię o najświeższych zagrożeniach, aby nie zaskoczyły Cię osądowe użycie.