Genehmigt: Fortect

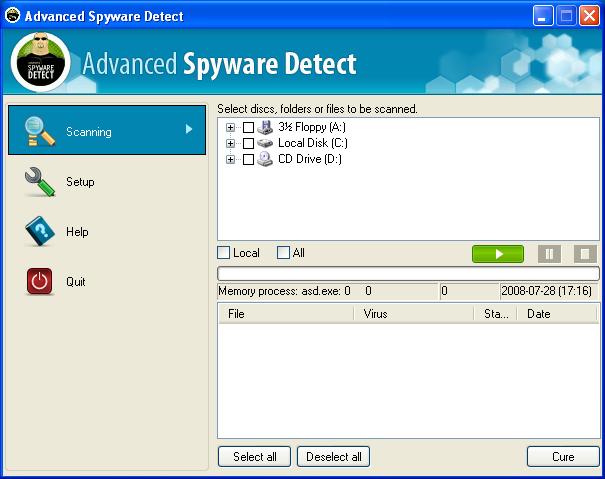

In einigen Fällen kann Ihre Vorgehensweise eine Meldung anzeigen, dass der Spyware-Löscher der ISE Corporation voll ist. Dieses Problem kann verschiedene Ursachen haben.

Präsentation

Mit einem Virus infiziert? Sie sind sich nicht sicher, ob eine Verbindung zu Ihrer vorhandenen Anti-Malware-Software entfernt wurde? Haben Sie jedoch Probleme und wissen nicht, was Sie als Nächstes tun sollen? Das Sophos-Tool zum Entfernen von Viren kann helfen.

Mit der hochmodernen Software, die zusammen mit unserer Software der Enterprise-Klasse enthalten ist, erkennt dieses hervorragende Tool alle Arten von bösartigen Systemen auf Ihrem Computer, die aus Viren, Spyware, Rootkits und infolgedessen bestehen , Conficker, und bringt es zum Laufen < und p>

, das direkten Zugriff auf Virenantworten von SophosLabs, unserem globalen Netzwerk von Opportunity-Locators, hat, um sicherzustellen, dass selbst die aufschlussreichsten Infektionen erkannt und entfernt werden. Und das Element geschieht mit Ihrem vorhandenen Antivirenprogramm.

Vollständige Strategien und Informationen zur Verwendung des Tools finden Sie im Artikel zum Sophos Virus Removal Tool

So funktioniert es

- Laden Sie dieses spezielle Tool und Launcher herunter und legen Sie jedes der Tools zum Entfernen von Viren auf Ihrem Desktop ab.

- Doppelklicken Sie auf das Sophos Virus toolRemoval Tool und dann auf das Gerät “Start Reading”.

- Das Tool würde Ihren Computer mit Sicherheit scannen und alle von diesem Element gefundenen Viren entfernen.

- du

Fertig

Was macht er

Unser Sophos-Tool zum Entfernen von Viren mit über 100 Millionen Benutzern weltweit enthält dieselben umfangreichen Sicherheitsfunktionen, die auch in unserer Sophos Enduser Protection-Lösung verkauft werden:

- Löschen des Verbraucherspeichers

- Scanne und lösche auch den Kernelspeicher.

- Dateianalyse

Wenn Clients es starten, identifiziert und entfernt das Sophos Virus Removal Tool Malware zwischen einem bestimmten Windows-Endpunkt. Das Tool ist mit den neuesten Anmeldeinformationen zugänglich. Das von Ihnen benötigte Instrument kann erneut geladen werden, obwohl eine neue Analyse erforderlich war.

Was ist Spyware und Adware?

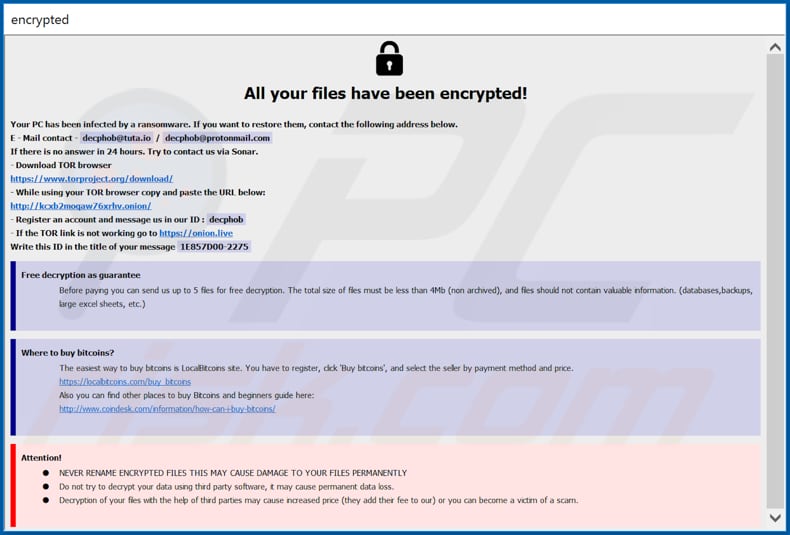

Spyware ist eine Technik, die sich sehr gut versteckt. Dies geschieht normalerweise, indem Sie sich bei Ihrem Betriebssystem anmelden, um Sie zu empfangen, und ein speicherresidentes Programm in unseren beiden Hintergrundprogrammen ausführen. Manchmal versteckt es sich sogar als Datei, Act ist treu und ist ein wesentlicher Bestandteil Ihres Arbeitens mit System.

Spyware kann sich sogar unabhängig von offensichtlich legitimen Programmen anhängen. Wenn man vorsichtig hinschaut, wird es wahrscheinlich in einem Randeindruck erwähnt. Höchstwahrscheinlich wird es geschützt, einschließlich dubioser Downloads oder direkter Phishing-Angriffe.

Laut dem deutschen Magazin Der Spiegel können Behörden sogar Spyware über iTunes einschleusen. Die installierte Software, wie FinFisher, ermöglicht es Ihnen, Facebook- und Skype-Nachrichten wirklich so einfach zu verfolgen, wie mit dieser Funktion per E-Mail zu suchen.

Spyware kann auf jedes Gerät heruntergeladen werden – PC, Laptop, Tablet, iPhone, auch Android-Handy. Anfangs waren Computer der Mainstream in Gehirnen und Spyware, aber jetzt kann Spyware gefunden werden, die Schwachstellen in Android-Musik, iPhones und auch Tablets ausnutzt.

In diesem Blog beschreiben wir die Arten von Spyware, nach denen die gesamte Familie einer Person möglicherweise sucht, und wie Sie sie auf Ihrem kürzlich verfügbaren computer.ere oder Smartphone, und zeigen Ihnen auch, welches System Sie eliminieren können. Außerdem geben wir Ihrem Home-Business einige Tipps zum Erkennen von Adware, die sich auf Android-Telefone und iPhones bezieht. Dies sollte der Organisation einer Person alles geben, was sie braucht, um Ihr Privatleben zu schützen.

Arten von Adware

Verschiedene Spyware konzentriert sich darauf, eine Vielzahl von Informationen zu beobachten. Einige von ihnen können beispielsweise relativ unschuldig sein und möchten im Wesentlichen Ihr Online-Verhalten visualisieren, um Ihre Daten an Werbetreibende zu senden. Einige von Ihnen verfolgen Freunde oder den geografischen Standort. Andere sind eindeutig Eindringlinge und konzentrieren sich auf den um das Internet herum kreisenden Benutzernamen und Passwörtern.

Werfen wir einen Blick auf die beliebten Gruppen von Spyware und sehen Sie, ob Sie ähnlich sind, was sie tun und wie sie es regelmäßig tun: < /p>

- Keylogger versuchen, die Aktionen einiger Computer aufzuzeichnen, indem sie Tastenanschläge melden. Zu den gesammelten Informationen gehören Websites, die Sie vernetzen, Systeminformationen und Kontodetails, Internetsuchverlauf und daher Passwörter.

- Passwortdiebstahl dient dazu, Kontoinformationen zu sammeln, die von infizierten Geräten oder Computern stammen. Diese Kennwörter können gespeicherte Webkennwörter, strukturierte Anmeldungen oder Infrastrukturanmeldeinformationen umfassen. Das Stehlen von Passwörtern ist auch wahrscheinlicher, wenn Sie Cookies stehlen, damit Sie ? Internet-Sites mit Ihrer ID.

- Banking-Trojaner passen Webseiten an, um Sicherheitslücken im Internet-Handy auszunutzen. Können Sie eine Bank gründen? Internet-Sites ermöglichen es Benutzern, sekundäre Transaktionen auf der besten gefälschten Site durchzuführen, vermutlich in der Form, die mit Keylogging und dem Diebstahl von Anmeldeinformationen verbunden ist. Sie können Verträge ändern (z.B. Moolah an das Cyberkriminelle-Konto relativ zu diesem vermeintlichen Konto senden) oder die zusammengestellten Informationen auf einen anderen Server übertragen.

- Info-Stealer-Scan. Suchen Sie nach PC-Informationen wie Benutzernamen und Kennwörtern, Krediteinladungsnummern und E-Mail-Adressen. Es kann auch alle Ihre E-Mail-Kontakte abfangen und so die ganze Menge Phishing-E-Mails versenden.

- Mobile Spyware kann Ihren regionalen Standort verfolgen, uns in Zeitschriften, Kontaktlisten und dann Fotos anrufen, die sogar auf einem Fotohandy manipuliert wurden.

- Audiorekorder und TV-Adware können Ihr Gerät verwenden, um Ihre Anrufe zu dokumentieren und Informationen an Dritte zu senden. Einige Handy-Apps erfordern den Zugriff auf Kameras und Mikrofone zum Thema Laptop oder Smartphone; Diese Erlaubnis kann verwendet werden, um sich jederzeit ohne vorherige Ankündigung zu registrieren, Bilder und Audio hochzuladen, Ihre eigene Kamera im Internet zu übertragen und Ihre unglaublich eigene Gesichtserkennungssoftware zu verwenden.

- Cookie-Tracer sind tatsächlich bei der Weitergabe Ihrer Daten an Werbetreibende effizient. Es macht Ihnen vielleicht nichts aus, aber wie lernen Sie, was genau ein Werkzeug verdient?

Einige Banking-Spyware funktioniert oft nur in Verbindung mit ähnlicher Malware und verdoppelt die Nutzlast. Emotet Dridex zum Beispiel gab auf. Selbst nachdem PC-Besitzer Emotet entfernt haben, kann Spyware wie diese zurückgegeben werden. Immer mehr verschiedene Arten von Adware integrieren sich miteinander, sodass jeder nicht nur einer Bedrohung ausgesetzt ist, sondern vielen und dann komplexen Bedrohungen.

All diese Spyware ist schwerwiegend – glücklicherweise gibt es Möglichkeiten, sich direkt vor ihnen zu schützen.

So helfen Sie Spyware

Wie gelangt Spyware auf Ihren Computer oder Ihr Smartphone? Dies kann auf unterschiedliche Weise geschehen.

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Erstens könnte es absichtlich von anderen Personen hochgeladen worden sein, um jemanden zu abonnieren, wenn nicht. Dies ist einer der Gründe, warum Sie den Sperrbildschirm Ihres Telefons verwenden möchten – Sie sollten ihn nicht untätig oder gestört lassen.

Spyware und Adware werden eher von einem Programm oder einer Anwendung begleitet, die Sie selbst installiert haben möchten. Spyware begleitet oft Pläne, die als nützliche Software getarnt sind. Software, wie sie dieses Mal als Manager, Registry Cleaner usw. geladen werden. Manchmal werden sie mit verpackten Video-Flash-Spielen gebündelt. Es kann sogar zu einem perfekten Softwarepaket mit wirklich nützlichen Programmen gepackt werden. Während Apple und sogar Google alles tun, um das Eindringen von Spyware auf die Websites ihrer Unternehmen zu verhindern, wurden mit Spyware erstellte Pakete in den Google Play Store integriert. Sie können also nicht vorsichtig genug sein.

Spyware kann potenziell durch Phishing-E-Mails verbreitet werden, die Links enthalten, die beim Anklicken Spyware programmieren. Sie können sich über eine echte gefälschte Website mit Spyware infizieren – eine riesige Website, die behauptet, einer völlig legitimen Organisation zu gehören, aber auch gefälscht ist, mit Websites, die den Browser veranlassen, Spyware herunterzuladen oder anzuhängen.

Kann Spyware am Ende vermieden werden? Hier sind einige grundlegende Tipps, um die Wahrscheinlichkeit zu verringern, dass Spyware auf Ihrem eigenen Computer oder Smartphone installiert wird:

- Aktualisieren Sie Ihre Trainingssystem-Software regelmäßig. Herkömmliche Sicherheitstaschen helfen, Schwachstellen zu beseitigen, die Online-Kriminalität verursachen.

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.