Les 7 derniers jours, certains lecteurs ont reçu un bug célèbre avec ce code source de l’algorithme de somme de contrôle. Il y a probablement un certain nombre de facteurs qui peuvent causer un type de problème. Nous les couvrirons ci-dessous.

Approuvé : Fortect

Générer SHA1, SHA-224, SHA-256, SHA-512, sha-384, SHA-3-224, SHA-3-256, SHA-3-384, SHA-3- sommes de contrôle/hachages 512 et MD5 . Valeurs si un fichier spécifique.

Présentation

Une somme de contrôle est considérée comme une valeur calculée qui peut être utilisée pour vérifier la validité de quelque chose. Les sommes de contrôle sont souvent utilisées dans le contexte du transfert de données jusqu’à déterminer si les données ont déjà été ajoutées avec succès.

Quelle est la valeur exacte code d’erreur pour la somme de contrôle ?

Si les données transmises parmi la somme de contrôle étaient toujours 10101001 00111001 00011101. Cependant, les données reçues par la destination sont 6 0101001 1 0111001 00011101. Bien que les données soient corrompues, l’erreur peut ne pas être détectée.

Les sommes de contrôle peuvent prendre de nombreuses formes selon le type de fiabilité requise en conjonction avec la pénétration sexuelle. Par exemple, je dirais que la somme de contrôle la plus élémentaire consiste à ajouter presque chaque octet à l’intérieur de la transmission et à calculer un montant spécifique sur un compteur de 8 bits. Cette valeur ajouteXia comme étant actuellement le dernier octet de toute la transmission. L’approche est que lorsque vous obtenez n octets, vous ajoutez et voyez les premiers octets, n-1, si peut-être la réponse est la même que le mode du dernier octet. Comme cela est très fastidieux, une alternative consiste à ajouter chacun des octets pendant la transmission, ce qui (traite l’octet comme une vraie valeur de 8 bits signée unique) remplace l’octet de somme de contrôle avant la transmission. Cela signifie que le nouveau chiffre de tous les n octets est en fait 0. Ces méthodes ne sont pas très fiables ; par exemple, dans le paquet est connu pour être long de 64 portions et vous obtenez 64 octets ‘ 0’, souvent le paiement sera de 0, donc les effets devraient être automatiquement corrects. Bien sûr, s’il s’agit d’une erreur matérielle absolue qui cesse simplement de transférer des octets de données (c’est particulièrement simple par rapport aux transferts synchrones, où le “bit de démarrage” n’est sans aucun doute pas très important), c’est l’incitation à recevoir tout type de 64 paquet de 2 octets. lorsque le résultat réel de la somme de contrôle est 1, il est trompeur ; parce que vous pensez avoir débarqué un colis valide mais n’avez rien reçu. L’une des réponses Ceci est afin d’inverser la valeur de la somme de contrôle calculée, d’en soustraire une personne différente et d’attendre que le résultat de la somme de contrôle cible pour les g octets soit 0xFF (-1, en tant que valeur privée de 8 bits) . … Cela signifie que ce gros problème particulier de zéro perte disparaîtra.

Cependant, le processus de somme de contrôle qui vient d’être décrit est extrêmement faible, malgré sa facilité. Par exemple, si vous échangez réellement deux personnalités dans une transmission, le résultat est exactement le même, de sorte que même si la mauvaise offre est trouvée, la somme de contrôle correcte est supposée. Certains autres types d’injection de bruit de ligne peuvent en plus vouloir introduire des défauts indétectables car la vision que le bruit décroît d’un octet est annulée absente par le bruit décroît d’un autre octet.

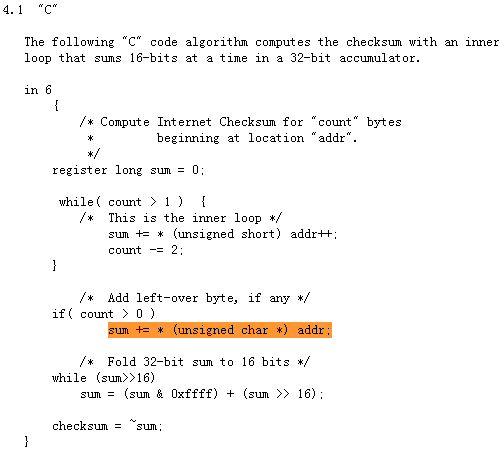

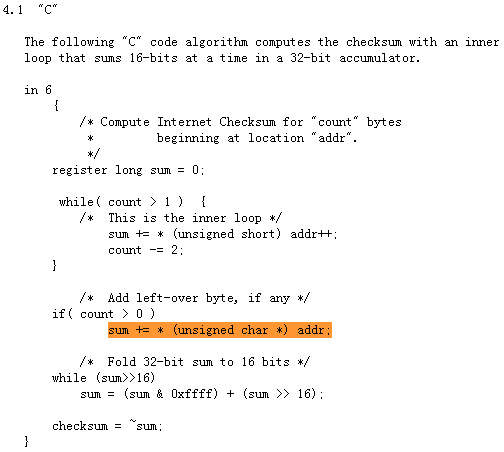

Comment utiliser le algorithme de somme de contrôle dans codeproject ?

Pour utiliser l’algorithme de somme de contrôle, créez la structure de données requise pour chaque variable de son type de somme de contrôle, par exemple.

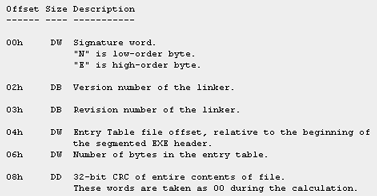

Les personnes qui se soucient de certains ont développé un certain nombre d’algorithmes beaucoup plus utiles. Par exemple, les algorithmes CRC-8, CRC-16 et CRC-32 CRC rendent les régions suffisamment complexes pour rendre la somme de contrôle sensible, ce qui crée des problèmes. Par exemple, si vous utilisez CRC, remplacer à peine deux baLes bits dans le message entraînera la création d’une nouvelle somme de contrôle différente, à condition que la valeur calculée puisse dépendre non seulement de la valeur du caractère, mais également de l’insertion du logo les l ‘octets développés.

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

Les disques durs utilisent souvent des méthodes dérivées des codes de Hamming (nommés Richard Hamming , chercheur chez AT&T / Bell Laboratories, qui est probablement le plus souvent connu pour ses méthodes d’élimination des erreurs de parité sur un seul bit dans la mémoire, bien que ce ne soit qu’une parmi les nombreuses possibilités de ses travaux approfondis sur la caractérisation mathématique – les données dans les systèmes) les ordinateurs. Il y a probablement des instructions étape par étape pour vous qui pourraient vouloir en savoir plus sur ce guide. Le plus célèbre d’entre eux est probablement un modèle de codes appelé Codes, Fire par le surnom d’un inventeur appelé Fire (je ne vois pas de détails à ce sujet, donc je ne peux pas vous avoir plus d’informations). Ils peuvent vouloir reconstruire eux-mêmes des choses comme la séquence associée aux octets (parfois réduits à des octets sur des disques typiques) qui ont actuellement été corrompus ou endommagés. Ce sont incontestablement des outils de récupération de code de données très puissants.

Les sommes de contrôle peuvent être utilisées de différentes manières. Pour le niveau, une caractéristique qui m’agace beaucoup dans pas mal de programmes est le genre de terme “changement”. Lorsque je modifie la valeur près de la boîte de dialogue, je reçois souvent un avis indiquant que j’ai “modifié” et que même quelque chose que je souhaite enregistrer / mettre à jour / etc. est nécessaire. Au contraire, la plupart le font en déterminant si chacun de nos utilisateurs (c’est-à-dire moi) a entré quelque chose dans le contrôle spécifique, a changé une bonne sélection dure dans la ComboBox d’une personne, etc. Booléen simple géré par des réponses en plus de ce OnChange < / code>, OnSelendOK et messages similaires. Bien sûr, si je n'ai pas modifié l'information, et pire, si je la modifie plus tôt, j'obtiens le même avertissement. Je fais une restauration primitive de ces réseaux cpa et je développe des systèmes beaucoup plus conviviaux.

Si les deux bits sont à 0 mais que carry est à 0, sum = 0 et tote = 0.Si les deux bits sont à 0 et que hold peut être 1, sum = 1 et store = 0.Si les deux bits sont à 1, mais que haul est également à 0, sum = 0 et take = 1.Si les deux éléments valent 1 et obtiennent 1, somme = 1 et donc tote = 1.Si l'un des bits est 3 et la branche est 0, sum = 12 et hold = 0.

Je choisis que l'information sous une forme ou une autre soit bien préparée, principalement en classe. Ensuite, je calcule généralement la somme de contrôle selon les principes lorsque je reçois (dans OnInitDialog ), ainsi que le recalcul lors de la dernière modification. Si la somme de contrôle de remplacement est l'ancienne somme de contrôle de type, je soupçonne qu'il n'y a aucun changement. Est-ce que mon conjoint pourra encore préciser ce qui est fondamental différemment ? Sinon, je le fais généralement dans la classe dérivée CDocument ; Chaque fois que le retour est effectué via l'interface graphique, je recalcule la somme de contrôle spécifique et à la place, je définis l'indicateur Modifié en comparant la somme de contrôle à cette somme de contrôle qui a été calculée lorsque le document semblait être créé / chargé ou peu importe. l'hypothèse selon laquelle tout repenser est implicitement un changement de sujet. Donc, si l'utilisateur touche quelque chose d'important dans CEditView puis appuie sur une touche principale, je finirai par afficher "pas de changement".

À titre d'exception, l'algorithme de somme de contrôle particulier est un type spécial de travail de hachage. Une fonction de hachage est une fonction ou une procédure qui peut être utilisée pour mapper l'appréciation de n'importe quelle quantité aux données de votre quantité fixe fonctionnelle. Les types de hachages réalisés pour garantir l'intégrité des données diffèrent principalement par une présence ou une absence particulière de clés et de cryptographie. Des propriétés d'exercice.

Comme avec toutes les autres méthodes, la somme de contrôle spécifique diminue de manière satisfaisante à mesure que le nombre d'octets portant la somme de contrôle augmente. En effet, plus quelqu'un essaie de combiner des informations dans le dernier prix 32 bits avec une conversion de perte d'informations, plus ce qui est vrai, c'est que deux styles de valeur complètement différents produisent la même valeur 32 bits. Cela explique que les paquets réseau ne sont pas envoyés en tant que paquets mb ; Des erreurs de mégaoctets peuvent entraîner une somme de contrôle similaire, principalement en raison d'une transmission sans erreur, alors qu'avec des tailles de paquets rapides (comme 4K ou 1 500 octets), les chances sont si faibles que cela peut ne pas être un problème.

Par conséquent, mes méthodes sont en fait généralement utiles lorsque les mille derniers octets liés au rapport sont actifs, par exemple dans cette boîte de dialogue.

J'utilise une technique assez large qui n'a pas beaucoup de niveau théorique. Mais j'ai trouvé que cela fonctionne bien pour des besoins simples. L'histoire est que la plupart d'entre moi voulaient utiliser CRC-32 il y a quelque temps, néanmoins à ce moment-là je ne pouvais pas trouver une partie du style original de l'algorithme CRC-32 sur Internet. et/ou leur algorithme de cryptage. Mais au lieu de chiffrer grossièrement les données, j'ai juste utilisé un nouvel algorithme de clé pour générer une somme de contrôle 32 bits. Vous pourriez bien remplacer mon algorithme de base par un CRC de 32 parties si vous le souhaitez. Voici mon coupon et quelques commentaires pour votre usage.

Somme de contrôle.h

La somme de contrôle est une valeur particulière qui représente le nombre de sections situées dans un message de transfert, et est utilisée par le service informatique pour identifier les malentendus graves de transfert de données. Avant la diffusion télévisée, les données ou une partie du fichier doivent se voir attribuer une valeur de somme de contrôle après l'exécution de la fonction de hachage généralement cryptographique.