승인됨: Fortect

루트킷은 컴퓨터에 대한 액세스를 제공하기 위해 생성된 컴퓨터 소프트웨어(일반적으로 맬웨어)의 완전한 조정입니다. 다른 방법(예: 종일 또는 기타 소프트웨어)에서 명시적으로 승인되지 않았습니다. [1] “루트킷”이라는 용어는 “루트”(Unix에서 확장된 시나리오의 전통적인 이름)와 관련하여 구성됩니다. -유사 운영 체제) 및 더 많은 단어 “세트”의 필요한 부분(가장 중요한 도구를 구현하는 소프트웨어의 이 소프트웨어 구성 요소를 나타냄) 이름 [2] “루트킷”은 다음을 제공합니다 소유자가 맬웨어를 가지고 있음을 나타내는 부정적인 의미입니다. [1]

루트킷 설치는 기계화해야 할 수 있습니다. 공격자는 루트 또는 관리자 권한을 찾은 후 설치할 수 있습니다. 여기에서의 액세스는 시스템의 직접적인 싸움, 즉 암호(기침 또는 “피싱”과 같은 사회적 전기 전술을 통해 획득)를 사용하여 알려진 취약성(예: 법률 또는 에스컬레이션에 따른 보호)의 전체 악용입니다. 일단 설치되면 공격을 성공적으로 숨기고 권한 있는 액세스를 유지할 수 있습니다. 시스템을 통한 완전한 축소는 이를 감지하거나 우회하는 데 사용할 수 있는 소프트웨어를 포함하여 기존 소프트웨어 응용 프로그램을 수정할 수 있음을 의미합니다.

루트킷 탐지는 거의 모든 루트킷이 찾아야 하는 소프트웨어에 침투할 수 있어야 하기 때문에 어렵습니다. 탐지 방법에는 강력하고 신뢰할 수 있는 운영 체제, 행동 기반 기술, 서명 분석, 현저한 차이 분석 및 덤프 분석이 포함됩니다. 특히 가장 중요한 루트킷이 다른 사람의 커널에 있는 경우 제거가 잠재적으로 어렵거나 거의 불가능할 수 있습니다. 이 운영 체제를 다시 설치하는 것이 유일한 해결책일 수 있습니다. 루트킷의 경우 플래싱과 관련된 편의를 위해 하드웨어 또는 하드웨어 교체가 필요할 수 있습니다.

역사

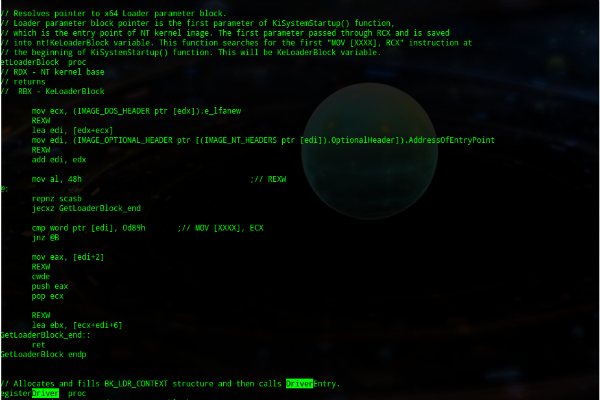

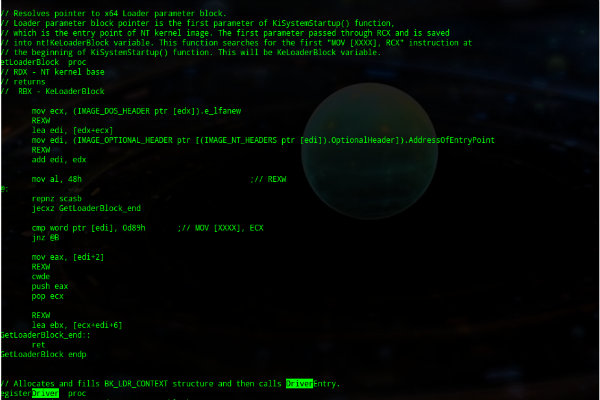

루트킷 루트 또는 키트 조건은 원래 “루트” 액세스를 제공하는 유닉스 계열 운영 체제용으로 악의적으로 변경된 관리 도구 세트를 찾는 데 사용되었습니다. [3] 공격자가 루트킷을 사용하여 표준 시스템 관리 도구를 배열하는 경우 공격자는 시스템에 대한 루트 액세스 권한을 쉽게 얻을 수 있으며, 공격자가 액세스 권한을 얻을 경우 법적 조치 관리자로부터 이러한 작업을 숨길 수 있습니다. 정확히 같은 정보 [4] [5] Lane Davis와 Stephen Dake는 1990년에 Sun Microsystems의 SunOS UNIX 시스템을 사용하여 명명된 초보자용 루트킷을 작성했습니다. N. [6] 83년 튜링상 수상을 지원한 컨퍼런스에서 Unix 창시자 중 한 명인 Ken Of Thompson Bell Labs는 C 컴파일러의 약화와 관련된 이론을 제시했습니다. Unix 관련 make 사용이 널리 논의됩니다. 새로운 컴파일러는 또한 Unix 웹 브라우징 명령을 컴파일하려는 시도를 인식하고 강력한 사용자 암호뿐만 아니라 공격자의 경우라고 하는 하나의 추가 백도어 암호를 사용하는 수정된 소프트웨어를 만듭니다. 또한 컴파일러는 종종 새 컴파일러 침입에 포함시키므로 새 컴파일러 응용 프로그램을 컴파일하려는 시도를 학습할 가능성이 더 높습니다. 로그인 이름 명령의 소스 코드나 업데이트된 컴파일러를 조사해도 악성 코드가 드러나지 않을 가능성이 높습니다. [7] 이 인용문은 일종의 루트킷과 같습니다.

최신 버전은 무엇인가요? macOS용 트로이 목마와 관련이 있습니까?

DNS 요청이 성공적이었지만 A 및/또는 AAAA 레코드가 없을 수 있는 경우 트로이 목마가 실패하는 실제 버그를 수정했습니다. 트로이 목마 배포용 CI 수정 – macOS 10.13(# 352). systemd 서비스의 다시 시작 시간 프레임을 1초로 변경합니다. ALPN 포트 교체 기능 추가(# 349).

1986년에 발견되어 개인 컴퓨터를 대상으로 하는 최초의 하이재킹된 컴퓨터 바이러스는 은폐를 위해 은폐 기술을 사용했습니다. 직접 보냈습니다. 좋아하는 하드 드라이브의 다른 곳으로. 원래 시작 그룹의 복사본이 여기에 저장됩니다. [1] 시간이 지남에 따라 DOS 바이러스를 숨기는 것이 더 정교해졌습니다. 저수준 BIOS 13H int 호출을 방해하여 무단 파일 변경을 마스킹하는 고급 기술이 포함되었습니다. [1]

1999년에 고려된 최초의 악성 Windows NT 루트킷: Greg Hoglund의 NTRootkit 트로이 목마] 2009년에 개발된 최초의 Mac OS X 루트킷, [9] 동안 Stuxnet 웜은 주로 PLC(Programmable Logic Controller)를 대상으로 합니다. [10]

Sony BMG 루트킷 복사 방지 스캔들

새 부트킷을 트로이 목마에 연결할 수 있습니까?

전 세계의 노트북 컴퓨터를 감염시키는 매우 세련된 커널 기반 트로이 목마 및 관련 스타터 키트. 모든 트로이 목마가 전파 방법을 변경하여 상황을 더욱 정교하게 만든 것 같습니다. 스타터 키트는 BIOS 키 관리자와 상호 작용할 수 있고 모든 것을 제어할 수 있는 일반 키트입니다.

2005년 Sony BMG는 소프트웨어 회사인 First 4 Internet에서 만든 Extended Protection이라는 모방 방지 및 JPEG 권한 관리 소프트웨어가 포함된 CD를 출시했습니다. 이 소프트웨어에는 음악 플레이어가 포함되어 있었지만 새로 등장하는 사용자의 CD 액세스를 제한하는 루트킷을 조용히 설치하는 경우가 많았습니다. [11] 광범위한 cpThe 루트킷 탐지 도구인 RootkitRevealer를 개발한 소프트웨어 엔지니어 Mark Russinovich는 컴퓨터 중 하나에서 항목 루트킷을 탐지했습니다. [1] 루트킷에 대한 대중의 관심이 높아진 후 논란이 되었습니다. [12] 정확한 루트킷을 위장하기 위해 “$ sys $”로 시작하는 사용자 제공 파일을 숨겼습니다. Russinovich의 보고 직후, 손상된 전술에 이 취약점을 악용하는 애드웨어와 스파이웨어가 나타났습니다. BBC 분석가 [1] 는 이 사이트를 “홍보의 악몽”이라고 불렀습니다. 더 심각한 취약점. [14] 회사는 결국 CD를 회수했습니다. 미국에서 Sony BMG를 상대로 집단 소송이 제기되었습니다. [15]

2004-2005년 그리스 도청 사건

2004-2005년에 그리스 워터게이트로 알려진 그리스 도청 사건 [16] 은 200개 이상의 휴대전화에 대한 불법 복제로 구성되어 있습니다. 그리스 네트워크 Vodafone은 대부분 그리스 정부의 모든 구성원에게 속해 있으며 고위 공직자이기도 합니다. 추적은 4월 초 8월 초에 시작되어 2005년 3월에 가해자를 찾지 못한 채 종료되었습니다. 범죄자들은 일반적으로 Ericsson AX Modify 전화를 대상으로 하는 루트킷을 설치했습니다. IEEE Spectrum에 따르면, “루트킷이 특별한 시스템, 이 경우 Ericsson 전화 교환기에서 발견된 것은 오랜 기간 동안 처음이었습니다. “ [17] 루트킷은 실제로 메모리를 제거하도록 설계되었습니다. 프로그램이 실행되는 동안 Exchange를 패치하면 감사 로그가 비활성화되었을 때 가로채고 활성 프로세스와 기존 블록을 유사하게 나열하는 자체 요구를 수정할 수 있습니다. 일반 데이터를 잠그기 위해 체크섬 명령을 수정하고 백도어를 통해 sysadmin과 함께 우수한 운영자가 추구하는 기능과 관련된 자체 지갑 트랜잭션 장작, 경보 및 액세스 요청을 비활성화할 수 있습니다. [17] 탐지된 루트킷은 공격자가 자신의 잘못 설치된 대규모 업데이트를 수행한 후 실제로 발견되었으며, 이로 인해 SMS 텍스트가 배달되지 않아 오류 보고서가 자동 생성되었습니다. Ericsson 엔지니어는 오류를 조사하고 숨겨진 도시를 찾는 것으로 인식되었습니다. 루트킷 및 불법 모니터링 소프트웨어를 사용하여 추적된 전화 번호 유형의 메모리를 포함하는 데이터 블록.

사용

승인됨: Fortect

Fortect은 세계에서 가장 인기 있고 효과적인 PC 수리 도구입니다. 수백만 명의 사람들이 시스템을 빠르고 원활하며 오류 없이 실행하도록 신뢰합니다. 간단한 사용자 인터페이스와 강력한 검색 엔진을 갖춘 Fortect은 시스템 불안정 및 보안 문제부터 메모리 관리 및 성능 병목 현상에 이르기까지 광범위한 Windows 문제를 빠르게 찾아 수정합니다.

최신 루트킷은 높은 액세스 권한이 없으며, [3] 실제로 숨겨진 기능을 추가하여 추가된 페이로드 소프트웨어를 마스킹하는 데 사용됩니다. 대부분의 [8] 루트킷은 이러한 사람들과 관련된 페이로드가 항상 악성이라는 사실 때문에 일반적으로 맬웨어로 분류됩니다. 현재 상황에서 페이로드는 눈에 띄지 않는 사용자 북마크, 신용 정보, 카드 애플리케이션 리소스를 훔치거나 정기적으로 기타 무단 활동을 수행할 수 있습니다. 루트킷과 유사한 소수의 사용자는 도우미 응용 프로그램으로 방문할 수 있습니다. 예를 들어 루트킷은 CD-ROM 에뮬레이션 라이더를 숨길 수 있으므로 비디오 게임 사용자가 해킹 안전 장비를 우회할 수 있습니다. 그 언론. 소프트웨어가 작동하는지 확인하기 위해 드라이브

지금 이 간단한 다운로드로 컴퓨터 성능을 높이십시오. 년