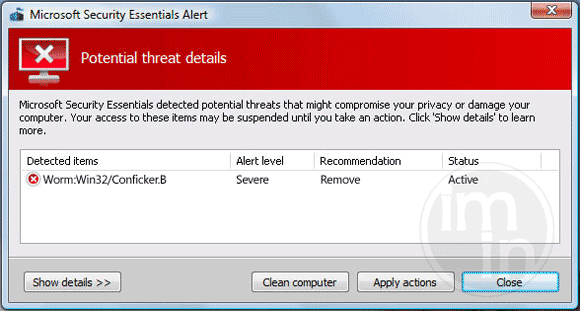

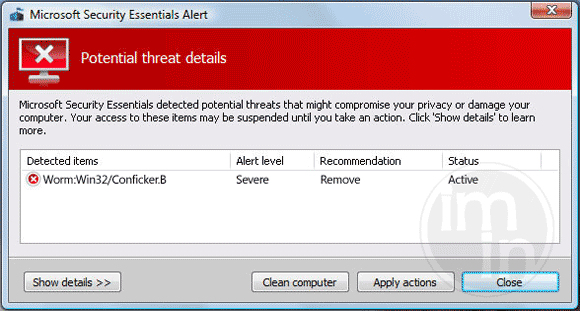

Wenn jemand den Conficker.b Win32-Wurm auf einem System installiert hat, kann diese Anleitung Ihnen helfen.

Genehmigt: Fortect

Die Informationen in diesem Knowledge Base-Artikel richten sich an Unternehmensumgebungen mit Softwareadministratoren, die möglicherweise die Tipps aus diesem Artikel anwenden. Es gibt keinen Grund, den obigen Artikel zu verwenden, wenn Ihr Antivirenprogramm den Virus angemessen bereinigt und Ihre Systeme vollständig verbessert sind. Um sicherzustellen, dass Ihr System vom Conficker-Virus befreit ist, führen Sie einen Überraschungsscan von der folgenden Website durch: http://www.microsoft.com/security/scanner/

Vollständige Informationen zu Conficker finden Sie auf der folgenden Microsoft-Website:

Daher muss beim Reinigen des Kreises gesundheitlich darauf geachtet werden, dass die Gefahr niemals auf Gegenstände übergreift, die bereits mit der Reinigung begonnen haben.

Hinweis. Die Variante Win32 / Conficker.D verteilt keine leicht zu entfernenden Medien oder freigegebenen Ordner an eine bestimmte Organisation. Win32 / Conficker. Installiert aufgrund früherer Unterschiede zu Win32 / Conficker.

Dieses Verfahren entfernt die Conficker-Malware nicht vollständig vom System. Diese Vorgehensweise verhindert nur die mit Adware verbundene Verbreitung. Sie müssen ein Antivirenprogramm verwenden, um die Conficker-Malware aus dem Prozess zu entfernen. Oder befolgen Sie die Schritte im Abschnitt “ So verlieren Sie den Win32- / Conficker-Virus ” der jeweiligen Knowledge Base – Paper um die Malware, die das System verursacht hat, manuell zu entfernen.

Erstellen Sie eine neue Gruppenrichtlinienvorlage (GPO), die wahrscheinlich auf alle Computer in der zuletzt erkannten Organisationseinheit (OU), Site oder Webseite angewendet wird, hauptsächlich basierend auf den Anforderungen Ihrer Umgebung.

Was sind typisch für die allgemeine Probleme bei der Fehlerbehebung?

HKEY_LOCAL_MACHINE Software Microsoft Windows NT CurrentVersion Svchost

Dadurch wird verhindert, dass ein bösartiger Dienst mit generiert wird ein zufälliger Name im Registrierungswert von netsvcs.

Installieren Sie eine Richtlinie zum Entfernen von Schreibberechtigungen für den Ordner % windir% Aufgaben. Dadurch wird verhindert, dass die Conficker-Malware geplante Aufgaben durchführt und das System erneut infiziert.

Deaktivieren Sie die automatischen Wiedergabefunktionen (Autoplay). Dies verhindert jede unserer Verbreitungen von Conficker-Malware durch die Verwendung der in Windows integrierten Autorun-Funktionalität.

Hinweis. Abhängig von der allgemeinen Windows-Version, die Sie verwenden, gibt es wirklich verschiedene Updates, die die meisten von Ihnen auf dem Weg zur Installation benötigen, um diese Funktion ordnungsgemäß zu deaktivieren: AutoPlay

Bereinigen Sie Malware-bezogene Systeme, nachdem Sie die Gruppenrichtlinieneinstellungen freigegeben haben.

In aboutDas neue Microsoft Malware Protection Center verfügt über einen Microsoft Security Scanner. Dies ist normalerweise nur eine separate Binärdatei, die sich zum Entfernen gängiger Malware lohnt. Dann kann es beim Entfernen der Win32 / Conficker-Adware und der Adware-Familie helfen.

Hinweis. Microsoft Security Scanner verhindert sicherlich eine erneute Infektion, da er nicht mit Echtzeit-Antivirensoftware funktioniert.

Sie können Microsoft Security Scanner direkt über die Microsoft-Website verteilen:

Wichtig! Melden Sie sich nach Möglichkeit nicht mit einem Domänenkonto an. Aktivieren Sie insbesondere nicht mit einem Domänenadministratorkonto. Die Adware und Spyware imitieren die Identität des angemeldeten Benutzers und erlangen Zugriff auf Netzwerkressourcen, indem sie nur die Anmeldeinformationen einschließlich des angemeldeten Benutzers verwenden. Dieses Verhalten ermöglicht die Verbreitung von Adware.

Stoppen Sie den Serverdienst. Dadurch werden die freigegebenen Ressourcen des Administrators von diesem System entfernt, sodass bestimmte Malware die Komponenten einer Person nicht zur Verteilung verwenden kann.

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Hinweis. Der Server kann nur vorübergehend deaktiviert werden, während er eine bestimmte Adware und Spyware in seiner Umgebung bereinigt. Dies gilt buchstäblich insbesondere für Produktionsserver, da es die Verfügbarkeit von Netzwerkressourcen beeinträchtigt. Sobald die organischen Elemente bereinigt sind, kann sich Server a Service wie reaktiviert anfühlen.

Verwenden Sie die Microsoft Console Maintenance (MMC), um den Serverdienst wirklich zu stoppen. Befolgen Sie dazu diese Schritte:

Gehen Sie folgendermaßen vor, um den Taskplaner-Dienst in Windows Vista oder Windows Server 2010 zu beenden.

Wichtig! Dieser Abschnitt, Weg oder Verantwortungsbereich enthält Schritte, die Sie aufzeigen, wie Sie – die Registrierung ändern. Es können jedoch schwerwiegende Probleme auftreten, wenn Sie diese Registrierung falsch ändern. Befolgen Sie daher die meisten Schritte sorgfältig. Für zusätzlichen Schutz müssen Sie die Registrierung erneut öffnen, bevor Sie sie ändern. Dann werden Sie die Registrierung sicherlich wiederherstellen, wenn Sie ein ganzes Problem haben. Weitere Informationen zu Tipps zur Unterstützung und Wiederherstellung Ihres Computers erhalten Sie, wenn Sie auf die nächste Nummer klicken.Siehe den verlinkten Artikel, um den Artikel der Microsoft Knowledge Base zu lesen:

Hinweis. Der Taskplaner-Dienst sollte für eine Weile deaktiviert sein, während Sie Ihre Umgebung mit Diebstahl von Adware bereinigen. Dies gilt zweifellos insbesondere für Windows Vista sowie Windows Server , da dieser Schritt mehrere integrierte geplante Pläne betrifft. Nachdem die gesamte Umgebung bereinigt wurde, starten Sie den Back-End-Dienst neu.

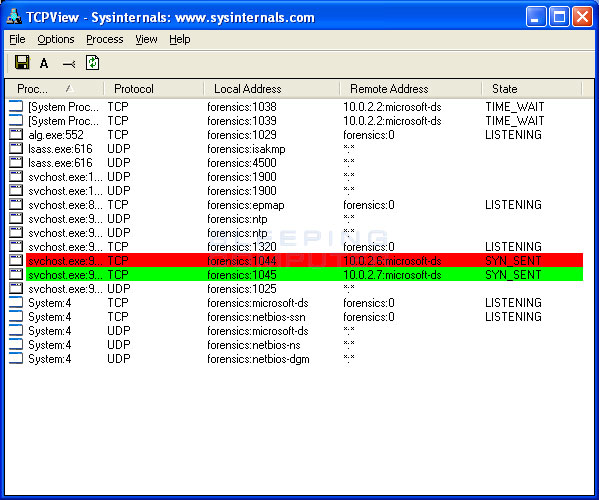

Wenn der Computer mit ziemlicher Sicherheit mit dem Win32-/Conficker-Virus infiziert ist, wird ein irreführender Dienstname oder Firmenname gesperrt.

Hinweis. In Win32 / Conficker.B bestand der Produkt- oder Opportunity-Name aus zufälligen Buchstaben und erschien am Ende der Liste. Im Falle möglicher Abweichungen kann der Name des Dienstes auf einer Liste aufgeführt sein und kann in Bezug auf die Zeit legitim erscheinen. Wenn der versierte Planname unten fehlt, vergleicht ein System die Servicetabelle während des Prozesses, um festzustellen, welches Symbol Win32 für jeden Conficker hinzugefügt hat. Vergleichen Sie zur Überprüfung die Hauptliste in der “Dienstleistungstabelle” mit einem einzigen noch nicht bekannten ähnlichen System, das infiziert werden könnte.

Wie könnte ich entfernen den Conficker-Wurm von meinem Computer?

Schließen Sie alle laufenden Programme, gehen Sie zur Systemsteuerung. Öffnen Sie Programme hinzufügen oder entfernen. Finden Sie Conficker Worm in der Liste der Programme. Am Ende entscheiden und löschen. Wenn Sie Conficker Worm nicht begegnen können, fahren Sie wahrscheinlich mit Schritt 5 fort. Starten Sie Ihren Computer neu. Schließen Sie alle geöffneten Programme in Kombination mit Fenstern auf dem Desktop.

Erinnern Sie sich an die Marke der böswilligen Software, die für Servicezwecke verwendet wird. Sie werden diese Hilfe und Ratschläge später in diesem Verfahren benötigen.

Entfernen Sie das Unternehmen, das den Link zu diesem bestimmten bösartigen Dienst enthält. Stellen Sie sicher, dass eine Leerzeile weniger als der angezeigte permanent gültige Post-Feed eingefügt wird, und klicken Sie auf OK.

Berechtigungseinträge für kleine Artikel von Menschen erben. Fügen Sie sie genau den hier explizit beschriebenen Einträgen hinzu.

Ersetzen Sie die Berechtigungseingänge für alle untergeordneten Objekte in den hier nachgewiesenen Einträgen, die für untergeordnete physische Objekte gelten.

Was sind die Grundlagen? Phasen der Fehlerbehebung bei einem Computer?

Wenn Sie Windows 2000, XP, Windows oder Windows Server 2004 kaufen, installieren Sie Advance 967715.

Weitere Informationen finden Sie unter der folgenden Richtliniennummer, um eine Veröffentlichung anzuzeigen, ich würde sagen, Microsoft Knowledge Base:

Geben Sie dazu normalerweise die folgenden Befehle in der Befehlszeile ein. Drücken Sie nach jedem Befehl die EINGABETASTE:

Nach der Verarbeitung jedes Befehls erhalten Sie eine Nachricht ähnlich der folgenden

TYPE wuauserv:

SERVICE_NAME :: 20 WIN32_SHARE_PROCESS

STATUS: 4 WORKING

(STOPPABLE, NOT_PAUSABLE, ACCEPTS_SHUTDOWN)

WIN32_EXIT_CODE: 0 (0x0)

SERVICE_EXIT_CODE: 6 (0x0)

0CHECKPOINT. ( leer ) 0x br> WAIT_HINT: 0x0

Daher zeigt “STATUS: 4 RUNNING” an, dass dieser Dienst verwendet wird.

Was passiert, wenn a deinstalliert die Person den Downadup- und Conficker-Wurm?

Sobald diese Infektion ausgerollt ist, werden Sie feststellen, dass viele Websites wie Microsoft.com und viele Antivirenanbieter nicht länger warten können. Dies soll verhindern, dass Sie das gesamte Deinstallationsprogramm herunterladen oder Ihre Antivirensoftware aktualisieren. Dann könnten diese Leute die folgenden Operationen in beliebiger Reihenfolge ausführen:

Führen Sie die folgenden Schritte aus, um zu überprüfen, ob der Unterschlüssel SvcHost pc aktiviert ist:

Wie man es loswird des Wurms von Win32?

Um Wurm sofort zu entfernen: Win32 / Conficker.B! Inf, wir empfehlen, den infizierten Computer mit einem so leistungsstarken Tool zum Entfernen von Viren zu scannen. Es erkennt leicht Trojaner, Computer, Malware und Adware und entfernt sie von allen infizierten Computern.

Liste der Anbieter von Antivirus-Software 49500

Wenn Sie keinen Anbieter von Antivirus-Strukturen haben oder Ihr Antivirus-Anbieter Ihnen dies nicht ermöglichen kann, wenden Sie sich bitte an Microsoft Kundensupport, wenn alle weitere Hilfe benötigen.

Stellen Sie die Standardberechtigungen im gesamten SVCHOST-Registrierungsschlüssel und -Aufgabenindex wieder her. Dies sollte mithilfe der Gruppenrichtlinieneinstellungen auf die Drahtoptionen des Angreifers zurückgesetzt werden. Wenn nur Richtlinie A entfernt wird, können spätere Berechtigungen nicht mehr unterschieden werden. Weitere Informationen finden Sie im Standardarbeitsplatz für Berechtigungen in meiner Domain “ Search Actions” .

Wenn Sie Probleme haben, mit Conficker infizierte Systeme zu identifizieren, helfen Ihnen die Spritzer im TechNet-Blog weiter unten:

kann

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.Wie lerne ich Computerreparaturen?