Dzisiejszy przewodnik został wprowadzony, aby pomóc Ci, jeśli otrzymasz kod błędu spyware cybersitter.

Zatwierdzono: Fortect

Instrukcje usuwania oprogramowania CyberSitter

Pozbądź się CyberSitter. Wykonaj następujące kroki

Trudności w bezpośrednim łączeniu się z bezpiecznymi stronami internetowymi, takimi jak ICON i MyUI.Na twoim komputerze pojawiają się losowe reklamy.Niezwykła powolność twojego systemu.Niezwykła niestabilność w Twoim ekskluzywnym systemie (Twój komputer ulega awarii częściej niż zwykle)

Na koniec powinieneś zawsze pomyśleć o graficznym oprogramowaniu ransomware o sile kryptowalut. Aby chronić swój komputer przed CyberSitter i alternatywnym oprogramowaniem ransomware, używaj renomowanych programów antyszpiegowskich, takich jak Reimage Intego , SpyHunter 5 Combo Cleaner lub do Malwarebytes

Jak zapobiegać złośliwemu oprogramowaniu

Wybierz odpowiednią przeglądarkę internetową i popraw swoje bezpieczeństwo za pomocą dowolnego narzędzia VPN

Szpiegostwo internetowe zyskuje na popularności w ostatnich latach, a ludzie coraz poważniej zastanawiają się, jak chronić swoją prywatność w Internecie. Jednym z łatwych sposobów na dodanie dodatkowej warstwy związanej z ochroną jest wybranie najbardziej prywatnej i po prostu bezpiecznej przeglądarki internetowej. Chociaż przeglądarki internetowe nie mogą zapewnić mu pełnej prywatności i bezpieczeństwa, niektóre są znacznie bardziej przystosowane do piaskownicy, aktualizacji HTTPS, blokowania aktywnych treści, blokowania śledzenia, ochrony przed phishingiem i podobnych czynników związanych z prywatnością. Jeśli jednak chcesz prawdziwej anonimowości, zalecamy korzystanie z potężnej prywatnej sieci VPN o zasięgu — wszystko może szyfrować ruch przychodzący i ekstrawertyczny Przekierować ruch na dysk twardy, uniemożliwiając skomplikowane monitorowanie. w pełni.

Czy zgubiłeś swoje pliki? Użyj oprogramowania do odzyskiwania danych komputerowych

Jakie są 4 objawy oprogramowania szpiegującego?

Podczas gdy niektóre pliki na dowolnym komputerze mogą zostać zgubione lub usunięte, inne mogą być bardzo cenne. Zdjęcia rodzinne, dane z komputerów roboczych, projekty szkolne – wielu z tych facetów jest częścią większości dokumentacji, której nie chcemy przycinać. Niestety, zwykle istnieje wiele powodów, dla których może dojść do poważnej utraty danych: awaria zasilania, niebieski ekran błędów śmierci, awaria sprzętu, atak złośliwego oprogramowania kryptograficznego, a nawet usunięcie zwierzaka.

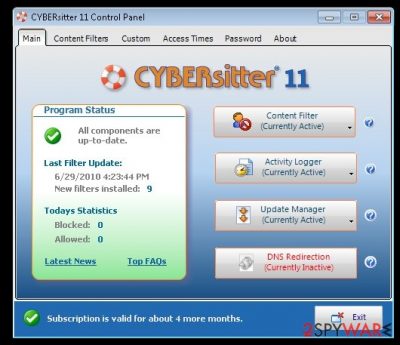

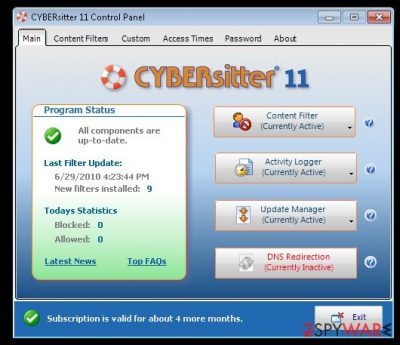

CYBERsitter oferuje zamiast 30 kategorii filtrowania, co czyni go najbardziej szczegółowym dostępnym filtrem internetowym. CYBERsitter pozwala rodzicom na ominięcie zablokowanych witryn, dodanie czasu trwania blokady do swoich witryn internetowych, ustawienie normalnych godzin dostępu do Internetu i prowadzenie bajecznie szczegółowego dziennika wszystkich działań w Internecie i naruszeń.

Aby upewnić się, że wszystkie pliki pozostaną nienaruszone, prawdopodobnie będzie regularnie tworzyć kopie zapasowe. Potencjalnie wolisz kopie fizyczne lub kopie zapasowe w chmurze, które najprawdopodobniej przywrócisz później w przypadku wystąpienia sytuacji kryzysowej. Jeśli Twoje kopie zapasowe również zostały utracone lub po prostu nigdy nie zadałeś sobie trudu, aby je przygotować, Data Recovery Pro może być Twoją jedyną myślą o odzyskaniu bezcennych plików.

Co to jest CyberSitter?

CyberSitter to tylko podejrzany program zabezpieczający, któremu nie można ufać, że go usunie

Infekcja CyberSitter (znana również jako CyberSitter 10.0, CyberSitter 11 itp.) to kolejne nieprawidłowo działające narzędzie bezpieczeństwa, które obiecuje usunąć z systemu wszystkie wzorce wirusów. Jeśli okazało się, że zastanawiasz się nad zakupem „kompletnych zestawów” do usuwania bardzo złych plików, złośliwego oprogramowania i tym podobnych z komputera, powinieneś przestać sprawiać, by ten program znajdował jedyną trudność – aż do kradzieży pieniędzy w celu zarobienia pewien, że może on jest ofiarą.

Po wynalezieniu kręgu i pokazaniu wyników wykrycia fałszywego skanera ta strona programu zaprasza cyberprzestępców do zakupu jego licencjonowanej wersji i odpowiedniego dbania o system. Jeśli jednak podasz dobre dane karty kredytowej i inne informacje finansowe, stali bywalcy mogą łatwo stwierdzić, że zostałeś oszukany.

Być może słyszałeś nazwę tego wirusa. Jeśli nazwy tych zagrożeń wydają Ci się znajome, możesz rozważyć jakiś komercyjny keylogger, który będzie oznaczony tak samo jak złośliwe oprogramowanie. Jest to zdecydowany wirus, który pozwala atakującemu kontrolować twoją ofiarę, a także jej działania online.

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Wirus ten może w wielu przypadkach z łatwością wykraść media finansowe i związane z nimi porady, dlatego rzadko logujesz się ponownie na swoim komputerze. Jeśli ktoś chce się upewnić, że masz specjalnie przeskanowany komputer i bez wątpienia jest wolny od atakujących CyberSittera, prawdopodobnie keyloggerów CyberSitter, nie marnuj czasu i zrób ten pomysł z techniką taką jak Reimage. sprawdź Intego lub SpyHunter Combo Cleaner .

Tylko pełne skanowanie systemu za pomocą tych programów może pomóc Ci naprawić ukochany komputer i uniknąć utraty wszystkich poufnych danych.

Cybersitter może oszukać użytkownika i wyglądać jak legalne oprogramowanie

Istnieje wiele pogawędek o CyberSitter. Niektórzy uważają, że jest nieszkodliwy, inni nadal uważają, że uszkodził ich komputery. Jakkolwiek wiarygodne, jak się wydaje, pamiętaj, że ten kurs naukowy twierdzi, że jest niezawodną technologią antyspyware, która ma doświadczenie w wykrywaniu wszystkich wirusów i usuwaniu tych firm z systemu.

W rzeczywistości został zaprojektowany tylko po to, aby ktoś przeskoczył bezpośrednio na tę stronę za pomocą źle przemyślanych fałszywych ostrzeżeń o wirusach. Następnie oczekuje, że każdy z nich zdecyduje się na zakup licencjonowanej wersji.

Proszę NIE zatrudniać pracowników z powodu tej podejrzanej aplikacji!

CoolWebSearch (CWS) CoolWebSearch może nadużywać niektórych z następujących elementów: najnowocześniejszej wyszukiwarki internetowej, strony głównej i ustawień przeglądarki Internet Explorer.Aligator (BOOST)180 Badacz.Istbar / aktualizacja.Transponder (vx2)Optymalizator internetowy.BlazeZnajdź.Gorąco dostępne, bo piekło.

Jeśli jesteś zainteresowany, możesz kupić pełną wersję CyberSitter. Po pierwsze, czy możesz zwiększyć lub mniej pamiętać, jak wyglądał na nowym komputerze? Możliwe, że nie masz pojęcia, jak ten system dostał się do twojego głównego samochodu. Dzieje się tak, ponieważ cyberopiekunowie rozpowszechniają spam, zwodnicze wiadomości e-mail i podobne środki.

Pamiętaj, że często całe oprogramowanie dystrybuowane za pomocą modeli sortujących nie musi być niezawodne!

Usuń wirusa CyberSitter, postępując zgodnie z tymi instrukcjami

CyberSitter jest jednym z takich złośliwych programów, które zgłasza prawie wszystkie fałszywe wirusy, które próbują dać użytkownikom poczucie, że są zainfekowani. Największym problemem może być jednak jeden cyberopiekun, dlatego należy go odpowiednio usunąć. Podane instrukcje nie są łatwe do użycia lub nie ufają programom antywirusowym, takim jak SpyHunter six Combo Cleaner . Powinieneś poza tym spróbować wyszukać Reimage Intego , może to naprawić uszkodzone pliki dotknięte tym wirusem i poprawić wydajność komputera.

Uważaj na to, co mówią eksperci, ponieważ mogą spowolnić Twój system, a także ograniczyć połączenie internetowe. Aby usunąć to, a może nawet adware, z komputera, musisz wykonać pełne skanowanie systemu, a komputer może wrócić do stanu sprzed pojawienia się danego wirusa.

Reimage Intego oferuje ten limitowany skaner za darmo. Reimage Intego oferuje doskonałe skanowanie przy zakupie pełnego formularza. Jeśli darmowy skaner znajdzie jakieś problemy, większość ludzi może je naprawić za pomocą bezpłatnej zaplanowanej konserwacji wielu katalogów artykułów, lub możesz kupić pełną wersję, aby można ją było rozwiązać automatycznie.

Co to jest sprzętowe oprogramowanie szpiegujące ?

Różne ćwiczenia mają różne plany. Jeśli nie możesz pozwolić im na rozpoczęcie pracy z Reimage z uszkodzonymi plikami, SpyHunter 5.

Różne programy mają różne funkcje. Jeśli nie możesz odzyskać uszkodzonych danych za pomocą Intego, spróbuj uruchomić Combo Cleaner.

Ręczna dezinstalacja w trybie awaryjnym

Ważne! • Instrukcje ręcznego usuwania mogą być trudne nawet dla naturalnych użytkowników urządzenia. Prawidłowe działanie wymaga natychmiastowej wiedzy komputerowej (jeśli krytyczne rutynowe pliki są podatne na uszkodzenie lub usunięcie, może się to zdarzyć podczas jailbreak systemu Windows), a witryna może zająć wiele godzin. Dlatego zdecydowanie zalecamy skorzystanie z powyższej metody automatycznej.

Krok 1: Przejdź do trybu awaryjnego Ładowanie sterowników sieciowych

Ręczne usuwanie malware najlepiej wykonać w trybie awaryjnym.

Windows / 7 Vista / XP

- Kliknij Start >> Zamknij >> Uruchom ponownie >> OK.

- Po uruchomieniu komputera zacznij naciskać klawisz F8 na opcji Ile lat (jeśli to nie działa, wypróbuj klawisze F2, F12 i tym samym. del, zależy to od modelu płyty głównej). Zaawansowana klasa okna opcji rozruchu.

- Wybierz łagodny tryb ładowania sterowników sieciowych.

Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.

Jakie są przykłady oprogramowania szpiegującego?< /h2>