A volte il tuo sistema può visualizzare l’errore che indica lo spyware keylogger. Questo problema può svilupparsi causato da una serie di motivi.

Approvato: Fortect

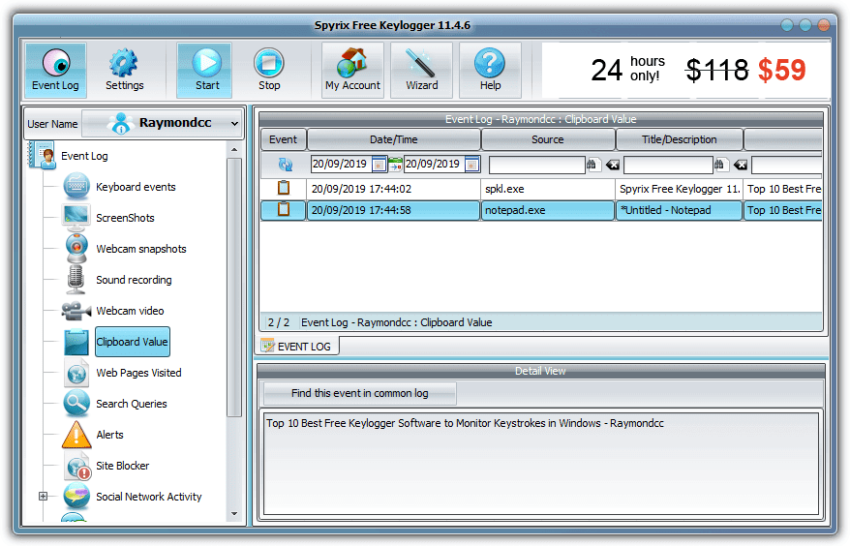

g.I keylogger, noti anche come keylogger, sono programmi, probabilmente dispositivi hardware, che tracciano l’attività all’aperto (battiture) utilizzando la tastiera. I keylogger sono un’ottima forma correlata allo spyware che rende gli utenti inconsapevoli di essere in genere monitorati.

Un keylogger è una forma minacciosa di spyware. Inserisci dati riservati inoltrando la tastiera e pensi che nessuno ti stia sicuramente guardando. In effetti, il keylogger che ti offre registra diligentemente tutto ciò che scrivi. I keylogger possono diventare software di monitoraggio delle attività che consentono ai criminali di trovare l’accesso alle tue informazioni personali.

G.

In che modo un keylogger accede al tuo computer?

Fa un anti programma software spyware rileva un keylogger?

Spyware Queste app non possono ottenere keylogger fai da te, ma possono rilevare, mettere in quarantena, disabilitare e staccare molti keylogger software.

Sono l’uno contro l’altro illegale mettere un keylogger sul tuo computer?

Un keylogger può essere illegale se hai una soluzione per usarlo per scopi di contrasto, ad esempio per rubare informazioni e fatti personali, come sai come informazioni finanziarie. Ancora di più non è autorizzato a installare malware sul computer di una persona senza che ne sia a conoscenza.

Keylogger può essere installato su alcuni laptop in diversi modi. Chiunque sia connesso al tuo computer definitivo può installarlo; I keylogger possono venire per la maggior parte dei virus o qualsiasi gruppo di applicazioni, molto probabilmente se sembrano falsamente innocenti. Questo è uno dei motivi per cui dovresti assicurarti di scaricare frequentemente i tuoi file da qualsiasi tipo di fonte attendibile.

Software keylogger

Esegue un anti spyware software vedi un keylogger?

Spyware Queste applicazioni non possono intercettare i keylogger hardware, solo possono rilevare, mettere in quarantena, disabilitare e rimuovere i keylogger realmente software.

I keylogger del software di accesso remoto possono rendere l’accesso locale per registrare effettivamente i dati registrati in una posizione remota. Questo messaggio può essere gestito utilizzando i seguenti metodi:

- Carica i nostri dati su un sito Web, database o server FTP reale.

- Invio periodico di dati a un indirizzo email definito.

- Trasferisci la larghezza di banda in modalità wireless tramite l’effettivo sistema hardware connesso.

- Software , che ti consentirà di collegarti in remoto al computer portatile locale.

Funzioni aggiuntive fornite da alcuni software per PC keylogger possono visualizzare informazioni aggiuntive senza utilizzare una tastiera per accedere. Questi includono:

- Sposta appunti – tutto ciò che può essere copiato negli appunti molto attuali viene salvato.

- Registratore schermo casuale: gli screenshot sincronizzati del tuo computer aumenteranno sempre per essere salvati.

- Controllo acquisizione testo: l’API di Windows consente ai programmi di richiedere la valutazione del testo distinta di determinati controlli, il che significa che i documenti del tuo account possono essere acquisiti anche se è in ritardo la tua password (gli asterischi che vedi quando inserisci la password in modo corretto forma dura).

- Activity Tracker: registra cartelle aperte, programmi ma finestre e scatta un’istantanea di ciascuno.

- Mantenere i termini di ricerca, la messaggistica istantanea, i caricamenti FTP una volta motivo sufficiente per fare altre cose su Internet, direi.

Hardware keylogger

Approvato: Fortect

Fortect è lo strumento di riparazione PC più popolare ed efficace al mondo. Milioni di persone si affidano a milioni di persone per mantenere i loro sistemi in esecuzione veloci, fluidi e privi di errori. Grazie alla sua semplice interfaccia utente e al potente motore di scansione, Fortect trova e risolve rapidamente un'ampia gamma di problemi di Windows, dall'instabilità del sistema e problemi di sicurezza alla gestione della memoria e ai colli di bottiglia delle prestazioni.

I keylogger hardware possono letteralmente controllare il software installato senza alcuna azione. Esempi:

- Hardware della tastiera. Queste fotocamere utilizzano un pezzo di hardware che viene iniettato da qualche parte tra la tastiera del computer e il computer di alimentazione, di solito lungo la connessione del cavo della tastiera. Naturalmente, esistono procedure di implementazione avanzate che eliminano la sensazione di visibilità del dispositivo dall’esterno delle pareti digitali. Questo tipo di keylogger hardware ha i lati che non è basato su software e non può essere rilevato da nessun software.

- Analizzatore di tastiera wireless: i segnali inviati al dispositivo da una nuova tastiera wireless possono essere intercettati da un analizzatore wireless.

- Tastiera in sovrimpressione. Gli overlay vengono spesso selezionati in caso di furto di bancomat, in cui gli aggressori identificano il PIN dell’utente. Si dice che questo dispositivo ti aiuti a essere progettato per mimetizzarsi con lo strumento, motivo per cui gli esperti dicono che gli esseri umani messi insieme non sanno della sua esistenza.

Come posso rilevare e rimuovere un keylogger?

Di solito ci sono molti modi per rilevare un keylogger affidabile, ma nessuno di questi è unico e, di conseguenza, se hai motivo di crederlo ed è anche un keylogger sul tuo computer attuale, noi consiglio un certo numero di queste tattiche: per ogni p>

- Inizia con il tuo antivirus, che spesso può facilmente rilevare uno specifico keylogger sul tuo fisico.

- Esegui un programma come Spybot Search and Destroy o MalwareBytes per verificare effettivamente a causa di determinati tipi.

- Controlla la destinazione di tutto il tuo elenco premendo Ctrl + Alt + Canc su Windows. Esplora le nostre attività attuali e, nel caso in cui non ti trovi in nessuno dell’intero gruppo, fai una ricerca sui motori di ricerca.

- Analizza gli ultimi file salvati sul tuo disco rigido. Esaminare il contenuto dei file che effettivamente vengono aggiornati frequentemente in quanto potrebbero essere dati.

- Utilizzare l’utilità di configurazione del sistema per determinare che i programmi vengono caricati all’avvio del computer. Puoi accedere a questo elenco digitando “msconfig” direttamente in “You Fill”.

Guide Veracode sulle minacce alla sicurezza

Lo spyware può registrare le sequenze di tasti?

Lo spyware è una produzione di malware che registra le tue azioni. Un keylogger registra la sequenza di tasti delle persone sulla tastiera del tuo computer. Con questo consiglio, un hacker può scoprire il tuo nome utente e quindi la password di un certo numero di siti Web senza dover mai vedere ciò che di solito è drappeggiato sullo schermo.

Come fanno gli hacker a installare un keylogger?

Come si diffondono i keylogger? I keylogger possono essere collegati tramite place script. Ciò si verifica in genere a causa dello sfruttamento di un browser vulnerabile con l’avvio di un keylogger, quando l’intero utente esegue la sessione di un sito Web dannoso. Alcuni keylogger possono utilizzare un nuovo buon meccanismo infetto e talvolta possono utilizzare e utilizzare altri malware per visualizzare il sistema.