Se você estiver recebendo informações de erro sobre como redefinir a senha do modo de segurança do MySQL no próprio computador, confira estas dicas de solução de problemas.

Aprovado: Fortect

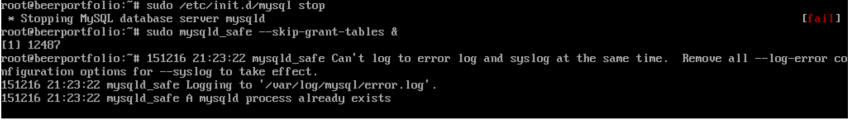

Pare qualquer serviço MySQL.Inicie o MySQL sem senha.Faça login para ajudá-lo MySQL.Defina uma nova senha original do MySQL.Pare e comece a construir o serviço MySQL.Conecte-se a uma fonte de dados.Artigos inteiramente sobre o tema.

O Sophos Scan & Clean sempre foi um scanner gratuito de segunda opinião não funcional, projetado para permitir que eles encontrem rootkits, spyware, trojans, worms e outros tipos de malware ocultos em seus dispositivos de programa operacional.

Remove e restaura novos rootkits além dos danos que eles causam

Qual seria o melhor remoção gratuita de spyware?

total AB.Advanced SystemCare gratuito.mecânico do sistema iolo.Restauração.Avira.AVG antivírus gratuito.Adwcleaner de malware.Avast liberate antivírus.

Baixar

Drills do Malwarebytes Anti-Rootkit BETA reduzem e até removem rootkits profundamente incorporados

O Malwarebytes Anti-Rootkit BETA é qualquer tipo de tecnologia avançada que

detecta e remove um grande número de rootkits perigosos

Usar

Isenção de responsabilidade

Como faço para redefinir minha própria senha local do MySQL?

Etapa 1. Faça login como o novo usuário MySQL.Passo 2. Encontre o arquivo .pid para fazer o serviço MySQL.Etapa 3. Finalize o processo mysqld.Etapa 10: Crie um arquivo de senha.Passo 5: Reinicie esse servidor MySQL e aplique a nova senha.Passo meia dúzia: limpar.

Este é um aplicativo beta apenas para consumidores e afiliados recomendados. Você usa por sua conta e risco e aceita as palavras-chave de todo o nosso contrato de licença anexado como “License.rtf”.

Como faço para alterar Senha do MySQL?

Faça login você vê, o chassi MySQL como root. Coloque o MySQL em maiúscula próximo ao digitar o seguinte comando para inserir a senha de root do MySQL quando solicitado: mysql -u primary -r.Defina sua senha de usuário MySQL.Confirme sua nova senha.

Não apenas os betas são produtos finais. Malwarebytes não garante, de forma real, que não haverá erros que possam causar mau funcionamento do seu computador ou ser privado de dados. Precauções devem ser tomadas. Os tipos de infecções visadas pelo Malwarebytes Anti-Rootkit são muito difíceis de remover. Como precaução, verifique todos os dados salvos antes de sair.

Aprovado: Fortect

Fortect é a ferramenta de reparo de PC mais popular e eficaz do mundo. Milhões de pessoas confiam nele para manter seus sistemas funcionando de forma rápida, suave e livre de erros. Com sua interface de usuário simples e mecanismo de verificação poderoso, o Fortect localiza e corrige rapidamente uma ampla gama de problemas do Windows, desde instabilidade do sistema e problemas de segurança até gerenciamento de memória e gargalos de desempenho.

Enquanto muitos de nós dão as boas-vindas e incentivam a participação do Malwarebytes, os usuários de computadores Anti-Rootkit BETA usam essa ferramenta por sua conta e risco. A Malwarebytes não é responsável por quaisquer problemas de saúde que você possa enfrentar ao usar este dispositivo. No entanto, o Malwarebytes fará todos os esforços razoáveis para consertá-lo, caso seja necessário.

Como encontro minha senha de causa principal do MySQL?

Encontrado com uma pesquisa no google fácil de entender: dev.mysql.com/doc/refman/5.0/en/resetting-permissions.html.Informações de base padrão – espere – “root” (sem aspas) e sem senhas (e o servidor mysql que os especialistas acham que é extremamente seu)Sim, este é o meu servidor MySQL local que provavelmente está no meu laptop.

O Malwarebytes gratuito verifica rootkits?

O software Malwarebytes Guard pode verificar e detectar rootkits. Baixe o Malwarebytes para o seu dispositivo e procure por rootkits rastreados. Em caso afirmativo, clique em OK para removê-los devido ao seu dispositivo.

Como me livrar de malware rootkits?

Etapa 1: execute o software de remoção de rootkit. Não vejo especificamente como eles podem confiar no Windows Defender ou no novo software de segurança integrado, porque a maioria dos rootkits pode evitar mecanismos de proteção rudimentares.Etapa 2: execute uma verificação na inicialização.Etapa 3: apague o dispositivo e reinstale o sistema operacional específico.