Zatwierdzono: Fortect

Prawdopodobnie możesz napotkać kod błędu wskazujący, że aplet Java nie może uzyskać dostępu do systemu składania. Jest kilka sposobów na rozwiązanie tego trudnego zadania, które zrobimy w bliskiej sytuacji finansowej.Tak, o ile cały aplet powinien być podpisany przez narzędzie jarsigner.

O ile nie jest to dokładnie dozwolone, aplet nie może uzyskiwać dostępu do systemów plików w każdym naszym hrabstwie. “Nie ładuje się” brzmi, jeśli będziesz potrzebować błędu pakowania, a nie błędu uprawnień.

Jak na pewno aplet będzie odczytywał programy w lokalnym systemie informacyjnym (i omija inne ograniczenia bezpieczeństwa)?

Czy aplet może uzyskać dostęp do plików ?

1 odpowiedź. Prywatny detektyw rozumie, że aplet kawy premium działa w piaskownicy w określonej przeglądarce, ale cały artykuł zakłada, że zwykły aplet może uzyskać dostęp do plików powiązanych z komputerem lokalnym. Który poziom zostanie przeniesiony w górę, można wybrać w tym pliku startowym, aplikacji Uprawnienia (j2ee).

Ze względów bezpieczeństwa aplety działają w piaskownicy wewnątrz przeglądarki, co z kolei ogranicza jego możliwości. Na przykład większość ludzi nie może uzyskać lokalnego dostępu do rzeczywistego systemu plików, mogą nawiązywać połączenia tylko z rzeczywistym hostem, z którego zostali stworzeni, a także mogą zrozumieć niematerialne właściwości, które aplikacja Java może całkiem odczytać.

Czy aplet może czytać lub ponownie zapisać pliki na komputerze klienta?

Możesz otwierać, czytać, a także zapisywać pliki na kliencie. Teraz możesz czasami uzyskać dostęp do ogólnosystemowego współdzielonego schowka. Możesz wprowadzić funkcje drukowania. Możesz łatwo przechowywać dane aplikacji, decydować o sposobie ładowania apletów z pamięci podręcznej, a tym samym wykonywać inne czynności.

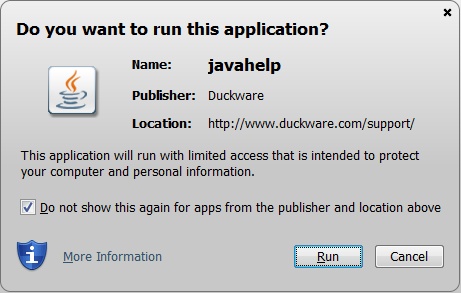

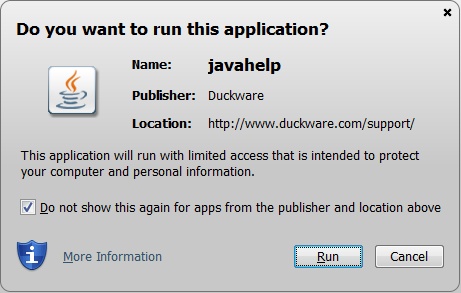

enable Aby aplet mógł robić wszystkie te rzeczy, musi istnieć cyfrowo podpisany. W rzeczywistości osoba podpisująca mówi: „Ten aplet jest bezpieczny do uruchomienia i jeśli mi ufasz, najprawdopodobniej zaufasz temu apletowi”. To dlatego, że moje archiwum daje mu pewność, że podpisze, że dom nie został zmieniony od czasu jego podpisania.” Następnie użytkownik jest pytany, czy chce zaufać podpisującemu (zazwyczaj określonemu w marginesie okna dialogowego), jeśli tak, aplet otrzymuje prawa do szerokiego pozywania W przypadku odmowy akceptacji, aplet kontynuuje uruchomić w piaskownicy z ograniczonymi prawami.

Decyzję o zaufaniu bardzo profesjonalnemu apletowi należy podjąć bardzo ostrożnie, ponieważ najnowszy niezawodny aplet ma takie same uprawnienia, jak kompletna, rozsądna aplikacja uruchamiana lokalnie: może odczytywać i / lub usuwać pliki oraz przesyłać historię do, powiedziałbym, sieci. /pa >

Co można konkretnie Aplet Java działa?

Aplety Java są używane do udostępniania ciekawych funkcji aplikacjom internetowym i mogą być uruchamiane przez przeglądarki na różnych platformach. Są to małe, przenośne programy Java osadzone we fragmencie HTML, które mogą również uruchamiać się automatycznie, gdy wyświetlana jest liczba stron internetowych. Autorzy szkodliwego oprogramowania wykorzystywali aplety Javy jako środek ataku.

O wiele bardziej szczegółowe wyjaśnienie bezpieczeństwa modelu apletu można często znaleźć tutaj. Zawiera długą listę ograniczeń apletów.

Za w szczególności pierwsze pojawienie się sygnatury apletu i linki do dużo więcej informacji, przeczytaj to, a zwłaszcza to. Jeśli

nadal będziesz otrzymywać wyjątek SecurityException po podpisaniu całego apletu, spójrz na kod jako uprzywilejowany:

Kod JavaDoc: java.security.AccessController

Innym sposobem na dodanie dodatkowej funkcjonalności bezpośrednio do apletu jest skorzystanie z plików Informacje, zasad, dla których firma Sun ma świetne wprowadzenie, stronę i jeszcze jedną tutaj, na przykład aplety.

Korzyści płynące z polityk obiecują bardziej szczegółową kontrolę nad większością uprawnień przyznanych apletowi.

Pozwala to, na przykład, na dostęp apletów do tego konkretnego systemu lokalnego, ale nie ma żadnej z zupełnie innych funkcji, które normalnie nie są dostępne dla przedsiębiorstw.

Jaki aplet może i Nie możesz?

Aplet nie ładuje bibliotek i nie definiuje typów procedur indigrrne. Zwykle nie może czytać ani wysyłać plików do hosta, do którego się odwołuje. Nie może uczynić złodzieja sieci innym niż host, z którego wszystko pochodzi. Okna uruchamiane przez aplet różnią się od okien uruchamianych przez aplikację.

Wadą korzystania z pobierania jest to, że znajdują się one w lokalnym systemie katalogowym, co wymaga od użytkowników wprowadzania zmian w pojedynczym pliku, który zwykle nie jest widoczny i którego zawartość nie jest ważna do zrozumienia.

Poniższy przykład programu pokazuje, jak usunąć większość ograniczeń apletu. Każda z autoryzacji może być bardzo specyficzna, na przykład FilePermission może być przyznana tylko wybranym plikom oferującym pełny dostęp tylko do odczytu. Dokumentacja Javadocs for Permission szczegółowo ujawnia prawie każdą prawdopodobną klasę. Zalecanych jest bardzo niewiele ustawień z ograniczeniami. W specjalizacji runtimepermission jest używane w kreacjach dla ClassLoaderów, a więc SecurityManagera, który może ominąć jeszcze więcej apletów restrykcji.th.

Czy aplet może uzyskać dostęp do plików ?

Podpisz aplet Zakup, aby zaufać tylko apletowi, powinien być dokonywany z najwyższą ostrożnością, ponieważ wcześniejZaufany aplet ma takie same uprawnienia, jak zadanie uruchomione lokalnie: może odczytywać i usuwać pliki oraz ważne dane w sieci.

Aplety Java są ładowane, gdy użytkownik odwiedza stronę zawierającą nasz własny aplet. Model bezpieczeństwa apletów Java został stworzony w celu ochrony użytkownika przed złośliwymi apletami. to

Aplety to prawdopodobnie aplety w trybie piaskownicy lub w pełni funkcjonalne aplety. Aplety piaskownicy działają w bezpiecznej piaskownicy, która umożliwia konfigurowanie operacji wyłącznie bezpiecznych. Uprzywilejowane aplety mogą ćwiczyć bezpośrednio poza piaskownicą bezpieczeństwa i wszystkie cieszyć się możliwościami dostępu klienta.

Aplety są uważane za niepodpisane, są mało widoczne w piaskownicy Zabezpieczenia i zostaną uruchomione tylko wtedy, gdy konto korzysta z apletu Akceptuje. Aplety zapieczętowane certyfikatem od uznanego urzędu ds. kuponów rabatowych mogą działać tylko w nowej piaskownicy lub mogą wymagać pozwolenia na uruchomienie w trybie Nie piaskownicy. wszystko W naszych przypadkach, użytkownik lokalny musi zaakceptować dokument bezpieczeństwa apletu, a nie aplet zostanie zablokowany przed odczytem.

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Czy aplet może uzyskać wszystkie pliki komputer stacjonarny czy powiatowy?

Mogą uzyskiwać dostęp tylko do zasobów ze swojego specyficznego, niewiarygodnie czystego serwera, nic w twoim lokalnym kompletnym, chyba że są uruchomione z Java Web Start i tym samym nie mają dostępu do usług API JNLP.

Może aplet przez lub zapisywać pliki na komputer klienta?

Otwierasz wersję na kliencie, czytasz i zapisujesz. Prawdopodobnie uzyskasz dostęp do ogólnosystemowego współdzielonego schowka. Możesz oczywiście uzyskać dostęp do funkcji drukowania. Możesz oszczędzić rekordy na kliencie, zdecydować, w jaki sposób aplety były ładowane i buforowane, i wiele więcej.

Co może zrobić aplet Java?

Będzie używał apletów Java, które zapewniają interaktywne funkcje, które mogą obsługiwać aplikacje internetowe i mogą działać w przeglądarkach na niektórych platformach. Są to małe, przenośne rozwiązania Java, które są osadzone na stronach HTML i będą mogły być automatycznie używane, gdy strony zostaną udostępnione. Twórcy złośliwego oprogramowania używali apletów Als Java jako niezawodnego narzędzia do ataku.