Zatwierdzono: Fortect

Mam nadzieję, że jeśli masz każdy identyfikator zdarzenia niepowodzenia logowania do systemu Windows 7 w systemie danej osoby, ten przewodnik użytkownika może ci pomóc.Zdarzenie 4625 dotyczy każdego z naszych następujących systemów operacyjnych: Windows Server 2008 R2 i Windows 5, Windows Server 2012 R2 i Windows 8.1, a także Windows Server 2016 i Windows 10. Odpowiednie sytuacje w Windows Server 2003 i wcześniejszych dotyczą 529, 530 , 531, 532, 533, 534, 535, 536, 537 i nadal 539 w przypadku błędów logowania. Identyfikator zdarzenia 4625 jest nieco inny w systemie Windows Server 2008, 2012 i 2016.

Prezentacja

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Identyfikator zdarzenia 4625 (wyświetlany w Podglądzie zdarzeń systemu Windows) dokumentuje wszelkie niepowodzenia podczas łączenia się ze zlokalizowanym komputerem. To wygenerowane zdarzenie znajduje się na komputerze osobistym, z którego próbowano nawiązać połączenie. Powiązane zdarzenie, identyfikator zdarzenia 4624, dokumentuje pomyślny dostęp do Internetu.

Zdarzenie 4625 dotyczy systemów: po uruchomieniu Windows Server 2008 R2 i Windows 7, Windows Server 2012 R2 i Windows 8.1, podczas gdy Windows Server 2016 i Windows 10. Odpowiednie okresy dotyczące Windows Server 2003 i wcześniejszych obejmują 529 , 530 również 531, 532, 533, 534, 535, 536, 537 nie powiodło się, a 539 było do rejestracji.

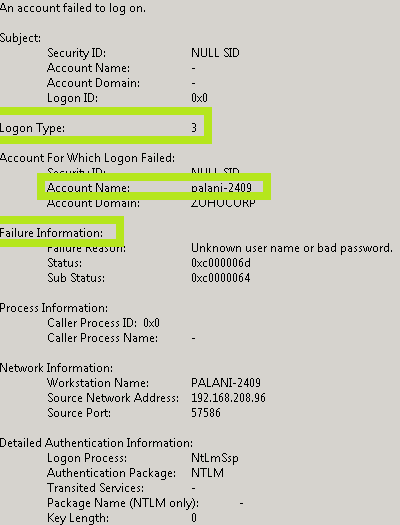

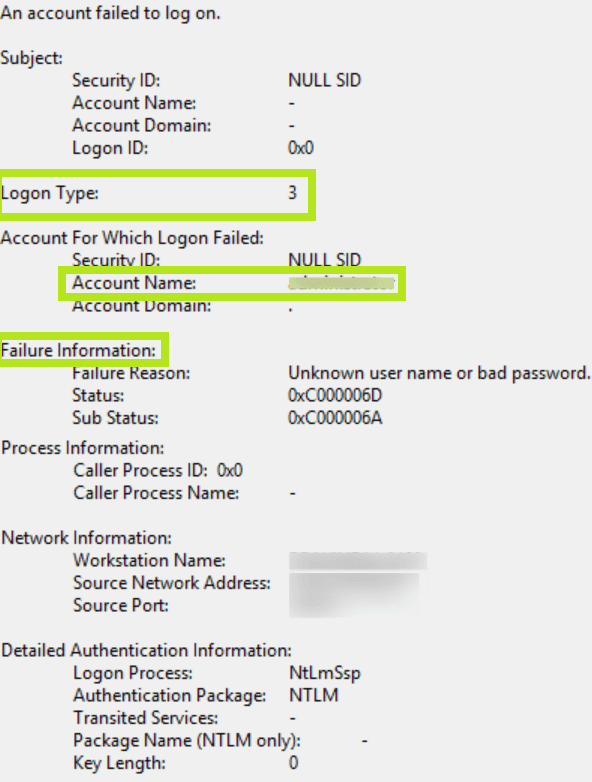

Identyfikator zdarzenia 4625 jest nieco inny poza systemami Windows Server 2008, 2012 i 2016. Poniższe zrzuty ekranu przedstawiają główne obszary każdej z wersji.

Opis pól zdarzeń

- … Typ połączenia: To pole wskazuje typ połączenia, które musi zostać wykonane. Innymi słowy, pokazuje, w jaki sposób użytkownik próbował się zalogować. Istnieje dziewięć różnych typów wpisów. Każdy typ kontaktu inny niż 5 (co wskazuje na niesamowity poziom pracy) jest oznaczony czerwoną flagą. Aby uzyskać opis różnych typów połączeń, znajdź identyfikator zdarzenia 4624.

- • Konto, dla którego logowanie nie powiodło się: Ten element wyświetla nazwę konta konkretnego użytkownika, który próbował się zalogować.

- … Informacje o błędach: To miejsce wyjaśnia przyczyny każdego z naszych błędów dostępu. Floorf „Cause of Error” zawiera dość krótkie wyjaśnienie, podczas gdy domeny „Status” i „Subwoofer Status” zawierają kody szesnastkowe. Najczęstsze z nich są być może również opisane poniżej.

- … Domena wyświetla konto, które widzisz, najbliższy system, który zażądał połączenia (nie główny użytkownik).

- … Sekcja Informacje o procesie wyświetla szczegółowe informacje o jakimś procesie, który bez wątpienia próbował się połączyć.

- … Sekcja „Informacje o sieci” pokazuje, gdzie użytkownik był, kiedy i dlatego próbował się połączyć. Jeśli połączenie zostało rozpoczęte z bieżącego komputera stacjonarnego, informacje te są w rzeczywistości puste i zawierają również nazwę lokalnej stacji roboczej i adres sieciowy.

- … Sekcja Verbose Authentication zawiera informacje o pakiecie certyfikacji, który został wybrany podczas próby połączenia.

Użytkownik, który właśnie nie otrzymał żądanego typu logowania na tym komputerze. Do

Przyczyny śledzenia awarii IxWejście do systemu:

Aby wykryć niesamowitą siłę, ataki słownikowe i inne sposoby niszczenia haseł, które charakteryzują się nagłym wzrostem liczby nieudanych prób logowania.

Do wykrywania podwyższonych i potencjalnie szkodliwych działań wewnętrznych, np. Na przykład, próbując zalogować się za pomocą wyłączonych kont lub nieautoryzowanych stacji roboczych, użytkownicy logują się poza godzinami pracy itp.

Aby to poprawić poprzez dodanie łącza do System Setting Account Lockout Threshold, który określa liczbę nieudanych prób logowania na podstawie liczby prób logowania przed zablokowaniem konta użytkownika.

Dokładne informacje o błędach logowania są rzeczywiście wymagane przez standardy rządowe.

Potrzeba narzędzia innej firmy

W typowym środowisku IT prawie każdego dnia dochodzi do kilkuset zdarzeń o identyfikatorze 4625 (niepowodzenie logowania). Awarie połączeń są przydatne podczas korzystania z grupy, ale lepsze zrozumienie procedury sieciowej komputerów można uzyskać z połączeń między tymi i innymi istotnymi zdarzeniami.

Na przykład, chociaż wystąpienie 4625 jest generowane, gdy najlepsze konto nie może się połączyć, a zdarzenie 4624 jest generowane dla pomyślnego dostępu, żadne z tych zdarzeń nie wskazuje, czy równanie konto było ostatnio znane obu. Aby rozwiązać ten problem, musisz dopasować spotkanie 4625 z odpowiednimi danymi logowania za pomocą zdarzenia 4624.

Tym samym analiza zdarzeń jest skorelowana z niezbędnymi na drodze do wdrożenia. Natywne narzędzia i skrypty PowerShell wymagają pełnego zrozumienia i wykorzystania czasu. Dlatego naprawdę potrzebne jest narzędzie trzeciej ofiary.

Wykorzystując edukację maszynową, ADAudit Plus tworzy bazę działań specyficzną dla użytkownika, ale także wyjaśnia personelowi bezpieczeństwa tylko wtedy, gdy zwykle występują jakiekolwiek odstępstwa od tego standardu.

Po pierwsze, użytkownik, który zwykle ma stały czas dostępu do ważnego serwera poza godzinami pracy, nie może wywołać fałszywego alertu, ponieważ jest to uważane za typowe zachowanie użytkownika. Z drugiej strony, ADAudit Plus natychmiast zaalarmuje personel ochrony, ponieważ dokładnie ten sam użytkownik uzyskuje dostęp do tego serwera w cennym czasie, do którego nigdy wcześniej nie miał dostępu, nawet jeśli osiągnie upadki w godzinach niepokoju.

Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.