Si comprueba los usuarios en los códigos de error de Windows NT en todo su equipo, debería echar un vistazo a todos esos métodos de corrección.

Aprobado: Fortect

Windows NT es el sistema de usuario que gestiona las sesiones. Por lo tanto, al iniciar el sistema específico, probablemente necesitará iniciar sesión con el nombre е y la contraseña. Cuando se instala Windows NT, se puede crear una cuenta de administrador para el pago, así como una historia llamada “Invitado”. Es posible (recomendado) (y detener los permisos de usuario para cambiar (las acciones que se les permite hacer) y crear usuarios usando su Administrador de usuarios actual.

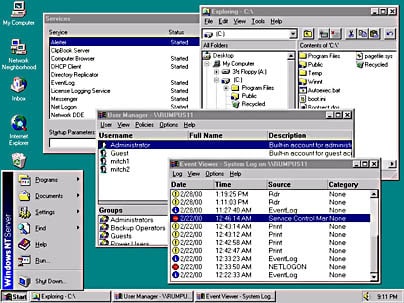

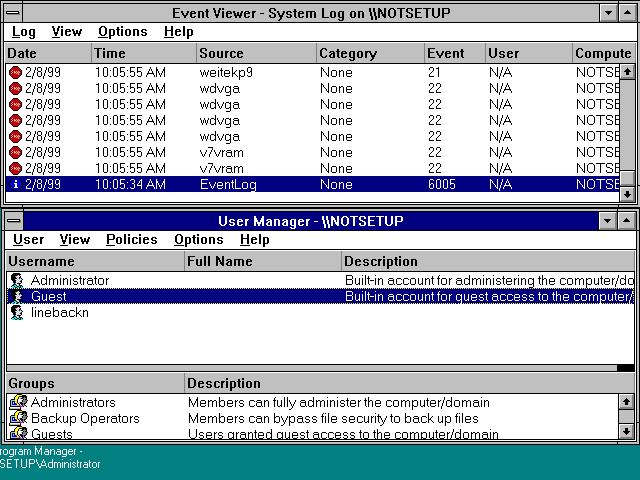

Administración de usuarios

User Manager es una utilidad común de Windows NT que, según los expertos, administra a los visitantes del sitio web como sugiere su nombre. Está disponible a través del menú de inicio (Programas / Herramientas de administración).

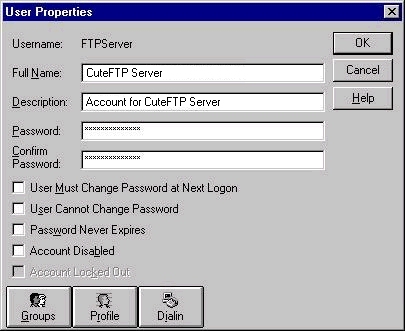

Por lo general, con respecto a la creación de una nueva cuenta adecuada, haga clic en Nuevo usuario en el menú Usuario. Abre un compartimento de diálogo para ingresar información sobre este nuevo suscriptor específico:

- Usuario: inicio de sesión del usuario actual.

- Nombre completo: información adicional sobre el usuario.

- Descripción: campo opcional.

- Campos para d Contraseña: opcional, pero se recomienda que complete esta empresa y active el campo que muchos dicen “El usuario debe cambiar la contraseña por motivos de seguridad en el hogar”.

Convenciones de nomenclatura de usuarios

Los eventos de nomenclatura de usuarios son la forma en que el administrador decide descubrir usuarios. Debe tenerse en cuenta lo siguiente:

- Los nombres de usuario deben ser únicos (en el sitio web y en la computadora local).

- Las cuentas de usuario pueden contener letras mayúsculas o minúsculas, esto debe usarse en los siguientes casos: o [] -. | =, + (vacío)? <>

- Evite crear nombres de usuario similares.

Cuentas de usuario y seguridad

Hay dos tipos de perfiles en NT. Las cuentas integradas son cuentas creadas por su empresa. Después de la instalación, Windows NT se configura con documentos integrados (cuentas pendientes y administrador invitado). En primer lugar, prácticamente todo, proporciona una seguridad mínima.

- Cuentas que usted y su familia crean: cuentas de usuario unidas con conectividad de red pero con acceso a los recursos del sistema en la red. Estas cuentas contienen información general sobre el usuario, por ejemplo, su nombre junto a esta contraseña.

- Invitado: esto permite que los usuarios habituales inicien sesión, y sugiero que accedan a la máquina local. De hecho, está deshabilitado de forma predeterminada.

- Administrador: se utiliza para la gestión de la configuración general relacionada con las computadoras y, además, con los dominios. Esta cuenta puede realizar cualquier tarea.

- Inhabilite la cuenta de invitado.

- Cambie el nombre relacionado con la cuenta de administrador en el esquema para limitar el riesgo de intrusión del usuario con la cuenta.

Ubicaciones de cuentas de usuario

Los usuarios de fichas de póquer del dominio Zynga se crean operando en el Administrador de usuarios. Cuando se forma una cuenta, se muestra automáticamente en el SAM del controlador principal del sitio web (PDC), que luego la sincroniza gracias al resto del dominio. Esto puede disparar unos minutos. Después de crear una cuenta cerca del SAM PDC real, el usuario en casi todos los casos puede iniciar sesión en el dominio desde todas y cada una de las computadoras de la estación de trabajo.

Los usuarios locales son cuentas creadas en su propio servidor de alojamiento de miembros o en una computadora con Windows NT Workstation que contrata al Administrador de usuarios. El mapa se crea solo aquí en SAM, que proviene de todas las computadoras locales. Por esta razón, diría que una persona solo puede iniciar sesión en ese desarrollo particular de computadora.

Programación de nuevas cuentas de usuario

La creación de la cuenta se puede simplificar y también se puede planificar la organización y proporcionar información sobre quién necesita la cuenta del cliente.

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

La carpeta de inicio es un archivo personal en el que nuestro usuario puede almacenar la mayoría de sus archivos. Se utiliza como estándar de informes para comandos de trabajo como Guardar. El usuario puede guardarlo en un dispositivo informático local o en un servidor de red.

Al crear, tenga en cuenta los siguientes puntos:

- Almacenamiento de carpetas personales en un servidor de sitios de Internet: esto hace que sea mucho más fácil considerar una copia de seguridad y la recuperación de los datos de diferentes usuarios. De lo contrario, los archivos de datos se copiarán con regularidad en los distintos ordenadores de la red donde se han almacenado las carpetas del anillo de inicio.

- Espacio en disco en los controladores de dominio: Windows no debería tener utilidades para asignar agujeros en el disco (Windows 2000 sí). Porque si no se preocupa por mantener las carpetas llenas de archivos de buena reputación, pueden ocupar rápidamente el espacio de almacenamiento adecuado en el servidor.

- Computadora obteniendo disco duro: la carpeta de inicio del usuario debe encontrarse en un servidor de red.

- Carpetas de inicio directamente en computadoras locales. Esto mejora las funciones de la red porque hay menos tráfico de datos en esa red y el servidor no procesa consultas todo el tiempo.

Establezca la configuración de su estación de trabajo y de su cuenta

También puede manifestar las estaciones de trabajo desde las que el usuario se conecta a la red real. Puede permitirles acceder a Internet desde una estación de trabajo o, a veces, puede especificar una o más estaciones de trabajo. Usar una publicación para el nombre de usuario es una forma de encontrar una red enormemente segura. De hecho, un usuario que se conecta a la leña en una estación que ciertamente no es del todo suya se conectará localmente y, por lo tanto, es muy probable que tenga acceso a todos los dispositivos locales de la máquina, lo que permitirá que el administrador de la red ayude a controlar al usuario.

Puede establecer una fecha de vencimiento para la suscripción del usuario. Esta opción puede resultar útil si proporciona una factura a un empleado demasiado rápido. La fecha de vencimiento de su cuenta le parece que debe fijarse cada vez que expira su contrato.

Permisos de conexión

Después de instalar RAS (Servicio de acceso remoto), puede configurar el acceso remoto de lectura y escritura. Este servicio permite que un usuario con altos privilegios acceda a una red de recursos utilizando secciones telefónicas (o X.25). Esto ayuda a los usuarios que necesitan acceder a toda la red desde su hogar o desde otros lugares. De hecho, hay varias líneas de llamadas de permisos que se pueden configurar en su mayoría:

- Sin recordatorio: el usuario cubre los costos de comunicación. El sistema no respalda al usuario por teléfono celular.

- Definido por la persona que llama: este parámetro hace que el usuario aparezca como si se lo llamara esencialmente desde el servidor al número de teléfono específico que proporcionó. En este caso, esto último tiene sentido, en particular, los costos de comunicación.

- Predeterminado: permite al administrador administrar el recordatorio. Tú y también ellos definen el número desde el que un tipo de usuario debe llamar al servidor. En ciertas inquietudes, esta opción se puede utilizar no solo para reducir costos, sino también para aumentar la seguridad, ya que en ese momento el propietario debe estar bajo una exclusiva parte del número.

Eliminar y cambiar los nombres de las cuentas de usuario

Cuando ya no se necesita una buena cuenta, se puede eliminar o volver a etiquetar para que otros usuarios puedan usarla. Tenga en cuenta que eliminar la cuenta también elimina cualquier SID (identificación de seguridad).

Administrar el espacio de trabajo del usuario

P Cuando la cuenta se activa por primera vez desde un cliente de Windows NT, se crea un perfil de cliente normal para ese usuario. Este perfil define aspectos como el entorno de trabajo, el equipo de red y las conexiones. Este perfil se puede personalizar para que restrinja ciertos elementos del escritorio o herramientas y equipos en relación con la estación mostrada.

Estos perfiles contienen configuraciones definidas por el usuario para el entorno de producción en una computadora portátil con Windows NT. Esta configuración se guarda inmediatamente en el archivo de Perfiles (C: Winnt Profiles).

Para ingresar desde clientes que no usan

Windows NT podría ser el mecanismo operativo de todas las computadoras personales de Microsoft Windows, diseñado para usuarios y empresas que necesitan habilidades avanzadas. Windows NT (que originalmente significaba Nueva Tecnología, aunque Microsoft no lo dijo) en realidad consta de dos productos: Microsoft NT Workstation y Microsoft NT Server.

Es un procesador multiprocesador imparcial y, por lo tanto, un sistema operativo multiusuario. El primer producto para Windows NT fue Windows NT 3.1, que a menudo se lanzó anteriormente para estaciones de trabajo y sistemas de computadoras personales de servidor. Debería complementar las versiones de consumidor basadas en MS-DOS entre Windows (incluido Windows 1.0 – Windows 3.1x).

Como parte de la familia de sistemas operativos Microsoft Windows NT, un identificador de estabilidad (generalmente abreviado como SID) es un identificador único e inmutable creado por un usuario, grupo de participantes u otro miembro de la seguridad social.