Es posible que encuentre un código de error con la etiqueta Nat Error. Los puertos no se pueden reservar. Resulta que ya hay varios pasos que puede seguir para solucionar este problema, que discutiremos ahora.

Aprobado: Fortect

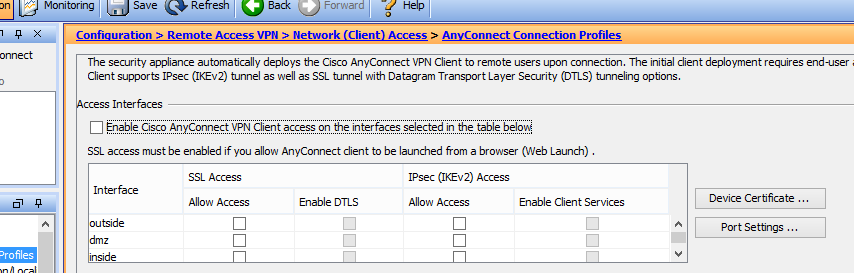

Espero que siempre haya estado bien, nuestro propio ASA no puede reservar los puertos porque el puerto 443 ya está implementado por ASDM cuando lo vuelve a habilitar, o para su Conexiones VPN, por lo que el firewall está bien. no puede nominar el puerto 443 a su host.

Por supuesto, puede cambiar potencialmente el puerto de mapeo para comunicar las medidas a un puerto diferente, para la Instancia 4443.

Objeto de red HTTPS

store 10.10.100.11

sistema de empresa estático nat (interior, exterior) tcp 443 4443

Cuando su host externo intente hacer algo para comunicarse con el host interno, asegúrese de escribir en su navegador web:

Https: // x the.x.x.x: 4443 x.x.x.x es la dirección IP completa de su host interno

Tenga en cuenta que cuando este paquete llegue al ASA, se asegurará de traducir la ventilación 4443 a 443, que en realidad es el puerto que escuchará su host interno.

Estoy tratando de obtener acceso remoto a través de mi 5505 individual (licencia de seguridad) y permitirlo en el pequeño servidor backend, así que quiero usar

Pero, como con cualquier tema, siempre recibo la correspondencia “ERROR: NAT no puede reservar complementos. “

He aplicado con éxito la regla antes mencionada, dos puertos diferentes para REMOTE-RDP y además REMOTE-8090. ADSM está configurado para ejecutarse en algún tipo de configuración de aplicación de admisión forzada 50443.

Se usa el número SPIRIT-FW1 sh xlate

9, 18 hasta todos los indicadores

se usan: D – DNS, e – extendido, I – identificador, mis amigos yi – dinámico, t – mapa de puertos,

s – sonidos, T – nuevamente, N – PAT a través de la red TCP desde adentro: 10.10.5.100 desde 2 hacia afuera: 192.168.1.17 3389-3389

flags srT debe estar inactivo 1: 00:46 0:00: 00

Tiempo de espera de puertas TCP PAT exterior: 0.0.0.0/0 0 interior: 0.0.0.0/0 tres banderas

srIT 1:00:46 Tiempo de espera inactivo 0:00:00

NAT saliente: 0.0. 0.0 / 0 inside: 0.0.0.0/0

indica un tiempo de espera de inactividad sIT 1:00:46 0:00:00

NAT afuera: 0.0.0.0/0 inside_2: 0.0. 0.0 0

comprobar SIT que tiene un tiempo de espera absoluto 1:00:46 0:00:00

NAT desde el exterior: 0.0.0.0/0 fácilmente al interior_3: 0.0.0.0/0

comprobar sIT inactivo Tiempo de espera 1 : 00: 46 0: 00: 00

NAT sustancialmente afuera: 0.0.0.0/0 hacia adentro_4: 0.0.0.0/0

señales SIT inactivo 1: 00:46 tiempo de espera 0:00: 50

TCP PAT exterior: 10.10.5.100 0 interior: 192.168.1.17 SrT 8090-8090

indicadores inactivos 1:00:46 esperar mantener 0:00:00

TCP PAT recibido desde el exterior: 0.0. 8 .0 / 0 0 interior: 0.0.0.0/0 4

informa srIT improductivo 1:00:46 0:00:00

Tiempo de espera de UDP PAT fuera: 147.156.7.18 123-123 interior: 0.0 .0.0 – 0 123-123

indica inactividad srT 0:36:14 tiempo de espera 0:00:00

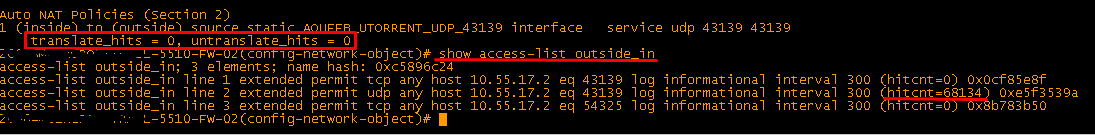

Estoy intentando establecer una NAT estática en un Cisco ASA 5506-X. Necesito mapear TCP y UDP comenzados 58636 desde fuera de la interfaz a otro único host (192.168.10.10) dentro. Sin embargo, veo el siguiente error:

asa-fw (config-network-object) number nat (inside, outside) static udp service interface 58636ERROR: 58636 NAT no puede reservar puertos.

Tenía la confianza suficiente para ejecutar el comando anterior en un puerto TCP sólido sin ningún problema. Entonces, supongo que tengo una combinación perfecta de diferentes mercancías / grupos de objetos.

Las siguientes son, sin duda alguna, las correspondientes declaraciones Object y NAT que se probaron en el puerto TCP 58636.

Objeto Red OBJ-NET-HOST-192.168.10.10-TCP-58636 Cant. Comparte 192.168.10.10Red de objetos OBJ-NET-HOST-192.168.10.10-TCP-58636 nat (interior, exterior) tcp dispositivo de interfaz estática 58636 58636

4 RESPUESTAS 4

Hecho con Meddane encontrado 22/08/2021 3 pm

Escenario 1 entre routers Cisco: 192.168.1.0/24 a R1 – R2 – 192.168.1.0 y deborah …Aprender más

Creado desde así como meddane 22/08/2021 14:57

Si cuando examino el dispositivo de seguridad de correo electrónico de la ESA durante las primeras horas, se perderá a través de su lógica estructural, las palabras que se utilizan actualmente en la GUI y la forma en que interactúan los componentes de la ESA. En otras palabras, cómo funciona el flujo de paquetes y cómo funciona Cisco ESA. Para ser honesto, esto podría ser …Aprender más

Creado simplemente meddane 22/08/2021 3:23

Laboratorio de seguridad completo para la administración: VPN de sitio a sitio, VPN AnyConnect, NAT, firewall basado en zonas Consulte el anexo

Creado por meddane 22/08/2021 3:15

Cree una política ISAKMP con todos los parámetros siguientes: 1 autenticación: algoritmo de cifrado precompartido2: AES 2563 Criterios del algoritmo hash: sistema de intercambio de claves SHA4: 145 vida útil: 1 hora R1 (config) #crypto isakmp secreto 10R1 (config-isakmp) # auténtica preR1 (co …Para recoger más

Creado simplemente meddane 22/08/2021 3h14

Cree una política ISAKMP con el enfoque en los parámetros: 1 autenticación: algoritmo de cifrado general 2: criterios del algoritmo hash AES 2563: método de intercambio de claves SHA4: 45 vida útil: 1 hora R1 (config) #crypto isakmp vidas diarias Póliza de seguro 10R1 (config-isakmp) # customs preR1 (config-i …Aprender más

Crea contenido

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.