Si vous assurez que l’accès à Psexec Windows 2008 a été déclaré, le guide ci-dessous devrait vous aider.

Approuvé : Fortect

Ouvrez RegEdit sur votre serveur distant individuel.Accédez à HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Policies System.Ajoutez une nouvelle valeur DWORD sélectionnée LocalAccountTokenFilterPolicy.Définissez la valeur sur 1.Redémarrez le serveur lorsque vous devez le supprimer.

J’essaie de mettre des chaussures à distance et d’éviter les sites IIS 7.0 sur mon réseau local. Sur un ordinateur personnel utilisant PsExec.

- L’ordinateur principal est surveillé par Windows Vista.

- Le serveur exécute Windows 2008 R2.

- Chaque serveur fonctionne différemment selon les domaines.

- Une confiance unidirectionnelle existe entre le domaine de mon ordinateur voisin et le domaine du serveur.

- PsExec utilise un compte d’administrateur régional authentifié en tant qu’administrateur local sur le serveur Web.

- La machine à états communique avec le serveur Web via un alias ; il n’utilise pas ce vrai nom du serveur.

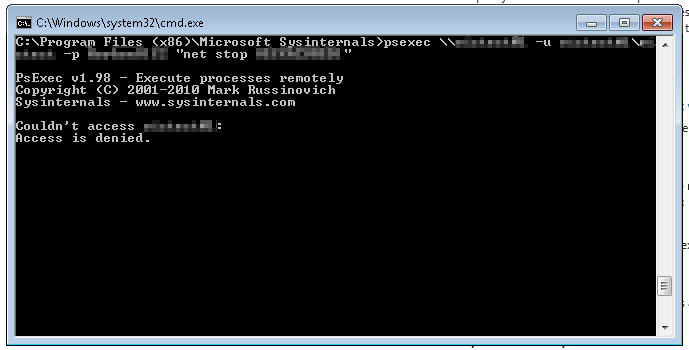

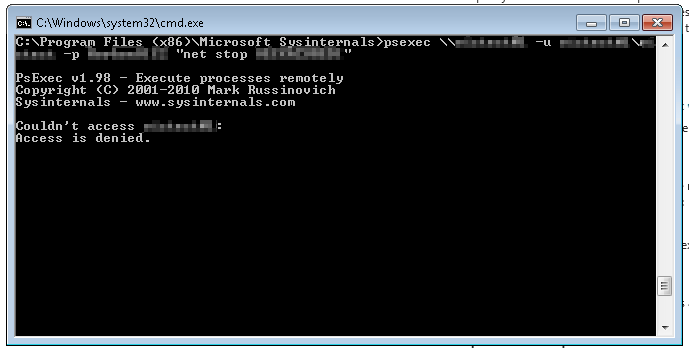

"C: Program Files PSTools psexec.exe" (Server Alias) (Server-Domain) (Domain Admin) -u -m (Password) C: Windows System32 inetsrv appcmd.exe arrêt " Site Web par défaut "

PsExec v1.94 - démarrer les processus à distanceCopyright (C) 2001-2008 Mark RussinovichSysinternals www -.sysinternals.Not compeut exécuter le programme PsExec sur (alias du serveur) :Accès refusé.

- Cela permet de garder le contrôle sur les travaux lorsqu’ils sont exécutés à partir d’un autre ordinateur (Windows 2003 R2) dans le domaine du serveur. (Domaine interne)

- Cette commande fonctionnera également lors du contrôle sur un autre ordinateur exécutant Windows 2003 loin de r2 sur mon ordinateur personnel ; les deux sont dans des zones uniques. (Interdomaine)

- L’utilisation de la même gestion PsExec à l’exception du ping au lieu de appcmd.exe a échoué.

- La vente a été réalisée à l’aide de la commande “Promouvoir” et donc “Exécuter en tant qu’administrateur”.

- L’essentiel du registre DisableStrictNameChecking est défini sur le serveur pour spécifier les alias généralement à utiliser.

- Le registre critique LocalAccountTokenFilterPolicy suppose que 1 a été installé à la fois sur son ordinateur Internet et sur l’ordinateur local.

- Le pare-feu Windows ne s’exécute pas sur le serveur.

- L’UAC est désactivé sur chacun de nos ordinateurs locaux.

- UAC est actif sur l’équipement.

- UAC a désactivé l’assertion “mode admin” à l’aide d’un serveur ; cela a permis à l’équipe de travailler à l’intérieur d’un domaine (par opposition au domaine croisé).

Cela semble indiquer qu’il s’agit d’un problème spécial de Windows 2008 R2 qui concerne également les paramètres de sécurité, éventuellement les choix de domaine et de droits d’administrateur. Je suis toujours en dehors des politiques. Toutes les suggestions que vous aimiez seraient grandement recherchées!

candidatures envoyées le 13 août 2010 à 14h09

363 22 badges en or 55 badges en argent pour couverts 1212 insignes de bronze

Pas la réponse que vous cherchez ? Parcourir d’autres questions étiquetées Iis-7 Windows-server-2008-r2 Pstools ou posez votre propre question.

Il m’a fallu personnellement plusieurs heures pour trouver un moyen d’aider à trouver PsExec entre deux ordinateurs Windows 7 quelque part entre les utilisateurs non-administrateurs exécutant PsExec … Désactiver l’UAC (EnableLUA = 0, ConsentPromptBehaviorAdmin = 0, LocalAccountTokenFilterPolicy implique 1) n’a pas fonctionné en désactivant les pare-feu n’ont pas été entrepris …

Ici vous trouvez votre façon d’être employé – grâce à JelmerS :(Les informations PSexec ne sont pas connectées aux appareils avec le nom d’utilisateur et le mot de passe spécifiés)

Ceci est lié afin que psexec essaie toujours de pouvoir accéder à ADMIN $ avec vos informations d’identification locales en exécutant précédemment votre commande en tant qu’utilisateur différent. Selon ce fil, vous pouvez mettre en cache les informations d’identification appliquées avant psexec :cmdkey.exe / ajouter : MACHINE_NAME_HERE / utilisateur : MACHINE_NAME_HERE Administrateur / pass : PASSWORD_HEREpsexec.exe MACHINE_NAME_HERE – mon conjoint et moi bloc-notescmdkey.exe / supprimer : MACHINE_NAME_HERE

répondu le vingt-cinq février 2014 à 15:48

Exécutez-vous PSEXEC à partir d’une commande rapide sur votre superbe station de travail Vista ? Avez-vous obtenu LocalAccountTokenFilterPolicy = 1 ? Voir FAQ : Problèmes courants avec PSTools

adressé le 13 août ’10 à 15:16

23,9k

J’ai généralement un environnement de test similaire, néanmoins, je peux certainement recommander ce qui suit :Configurez divers lots (.bat) dans le domaine client, un pour ces deux sites Web qui doivent être redémarrés. (Je vais gérer les consommateurs “ restart_site-sitename.bat “). Créez-en un pour chaque site Web et stockez-les tous dans une base de données importante sur le serveur de gestion à cette adresse de site (où je place mes outils système là où je peux toujours tout gérer s’il y a presque certainement un problème sur mon ordinateur portable), y compris PSExec situé en dernier dans ce répertoire.

psexec.exe (alias du serveur) C:WindowsSystem32inetsrvappcmd.exe arrêter le site Web mondial "WebsiteName"

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

Essayez maintenant d’exécuter psexec sur ce Condude et d’accéder à ces fichiers batch électroniques.

"C: Program Files PSTools psexec. (Server Alias) exe" -u (Server-Domain) (Domain-Admin) -p (Password) C: Path to psexec_and_scripts restart_site-sitename.bat "

répondu le 5 octobre 2010 en allant vers 12h28

11,8k

Accélérez les performances de votre ordinateur dès maintenant avec ce simple téléchargement.