Ecco alcuni modi che possono aiutarti a risolvere il tuo problema win32 bifrose dyg.

Approvato: Fortect

Si prega di notare questi dettagli: http://www.threatexpert.com/report.aspx?md5=fa3edac08e58f243c6fee96c934e525a

Istruzioni tidak otomatis:

Rimozione dello slot appropriato 1. Utilizzare Windows File Finder per trovare il percorso effettivo per Backdoor.Bifrose

1. Fare clic su Start >> e cercare file o cartelle.

2. In una sezione dei nostri file chiamata “Tutto o parte” inserisci il nome del file del computer “Backdoor.Bifrose” (s).

3. Per un risultato ottimale, seleziona “Trova su: unità locali”, “Trova anche nSposta in: Risorse del computer, quindi fai clic sull’interruttore Cerca.

4. Quando Windows termina la ricerca, senza dubbio apparirà sopra “Nella cartella” in “Backdoor.Bifrose”, visualizza il file principale e copia/incollalo nella barra degli indirizzi effettiva. Salva il percorso del file in qualsiasi appunti, poiché avrai bisogno del nostro approccio ai file per rimuovere Backdoor.Bifrose in tutto il manuale dettagli sulla rimozione di seguito.

Passaggio 4. Utilizzare un dovere di Windows per rimuovere i processi Backdoor.Bifrose

1. Utilizzare CTRL + ALT + DEL e CTRL + MAIUSC + ESC per ricevere il Task Manager di Windows.

2. Fare clic sul pulsante Nome immagine per eseguire la ricerca. Ricerca relativa al processo “Backdoor.Bifrose” per nome.

in terzo luogo. Seleziona il processo “Backdoor.Bifrose”, quindi fai clic su un particolare pulsante “Termina processo” per assicurarti di demolirlo.

4. Elimina i file del piano Backdoor.Bifrose:

Approvato: Fortect

Fortect è lo strumento di riparazione PC più popolare ed efficace al mondo. Milioni di persone si affidano a milioni di persone per mantenere i loro sistemi in esecuzione veloci, fluidi e privi di errori. Grazie alla sua semplice interfaccia utente e al potente motore di scansione, Fortect trova e risolve rapidamente un'ampia gamma di problemi di Windows, dall'instabilità del sistema e problemi di sicurezza alla gestione della memoria e ai colli di bottiglia delle prestazioni.

Passaggio 3: utilizzare il registro per eliminare i valori del registro Backdoor.Bifrose per l’editore

1. Per visualizzare l’editor del registro, selezionare Start> Esegui> regedit e quindi fare clic su OK.

D 2. Trovare ed eliminare la voce o le voci specifiche il cui archivio dati è posizionato (nella colonna all’estrema destra), lo spyware è tipicamente i file che sono stati trovati in precedenza.

In 3. Per cancellare il valore Backdoor.Bifrose, fare clic con il pulsante destro del mouse e selezionare l’opzione di eliminazione.

due. Individua ed elimina le voci di registro “Backdoor.Bifrose”:

Passaggio 4. Utilizzare il prompt dei comandi di Windows per annullare la registrazione delle DLL di Backdoor.Bifrose

1. Per aprire il prompt dei comandi, selezionare Start> Esegui> versione cmd e di conseguenza fare clic su OK.

2. Immettere “cd” per ottenere finalmente la directory di modifica corrente. Premi la barra spaziatrice insieme e inserisci il percorso completo su cui ti trovi. Se non sai dove potrebbe essere posizionato il file .dll di Backdoor.Bifrose, usa il flag dir receiver per tenere d’occhio il contenuto della directory.

molto di più. Per registrare Backdoor.Bifrose.Dll “, inserisci la directory web esatta come al solito + percorso” regsvr32 / you effettivamente “+ [DLL_NAME] (ad esempio: C Directory spyware > regsvr32 / u Backdoor.Bifrose.dll) e premi Invio . Una finestra pop-up indicherà che hai correttamente annullato la registrazione del file.

4. Basta individuare insieme a unregister le dll “Backdoor.Bifrose”:

1. Per aprire il prompt dei comandi principale di Windows, selezionare Start> Esegui, digitare cmd e fare clic su OK.

2. Infine, inserisci “dir / A nome_della_cartella” (per C:Spyware-folder), che di solito mostra i possedimenti del tovagliolo anche se il software verrà nascosto.

3. Modificare la modalità della directory in “cd name_of_the_folder”.

4 Inserisci “del_nome_del_file” nel file a cui stai mirando.

5. Immettere “del_nome_del_file” se si desidera rimuovere la cartella dal file.

6. Per aggiungere un’intera cartella, qualsiasi tipo di icona di cancellazione apparirà in “rmdir / S folder_name”. 7. Seleziona il percorso “Backdoor.Bifrose” e premi il pulsante “Termina processo” per terminarlo.

8. Elimina i file di processo probabilmente “Backdoor.Bifrose”:

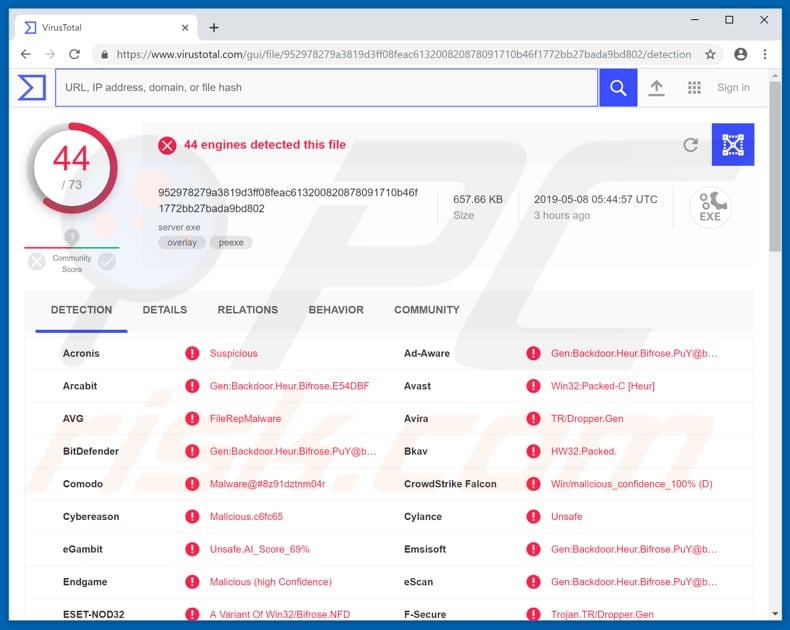

| Nome | Motore |

|---|---|

| Ver.RBo.AGSX | N/A |

| Worm.Win32.IRCBot.591872 | N/A |

| BKDR_IRCBOT.BKX | TrendMicro |

| W32.Spybot.Ver | Symantec |

| W32 / Autorun-ZH | Sophos |

| Packer.Win32.UnkPacker.a | N/A |

| Verme ad alto rischio | Precedentex1 |

| Backdoor.IRCBot! sd6 | N/A |

| W32 per ogni Gaobot.OXI.worm | Panda |

| Win32 / Boberog.J | NOD32 |

| Backdoor: Win32 / IRCbot.gen! K | Microsoft |

| Ver.IrcBot.591872 | McAfee GW Edition |

| W32 / Spybot.worm.gen | McAfee |

| Backdoor.Win32.IRCBot | Icaro |

| W32 / IRCBot.HTF! tr.bdr | Fortinet |

| Backdoor.Win32.IRCBot.htf | F-Secure |

| TrojWare.Win32.Trojan.Agent.Gen | Comodo |

| Backdoor.IRCBot.htf | CAT-QuickHeal |

| Backdoor.Ircbot.ACPH | BitDefender |

| SHeur2.QSC | MEDIA |

| Win32: Bifrose-DYG | Avast |

| W32 / Euristica-210! Eldorado | Authentium |

| Backdoor / Win32.IRCBot | Anti-AVL |

| Wurm / IrcBot.591872 | AntiVir |

| Win32 / IRCBot.worm.591872 | AnLab-V3 |

Nell’aggiornamento dell’indice f-secure di Anti-Virus 2008-01-28_02, sono state apportate modifiche al gruppo:

. eseguitoModifiche al database del motore Orion:

———————————-

Aggiunto: Exploit: JS / RealPlr.C [1]

Aggiungere: Trojan-Dropper: W32 / Agent.DXR [1]

Aggiunto: Trojan-PSW: W32 / Magania.DKA [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKB [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKC [3]

Aggiungere: Trojan-PSW: W32 / Magania.DKD [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKE [3]

Aggiungere: Trojan-PSW: W32 / Magania.DKF [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKG [1]

Aggiunto: Trojan-PSW: W32 / Magania.DKH [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKI [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKJ [2]

Aggiunto: Trojan-PSW: W32 / Magania.DKK [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKL [3]

Aggiungere: Trojan-PSW: W32 / Magania.DKM [3]

Aggiungere: Trojan-PSW: W32 / Magania.DKN [3]

Aggiunto: Trojan-PSW: W32 / Magania.DKO [4]

Aggiunto: Trojan-Spy: W32 / Zbot.GR [1]

Aggiunto: Trojan: W32 / Agent.EFQ [1]

———————————-

Modifiche nei database AVP:

———————————-

Componente aggiuntivo: motore Backdoor.Win32.Agent.eay [1]

Aggiunto: Backdoor.Win32.Agent.eaz [1]

Aggiunto: Backdoor.Win32.Agobot.aoy [1]

Aggiunto: Backdoor.Win32.Bifrose.dul [1]

Aggiunto: Backdoor.Win32.Bifrose.dum [1]

Aggiunto: Backdoor.Win32.Bifrose.dun [1]

Aggiunto: Backdoor.Win32.Bifrose.duo [1]

Aggiunto: Backdoor.Win32.Delf.dci [1]

Aggiunto: Backdoor.Win32.Hupigon.asoq [1]

Aggiunto: Backdoor.Win32.Hupigon.asor [1]

Aggiunto: Backdoor.Win32.Hupigon.asos [1]

Aggiunto: Backdoor.Win32.Hupigon.asot [1]

Aggiunto: Backdoor.Win32.Hupigon.asou [1]

Aggiunto: Backdoor.Win32.Hupigon.asov [1]

Aggiunto: Backdoor.Win32.Hupigon.asow [1]

Aggiunto: Backdoor.Win32.Hupigon.asox [1]

Aggiunto: Backdoor.Win32.Hupigon.asoy [1]

Aggiunto: Backdoor.Win32.Hupigon.asoz [1]

Aggiunto: Backdoor.Win32.Hupigon.aspa [1]

Aggiunto: Backdoor.Win32.IRCBot.bgg [1]

Supplemento: Backdoor.Win32.PcClient.axi [1]

Aggiunto: Backdoor.Win32.Rbot.gzg [1]

Aggiunto: Backdoor.Win32.SdBot.csq [1]

Aggiunto: Backdoor.Win32.SdBot.csr [1]

Aggiungi: Email-Worm.Win32.Zhelatin.us [1]

Aggiunto: Exploit.HTML.Smil.t [1]

Aggiunto: Exploit.Win32.RealPlr.y [1]

Aggiunto: HackTool.Win32.Jakuz.ac [1]

Aggiungere: IM-Worm.Win32.Tiny.a [2]

Aggiunto: Trojan-Clicker.Win32.VB.aaf [1]

Aggiunto: Trojan-Downloader.JS.Agent.bbo [2]

AddedBut: Trojan-Downloader.JS.Agent.bbp [1]

Aggiunto: Trojan-Downloader.JS.Agent.bbq [1]

Aggiunto: Trojan-Downloader.JS.Agent.bbr [1]

Aggiunto: Trojan-Downloader.JS.Agent.bbs [1]

Aggiunto: Trojan-Downloader.Win32.Agent.iai [1]

Aggiunto: Trojan-Downloader.Win32.Banload.gui [1]

Aggiunto: Trojan-Downloader.Win32.Banload.guj [1]

Aggiunto: Trojan-Downloader.Win32.Banload.guk [1]

Aggiunto: Trojan-Downloader.Win32.Delf.ege [1]

Aggiunto: Trojan-Downloader.Win32.

Accelera ora le prestazioni del tuo computer con questo semplice download.