I den här artikeln kommer vi att identifiera några av de möjliga orsakerna som kan leda till undersökning av effekterna av spionprogram, och sedan prata om flera sätt att lösa detta problem.

Godkänd: Fortect

Vänta medan vi kontrollerar din webbläsare

Godkänd: Fortect

Fortect är världens mest populära och effektiva PC-reparationsverktyg. Det litar på miljontals människor för att hålla sina system igång snabbt, smidigt och felfritt. Med sitt enkla användargränssnitt och kraftfulla skanningsmotor hittar och fixar Fortect snabbt ett brett utbud av Windows-problem – från systeminstabilitet och säkerhetsproblem till minneshantering och prestandaflaskhalsar.

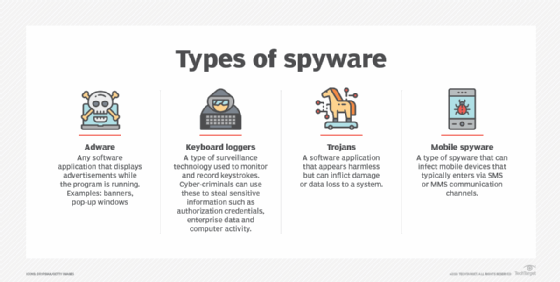

I mitt skrivna stycke diskuterar vi de olika typerna av spionprogram som adware, deras beteende och nedladdningar. hotet om datorer och spridningen av nya typer av spionprogram. Två i experiment som nästan alla studerar den frekvensen och effekterna av spionprogram som finns i framgångsrika P2P -applikationer. Baserat på resultaten av vetenskaplig analys försöker vi höja synfältet för en mer allmän syn på spionprogram, baserat på teorin om (virtuell) stordator för biverkningar. I mallen skiljer vi ut vad … label = “Expand Clipped Text”> Expand

Spionprogram kan stjäla vanliga svar, spåra varje rörelse hos användaren och varje detalj däremellan. Lär dig mer om de flesta typer av spionprogram och hur du bäst felsöker infekterade enheter.

lösa problemetFå hjälp med specifika situationer med teknik, dina processer och som ett resultat dina projekt.

Spionprogram anses vara någon form av skadlig kod som med säkerhet tar emot information inklusive okunniga användare. Effekterna av spionprogram varierar från att samla in prover till att använda marknadsföringsändamål till enkla specialattacker från nationalstater på politiska aktivister. Mer avancerad spionprogram kommer nästan säkert att installeras som en del av bakgrunden, men spionprogram är ofta förklädda liksom professionell programvara eller en webbläsartillägg – en verklig trojansk häst – för att hacka sig in i ett tillvägagångssätt. Spyware använder processwebbplatser för att kontinuerligt spåra aktivitet och spela in bärbara eller datorfiler och skickar sedan den informationen till fascinerande servrar. Spionprogrammets komplexitet beror på syftet: Även om det alltid har varit känt att skadlig programvara saktar ner datorer, blir avmattningseffekten mer komplex när det gäller uppfattning, eftersom metoder och mobila enheter blir mer kraftfulla. Andra tecken på en spionprograminfektion på enheten: Det är viktigt att notera att adware inte producerar för att vara funktionellt. Malware -fel kan vara en stor ursäkt för system- eller programkrascher – ytterligare ett tecken på spionprogram. Lyckligtvis kan vissa moderna tillflyktsverktyg upptäcka avvikande länkar och spionprogram. Om en viss dator har infekterats kan installera antispionprogram, kraftfull programvara eller antivirusprogram från leverantörer som Citrix, Bitdefender, Kaspersky, Sophos, Trend Micro nu upptäcka och ta bort spionprogram som är kända för Malwarebytes men också skydda mot andra potentiellt överflödig programvara. … Observera att mer avancerad spionprogram kan försöka ta bort säkerhetsverktyg för att undvika diagnostik. Därför rekommenderas det nu att spara pengar från tid till annan för att säkerställa att säkerhetsverktygen fungerar som förväntat. Det kan vara svårare att ta bort spionprogram från en kompakt enhet beroende på systemintegrationens huvudsakliga djup. Ofta är det vanliga alternativet att utföra en fullständig fabriksåterställning till noll och installera om roamingoperativsystemet från den nya rena systemavbildningen. Detta var det sista inlägget i maj 2020.

Påverkar din enhet

Så här tar du bort spionprogram

Läs mer om e-postmeddelanden och meddelandehot