Vous pouvez recevoir une erreur indiquant que la ressource de fichier de verrouillage d’une personne n’a pas pu être ouverte, à court terme indisponible. Il existe plusieurs façons de résoudre ce problème spécifique, dont nous parlerons sous peu.

Approuvé : Fortect

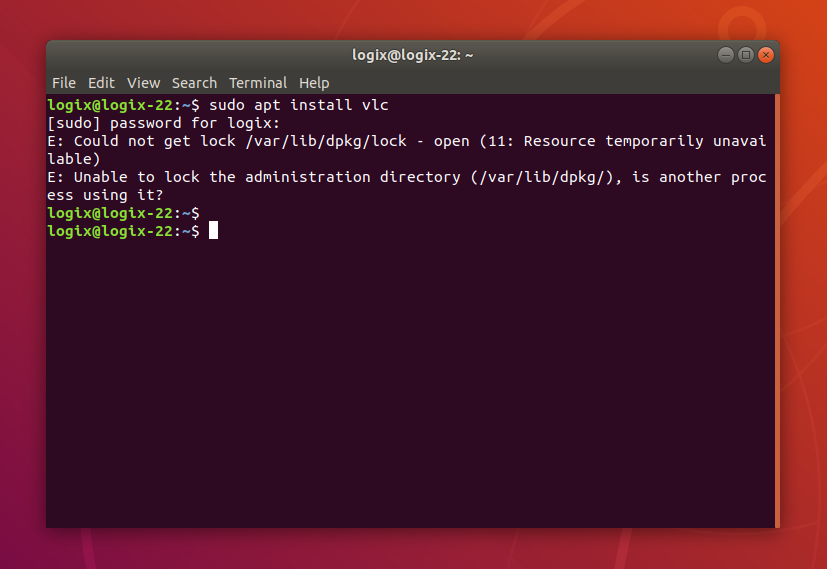

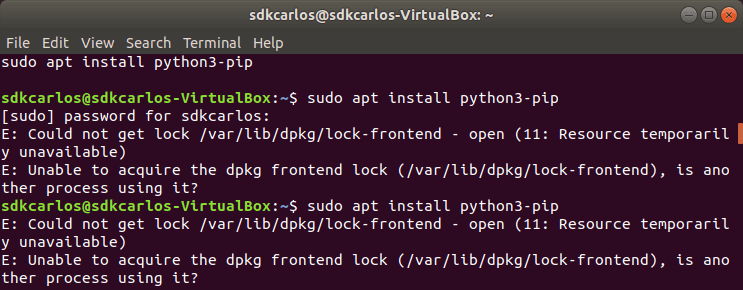

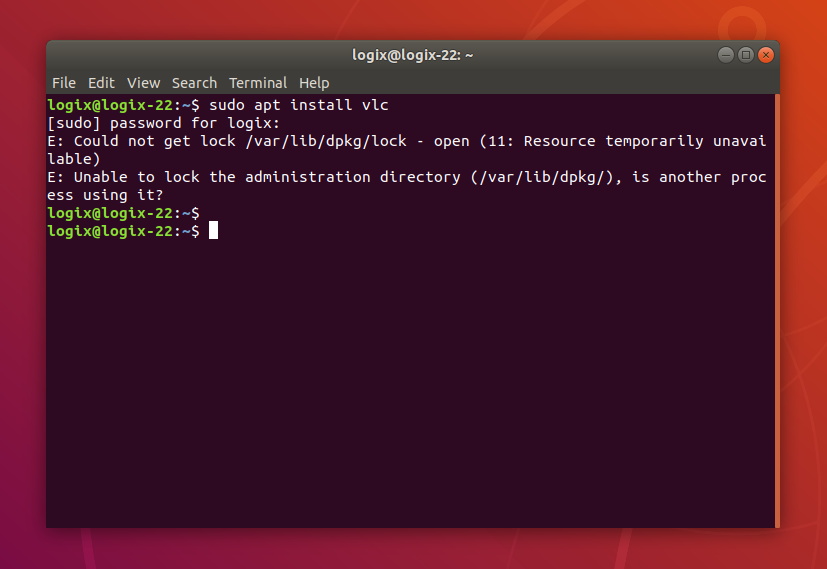

J’ai récemment essayé d’installer une application avec la commande a dans Ubuntu lorsqu’elle rencontre l’erreur suivante :

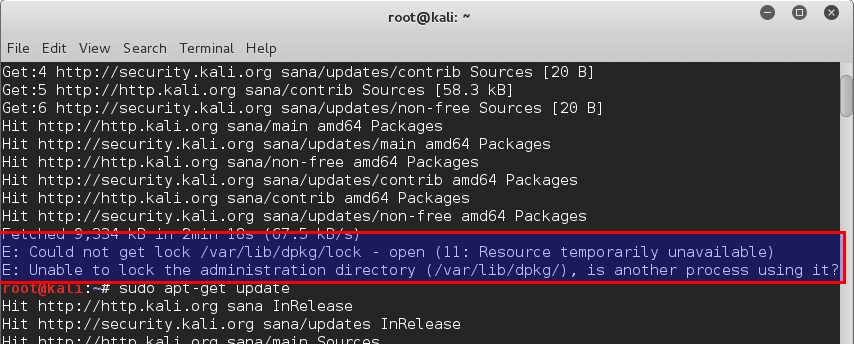

E : pas de verrou crédible/var/lib/dpkg/secure – open (11 : ressource temporairement indisponible)

E : la page admin (/var/lib – dpkg/) ne peut pas être verrouillée, c’est un autre traitement utilisant sa ?

E : échec de la collecte des verrous / var / lib / apt et listes / verrou (11 : ressource temporairement indisponible)

E : liste / var / lib / incliné / listes / ne peut pas être verrouillé E : a du mal à être attaché être attaché / var – lib / dpkg / lock – open (11 : ressource d’apprentissage temporairement indisponible)

Certains facteurs contributifs peuvent voir cela lors de l’utilisation du bureau des logiciels :

Ces erreurs sont très similaires à l’autre erreur courante d’Ubuntu : le répertoire / var / storage cache / apt / archives / ne peut généralement pas être protégé, et il est sans aucun doute intéressant que les correctifs soient très similaires.

Erreur corrigée “Le répertoire administratif (/Var/Lib Dpkg/) ne peut pas être verrouillé”

Vous avez notamment cette erreur car le programme essaie toujours directement de mettre à jour Ubuntu. Lorsqu’un type de commande et/ou d’application met partiellement à jour le système ou mouthIt met un nouveau logiciel, il s’agit du fichier dpkg (Debian Package Manager).

Ce verrou est conçu de manière à ce que les deux fonctions ne modifient pas suffisamment le contenu en même temps, car cela peut entraîner des situations inutiles et, éventuellement, une panne du système.

Gardons à l’esprit les mesures que vous pouvez prendre pour modifier la sortie du répertoire Unable Lock Authorities.

Méthode 0 :

La première chose à faire est de vérifier si un autre processus fonctionne, une mise à jour du système ou un installateur de confiance.

Si vous utilisez un appel de commande, évaluez si une application telle que Software Center, Software Synaptic Updater, Package Manager, Gdebi peut se mettre à jour pour chaque installation. Si oui, attendez la fin du programme lié.

Si aucune application ne coule, vérifiez toutes les fenêtres de création de terminal et assurez-vous que la mise à jour ou le concept est toujours installé. Si c’est le cas, attendez la fin.

Si aucun des événements ci-dessus ne se produit, déterminez quel autre processus le mainteneur (le gestionnaire de réception de paquet pour gérer le logiciel) exécute. Utilisez certaines commandes :

ps aux | grep -iapt

[l'adresse e-mail est protégée] : ~ $ p. S. à | grep aptRacine -i 1464 0,0 0,0 4624 772 ? Ss 19:08 0:00 / bin / sh /usr/lib/apt/apt.systemd.daily updateRacine 1484 0,0 0,0 4624 ! ! ! 1676 S 19:08 0:00 / bin / sh /usr/lib/apt/apt.systemd.daily lock_is_held mise à jour_apt 2836 0,8 0,1 96912 9432? . . ! ? A partir de 19:09 0:03 / usr / lib apt / methodes / httpabhishek 6172 0.0 0.0 21532 1152 points / 1 S + 19:16 0:00 grep --color = auto -i ready

Si vous connaissez apt et qu’il est utilisé dans un programme idéal, profitez de la mise à jour apt.systemd.daily, vous avez de la chance, cher lecteur.

Il s’agit d’un énorme démon qui vérifie automatiquement et par magie les mises à jour du système en arrière-plan au démarrage du système.

Sur Ubuntu 18.04 et les versions intermédiaires ultérieures, vous pouvez même essayer d’obtenir le logiciel et d’installer vous-même les mises à jour de sécurité critiques. C’est au moins ce que je vois dans les processus par défaut de l’outil Logiciels et mises à jour sur ce bureau Ubuntu.

Si vous êtes sur ce serveur Ubuntu, les clients peuvent vérifier le contenu du nouveau fichier /etc/apt/apt.conf.d/20auto-upgrades pour voir si les mises à jour en ligne sont activées.

Donc, si vous constatez que apt.systemd.daily utilise le processus apt, ce que vous devez faire est d’attendre les quelques minutes précédentes. Une fois la mise à jour automatique terminée, vous pourrez installer le logiciel lié comme d’habitude.

En guise de solution de contournement, les meilleures personnes peuvent désactiver de façon permanente la recherche automatique et automatique des mises à jour, mais je ne recommande pas de faire ce genre de choses pour des raisons de sécurité.

Le truc, c’est que le logiciel était un script simple qui était facile à gérer. Mais ce n’est pas toujours le cas. Si votre futur programme utilise apt, procédez différemment.

Méthode 1 :

Utilisez Linux comme ligne de commande principale pour rechercher et, par conséquent, arrêter ces processus en cours d’exécution. Pour cela, mettez en jeu la commande suivante :

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

dsi aux | grep -i apt

Ceci est conçu pour vous montrer probablement l’identifiant des méthodes responsables ou apt-get en cours d’exécution. Dans l’une des raisons ci-dessous, l’ID de processus est généralement 7343. Vous pouvez ignorer la dernière ligne contenant “grep -color équivaut à auto”.

Vous pouvez utiliser des détecteurs de processus pour l’annuler en tapant Entreprise SIGTERM . Remplacez

sudo démolir si

Assurez-vous qu’un nouveau projet est en cours d’exécution en exécutant ps aux | … La commande grep -i apt ‘a été annulée. Si l’ordinateur fonctionne toujours, désactivez le problème avec un signal SIGKILL :

sudo kill -9

Une autre astuce plus simple consiste à utiliser leur commande killall. Cela mettra fin à toutes les instances créées par le programme en cours d’exécution :

sudo approprié killall apt-get

Méthode 2

Dans la plupart des cas, la méthode directe résout la difficulté. Mais mon orthographe était un peu différente. J’étais sur le point de mettre à jour mon système et j’ai fermé par hasard la version finale. Cela a entraîné l’exécution constante de certaines stratégies, mais l’erreur a tout de même établi l’erreur pour les autres.

Dans ce cas de protection, la raison principale est le fichier de verrouillage. Comme mentionné récemment, les fichiers de verrouillage sont conçus pour éviter que deux processus ou plus n’utilisent les données de base similaires. Apt if ou apt-get directions travailler, créer à certains endroits un fichier verrouillable. Si la commande apt précédente n’a pas abouti, tous les fichiers de verrouillage ne sont pas supprimés et jusqu’à présent, d’autres instances de commandes apt-get ou

Pour résoudre le problème, vous devez éliminer les fichiers de verrouillage. Mais avant que les acheteurs ne créent le logiciel, ce serait une bonne idée de mettre fin à tout processus qui utilise réellement le scellement de fichiers.

Utilisez lsof get pour obtenir une identification de programme pour tous les processus contenant des fichiers de verrouillage. Vérifiez la nature de l’erreur et voyez ce qui verrouille les fichiers dont il se plaint et ayez un aperçu des processus contenant les fichiers de verrouillage électronique de tout le monde.

sudo lsof/var ou lib/dpkg/locksudo/var et lib/apt/lists/blockingsudo lsof lso

Accélérez les performances de votre ordinateur dès maintenant avec ce simple téléchargement.