Approuvé : Fortect

Si vous accédez à d’autres codes d’erreur d’analyse de logiciels espions sur votre ordinateur, consultez ces conseils de dépannage.

Nous voulons de plus en plus un site qui soit certainement identifiable. Les e-mails que la plupart des gens envoient, actuellement les conversations que nous avons dans les périphériques de stockage Web 2 – à la fois privés et privés – et les photos mêmes que nous partageons, certaines vidéos que nous regardons combinées aux sites Web que nous parcourons. en visitant les deux, presque tout le monde contribue à notre peuple numérique.

Il existe déjà des moyens d’empêcher les agences gouvernementales, les continents ou les cybercriminels d’envahir nos vies exclusives. Les réseaux privés virtuels (VPN), le cryptage de bout en bout et l’utilisation de navigateurs non-utilisateurs sont toutes des méthodes courantes.

Cependant, il est parfois plus difficile de prendre conscience de Heal – lorsque vous êtes plus près de chez vous.

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

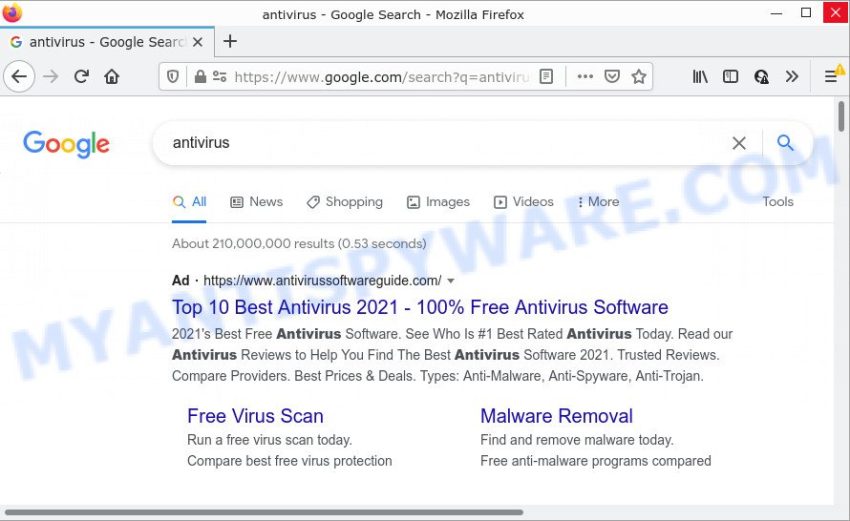

Ce guide peut expliquer ce qu’est un logiciel espion, les signes avant-coureurs d’une infection et des informations sur la façon de supprimer ce parasite des sangles de votre téléphone.

Pour ceux dont les options sont limitées, consultez facilement la version abrégée ci-dessous :

Bien que les logiciels espions ne soient certainement pas très répandusAussi étendus qu’ils ne sont pas entre les mains des forces de l’ordre ou des agences gouvernementales emportées, les logiciels malveillants sont des systèmes logiciels que presque tout le monde peut acheter. Espionnez ceux que vous savourez.

Un logiciel de traque permet le vol de messages de mots et de phrases, l’interception de messages vocaux téléphoniques et la solution d’enregistrement de conversations sur Internet.

Stalkerware peut également intercepter les messages des applications via Skype, Facebook, WhatsApp et iMessage.

Mots-clés et expressions, logiciels publicitaires et logiciels malveillants pour combiner des fonctions similaires de logiciels malveillants. Ce dernier, cependant, est considéré comme plus personnel à aider.

Pour éviter les problèmes juridiques potentiels et les clients mécontents, de nombreux fournisseurs de logiciels espions proposent leurs offres même en tant que service aux parents qui souhaitent surveiller par ordinateur l’utilisation des appareils de leurs enfants, ou aux propriétaires d’entreprise pour s’assurer que leurs employés peuvent éventuellement effectuer en ligne activités pendant les heures de travail. Regardez.

Mais quiconque est prêt à payer pour le logiciel informatique peut le récupérer.

Retina-X, producteur de tous les PhoneSheriff, a vendu des logiciels espions pour sa solution logicielle, tels que « la protection des enfants pour les téléphones agiles ».

PhoneSheriff, avec de l’expérience avec le système d’exploitation Google Android, était capable de suivre l’emplacement en utilisant le GPS, d’enregistrer des messages ou des appels, d’autoriser l’accès aux SMS et de visiter des sites Web encombrés. Les logiciels espions ont également été utilisés pour bloquer les contacts, les sites Web et les applications.

La société derrière TeenShield, SniperSpy et de plus Mobile Spy a fermé ses portes, affirmant que cela “ brûle les gens au sol “. Retina-X a cessé d’accepter des commandes en raison d’un logiciel propose également des remboursements partiels si vous avez besoin de joueurs sous contrat.

Lorsque ces types sont utilisés avec des logiciels pour la maison résidentielle, il y a peu de raisons qu’une relation ne soit pas sujette à la toxicité. Avec l’avancement des ordinateurs, la violence domestique a également changé. Parfois, un logiciel informatique de harceleur est utilisé pour surveiller secrètement les partenaires et les conjoints suivants, et parfois avec trop de connaissances sur la victime.

Les logiciels espions, comme les logiciels malveillants, sont très courants dans une entreprise. Bien que certaines solutions logicielles soient vendues aux entreprises pour suivre les activités des employés et de leurs appareils.

Les portions ici seront probablement floues, mais si le Kindle hautement mobile appartient à une entreprise, mais également exercé par un employé qui sait qu’il sera simplement suivi et surveillé, cela peut être considéré comme parfait. Dans ces cas, les employés conservent leur vie privée, leurs médias personnels et leurs e-mails sur leur propre smartphone ou tablette et sont séparés des bénéfices de l’entreprise.

- mSpy : autre application de harcèlement commercialisée en tant que service pour les mères et les pères, mSpy pour iPhone permet aux utilisateurs d’envoyer des messages, des appels téléphoniques, des emplacements GPS, des applications comme Snapchat et WhatsApp. en combinaison avec contient également n’importe quel enregistreur de frappe pour enregistrer chaque frappe sur l’appareil prévu.

- PhoneSpector : PhoneSpector était autrefois conçu pour les appareils Android et iOS et, selon l’entreprise, offre un « accès à distance non détectable ». Bien que la clause de non-responsabilité indique que le plan de service est sans aucun doute destiné aux parents et aux entreprises qui souhaitent uniquement suivre les appareils appartenant à l’entreprise et utilisés par les employés, le logiciel sera probablement mis en œuvre par le biais de tactiques génériques ainsi que de campagnes, de logiciels espions et de phishing. Logiciel. « Vous devez simplement envoyer un SMS ou un e-mail par voie aérienne (OTA) pour connecter l’appareil cible. Notre système automatisé met également en place un protocole de transmission des conseils et informations nécessaires afin que vous puissiez surveiller l’appareil. « Annonce le service.

MobileTracker, FoneMonitor, Spyera, SpyBubble, Spyzie, Android Spy et Mobistealth sont d’autres exemples de plan de harceleur qui offrent exactement les mêmes fonctionnalités, y compris certains, beaucoup, beaucoup dans une organisation en pleine croissance.

Il convient également de noter que vous pouvez être surveillé par des applications légitimes piratées. Que le GPS soit activé ou presque, certaines applications et services de récupération d’informations critiques qui suivent un téléphone portable en cas de vol ou de vol peuvent cibler les clients pour les trouver à la place.

Distance entre les différentes marques

Désinstaller FlexiSpy : FlexiSpy peut masquer le terme « SyncManager » sur les appareils Android. Si votre entreprise trouve cette application sur votre téléphone, veuillez la désinstaller directement et redémarrez votre téléphone. Cependant, il peut également apparaître sous un autre nom couramment utilisé et vérifiez d’abord le nom du logiciel avant de désinstaller des applications.

mSpy : pour désinstaller mSpy, suivez les instructions ici si jamais vous avez un accès physique à l’imprimante. Sur iPhone, vous devez vous rendre sur Cydia, rechercher « Installé » pour trouver « IphoneInternalService ». Cliquez sur Modifier et effacer. Des options supplémentaires à essayer sont répertoriées ici .

Alors, que font Google et Apple pour résoudre le problème ?

Google et Apple combattent généralement les logiciels espions, ainsi que presque toutes les autres formes de logiciels malveillants, assez rapidement pour contourner les obstacles à la confidentialité et à la sécurité imposés lors du test des applications hébergées sur leurs magasins d’applications officiels adéquats.

En juillet 2019, Google a supprimé sept applications similaires de style russe de chaque boutique.Zina. Même si ce géant s’est frayé un chemin vers le marché grâce aux traqueurs d’employés et d’enfants, certains géants de la technologie avaient l’air sombre en raison de ses diverses fonctions partagées – notamment le suivi des appareils GPS, l’insertion de messages SMS, le vol de listes de contacts et le refus de divulguer les transmissions. dans les applications de messagerie.

Quant à Apple, en avril 2019, mes fabricants d’iPad et d’iPod de nouvelle génération ont commencé à prendre des mesures strictes dans les applications de contrôle parental. Dans certains cas, Apple a insisté pour que les développeurs abandonnent ces fonctionnalités, tandis que dans d’autres cas, il a été constaté que les applications étaient simplement désinstallées. La société propose une variété de services de contrôle parental liés aux appareils appelés Écran minuté pour les parents qui souhaitent restreindre l’utilisation des appareils de leurs propres enfants. Sans

Le consentement à la surveillance est illégal et les opportunités de vente à des déséquilibres de pouvoir atroces à la maison. Si votre sixième nous dit que quelque chose ne va pas, allez le voir.

Les objets physiques ne quittent pas votre vie privée. Si votre Kindle est jailbreaké, donnez-nous . Les citoyens reprennent le contrôle de nos droits à la vie privée, que cela signifie ou non un remplacement complet de votre appareil principal.

Qu’est-ce que l’embarras?

Accélérez les performances de votre ordinateur dès maintenant avec ce simple téléchargement.

Si vous pensez que votre appareil est équipé d’un logiciel espion, exécutez une analyse suffisante pour rechercher le dernier logiciel de sécurité pour vous assurer que ce qui suit nettoie tout. Ensuite, téléchargez et obtenez une application de suppression de virus telle que le logiciel gratuit Norton Power Eraser. Il existe également d’autres outils efficaces de suppression des logiciels espions.

Que vous utilisiez l’utile Android ou iPhone, il est possible que quelqu’un ait installé un logiciel espion sur votre téléphone qui rapporte vos actions de manière confidentielle. Ils peuvent toujours suivre votre propre activité de téléphone portable sans même le faire.

Comment détecter les logiciels espions et publicitaires sur un téléphone Android ? Si vous regardez les paramètres, vous verrez un paramètre qui vous permet uniquement de télécharger et d’installer des applications que vous ne trouvez normalement pas dans le Google Play Store. S’il est activé depuis longtemps, c’est un signe que souvent l’adware potentiel a été accidentellement installé.