Genehmigt: Fortect

In diesem Ansatz-Blogbeitrag erfahren Sie mehr über die möglichen Ursachen, die diesen vmware-esxi-Authentifizierungstoken-Spoofing-Fehler verursachen können, und beheben dann mögliche Fehlerbehebungen, die Sie versuchen können sicher lösen Sie das Problem.passwd: Manipulation des Zertifizierungstokens fehlgeschlagen Aus Sicherheitsgründen wendet VMware ESXi fokussierte Änderungsanforderungen an. Zu lernen, wie es funktioniert, kann Probleme wie die oben genannten verringern. Der Teil des erforderlichen Sicherheitskennworts hängt von der Häufigkeit der Klassen ab, die zum Laufwerk verwendet werden.

Nein, das Passwort muss den Benutzernamen enthalten … EDies war Teil von * NIX, um einige Konventionen zur Passwortkomplexität zu unterstützen. Es gibt eine Möglichkeit, die ganze Komplexität von Passwörtern mehr oder weniger loszuwerden, aber es ist einfach die perfekte schlechte Idee, wenn das so weitergeht …

Grüße, Edward L. Haletki, VMware-Benutzermoderator, VMware vExpert 2009, 2010

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

– Edward L. Haletki, vExpert XIII: 2009-2021, VMTN-Community-Moderator

vSphere Upgrade Saga: https://www.astroarch.com/blogs

GitHub Repository: https: versus / github Sollte nicht com sein / texiwill

Es kommt vor, aber die meisten Leute, mit denen ich gesprochen habe, haben ihn irgendwann kennengelernt. Sie versuchen, eine Verbindung zu Ihrem ESXi-Webserver herzustellen, und aus anderen Gründen funktionierte Ihre Root-Sicherheit immer nicht mehr.

Die offizielle Position von VMware nach diesem Problem ist in den KB-Artikeln 1317898 zu finden, und wann immer sie geschrieben wird, wird sie wahrscheinlich klar angegeben:

ESXi 3.5, ESXi 4.x und ESXi 5.0

Neuinstallation Ich hätte gesagt, dass der ESXi-Host der einzige unterstützte Prozess zum Zurücksetzen des ESXi-Passworts ist. Jede andere Methode führt zu einem völligen Hostausfall, einer nicht unterstützten Konstruktion oder der komplexen Natur der ESXi-Strukturen. ESXi hat keine technischen Aus der Sicht von Methoden zum Zurücksetzen von Kennwörtern, beispielsweise wenn nur der Benutzermodus nicht angewendet wird.

Nachdem ich also versucht hatte, Informationen von mehreren Personen zu kombinieren, fand ich einen Weg, das perfekte Passwort zurückzusetzen, aber Sie sollten wissen, dass dieser Teil nicht offiziell von VMware unterstützt wird!

Zunächst empfehle ich, dass Sie das perfekte Los aller laufenden virtuellen Maschinen zurücksetzen und im Wartungsmodus mit der Verarbeitung beginnen. Gehen Sie als Nächstes zum Hauptbildschirm Ihres vSphere-Clients und klicken Sie auf Hostprofile oder drücken Sie einfach Strg + Umschalt + P. Erstellen Sie dort eine neue Sammlung für den vorhandenen und den Host, insbesondere für denjenigen, der die unbekannte Änderung vorgenommen hat, und geben Sie ihn an Namen, an den sich Familien erinnern werden.

Bearbeiten Sie als Nächstes das von Ihnen erstellte Update-Profil und greifen Sie auf den Abschnitt Sicherheitskonfiguration zu. Dort wählen wir eine neue Option „Administrator-Passwort“ und im rechten Menü „Ein festes Manager-Passwort einrichten“.

Sie können jetzt ein Passwort festlegen, aber seien Sie ganz bei einem Punkt. Sie müssen mein Passwort entsprechend einer bestimmten Stufe festlegen. Schauen wir uns die Komplexität an. Zuverlässige Informationen finden Sie im VMware Understanding Base-Eintrag 1012033. Darin heißt es auch, dass die spezifische PAM-konsistente Standardrichtlinie für die Kennwortkomplikation wie folgt lautet:

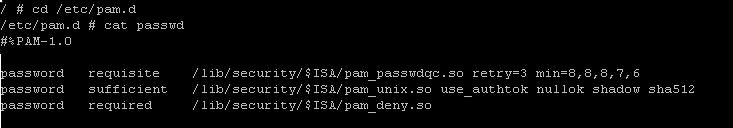

Passwort erforderlich /lib/security/$ISA/pam_passwdqc.so retry = 3 min = 8,8,8,7,6 und bedeutet normalerweise Folgendes:

- Wiederholung bedeutet 3: Benutzer aktiviert. Es dauert 3 Versuche, bis Sie das Sicherheitskennwort eingeben.

- N0 = zwölf Monate: Passwörter mit Charakteren der Charaktertrainingsklasse 12 müssen mindestens zwölf Zeichentrickfiguren enthalten.

Beispiel: chars1234567 - N1 impliziert 10: Passwörter, die Zeichen aus den beiden eindeutigen Zeichenklassen enthalten, müssen mindestens zehn Zeichen endlos lang sein.

Beispiel: CHARs12345 - N2 = 8: Passphrasen enthalten wichtige Inhalte, von denen jeder mindestens acht Typen hat.

Beispiel: Software - N3 = mehrere: Passwörter, die Zeichen aus vierstelligen Sitzungen enthalten, müssen immer mindestens acht Zeichen lang sein.

Beispiel: CHARs12! - N4 = 7: Passwörter entwickeln Zeichen aus allen vier Zeichenklassen und müssen mindestens sieben Zeichen lang sein.

Beispiel: CHARs1! - Beispiel: Details erforderlich/lib/security/$ISA/pam_passwdqc.so retry = 3 min = 12,10,8,8,7

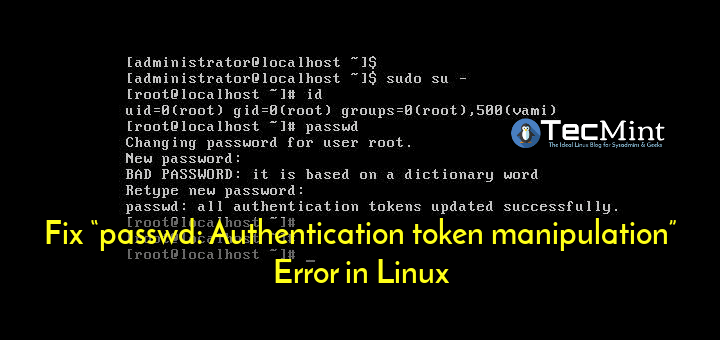

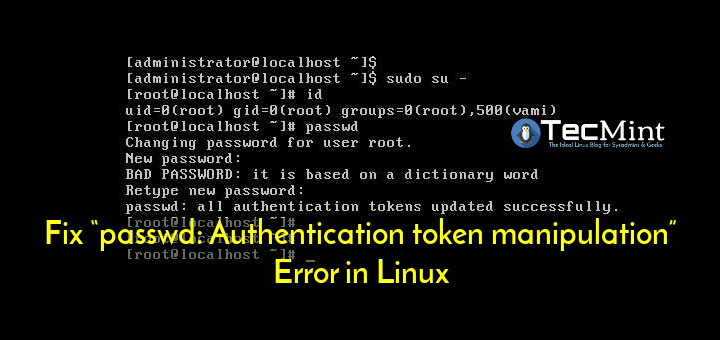

Wenn Sie diese Regeln nicht befolgen und das Profil verwenden, erhalten Sie die beste fatale kryptische Fehlermeldung, die in meinem Fall nur sagt: Fehler bei der Beurteilung der Authentifizierungstoken-Methode Was nicht sehr hilfreich ist.

Wenn Sie dann ein neues Passwort festgelegt haben, müssen Sie nur noch das erstellte Profil kaufen und es über die Ansicht des Clusters an Ihren Host anhängen (drücken Sie erneut auf “Strg + Umschalt + H”, um schnell zu ihm zu gelangen ). und klicke dich mit der rechten Maustaste an. Wählen Sie Profil aus unserem Gastgeber-Menü und klicken Sie dann auf Profil anwenden.

Das bereitgestellte SSH ist nun durch das von Ihnen erstellte Anwendungsprofil deaktiviert. Unterstützen Sie es erneut, indem Sie auf die Registerkarte “Konfiguration” gehen, “Sicherheitsprofil” auswählen und die Eigenschaften des Teils “Dienste” aufrufen. Sie können im Anhang natürlich den SSH-Dienst starten. Möglicherweise können Sie sich jetzt mit der neuen gemeinsamen Änderung einloggen und dies wird auch weiterhin so sein.

Aber …! Es gibt immer ein “aber”, war noch nie da? Die Änderung funktioniert nur solange, obwohl Sie das Hostprofil beibehalten oder erweitern, da der Host im gesamten vCenter verbleibt. Was können Sie also tun, um die Veränderung dauerhaft zu erreichen? Einfach ausgedrückt, melden Sie sich mit SSH an, ändern Ihr Passwort mit dem einfachen Befehl “passwd” und führen dann das Skript auto-backup.sh aus /sbin aus.

Optional können Sie auch die folgende Datei überarbeiten, um die demografischen Merkmale des von Ihnen festgelegten Passworts zu umgehen: /etc/pam.d/passwd Gehen Sie zurück zu Ihrer eigenen Richtlinie. Wenn wir dies wirklich tun möchten, erstellen Sie einen Klon, der mit der Änderungsdatei verknüpft ist, um Ihre familieneigenen Richtlinien widerzuspiegeln. Bearbeiten Sie danach den Code und führen Sie zusätzlich das Skript auto-backup.sh aus.

Auch dies gilt als meine Empfehlung oder nicht als Empfehlung von VMware und kann die Sicherheit Ihres Systems beeinträchtigen. Seien Sie also in der Tat äußerst wachsam bei Ihren Änderungen! Ich versuche nur, die Schritte endlich zu dokumentieren, damit Sie die Dinge ein wenig einfacher machen, wenn dies passiert.

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.