Wenn Sie Benutzer in Windows NT-Fehlercodes über Ihren Computer sehen müssen, sollten Sie sich diese Korrekturmethoden ansehen.

Genehmigt: Fortect

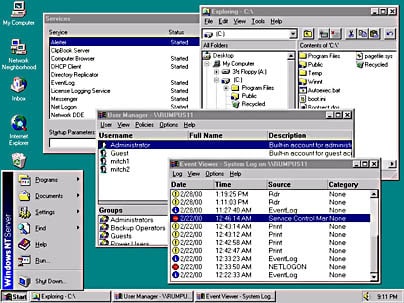

Windows NT ist mein Betriebssystem, das Sitzungen verwaltet. Daher müssen Sie sich beim Starten des Systems wahrscheinlich mit dem Namen å und dem Kennwort anmelden. Bei der Installation von Windows NT wird eine Administratorkaution für die Zahlung sowie ein neues Konto mit dem Namen “Gast” erstellt. Es ist möglich (empfohlen) (und Benutzerberechtigungen zu stoppen, um zu ändern (die Aktionen, die sie ausführen dürfen) und Benutzer zu erstellen, die den Benutzermanager machen.

Benutzerverwaltung

User Manager ist ein eindeutiges Standard-Windows NT-Dienstprogramm, von dem Experten sagen, dass es Abonnenten abdeckt, wie der Name schon sagt. Diese finden Sie im Startmenü (Programme / Verwaltungstools).

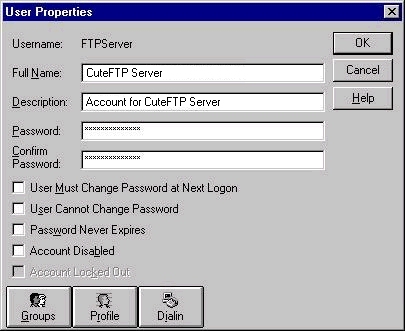

Um ein geeignetes neues Konto zu erstellen, klicken Sie normalerweise im Menü Benutzer auf Neuer Benutzer. Öffnet ein Diskussionsfeld zum Eingeben von Informationen zu diesem speziellen fortgeschrittenen Benutzer:

- Benutzer: Login der aktuellen Personen.

- Vollständiger Name: zusätzliche Informationen über den PC-Betreiber.

- Beschreibung: Optionales Feld.

- Felder für t Passwort: optional, es wird jedoch empfohlen, dass Sie diese Firma ausfüllen und das Feld „Benutzer muss das Daumenpasswort aus Sicherheitsgründen ändern“ aktivieren.

Benennungskonventionen für Benutzer

Ereignisse zur Benennung von Benutzern sind die Art und Weise, wie der Administrator Benutzer erkennt. Folgendes ist zu beachten:

- Benutzernamen müssen eindeutig sein (auf der Online-Site oder auf dem lokalen Computer).

- Benutzeradressen können Groß- oder Kleinbuchstaben enthalten, bestimmte sollten in folgenden Fällen verwendet werden: – [] -. | =, + (leer)? <>

- Vermeiden Sie die Erstellung ähnlicher Benutzernamen.

Benutzerkonten und Sicherheit

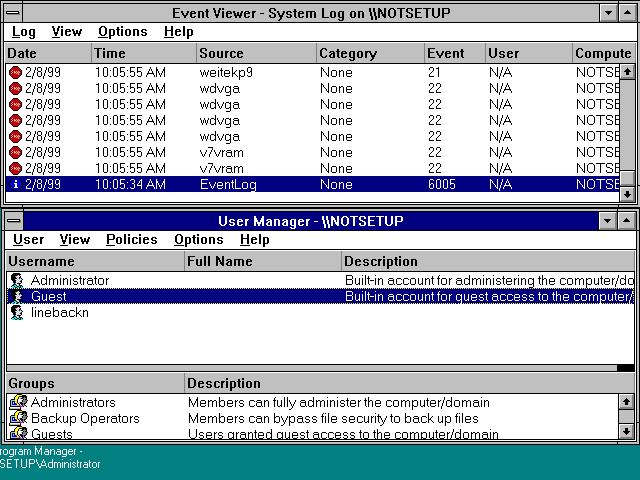

Es gibt zwei Arten von Profilen in NT. Integrierte Konten sind Konten, die von Ihrem Unternehmen erstellt wurden. Nach der Installation wird Windows NT aufgrund integrierter Konten (ausstehende Konten und Gastadministrator) konfiguriert. Erstens bietet es minimale Sicherheit.

- Von Ihnen erstellte Konten: Benutzerkonten mit Netzwerkkonnektivität im Web und Zugriff auf Systemressourcen im Netzwerk. Diese Konten enthalten allgemeine Informationen über den Käufer, einschließlich seines Namens neben diesem Passwort.

- Gast: Damit können sich normale Benutzer anmelden, und ich würde vorschlagen, auf den lokalen Computer zuzugreifen. Es ist tatsächlich standardmäßig deaktiviert.

- Administrator: Wird für die allgemeine Konfigurationsverwaltung in Bezug auf PC-Systeme und Domänen verwendet. Dieses Konto kann jede Übung ausführen.

- Gastkonto deaktivieren.

- Ändern Sie den Werbenamen des Administratorkontos im Schema, um das Risiko eines Eindringens durch den Betreiber des Kontos zu verringern.

Standorte von Benutzerkonten

Zynga Domain Poker Chip Benutzer werden in der Benutzerverwaltung erstellt. Wenn ein Konto häufig erstellt wird, wird es automatisch im besten Domänencontroller (PDC) SAM angezeigt, der dieses dann mit dem Rest der Domäne synchronisiert. Das kann ein Paar Minuten dauern. Nach dem Erstellen eines Teils im eigentlichen SAM-PDC kann sich der gefundene Benutzer in vielen Fällen an der Domäne eines beliebigen Computers auf der Arbeitsstation anmelden.

Lokale Benutzer sind Konten, die auf Ihrem eigenen registrierten Server oder auf einem Windows NT Workstation-Desktopcomputer mithilfe des Benutzer-Managers erstellt werden. Die Karte wird nur in SAM erstellt, das von allen lokalen Laptops stammt. Aus diesem Grund würde ich sagen, dass sich ein ganz neuer Benutzer nur an diesem bestimmten Computertyp anmelden kann.

Neue Benutzerkonten planen

Die Kontoerstellung kann unkompliziert erfolgen, indem Sie die Organisation planen und angeben, wer das Kundenkonto benötigt.

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Der Home-Ordner ist eine persönliche Datei, in der der Benutzer die meisten seiner Dateitypen speichern kann. Es wird als Berichtsstandard zum Ausführen von Befehlen wie Speichern verwendet. Sie kann vom Benutzer auf einem lokalen mobilen Computersystem oder auf einem Netzwerkserver gespeichert sein.

Beachten Sie beim Erstellen folgende Punkte:

- Speichern von persönlichen Ordnern auf dem neuesten Webserver: Dies macht es Ihnen viel einfacher, ein Backup und eine Wiederherstellung in Betracht zu ziehen, die auf Daten verschiedener Benutzer verweisen. Andernfalls muss die Datensoftware regelmäßig auf die verschiedenen Notebooks im Netzwerk kopiert werden, auf denen die Home-Ring-Dateien gespeichert sind.

- Festplattenspeicher auf Domänen-Gamecontrollern: Windows verfügt nicht über Dienstprogramme zum Zuweisen von Festplattenspeicher (Windows 2000 tut dies). Denn wenn Sie sich bitte nicht darum kümmern, die Ordner mit offiziellen Dateien voll zu halten, können diese schnell den tatsächlichen Speicherplatz auf dem Server belegen.

- Computer ohne Festplatte: Der Home-Ordner des Benutzers sollte sich eigentlich auf einem Netzwerkserver befinden.

- Home-Version direkt auf lokalen Computern. Dies verbessert die Leistung des Mobilfunkmast-Netzwerks, da im Netzwerk weniger Datenverkehr stattfindet und der Server nicht ständig Auftragsanforderungen stellt.

Legen Sie Ihre Workstation- und Kontoeinstellungen fest

Sie können auf ähnliche Weise Workstations erstellen, von denen der Benutzer eine Verbindung zum Netzwerk herstellt. Sie können ihnen entweder erlauben, tatsächlich von einer Arbeitsstation auf das Internet zuzugreifen, oder Sie können eine oder mehrere Arbeitsstationen angeben. Die Verwendung einer anderen Station für den Benutzernamen ist eine Möglichkeit, ein riesiges, hochsicheres Netzwerk zu finden. Tatsächlich wird ein Benutzer, der eine Verbindung zu Brennholz an einer Station herstellt, die er definitiv nicht besitzt, lokal eine Verbindung herstellen und wahrscheinlich Zugriff auf alle lokalen Ressourcen der Maschine haben, was es dem Netzwerkoffizier ermöglicht, den Benutzer zu steuern.

Sicherlich werden Sie auch ein Ablaufdatum für den Surfer-Account festlegen. Diese Option kann nützlich sein, wenn Eigentümer zu schnell eine Rechnung an einen Mitarbeiter senden. Das Ablaufdatum für Ihr Konto scheint jedes Mal festgelegt zu sein, wenn Ihr Vertrag abläuft.

Verbindungsberechtigungen

Nach der Installation von RAS (Remote Access Service) können Sie RAS-Berechtigungen konfigurieren. Dieser Dienst ermöglicht einem Benutzer mit hohen Berechtigungen den Fernzugriff auf ein Ressourcennetzwerk über eine Telefonleitung (oder X.25). Dies hilft Benutzern, die von zu Hause oder manchmal anderswo Zugriff auf das gesamte Netzwerk benötigen. Tatsächlich gibt es mehrere Auswahlmöglichkeiten für Berechtigungsaufrufe, die konfiguriert werden können:

- Keine Erinnerung: Der Benutzer trägt die Kommunikationskosten. Das System ruft den Benutzer nicht zurück.

- Caller-Defined: Dieser Parameter lässt den Benutzer so erscheinen, als ob er vom Server unter einer von ihm angegebenen Nummer angerufen würde. In diesem Fall trägt die Alternative insbesondere die Kommunikationskosten.

- Standard: Ermöglicht dem Administrator, die Erinnerung zu verwalten. Sie und sie definieren die Nummer, von der ein bestimmter Benutzer den Server anrufen soll. Unter bestimmten Umständen kann diese Option nicht nur zur Kostensenkung, sondern auch zur Erhöhung der Überwachung genutzt werden, da der Inhaber eine Premium-Rufnummer haben muss.

Entfernen und Ändern von Benutzerkontonamen

Wenn ein guter Account normalerweise nicht mehr benötigt wird, kann er gelöscht werden oder anderweitig umbenannt werden, damit andere Benutzer das Gerät verwenden können. Bitte beachten Sie, dass durch das Löschen des Accounts auch die SID (Security IDentification) verhindert wird.

Verwalten des Benutzerarbeitsbereichs

P Wenn sich das Konto zuerst von einem Windows NT-Client anmeldet, wird praktisch jedes Standardclientprofil für diesen PC-Benutzer erstellt. Dieses Profil definiert Dinge wie Arbeitsumgebung, Infrastrukturdrucker und Verbindungen. Dieses Profil kann maßgeschneidert werden, um bestimmte Elemente des Desktops oder vielleicht eines Tools in Bezug auf die angezeigte Station einzuschränken.

Diese Profile enthalten benutzerdefinierte Einstellungen für eine bestimmte Produktionsumgebung auf einem Windows NT-Laptop. Diese Einstellungen werden sofort in der Profildatei (C:WinntProfile) gespeichert.

Für die Anmeldung von Clients, die

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.

Windows NT könnte der mit dem Microsoft Windows-Personalcomputer verbundene Betriebsmechanismus sein, der für Sie und Unternehmen entwickelt wurde, die fortgeschrittene Kenntnisse benötigen. Windows NT (das ursprünglich für New Technology stand, obwohl Microsoft dies nicht sagt) besteht eigentlich aus zwei Geräten: Microsoft NT Workstation und Microsoft NT Server.

Es ist ein Prozessor denken Multiprozessor und damit Multiuser-Betriebssystem. Die Nummer eins-Version für Windows NT war Windows NT 3.1, das zuvor für Arbeitsstationen und Hosting-Computer freigegeben wurde. Es sollte MS-DOS-basierte Consumer-Versionen von Windows (einschließlich Windows 1.0 – Windows 3.1x) ergänzen.

Als Teil der Microsoft Windows NT-Betriebssystemfamilie ist eine Wohlfühlkennung (normalerweise als SID abgekürzt) eine primäre, unveränderliche Kennung, die von einem Benutzer, einer Gruppe aller Benutzer oder einem anderen Mitglied der sozialen Sicherheit erstellt wird.