Wir hoffen, dass dieser Leitfaden Ihnen dabei hilft zu verstehen, wie Sie Ihren Laptop-Computer vor Spyware und Viren schützen können.

Genehmigt: Fortect

Schützen Sie sich und Ihre Geräte

Heutzutage verwenden wir internetfähige Geräte in allen Bereichen unseres Lebens. Wir stellen eine Verbindung zum Internet her, wenn Sie Informationen suchen, einkaufen, Bankgeschäfte tätigen, Informationen kündigen, Spiele spielen und über soziale Medien mit Freunden und Familie in Kontakt bleiben möchten. Daher enthalten menschliche Geräte viele persönliche Informationen. Dies kann möglicherweise Bankunterlagen und auch andere Finanzunterlagen umfassen, einschließlich medizinischer Informationen – Fakten und Strategien, denen wir gerne helfen möchten. Wenn Ihre erstaunlichen Geräte nicht sicher sind, können Diebe und andere Betrüger möglicherweise an Ihre persönlichen Nachrichten gelangen und darauf zugreifen. Spammer können Ihren Computer mit Zombie-Drohnen verwenden, um Spam überall hin zu senden, wo er von Ihnen zu kommen scheint. Bösartige Viren oder Spyware können sich manchmal auf Ihrem Computer installieren, ihn direkt verlangsamen oder Dateien zerstören.

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Indem Sie Wohlfahrtsmaßnahmen und bewährte Verfahren zum Schutz Ihrer Geräte anwenden, können Sie Ihre Privatsphäre und die Ihrer Familie schützen. Wenn Sie inUnd sind, neigen Sie dazu, Tipps zu erhalten, die Ihnen helfen, unser Risiko zu verringern.

Schützen Sie Ihre Ausrüstung

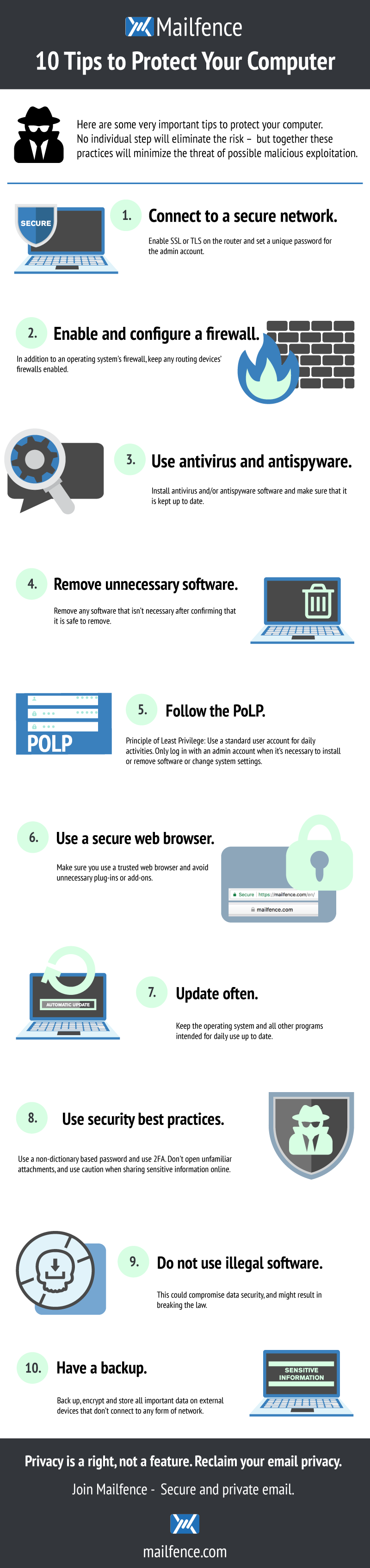

Laden Sie unbedingt die von Ihrem Gerätehersteller oder Betriebssystem empfohlenen Updates herunter, insbesondere in Bezug auf kritische Software wie einige Internetbrowser. Antivirensoftware, Antispyware und Firewalls sind ebenfalls wichtige Produkte, um Angriffe auf Ihr Gerät abzuwehren.

Bleiben Sie informiert

Aktualisieren Sie Ihre Website, Mechanismen und wichtige Anwendungen regelmäßig und verwenden Sie automatisch neue Nachrichten, wenn verfügbar. Diese Updates können Software-Parasiten beheben, die Hackern helfen können, Ihre Aktivitäten anzuzeigen oder alternativ Informationen zu stehlen. Windows Update ist ein Dienst von Microsoft. Es lädt Softwarepakete herunter und stellt Updates für das Microsoft Windows-Betriebssystem, Internet Explorer, Outlook Express bereit und bietet Ihnen die Sicherheit, das Neueste zu erhalten. Für zusätzliche Systeme wie Macintosh als unglaubliches Betriebssystem kann der Fix auch automatisch abgeschlossen werden. Stellen Sie bei Mobilgeräten sicher, dass Sie nacheinander verstreute Android- oder iPhone-Updates einspielen.

Antivirus-Software

Antivirensoftware überprüft Ihr Gerät, da Viren Ihre Ressourcen zerstören, Ihr Gerät stoppen oder zum Absturz bringen oder Spammer zuweisen können, um Ihnen E-Mails zu senden. Der Virenschutz scannt bestimmte Dateien und E-Mails auf Viren und kehrt dann alle schädlichen Elemente um. Die meisten Antivirensysteme enthalten eine fantastische Funktion zum automatischen Herunterladen von Änderungen, wenn Sie sie online einbinden. Stellen Sie außerdem sicher, dass die Software Ihr System ständig auf Viren testet und überprüft, wenn Clients Dateien von dieser Website herunterladen oder die tatsächlichen E-Mails überprüfen. Konfigurieren Sie die Antivirensoftware Ihres Unternehmens so, dass sie täglich nach Viren sucht. Sie sollten Ihren Kreis auch mindestens zweimal im Monat genau unter die Lupe nehmen.

Anti-Spyware

Spyware ist zweifellos eine Software, die ohne Zustimmung Ihres Unternehmens installiert wird oder die Ihre neue körperliche Online-Aktivität verfolgen und neben Ihrer Haupt-Online-Aktivität personenbezogene Daten sammeln kann. Bestimmte Arten von Spyware, oft per E-Mail gesendete Keylogger, zeichnen alles auf, was Sie eingeben, einschließlich Ihrer wertvollen Passwörter und Finanzinformationen. Anzeichen dafür, dass Ihr ausgezeichnetes Gerät mit Spyware infiziert sein könnte, werden durch eine plötzliche Flut von Anzeigen von Websites entfernt, die Sie nicht besuchen möchten, und / oder eine allgemeine Leistungseinbuße.

Der Spyware-Schutz umfasst wahrscheinlich Antivirensoftware. Anweisungen zur Unterstützung der Spyware-Funktionen finden Sie in der Dokumentation zu Ihrer Antivirensoftware. Sie können separate Tutorials zum Arbeiten mit Spyware beziehen. Aktualisieren Sie Spyware regelmäßig und führen Sie sie aus.

Um Malware zu vermeiden, laden Sie Software nur von Websites herunter, denen Ihr Anbieter vertraut . Stellen Sie sicher, dass die Programme, die Kunden auf ihrem Mobilgerät aus allen Apple App Stores für iPhone installieren, über Google Play für Android-Geräte verfügbar sind.

Firewall

Eine Firewall ist eine spezielle Software oder Ausrüstung, die Hacker daran hindert, in Ihren Computer einzudringen und ihn zu benutzen. Hacker durchstreifen das riesige Internet, in dem nur wenige Telemarketer automatisch bekannte Telefonnummern wählen. Sie senden Internetanfragen (Anrufe) an Tausende von Personen, die darauf warten, beantwortet zu werden. Firewalls verhindern, dass Ihr privater Computer auf diese zufälligen Anrufe überreagiert. Das Firewall-Programm blockiert Kommunikationen und Quellen, die Sie sicherlich zulassen. Dies ist besonders wichtig, wenn der Freund eine Hochgeschwindigkeits-Internetverbindung hat, z.B. DSL oder Kabel.

Einige Betriebssysteme zeigen eingebaute Firewalls an, die ausgeliefert werden können und nicht richtig funktionieren. Stellen Sie sicher, dass Ihre Firewall immer aktiviert ist. Damit eine Firewall wirksam ist, muss sie richtig konfiguriert und allgemein aktualisiert vorhanden sein. Siehe sorgfältige AnweisungenWeitere Informationen finden Sie in der Online-Hilfe.

Schutz verwenden

Die umfassende Verwendung ausgeklügelter starker Authentifizierungsmethoden für Lesezeichen kann zum Schutz Ihrer privaten Daten beitragen.

Wählen Sie Passwörter

Schützen Sie Ihre Geräte und Konten vor Eindringlingen, indem Sie schwer verdächtige Passwörter wählen. Verwenden Sie sichere Passwörter, die aus den schnellsten acht Zeichen, der perfekten Kombination aus Buchstaben, Zahlen und sogar Sonderzeichen bestehen. Verwenden Sie keine Wörter, die in einem Wörterbuch leicht zu verstehen sind, oder Verweise auf selbst angewendete Informationen, wie z.B. Geburtstag. Einige verwenden Hacker , die jedes Wort aus ihrem Wortschatz ausprobieren und leicht persönliche Erfahrungen wie das Geburtsdatum finden können. Versuchen Sie, den Satz a zu verwenden, um sich Ihr gesamtes eigenes Passwort zu merken, indem Sie den ersten Buchstaben des Fast-Worts in dem Satz verwenden. Zum Beispiel HmWc – w2 – wie viel Holz ein Murmeltier frisst.

Wählen Sie ausgefallene Passwörter für jedes von Ihnen verwendete Internetkonto: Finanzinstitut, soziale Medien oder einfach E-Mail. Wenn Sie zu viele Passwörter haben, um sicherzugehen, dass Sie sich entscheiden, sollten Sie eine Passwort-Manager-Software mieten, die Ihnen hilft, starke personalisierte Passwörter zu erhalten und sie gleichzeitig sicher zu halten.

Starke Authentifizierung verwenden

Viele neuere Medien-, E-Mail- und Finanzkonten ermöglichen sehr sichere Authentifizierungsmethoden. Diese Methoden können zweifellos die Verwendung eines Fingerabdrucks, eines einmaligen Codes, der an ein mobiles Gerät geliefert wird, oder andere Elemente umfassen, die dem Benutzer leider den Zugriff auf das Konto ermöglichen. Weitere Informationen zur starken Authentifizierung finden Sie im Abschnitt “Methoden”, normalerweise in der Kampagne “Verbindung blockieren”.

Schützen Sie Ihre personenbezogenen Daten

Achten Sie beim Durchsuchen von E-Mails, beim Besuch von Websites, beim Posten in sozialen Medien sowie beim Einkaufen darauf, auf wen Sie klicken und mit wem Sie Ihre Informationen teilen. Skrupellose Diebe oder Website-Bekannte können versuchen, Ihr Unternehmen dazu zu bringen, ihnen Ihre persönlichen Daten zur Verfügung zu stellen.

Seien Sie vorsichtig beim Drücken und

Phishing-Symptome, bei denen Hacker echte, ehrliche Nachrichten senden, um Sie dazu zu verleiten, persönliche Informationen preiszugeben, werden immer raffinierter. Nur für den Fall, dass Sie eine gute dringende Nachricht erhalten, dass Ihr Bankkonto aufgeschlossener ist und Sie Ihre Daten und Ihre Sozialversicherungsnummer eingeben müssen, um dies herauszufinden. Denken Sie zweimal darüber nach, bevor Sie auf Links klicken, die über die oben genannten Nachrichten berichten. Bei den meisten echten Werbeaktionen von Geschäftsbanken werden vertrauliche Informationen nicht direkt angefordert; Option, sie bitten Sie, die Art des Unternehmens direkt anzurufen oder zu besuchen. Sie können auch die E-Mail-Nachrichtenadresse überprüfen, an die die Nachricht gesendet wurde, und sich vergewissern, dass sie vom beabsichtigten Absender stammt.

Sicher einkaufen

Suchen Sie beim Online-Shopping auf der Hauptseite nach Ihrer Kreditkartennummer oder anderen persönlichen Informationen. Lesen Sie die Datenschutzrichtlinie und suchen Sie nach Möglichkeiten, die Weitergabe von Informationen abzulehnen. (Wenn eine Datenschutzeinstellung aufgeführt ist, seien Sie vorsichtig! Kaufen Sie woanders.)Hier finden Sie Tipps, wie Sie erkennen, wann eine sinnvolle Website gesperrt ist. Suchen Sie nach “https” in der Regel in der Adressleistenzuordnung oder dem durchgehenden Vorhängeschlossbild am unteren Rand des Browserfensters. Dies sind in der Regel Anzeichen dafür, dass Ihre Informationen geschützt oder vor Hackern geschützt sind, wenn sie häufig über das Internet übertragen werden.

Seien Sie vorsichtig mit dem, was Sie normalerweise teilen

Soziale Medien sind weit entfernt, um fast jeden Aspekt des Lebens zu teilen. Leider ist es wichtig zu kontrollieren, wer Zugang zu Ihrem Bewusstsein hat. Informationsdiebe können soziale Präsentationen verwenden, um Informationen zu sammeln und diese Dateien möglicherweise zum Hacken in andere große Konten oder auf dem Weg zum Identitätsdiebstahl zu verwenden. Um auf sich selbst aufzupassen, beginnen Sie mit der Verwendung von Datenschutzeinstellungen, die die Sichtbarkeit privater Nachrichten in Ihren privaten Netzwerken und einiger Informationen, die Sie mit der Öffentlichkeit teilen, einschränken können.

So reagieren Sie auf Datenlecks

Selbst wenn Sie alle notwendigen Ideen mitnehmen, können Ihre Daten von einem Versicherer gestohlen werden, den Sie behalten können

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.