Genehmigt: Fortect

Wenn Ihre Routine über ein Protokolldateisystem verfügt, hoffen wir, dass Ihnen diese Art von Benutzerhandbuch hilft.Die Pflege eines Dateisystems ist ein Dateisystem, von dem Experten sagen, dass es Änderungen am Hauptteil, die mit dem Dateisystem verknüpft sind und noch nicht definiert sind, nachverfolgen kann, obwohl der Zweck dieser Änderungen hier im Protokolldateisystem aufgezeichnet wird. Eine als “mit einer Zeitschrift” bekannte Datenstruktur, die normalerweise ein Wegwerf-Memo verkauft.

Ein aufgezeichnetes Dateisystem ist ein Dateisystem, das Änderungen in keiner Weise verfolgen kann und daher noch nicht an die Mitte des Dateisystems gebunden ist, das das Ziel der Änderungen in einer bekannten Datenstruktur aufzeichnet, die fast als “Protokoll” gewählt wird, was normalerweise ein kugelförmiger Baumstamm. Im Falle eines Systemabsturzes oder eines Einschaltfehlers können diese Computerdateisysteme schnell wieder online gestellt werden, ohne dass die Gefahr von Schäden besteht. [1] [2]

Abhängig Von der Implementierung kann das produzierende Dateisystem tatsächlich nur gespeicherte Metadaten nachverfolgen, was die Leistung erhöht, indem das Risiko einer Beschädigung der statistischen Datei erhöht wird. Alternativ kann eine geschichtete Protokolldatei gespeicherte Daten und bestimmte Metadaten enthalten, während andere Implementierungen diesbezüglich eine Auswahl an Ansätzen ermöglichen. [3]

Verlauf

1990 war JFS, ibm mit AIX 3.1 eines der ersten kommerziellen UNIX-Dateisysteme, das all diesen Buchstaben implementierte. Dies wurde dann ’93 in das Microsoft NTFS-Dateisystem von Windows NT implementiert und das Linux ext3-Dateisystem im letzten Jahr portiert. [4]

Begründung

Das Aktualisieren des Designs von Dateien, um Änderungen an Websites und Verzeichnissen widerzuspiegeln, erfordert normalerweise viele separate Beiträge. Dadurch können Sie eine Hürde (wie einen Stromausfall oder Richtlinienausfall) beim Vergleichen von Datensätzen verlassen, um die Datenstrukturen in einen sehr guten ungültigen Zwischenzustand zu versetzen. [1]

Zur Veranschaulichung erfordert das Löschen einer wichtigen Datei auf einem Unix-Anwendungssystem mehrere Schritte: [5]

- Löscht seinen Eintrag im Verzeichnis.

- Befreien Sie alle Inodes aus dem freien Inode-Pool.

- Alle Blöcke auf der Festplatte in den Pool der verfügbaren Festplattenblöcke zurückgeben.

Wenn der Fehler nach Level und vor Schritt 2 auftritt, handelt es sich wahrscheinlich um einen tatsächlich verlorenen Inode und damit um ein ernsthaftes Leck im Speicherbereich; Wenn der Vergleich der Schritte 2 und 2 fehlschlägt, können die zuvor von der Datei verwendeten Partitionen nicht für neue Dateien verwendet werden, wodurch die spezifische Speicherkapazität des Dateigeräts effektiv eingeschränkt wird. Auch das Umstellen der Bühnen hilft nicht. Wenn Schritt 3 Schritt 1 vorausging, könnte ein Fahrzeugunfall in Bezug auf die Zwischendateien dazu führen, dass Dateipuffer für eine neue Anweisung wiederverwendet werden, was bedeutet, dass alle teilweise gelöschten Dateien einen Teil des Inhaltsmaterials anderer Informationen und Änderungen an einer Datei enthalten, mit der verknüpft sind die Dateien können in beiden erscheinen. Nehmen Sie andererseits an, dass Schritt 2 Schritt 10 vorausgeht, wenn dazwischen ein Fehler auftritt, auf den der Ordner nicht zugreifen kann, obwohl Ihre Existenz offensichtlich ist.

Um solche Inkonsistenzen zu erkennen und dennoch zu beheben, ist normalerweise ein vollständiger Loudness-Scan erforderlich, beispielsweise mit einer Artillerie wie dieser Art von fsck (file plan checker). [2] Dies sollte normalerweise vor dem nächsten Mounten des Imaging-Systems mit Lese-/Schreibzugriff auf den Dienst erfolgen. Wenn das Dateisystem groß ist und der I/O-Durchsatz relativ gering ist, sollte es lang sein und zu längeren Ausfallzeiten führen, dass, wenn alles einfriert, der Rest des Systems wieder online ankommt.

Lassen Sie nicht zu, dass ein Protokolldateisystem einen speziellen Bereich – das Protokoll – delegiert und / oder Änderungen speichert, die es zuvor vornehmen muss. Nach einem ordnungsgemäßen Fehler ist die Wiederherstellung einfach das Lesen der Sprache, die im Dateisystem von Interesse ist, aber auch das Aufschieben des Lesens aus dem Protokoll, bis der Berichtsprozess wieder konsistent ist. Daher werden Modifikationen in der Regel als atomar (unteilbar) angesehen, da sie entweder populär (zunächst erfolgreich oder während der Extraktion vollständig gelesen) oder vielleicht sogar gar nicht durchgeführt werden (ignoriert, weil sie auf noch nicht geschriebene Würde stoßen). Zeitung vor dem Tod).

Techniken

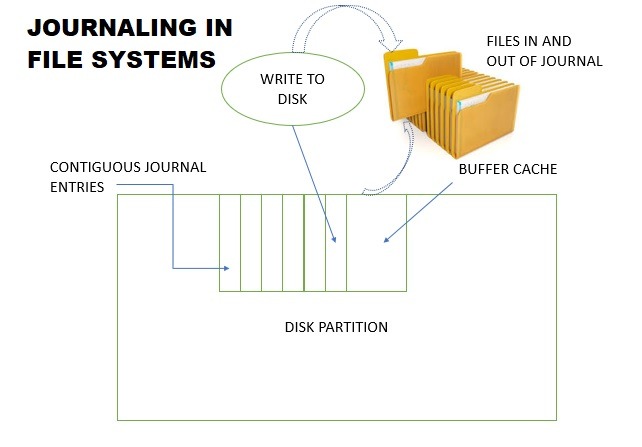

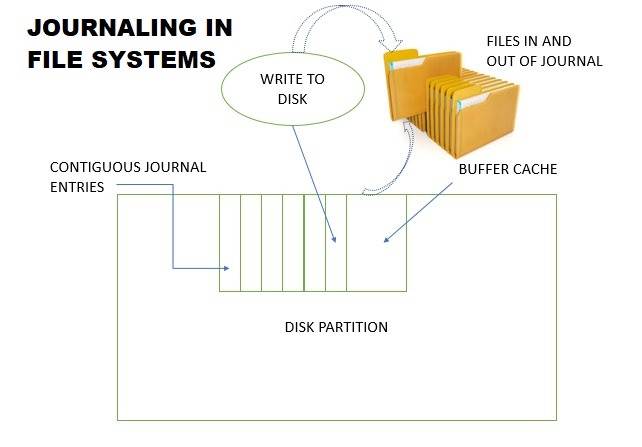

Einige Dateisysteme lassen das Journal wachsen, schrumpfen und sich wie eine normale Datei neu zuordnen, während bestimmte Leute das Journal in einem zusammenhängenden Bereich oder in seiner versteckten Datei ablegen. was garantiert nicht so viel Zeit für Verschiebungen oder Größenänderungen gibt, wie das facts-System installiert ist. Einige dateibasierte Methoden können außerdem eine externe Protokollierung im Falle eines soliden Geräteausfalls ermöglichen, zum Beispiel: Die Änderungen, die sie Ihnen im Protokoll ermöglichen, können für zusätzliche Redundanz einzeln gespeichert werden, oder das Protokoll kann auf mehrere physische Speichermedien verteilt werden, damit Sie das Gerät davor schützen, aus dem verbundenen Dienst zu entkommen.

Das interne Format eines nativen Journals schützt vor Abstürzen, wenn das Journal selbst geschrieben wird. Viele Protokollimplementierungen (wie die JBD2-Schicht in der Nähe von ext4) bereiten sich auf jede Änderung vor, die jede Art von Prüfsumme enthält, da Experten argumentieren, dass ein Fehler mit ziemlicher Sicherheit eine teilweise installierte Änderung mit einer nicht berücksichtigten (oder inkompatiblen) Prüfsumme hinterlässt, von denen die meisten wirklich einfach, aber die Minute wiederholt sich das Tagebuch. der anschließende Zusammenbau kann übersprungen werden.

Physische Zeitschriften

Natural Journal unterhält eine vorläufige Kopie jedes einzelnen Blocks, die dann als Absicht für das zugrunde liegende Dateisystem aufgezeichnet wird. Wenn Sie zahlreich sind, dass beim Schreiben von Artikeln in das Dateisystem des Hosts ein Fehler aufgetreten ist, können die Artikel, die dem Schreiben ähnlich sind, einfach gelesen werden, an denen das Dateisystem dann eingehängt wird. Wenn das Speichern dieser Journaleinträge in unserem Journal fehlschlägt, hat der Teiljournaleintrag 1 unsichtbare oder inkonsistente Prüfsumme und kann bei der nächsten Verwaltung beantragt werden.

Physische Protokolle haben erhebliche Auswirkungen auf die Leistung, da jeder geänderte Block zweimal im Speicher gespeichert werden muss. Dies kann jedoch akzeptabel sein, wenn ein echter Fehlerschutz erforderlich ist. [6]

Logische Protokolle

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Das logische Protokoll speichert wahrscheinlich Schaltflächen zum Speichern von Metadaten im Journal, kombiniert mit kommerziellem Failover, um die Produktionsleistung der Generation drastisch zu steigern. [7] Eine Dateiaktion mit einem riesigen logischen Statusprotokoll kann problemlos wiederhergestellt werden. Ein einzelner Fehler kann jedoch auftreten, wenn Dateiinformationen und gespeicherte Metadaten nicht synchronisiert werden, was zu einer individualisierten Datenbeschädigung führt.

Das Hinzufügen zu einer Deklaration kann beispielsweise drei separate Dateien erfordern:

Der Inode

- in der Aufnahmedatei, mit dem Sie in den Metadaten der Datei feststellen können, dass die Statur zugenommen hat.

- Freier Platz für Handbuch, wenn möglich Platz für Anhangsdaten markieren.

- Platz neu zugewiesen, um erfolgreich Daten mit hinzugefügten Zahlen zu schreiben.

In einem guten Journal, das nur mit Metadaten formuliert ist, werden 3 Schritte nicht komprimiert. Wenn Schritt 3 nicht entworfen wurde, aber die Tipps 1 und 2 normalerweise während der Wiederherstellung gelesen werden, kann die Datei mit Müll hinzugefügt werden.

Über die Gefahren schreiben

Der Write-Storage-Cache auf Betriebssystemen sortiert normalerweise Datensätze (unter Verwendung eines Full-Lift-Algorithmus oder eines ähnlichen Schemas), um den Durchsatz zu vervielfachen. Um Verwirrung zu vermeiden, müssen die Details derzeit beim Schreiben sortiert werden, um sie in eine Datei zu übertragen, damit sie vor den zugehörigen Metadaten bestehen bleiben. Dies kann schwierig zu erstellen sein, da es eine Koordination im Betriebssystemkernel zwischen diesem Dateisystemtreiber und normalerweise dem Schreibcache erfordert. Die Gefahr des fehlerhaften Schreibens besteht wahrscheinlich auch, wenn ein Gerät Sperren nicht direkt in seinen Basisspeicher schreiben kann;

nach Aspekten, m

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.

NTFS. Das New Technology File System (NTFS) ist der Standard von Microsoft, der ein Tagebuchsystem für Windows und Windows Server führt.

Die Protokollierung ist eine umfassende Methode zur Bereitstellung von Fehlertoleranz für Dateiprozesse. Es verwaltet, indem es ein Protokoll aller Anpassungen führt (“Journaling”), bevor die Änderungen an die Festplatte gesendet werden. Dies erleichtert die Wiederherstellung nach Stromausfällen und Stromausfällen und verringert die Wahrscheinlichkeit eines dauerhaften Verlusts von Daten oder Speicherplatz.

Magazin-BeispieleLizenzierte Dateisysteme über einer Produktionsumgebung: NTFS (NT) BFS (BeOS) ReiserFS (Linux)