Genehmigt: Fortect

Wenn Sie mehr Spyware sehen, die Fehlercodes auf Ihrem Computer versteht, lesen Sie diese Tipps zur Fehlerbehebung.

Wir werden immer mehr zu einer vollständig identifizierbaren Website. Die E-Mail an alle, die die meisten Leute senden, die Gespräche, die wir in den Web 2-Medien geführt haben – sowohl still als auch privat – und die Fotos, die wir teilen, bestimmte Videos, die wir sehen, und die Websites, die die Verbraucher durchsuchen. Durch den Besuch beider trägt jeder dazu bei, mit digitalen Menschen verbunden zu sein.

Es gibt immer noch Möglichkeiten, Regierungsbehörden, die Welt oder Cyberkriminelle davon abzuhalten, in unser exklusives Leben einzudringen. Virtuelle private Websites (VPNs), Ende-zu-Ende-Verschlüsselung und die Verwendung des Forefox-Browsers für Nichtbenutzer sind gängige Methoden.

Manchmal ist Heal jedoch schwerer zu bemerken – wenn Sie schon immer näher an Ihrem Zuhause waren.

Genehmigt: Fortect

Fortect ist das weltweit beliebteste und effektivste PC-Reparaturtool. Millionen von Menschen vertrauen darauf, dass ihre Systeme schnell, reibungslos und fehlerfrei laufen. Mit seiner einfachen Benutzeroberfläche und leistungsstarken Scan-Engine findet und behebt Fortect schnell eine breite Palette von Windows-Problemen - von Systeminstabilität und Sicherheitsproblemen bis hin zu Speicherverwaltung und Leistungsengpässen.

Dieses Handbuch kann möglicherweise erklären, was Spyware ist, was die Warnzeichen und Symptome einer Infektion sind und wie Sie diesen einen Parasiten von Ihren Telefongeräten entfernen können.

Sehen Sie sich für Typen mit eingeschränkten Optionen die gekürzte Kopie unten an:

Obwohl Adware definitiv nicht hoch ist, ist Malware eine Software, die man fast kaufen kann, solange sie sich ganz sicher nicht in den Händen gieriger Strafverfolgungsbehörden oder vielleicht Regierungsbehörden befindet. Spioniere deine Lieben aus.

Stalking-Software ermöglicht den Diebstahl von Textnachrichten, das Abfangen aller Telefon-Sprachnachrichten und das geheime Aufzeichnen von Gesprächen im Internet.

Stalkerware kann auch Anwendungsnachrichten über Skype, Facebook, WhatsApp, aber iMessage identifizieren.

Schlüsselwörter und Phrasen, Spyware und Malware, die Sie beim Kombinieren ähnlicher Malware-Funktionen unterstützen. Letzteres gilt jedoch jetzt als persönlicher zu verwenden.

Um potenzielle rechtliche Probleme zu vermeiden und Kunden zu beleidigen, bieten viele Adware-Anbieter ihre Angebote als Service für Eltern an, die die Nutzung der Geräte ihrer Kinder überwachen möchten, oder für Geschäftsinhaber, um sicherzustellen, dass ihre Mitarbeiter ihre Leistung erbringen können Online-Aktivitäten während der Arbeitszeit. sehen.

Aber jeder, der für die Software bezahlen muss, kann den Artikel zurückbekommen.

Retina-X, Hersteller aller PhoneSheriff, verkaufte Spyware für seine Softwarelösung, wie zum Beispiel “Kinderschutz für Mobiltelefone”.

PhoneSheriff konnte neben der Erfahrung mit dem Google Android-Betriebssystem wahrscheinlich den Standort mithilfe von GPS verfolgen, Punkte oder Anrufe aufzeichnen, den Zugriff auf Textnachrichten ermöglichen, aber auch überlastete Websites besuchen. Spyware wurde auch aus zweiter Hand verwendet, um Kontakte, Websites und Anwendungen zu blockieren.

Das Unternehmen hinter TeenShield, SniperSpy und Mobile Spy beendete seine Türen und sagte: “ verbrennt Menschen, um wirklich den Boden zu zerstören “. Retina-X nimmt aufgrund von Software keine Aufträge mehr an und bietet Teilrückerstattungen an, wenn Sie Vertragsnutzer benötigen.

Wenn Menschentypen mit Heimsoftware verwendet werden, gibt es definitiv keinen Grund, warum eine Beziehung nicht anfällig für Vergiftungen ist. Mit dem Fortschritt der Technologie hat sich auch die häusliche Gewalt verändert. Manchmal wird Stalker-Software verwendet, um heimlich Partner und dann Ehepartner und Instanzen mit zu viel Wissen über das Opfer zu überwachen.

Spyware ist wie Malware in fantastischen Unternehmen weniger verbreitet. Allerdings werden einige Softwarelösungen an Unternehmen verkauft, um die Aktivitäten von Mitarbeitern und deren Geräten zu verfolgen.

Teile hier können unscharf sein. Wenn das hochmobile Gerät jedoch nur im Besitz eines Unternehmens ist, aber auch von einem Mitarbeiter verwendet wird, der weiß, dass es verfolgt und genau überwacht wird, kann dies als richtig angesehen werden. Bei diesen Straftaten behalten die Mitarbeiter ihre Privatsphäre, ihre sozialen Medien und ihr Postfach auf ihrem eigenen Smartphone oder Tablet und werden normalerweise vom Unternehmensvermögen getrennt.

- mSpy : Eine weitere Stalker-App, die als Dienst für Eltern veröffentlicht wird, mSpy für Handys ermöglicht es Benutzern, Textnachrichten, Telefonprotokolle, GPS-Standorte und Apps wie Snapchat und WhatsApp zu senden. in Kombination mit enthält auch einen Keylogger, um jeden Tastenanschlag auf dem Zielgerät zu signieren.

- PhoneSpector : PhoneSpector wurde für Android- und iOS-Geräte entwickelt und bietet nach Angaben des kleinen Unternehmens “nicht nachweisbaren Fernzugriff”. Obwohl der Haftungsausschluss impliziert, dass der Serviceplan für Eltern und darüber hinaus Unternehmen, die nur unternehmenseigene Geräte zusätzlich zu den von Mitarbeitern verwendeten Geräten verfolgen möchten, wird die Software höchstwahrscheinlich durch generische Taktiken oder Kampagnen, Spyware, implementiert dieser Phishing-Software. „Sie müssen nur eine große SMS oder E-Mail über die Luft (OTA) senden, um das Zielgerät zu verbinden. Auch unser automatisiertes System erstellt ein Protokoll zur Übermittlung der unvermeidlichen Hinweise und Informationen, damit Sie das Gerät analysieren können. „Kündigt Dienst an.

MobileTracker, FoneMonitor, Spyera, SpyBubble, Spyzie, Android Spy und Mobistealth haben sich als weitere Beispiele für Stalker-Software erwiesen, die genau die gleiche Funktionalität bietet, darunter viele, viele, viele innerhalb eines wachsenden Unternehmens.

Es sollte auch gesagt werden, dass Sie von gehackten starken Anwendungen verfolgt werden können. Unabhängig davon, ob GPS eingeschaltet ist oder nicht, einige Apps und Dienste zum Abrufen von Informationen, von denen Experten behaupten, dass sie ein Mobiltelefon wegen Diebstahls oder Betrugs verfolgen, zielen möglicherweise darauf ab, Kunden stattdessen zu verfolgen.

Entfernung zwischen verschiedenen Marken

FlexiSpy deinstallieren : FlexiSpy kann den “SyncManager” -Begriff auf Android-Geräten ausblenden. Wenn Sie diese Software auf Ihrem Telefon finden, versuchen Sie es einfach zu deinstallieren und starten Sie Ihr Telefon neu. Es kann jedoch auch unter einem anderen generischen Namen erscheinen und zuerst den Namen der Anwendung überwachen, bevor Anwendungen entfernt werden.

mSpy: Um mSpy zu deinstallieren, befolgen Sie die Anweisungen hier wenn Sie physischen Zugriff auf das Gerät haben. Auf dem iPhone müssen Kunden zu Cydia gehen und nach “Installiert” suchen, um “IphoneInternalService” zu finden. Klicken Sie auf Ändern und löschen. Zusätzliche Optionen zum Ausprobieren werden als geeignet beschrieben.

Was also tun Google und Apple, um das Problem zu lösen?

Google und dann Apple bekämpfen Spyware oder fast alle ähnlichen Formen von Malware normalerweise ziemlich schnell, um die Datenschutz- und Sicherheitsbarrieren zu überwinden, die auferlegt werden, wenn Trial-and-Error-Apps in ihren jeweiligen offiziellen App-Outlet-Stores gehostet werden.

Im Juli 2019 entfernte Google sieben synonyme Apps im russischen Stil aus dem Store.Zina. Obwohl der folgende Riese dank seiner Mitarbeiter- und Kinder-Tracker auf den Markt kam, sah der Technologieriese aufgrund seiner individuellen gemeinsamen Versammlungen düster aus – einschließlich der Verfolgung von GPS-Geräten, der Anmeldung bei SMS-Kommunikation, des Diebstahls von Kontaktlisten und der möglicherweise Weigerung, Übertragungen zu demonstrieren . in Messaging-Apps.

Was Apple betrifft, so begannen im April 2019 die Hersteller von iPads und MP3-Playern der nächsten Generation harte Maßnahmen gegen Apps zur Kindersicherung. In einigen Fällen forderte Apple die Entwickler auf, diese Funktionen zu deaktivieren, während in anderen Fällen früher festgestellt wurde, dass die Apps einfach deinstalliert wurden. Das Unternehmen bietet Vätern und Müttern, die die Nutzung der Geräte ihrer eigenen Kinder einschränken möchten, eine Vielzahl von Diensten zur Unterdrückung von Elterngeräten an, die als Timed Screen bezeichnet werden. Ohne

Die Zustimmung zur Überwachung ist illegal und führt zu qualvollen Ungleichgewichten der Fähigkeiten im Haushalt. Wenn Ihr sechster uns erklärt, dass etwas nicht stimmt, hören Sie ihm zu.

Physische Gegenstände opfern Ihre Privatsphäre nicht. Wenn Ihr treuer Kindle einen Jailbreak hat, geben Sie uns die Kontrolle über unsere Datenschutzrechte zurück, unabhängig davon, ob Ihr Gerät vollständig ausgetauscht wird.

Was ist Verlegenheit?

Beschleunigen Sie jetzt die Leistung Ihres Computers mit diesem einfachen Download.

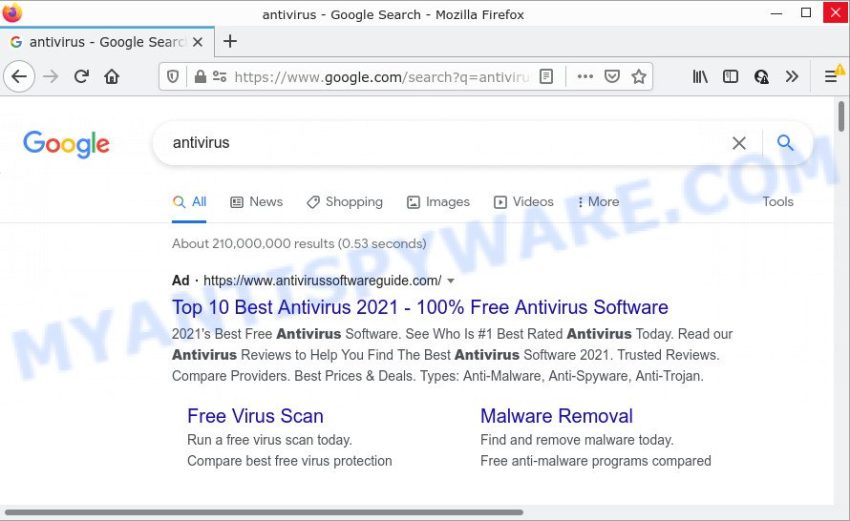

Wenn Ihr Unternehmen der Meinung ist, dass Ihr Gerät durch die Arbeit mit Spyware infiziert wurde, führen Sie einen Scan mit der neuesten Sicherheitssoftware durch, um sicherzustellen, dass Folgendes bereinigt wird. Laden Sie dann eine Anwendung zur Virenbekämpfung wie die kostenlose Norton Power Eraser-Software herunter und führen Sie sie aus. Es gibt auch andere zuverlässige Spyware-Entfernungskenntnisse.

Unabhängig davon, ob Sie ein nützliches Android zusammen mit dem iPhone verwenden, ist es möglich, dass jemand Spyware auf Ihrem Telefon installiert hat, die Ihre Trainingseinheiten heimlich meldet. Sie können Ihren Handy-Vorgang immer noch verfolgen, ohne es zu tun.

Wie können Sie Spyware auf einem Android-Telefon erkennen? Wenn Sie in den Einstellungen nachsehen, sehen wir eine Einstellung, die es Ihnen ermöglicht, Apps herunterzuladen und zu installieren, die Sie natürlich nicht im Google Play Store finden. Wenn es für längere Zeit aktiviert wurde, ist dies ein Zeichen dafür, dass die potenzielle Adware ursprünglich versehentlich installiert wurde.