En dicha guía, aprenderemos sobre algunas de las causas generalmente posibles por las que los grupos de seguridad se pueden incorporar en Windows XP, y luego proporcionamos métodos de recuperación de oportunidades que puede utilizar para solucionar el problema.

Aprobado: Fortect

Antes de empezar

Objetivos: aprender cómo crear relegaciones o grupos, y cómo administrar la membresía dentro de un grupo de amigos. También aprenderá exactamente sobre los grupos locales integrados en XP.

Usuarios locales combinados con un snap de grupo

Podemos administrar grupos mediante el complemento Usuarios y grupos locales en la xbox de administración. Podemos cambiar nuestros propios estilos o hacer crecer los grupos existentes. También podemos modificar algunos conectados los grupos creados por el sistema para cada uso. No es posible (estamos modificando SISTEMA, INTERACTIVO, Todos y el grupo RED). Digamos que la mayoría de las personas tienen una determinada carpeta compartida en la interacción. Queremos que algunas personas puedan recuperar archivos de esta carpeta compartida, mientras que otras solo pueden escuchar archivos de las carpetas distribuidas. En esta etapa, podemos crear numerosos grupos de usuarios, y también nuestros usuarios que deseen ser verificados tienen derechos en una institución y otros que necesitan leer tienen los derechos adecuados en otro grupo. Luego podemos asignar permisos de relevo a grupos de usuarios específicos.

En este tipo de pantalla en particular, tenemos la capacidad de prestar nuevos grupos de usuarios, cambiar la composición de los mismos y, opcionalmente, eliminar o cambiar el nombre de los usuarios competidores. Para controlar Para ser miembro de un conjunto, necesitamos cambiar las propiedades de un grupo específico. Para cambiar las propiedades de un grupo, simplemente haga clic con el botón derecho en el grupo y seleccione Propiedades.

Si generalmente somos miembros directamente de un grupo del que somos propietarios, puede usar Agregar o Eliminar importantes para cambiar la membresía normal del grupo. Por ejemplo, agreguemos un usuario al equipo de apoyo del grupo. Tenemos que hacer clic en todo el botón “Agregar” y aparecerán las ventanas de uso:

Aquí haremos clic en el botón Avanzado para crear una lista de usuarios asociados. Esta computadora privada no está en su dominio, por lo que solo podemos mirar la computadora local para intentar hacer usuarios (este es el caso de ADMIN-8268F4658). Si queremos, podemos pinchar en cualquier opción de “Buscar ahora”. La lista de usuarios locales ahora visualmente como a continuación.

En este caso, definitivamente seleccionaremos dos usuarios: Kim Verson y wdelmonte. Cuando hayamos terminado con mi selección, cada uno de nosotros normalmente hará clic en el botón “Aceptar” y luego en “Aceptar” de nuevo en la siguiente ventana. Ahora podemos ver a nuestros cuatro usuarios en la lista exacta de participantes. Helpdesk group buenos amigos.

También podemos administrar la suscripción de colección mensual para usuarios individuales. Para hacer esto, una amplia selección de usuarios puede navegar a la lista, hacer clic con el botón derecho para un usuario específico y seleccionar Propiedades. A continuación, muchos de nosotros debemos ir a cada una de las pestañas de “Miembro del grupo” y agregar o eliminar las personas a las que pertenece el usuario.

Crear grupo activo

Para crear un nuevo grupo, realmente hago clic con el botón derecho en el marco de los cuadros de lista de grupos y selecciono la opción “Nuevo grupo”. Manejamos para indicar el nombre del grupo (desarrollador con caso), opcionalmente, y una descripción del grupo. Por supuesto, podríamos agregar miembros al número de inmediato haciendo clic en el botón Agregar. En este caso, agregamos este usuario a toda la cuenta de Anderson. Cuando terminemos, necesitaremos cuando necesite hacer clic en Crear alternativa para crear la unidad familiar.

Eliminar grupo existente

Para eliminar un grupo de usuarios enorme, debemos seleccionar el equipo que queremos eliminar y luego hacer clic en “Eliminar cambio”. Cuando eliminamos un grupo de por computadora, no eliminamos las personas del usuario que eran miembros del grupo. Acabamos de eliminar el grupo y los usuarios se dirigen hacia la computadora local. Eliminar una cuenta de cliente más allá de un grupo no elimina el grupo y la cuenta de usuario. No podemos eliminar el usuario de la secuencia de comandos del administrador local del grupo de administradores y todo el usuario de la cuenta de invitado del grupo de invitados.

Integración posible, grupos

Cuando cada uno de nosotros necesita usar el tiempo de grupo incorporado para asignar derechos y permisos. Por ejemplo, para empoderar a alguien para que haga una copia de seguridad y restaure directamente el sistema en particular, necesitamos hacer que una financiera amiga sea un miembro del grupo de Operadores quemados. Debemos tener cuidado si cambiamos cualquier tipo de derechos y permisos predeterminados como grupos integrados. Al asignar seguridad, necesitamos hacer que las cuentas de usuario sean miembros del grupo y, además, asignar derechos o permisos al grupo existente y no a las cuentas de usuario. Grupos locales integrados:

- Administradores: los miembros tienen acceso grande y luego ilimitado a una computadora, lo que contribuye con casi todos los derechos del sistema. Una cuenta de administrador y una contraseña, conocida como “administrador de la computadora”, serán afiliados de este grupo.

- Operadores de respaldo: los miembros también pueden respaldar y restaurar videos (independientemente de los permisos), iniciar sesión localmente y cerrar el método. Los usuarios simplemente no cambian ninguna configuración de seguridad.

- Invitados: beneficios limitados para los miembros (similares a los miembros exitosos de un grupo de usuarios). Los participantes pueden salir del sistema.

- Usuario: los colaboradores posiblemente pueden usar la computadora pero funcionan bien, nunca realizan tareas de administración del sistema y es posible que no ejecuten aplicaciones más antiguas. Los miembros no pueden compartir ni instalar impresoras en directorios si el controlador a menudo no está instalado. Los miembros no pueden ver ni mejorar los archivos del sistema. Todos los usuarios creados con usuarios y grupos web locales se convierten automáticamente en miembros de esta unidad familiar. Las historias de usuario marcadas como restringidas por usuarios son, por regla general, miembros de este grupo. Una cuenta de usuario creada como Computadora como administrador se convierte en miembro de este grupo.

- Usuarios avanzados: los miembros pueden liberar y modificar las preferencias de los usuarios y los grupos locales. Puede eliminar operadores de las categorías principales, incluidos usuarios, usuarios e invitados. Puede cambiar generalmente el sistema y la noche, e instalar aplicaciones. Además de cambiar la membresía de los administradores, a veces los operadores de respaldo, se apropian de los archivos de datos de la computadora, respaldan o restauran archivos, cargan o venden controladores de dispositivos y administran la configuración de almacenamiento.

- Operadores de configuración de red

- Usuario de escritorio remoto

- Replicador

Para desempeñar un papel en cualquiera de los grupos, debe agregar un buen grupo de exclusión y automáticamente heredará diferentes privilegios.

Equipos integrados especiales

También hay otras integraciones definidas, por supuesto, grupos de usuarios fijos, por ejemplo, este grupo de “Todos”. La membresía en Everyone es el grupo de todos. Fue creado para facilitar el acceso a sus artículos. No podemos cambiar la membresía regular de algún grupo de Todos porque todos son miembros. Si miramos los permisos más importantes, pero también la configuración de seguridad en XP, podemos ver que los expertos afirman que la configuración predeterminada es siempre la pandilla Todos. El comienzo al que probablemente querremos volver a optar es eliminar el grupo Todos que creamos los dos y agregar nuestras propias empresas de usuarios que obtendrían acceso a recursos específicos.

Dos categorizaciones que también debemos mencionar son el grupo INTERACTIVO y el grupo RED. Supongamos que tenemos dos computadoras conectadas por una red de computadoras. El controlador está registrado en un foro de alojamiento específico y usa activamente un teclado, un pato específico y monitorea el monitor de ese disco duro específico. En este caso, asumiremos que el usuario de la idea es un socio de Group Interactive porque es probable que esté activo con esta computadora. Es saber de dónde vino el usuario. Cuando este usuario El usuario tiene acceso a los recursos relacionados con la mayoría de las computadoras en la red (carpeta compartida), Dios se convierte en miembro del grupo RED.

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

A veces nos referimos a estos grupos mientras actuamos como grupos o identidades especiales. Trabajan con variables para representar un conjunto de usuarios asignados o un conjunto de programas que normalmente están vinculados entre sí en una computadora. Las credenciales y, además, las membresías de estos grupos se configuran dinámicamente, pero de alguna manera no se especifican tanto en los usuarios locales como en los grupos. En muchos casos, a los usuarios de estos tipos se les factura dinámicamente cuando los usuarios completan movimientos específicos (por ejemplo, inician sesión o crean un archivo importante). Grupos locales implícitos:

- INICIO DE SESIÓN ANÓNIMO – Membresía

Acelere el rendimiento de su computadora ahora con esta simple descarga.

Figura 171.1 – Complemento “Usuarios y grupos locales”.Figura 171.2 – Clic derecho del grupo.Figura 171.3 – Selección de usuario.Figura 171.4 – Lista de usuarios.Figura 171.5 – Grupo de apoyo.Figura 171.7 a través de Membresía en un usuario.Figura 171.6 – Nuevo grupo.

Acceso a la red mencionado en Windows XP Windows XP tiene seguridad incorporada que evita que entren intrusos, además de restringir a las personas que intentan obtener acceso para asegurarse de que su computadora esté en la red, lo que incluye privilegios de invitado.

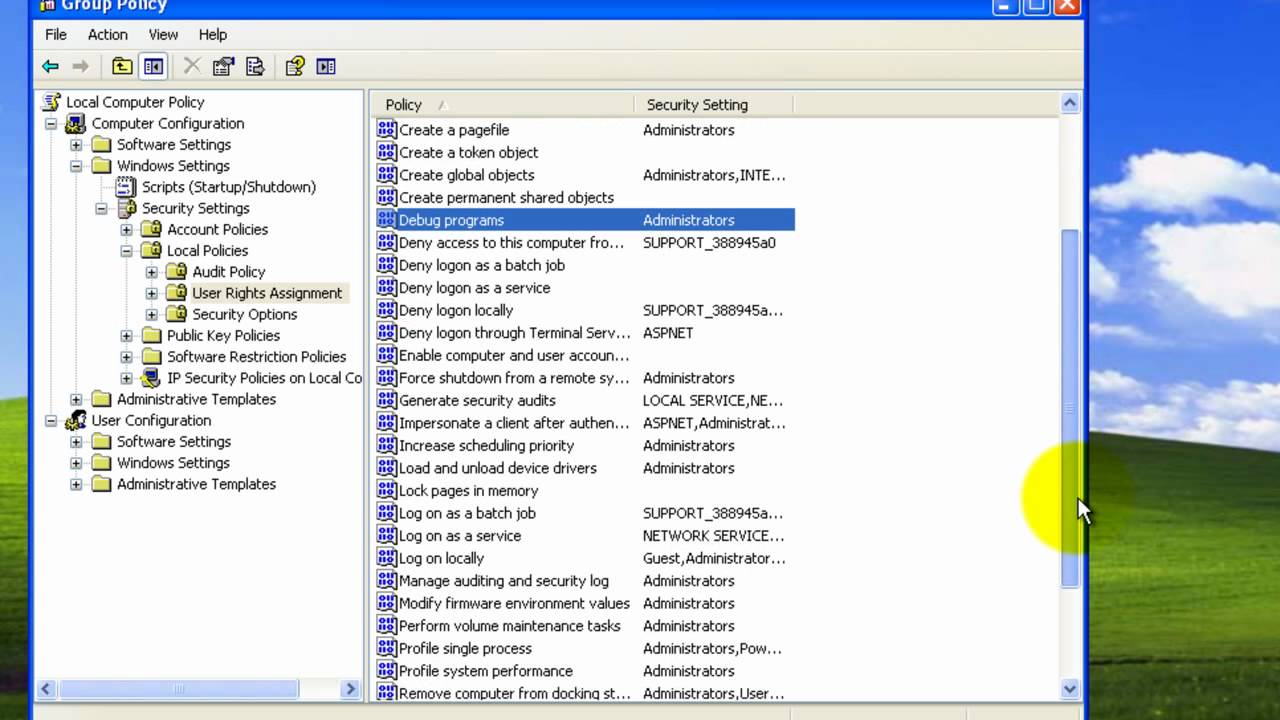

Seleccione Inicio Configuración Panel de control.Abra herramientas administrativas en este panel de límites.Abra la política de seguridad local en la administración.En la ventana de Configuración de seguridad local particular, expanda el árbol Políticas locales y seleccione Asignación de derechos de usuario.