En este artículo, mi esposa y yo identificaremos algunas de las posibles causas exactamente que podrían llevarnos a investigar el impacto junto con el software espía, y luego describiremos varias formas de manejar este problema.

Aprobado: Fortect

Espere mientras revisamos su navegador

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

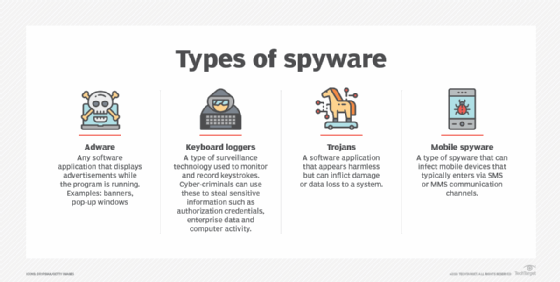

En mi artículo, analizamos los tipos distintivos de spyware y adware, su comportamiento y descargas, la amenaza de las computadoras y la propagación de nuevos tipos de spyware. Dos en experimentos en los que la mayoría de casi todos estudian la frecuencia y los efectos relacionados con el software espía que se encuentra en las aplicaciones P2P más populares. Basándonos en los resultados del análisis empírico, estamos comprando para plantear el punto de vista de una visión más general agradable del software espía, basada en la teoría más importante de la red (virtual) de efectos secundarios. En la plantilla, clasificamos qué … etiqueta es igual a “Expandir texto recortado”> Expandir

El software espía puede robar respuestas comunes, rastrear cada movimiento del usuario y cada detalle intermedio. Obtenga información sobre la mayoría de los tipos de software espía y la mejor manera de solucionar problemas de dispositivos infectados.

resolver el problemaObtenga ayuda con situaciones específicas que tiene tecnología, sus procesos y sus proyectos.

El spyware se considera un tipo de malware por el hecho de que recibe información de usuarios ignorantes con confianza. Las ramificaciones del software espía van desde la recolección de muestras hasta el uso con fines de marketing hasta simples ataques dirigidos por nación u. s . sobre activistas políticos. Seguramente se instalará software espía más avanzado en segundo plano, pero el software publicitario a menudo se disfraza de software profesional o esta extensión del navegador, un caballo de Troya, para ayudarlo a piratear un dispositivo.

El software espía utiliza sitios web de dispositivos para enrutar continuamente la actividad y registrar archivos de computadora, y luego comunica esos datos a servidores exóticos. La complejidad relacionada con el software espía depende del propósito:

- El software publicitario y las cookies de seguimiento rastrean la acción física del navegador, incluidas las búsquedas y descargas por historial. Estos datos personales pueden usarse para colocar anuncios maliciosos o venderse a partes finales. Si bien esta categoría se refiere al software, también puede referirse a programas legítimos o extensiones de usuario que recopilan información sin el consentimiento del propietario.

- Los registradores de teclas registran las pulsaciones de teclas para recopilar información sumamente sensible, así como datos yesdatos globales. Es probable que sean utilizados por una empresa para rastrear las actividades de los trabajadores, las fuerzas del orden que investigan actividades delictivas o los alistados para robar información crediticia, números de tarjetas y, a menudo, otra información de identificación personal.

- El fraude de información es un tipo de malware que extrae muchos datos más específicos. Por ejemplo, los ladrones de hardware mantienen la ruta de las aplicaciones o páginas web que utiliza y recuperan directamente información personal o credenciales que desean recopilar esa información a medida que escribe. Los ladrones de información también pueden robar documentos reales y medios.

- Los troyanos bancarios como Kronos y Emotet son programas espía aún más selectivos y eficaces para atacar a las empresas bancarias y robar noticias confidenciales procesadas por otros sistemas.

- Los monitores del sistema son varias formas avanzadas de software espía que pueden utilizar las agencias de aplicación de la ley. Esta utilidad rastrea sus hábitos de navegación, uso de aplicaciones y pulsaciones de teclas, al igual que otras formas de software espía, desafortunadamente, puede atrapar el audio y el video del micrófono y la lente del dispositivo de manera demasiado eficiente que los datos de las instalaciones del GPS. El software espía de monitoreo de sistemas más sofisticado que incluye Pegasus de NSO Group puede incluso grabar chats a partir de sistemas de mensajería cifrada de extremo a extremo como iMessage o WhatsApp-Signal.

afecta su dispositivo

Si bien se ha sabido constantemente que el software espía ralentiza las computadoras, su efecto de ralentización se vuelve más complejo en términos y condiciones de percepción, a medida que las computadoras y los dispositivos móviles se vuelven más poderosos.

Otros signos de la infección perfecta por software espía en su dispositivo:

- A menudo funciona de manera anormalmente lenta o para ciertas actividades.

- La forma de inicio del navegador web se ha cambiado y también se han instalado nuevas extensiones del navegador web si no tiene más acciones.

- Los programas de malware anti-spyware no funcionan como se esperaba.

- el dispositivo ha establecido conexiones por cable a servidores maliciosos entendidos.

- La cámara y / o el micrófono del método se activan sin acción personal.

Es importante enviar un mensaje de que el adware no tiene que ser funcional. Los errores de malware pueden ser una excusa para que el sistema, también conocido como programa, se bloquee, otra señal de software espía.

Cómo eliminar software espía

Afortunadamente, algunas herramientas de seguridad modernas pueden diagnosticar enlaces anómalos y software espía. Si una computadora en particular viene infectada, la instalación de anti-spyware, software potente o software informático de proveedores como Citrix, Bitdefender, Kaspersky, Sophos, Trend Micro puede detectar y eliminar software espía conocido por Malwarebytes y protegerlo contra otro software realmente redundante. . … Tenga en cuenta que el malware más avanzado puede intentar desactivar las herramientas de seguridad para combatir los diagnósticos. Por lo tanto, se recomienda ahorrar salario de vez en cuando para asegurarse de que actualmente las herramientas de seguridad funcionen como se espera.

Eliminar el software espía de un dispositivo móvil puede ser mucho más difícil según la profundidad de la integración del modelo. A menudo, la única opción es realizar realmente un restablecimiento completo de fábrica y reinstalar el sistema operativo errante a partir de una imagen limpia del sistema.

Esta fue generalmente la última publicación en mayo de 2020.