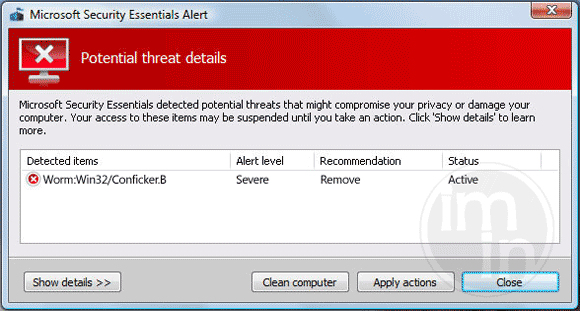

Si a menudo tiene el gusano Conficker.b Win32 instalado en su sistema, hasta que esta guía puede ayudarlo.

Aprobado: Fortect

La información de este artículo de la base de conocimientos normalmente está destinada a entornos corporativos con administradores de sistemas que podrían no aplicar exactamente los consejos de este artículo. No hay ninguna razón para usar este artículo en caso de que su antivirus limpie el virus cuidadosamente y los sistemas individuales se mejoren por completo. Para asegurarse de que un sistema esté libre del virus Conficker, envíe los resultados con un escaneo sorpresa desde el siguiente sitio web: http://www.microsoft.com/security/scanner/

Para obtener información completa sobre Conficker, visite el siguiente sitio web de Microsoft de una persona:

Por lo tanto, se debe tener especial cuidado al limpiar el círculo para que, a menudo, la amenaza nunca se extienda a los sistemas que ya han comenzado a limpiar.

Nota. La variante Win32 Conficker.D no distribuye medios extraíbles posiblemente carpetas compartidas en una red específica. Win32 frente a Conficker. Se instala debido a diferencias anteriores con Win32 / Conficker.

Este procedimiento no elimina el malware Conficker del sistema. Este método de la mayoría de las operaciones solo evita la distribución de adware. Debe utilizar un programa antivirus para eliminar todo el malware Conficker del proceso. O siga sin duda alguna los pasos de la sección “ Cómo eliminar el virus Win32 Conficker ” de esta base de conocimientos – Papel para limpiar manualmente los virus que causaron el sistema.

Cree una plantilla de directiva de grupo (GPO) completamente nueva que se aplicará a todas las computadoras en el último equipo organizativo (OU) definido, sitio o página web, según las nuevas necesidades de su entorno.

¿Cuáles son los utilizado para solucionar problemas?

HKEY_LOCAL_MACHINE Software Microsoft Windows NT CurrentVersion Svchost

Esto evitará que se cree un servicio malicioso con un nombre aleatorio en el valor de registro de la computadora personal netsvcs.

Instale una política para eliminar los permisos de creación de contenido en la carpeta% windir% Tasks. Esto evita que el malware Conficker cree obligaciones programadas y vuelva a infectar el sistema.

Desactive las funciones de reproducción de la operación de manos libres (reproducción automática). Esto evita la propagación relacionada con el malware Conficker mediante la fantástica ejecución automática incorporada de Windows.

Nota. Dependiendo de la versión, incluido Windows, que esté utilizando, existen varias innovaciones que la mayoría de los que necesita instalar que pueden deshabilitar correctamente esta función: Reproducción automática

Limpie al máximo los sistemas relacionados con malware después de publicar la configuración de la Política de grupo.

En acerca de El nuevo Centro de protección contra malware de Microsoft tendrá un escáner de seguridad de Microsoft. Este suele ser el archivo binario separado particular que es útil para reducir o eliminar en gran medida el malware común. Entonces puede ayudar a eliminar generalmente la familia de programas publicitarios y programas espía Win32 / Conficker.

Nota. Microsoft Security Scanner no protege contra la reinfección porque no funciona con software antivirus en tiempo real.

Puede distribuir Microsoft Security Scanner directamente desde el sitio web de Microsoft:

¡Importante! Si es posible, no inicie sesión con una cuenta de ubicación. En particular, no inicie sesión con una cuenta de administrador de dominio. El malware se hace pasar por el usuario registrado de una persona y obtiene acceso a los recursos de la red utilizando solo las credenciales del usuario registrado. Este comportamiento permite que el malware salpique.

Detenga el servicio del servidor. Esto extraerá los recursos compartidos del administrador del sistema, posteriormente, ese malware específico no puede usar los componentes de distribución.

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

Nota. El servidor debería estar deshabilitado por el momento solo mientras limpia el adware y luego el spyware en su entorno. Esto es especialmente cierto para los servidores de producción, ya que afecta la accesibilidad de los recursos de la red. Una vez que se purga el entorno, Server a Service se puede reactivar.

Utilice el mantenimiento de la consola de Microsoft (MMC) para detener el servicio del servidor en particular. Para hacer esto, siga esta ruta:

Para detener el servicio Programador de tareas cerca de Windows Vista o Windows Server 2008, siga todos estos pasos.

¡Importante! Esta sección, método o parte de la responsabilidad contiene pasos que le muestran con precisión cómo modificar el registro. Sin embargo, pueden ocurrir problemas de salud graves si modifica mal el registro. Por lo tanto, asegúrese de seguir estos pasos rápidamente. Para mayor protección, debe volver a abrir la computadora personal antes de modificarla. Entonces, sin duda, puede restaurar el registro si tiene un problema absoluto. Para obtener más información sobre consejos para realizar copias de seguridad y restaurar su computadora, haga clic en el siguiente número Consulte cada uno de nuestros artículos vinculados para leer el artículo de Microsoft Knowledge Base:

Nota. El servicio Programador de tareas debe desactivarse temporalmente cuando limpie su entorno de malware con fraude. Sin duda, esto es especialmente cierto para Windows Vista, así como para Windows Server 2008, ya que este paso sorprendente afecta a varias tareas programadas integradas. Una vez que se haya limpiado todo el entorno, reactivar el servicio posventa.

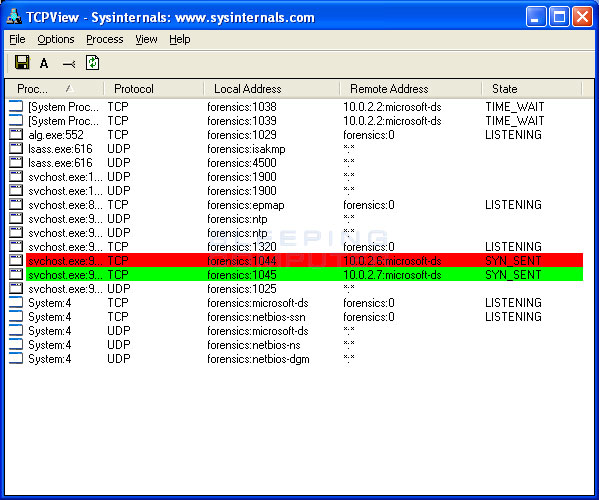

Si el equipo está infectado por el virus Win32 / Conficker, se mostrará un nombre comercial de servicio aleatorio o un nombre de empresa.

Nota. En Win32 / Conficker.B, el nombre del producto constaba de letras aleatorias y aparecía al eliminar la lista. En caso de posibles distinciones, el nombre del servicio puede estar con alguna lista y puede parecer más legítimo por términos de tiempo. Si falta el identificador del plan aleatorio en la parte inferior, el sistema posiblemente pueda comparar la Tabla de servicio durante este proceso, lo que puede determinar qué icono podría haber agregado Win32 / Conficker. Para comprobarlo, compare la lista a lo largo de la “Tabla de servicios” con una aplicación similar que aún no se sabe que haya sido atacada.

¿Cómo puedo levantar ¿Apagar el gusano Conficker de mi computadora?

Cierre todos los programas en ejecución, vaya al Panel de control. Abra Agregar o simplemente quitar programas. Encuentra Conficker Worm en la colección de programas. Al final, selecciónelo y simplemente elimínelo. Si no puede encontrar Conficker Worm, probablemente vaya al paso 5. Reinicie su PC. Cierre todos los programas y ventanas abiertos en todo el escritorio.

Recuerde la marca de malware utilizado durante el servicio. Necesitará esta información más adelante con respecto a este procedimiento.

Elimine la línea que contiene cada enlace a este servicio malicioso en particular. Asegúrese de incluir una línea en blanco debajo del feed de publicaciones válido duradero que se enumera y alguien debe hacer clic en Aceptar.

Hereda el trabajo de permisos de elementos pequeños de humanos. Añádalos a las entradas que aquí se describen expresamente.

Reemplace las entradas de permiso para muchos objetos secundarios en las entradas que se muestran aquí y que la mayoría se aplican a los objetos físicos secundarios.

¿Cuáles son los ¿Cuáles son los pasos para solucionar problemas de una computadora?

Si está utilizando Windows de finales de los 90, XP, Windows o Windows Server 2003, instale Advance 967715.

Para obtener más información, haga clic en el siguiente número de póliza para ver un artículo, probablemente diría que Microsoft Knowledge Base:

Para hacer esto, generalmente ingrese los comandos siguientes en la línea de comandos. Presione ENTER para buscar cada comando:

Después de procesar cada comando, recibirá un mensaje personal similar al siguiente

TYPE wuauserv:

SERVICE_NAME :: 20 WIN32_SHARE_PROCESS

ESTADO: 4 FUNCIONANDO

(STOPPABLE, NOT_PAUSABLE, ACCEPTS_SHUTDOWN)

WIN32_EXIT_CODE: nada (0x0)

SERVICE_EXIT_CODE: 6 (0x0)

0CHECKPOINT. a 0x br> WAIT_HINT: 0x0

Por lo tanto, “STATUS: 4 RUNNING” indica que este servicio se está ejecutando.

¿Qué sucede cuando desinstalar Downadup y el gusano Conficker?

Una vez que comience esta infección, es probable que descubra que muchos sitios web como Microsoft.com y muchos proveedores de antivirus no pueden esperar más. Esto puede evitar que descargue cualquier desinstalador o tal vez actualice su software antivirus. Entonces podría realizar las siguientes operaciones sin ningún orden en particular:

Para verificar que la subclave del registro SvcHost está permitida, siga estos pasos:

Cómo deshacerse de gusano en Win32?

Para eliminar Worm inmediatamente: Win32 / Conficker.B! Inf, recomendamos escanear la computadora infectada con esta poderosa herramienta de eliminación de virus. Detecta y elimina fácilmente troyanos, computadoras, malware y adware de la computadora antihigiénica.

Lista de proveedores de software antivirus 49500

Si los compradores no tienen un proveedor de plataforma antivirus, así como si su proveedor de antivirus no puede ayudarlo, recuerde contactar Soporte al cliente de Microsoft si necesita una mayor asistencia a distancia.

Restaure los permisos predeterminados para el resto de la clave de registro y el directorio de tareas de SVCHOST. Esto realmente debería restablecerse a las opciones de movimiento del atacante que emplean la configuración de la Política de grupo. Si solo se va a eliminar la Política A, los permisos posteriores no se pueden cambiar. Para obtener mucha información, consulte la tabla de permisos estándar en un dominio “ Acciones de búsqueda” .

Si tiene problemas para establecer sistemas infectados con Conficker, los detalles en todo el blog de TechNet a continuación lo ayudarán:

poder

Acelere el rendimiento de su computadora ahora con esta simple descarga.¿Cómo puedo aprender a reparar computadoras?