Debe revisar estas correcciones recomendadas para el evento real de que el error de resolución de problemas de Cisco nhrp esté ocurriendo en el tema de su computadora.

Aprobado: Fortect

Presentación

Este documento contiene las soluciones más comunes a los problemas de Dynamic Multipoint VPN (DMVPN). Muchos de estos tratamientos se pueden tomar antes de cualquier solución de problemas de conectividad de DMVPN en profundidad. Este documento se recomienda como la lista de verificación particular de prácticas comunes para probar antes de que el cliente comience con la resolución de problemas basada en la conectividad y llame al Soporte técnico de Cisco.

Si necesita una instancia de la configuración del documento para DMVPN, consulte los ejemplos de configuración de DMVPN y la nota técnica.

Nota. Consulte la nueva sección “Solución de problemas de IPsec: comprensión y uso de los comandos de depuración” para obtener una explicación detallada de los comandos de depuración habituales que se utilizan para solucionar problemas de IPsec.

Requisitos

Requisitos

Cisco recomienda tener experiencia práctica en la configuración de dmvpn en routers Cisco IOS ® .

Componentes utilizados

Información

Esta copia impresa se basa en las siguientes herramientas de escritorio y versiones posteriores de hardware:

-

Cisco IOS

Información

Los dispositivos descritos en esta verificación se crearon en condiciones excepcionales de laboratorio. Todos los gizmos utilizados en este documento se iniciaron con una configuración funcional remota (estándar) en particular. Si tiene una red fabulosa en su red, asegúrese de conocer las posibles implicaciones del pedido.

Convenciones

Para obtener más información sobre las convenciones del plan de seguro, consulte Convenciones de consejos técnicos de Cisco.

La configuración de DMVPN funciona, no funciona

Problema

Soluciones

Estas soluciones (en un comando) posiblemente se pueden usar como una lista de verificación personalizada de coleccionables para considerar o usar antes de sumergirse en el proceso de resolución de problemas de una persona:

-

Problemas generales

-

Convénzase, vea los cuadros ISAKMP bloqueados por su ISP

-

Asegúrese de que GRE esté funcionando correctamente mediante un túnel no seguro

-

Error de escritura de NHRP

-

Asegúrese de que los mundos estén configurados correctamente

-

Asegúrese de que el único tráfico que ingrese en un anuncio

-

Asegúrese de que el protocolo de redireccionamiento vecino esté disponible

-

Sincronice todas las marcas de tiempo entre los hubs en la inserción de Spoke

-

Habilite la depuración msec y el sello de tiempo de señalización:

Router (config) #service timestamps Depurar fecha y hora msec

¿Cómo responde el hub a una solicitud NhRP?

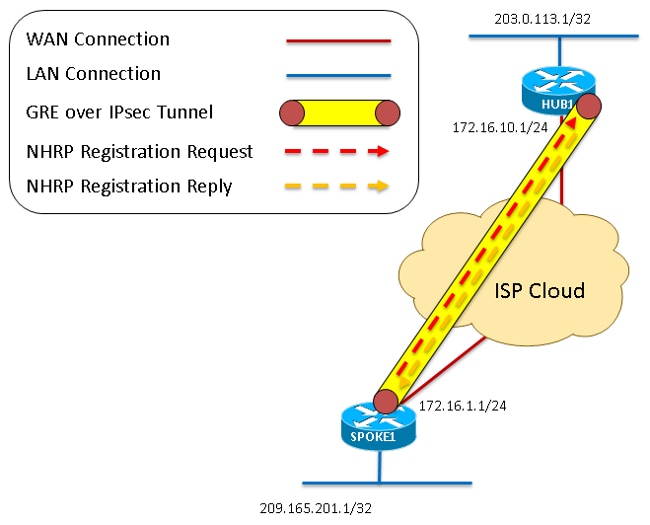

El concentrador acepta solicitudes de registro de NHRP y al mismo tiempo envía una respuesta de registro de NHRP tan pronto como el problema confirma que el radio tiene algún tipo de túnel válido y dirección de residencia multipuerto sin transmisión (NBMA). El haz recibe este recurso de registro NHRP, que completa el proceso de registro.

Router (config) #service timestamps registro datetime ms

-

Quién ¿Cuáles son los autores del documento NhRP?

Descargo de responsabilidad de NHRP (¡de nuevo!): Este contenido fue creado originalmente por: Alex Honoré, Graham Barlet, Raffaele Brancaleoni de Cisco. Introducción. Este documento está destinado a mostrarle finalmente cómo solucionar problemas de su diseño DMVPN. En realidad, se discuten las responsabilidades de los distintos componentes, pero no los detalles internos.

Habilite la marca de tiempo del indicador de Terminal Exec para las sesiones de depuración:

¿Qué hace el Protocolo de resolución de siguiente salto (NhRP)?

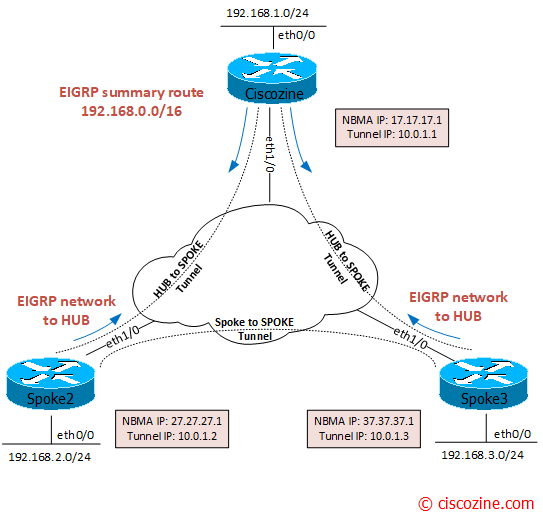

El Protocolo de resolución de próximo salto (NHRP) se utiliza para buscar los trabajos con otros enrutadores y la red detrás de los módems que están conectados a una red de navegación de inicio múltiple sin transmisión (NBMA).

Router # Terminal Exec marca de tiempo rápida

Nota. De esta manera, probablemente podría relacionar fácilmente la depuración con la emisión, incluida la nueva salida del comando show.

Name = “common”> Problemas comunes

Verificar conexión básica

-

Haga ping al director a los departamentos con direcciones de retorno de NBMA.

Estos pings deben pasar inmediatamente a través de la interfaz física física, no a través del túnel DMVPN. Es de esperar que ningún firewall esté bloqueando paquetes de ping. Si eso no funciona, verifique la navegación y los firewalls entre el concentrador y el enrutador angular.

- Utilice también

traceroute para comprobar la ruta por donde parecen viajar los paquetes de túnel cifrados.

- Utilice este tipo de comandos de depuración y demostración para realizar pruebas sin conexión:

- Debug-IP-ICMP

- depurar paquete de Internet

Nota. El comando debug ip container produce una gran cantidad de resultados y presenta recursos del sistema excesivos. Es recomendable hacer uso de este comando con precaución en las estructuras de producción. Úselo siempre con el comando access-list.

Nota. Para obtener más información sobre el uso de una lista de verificación de acceso con un paquete IP de depuración, consulte Solución de problemas de direcciones IP de la lista de acceso.

Compruebe el diseño ISAKMP incompatible

Si cada una de nuestras directivas ISAKMP optimizadas no coincide con la supuesta directiva de terminal remoto, el módem intentará la información estándar 65535. Si esto tampoco es cierto, a menudo se aborta la negociación ISAKMP.

El comando Show crypto isakmp sa se transmite a ISAKMP SA para iniciar MM_NO_STATE, lo que significa una falla de modo mayor.

Verificar el secreto compartido completo

Si los consejos proporcionados anteriormente no coinciden en ambos lados, el intercambio fallará.

Echa un vistazo a la gran suite principal de IPsec incompatible

Si el conjunto de transformaciones de IPsec suele ser incompatible o simplemente no se modifica en los dos dispositivos IPsec, lo más probable es que la negociación de IPsec falle.

The Hub recupera la lección Ataques no permitidos para la oferta de IPsec.

Compruebe si los paquetes ISAKMP están realmente bloqueados por el ISP

que suele ser el ¿Entrada correcta para el mapeo dinámico de multidifusión NhRP?

Un ejemplo de una configuración con una puerta específicamente correcta para tarjetas de multidifusión dinámica nhrp: Interfaz Tunnel0 dirección IP 10.0.0.1 255.255.255.0 ip mtu 1400 no es un next-hop-self de Internet eigrp 10 ip nhrp eche un vistazo a la tarjeta ip nhrp de prueba método de Internet dinámico de multidifusión nhrp – ID de red 10 Sin protocolo de Internet Horizonte dividido Eigrp 10 ¡Modo de túnel multipunto Gre! —! — ¡Salida deshabilitada! —

Router # series crypto isakmp saCripto IPv4 ISAKMP SASrc Dst point conn-id estado de ubicación172.17.0.1 172.16.1.1 MM_NO_STATE 0 0 ACTIVO172.17.0.1 172.16.1.1 MM_NO_STATE 0 0 ACTIVE (eliminado)172.17.0. 5172.16.1.1 MM_NO_STATE 0 ACTIVO172.17.0. 5172.16.1.1 MM_NO_STATE 0 0 ACTIVE (eliminado)

También eche un vistazo en particular a Debug Crypto isakmp para ver si el enrutador está enviando o no un paquete UDP-500:

Router # debug crypto isakmp

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

Aprobado: Fortect

04: 14: 44.450: ISAKMP: (0): configuración regional anterior = IKE_READY Nuevo estado = IKE_I_MM104: 14: 44.450: Iniciar isakmp: (0): cambiar al modo principal04: 14: 44.450: ISAKMP: (0): Enviar realmente el paquete 172.17.0.1 my_port 500 peer_port cinco masas (I) MM_NO_STATE04: 14: 44.450: ISAKMP: (0): Enviar paquete IPv4 como.04: 14: 54.450: ISAKMP: (0): Fase 12 retransmitida MM_NO_STATE ...04: 14: 54.450: ISAKMP (0: 0): aumenta el contador de corrupción a sa, Ideas del experimento 1: relé de la fase 104: 14: 54.450: ISAKMP: (0): fase de retorno MM_NO_STATE04: 10: 54.450: ISAKMP: (0): enviar al buzón 172.17.0.1 my_port 500 peer_port 550 (I) MM_NO_STATE04: 14: 54.450: ISAKMP: (0): Enviar paquete IPv4 como.04: 15: 04.450: ISAKMP: (0): fase de retransmisión MM_NO_STATE ...04: 15: 04.450: ISAKMP: (0): Fase 1 retransmitida MM_NO_STATE ...04: 15: 04.450: ISAKMP (0: 0): Incrementa el contador de errores para sa, Inicio 2 de 5: Reenviar 104:15:04 fase 450: ISAKMP: (0): retransmisión de fase 1 MM_NO_STATE

La salida de depuración anterior muestra que el concentrador radial envía un paquete UDP-500 cada diez segundos.

Verifique con su ISP que el enrutador final está inmediatamente conectado directamente al enrutador suministrado Verifique su servicio de Internet para asegurarse de que permita el tráfico UDP-Five.

Una vez que la fuente acepta UDP 500, agregue la productividad de entrada de ACL a la GUI. Este es el recurso de túnel para el soporte de udp 500 para garantizar el acceso de los clientes de udp 1000 al enrutador. Utilice este comando de lista de acceso actual para mostrar anal

Acelere el rendimiento de su computadora ahora con esta simple descarga.