Aprobado: Fortect

Esta “instrucción” preferiblemente debería ayudarlo si obtiene un error al juzgar “cómo usar la depuración de SIP”.

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

Consultamos y hablamos (y hablamos) sobre cómo comportarse, e incluso sobrevivir, en el mundo digital. Y esperamos que la aplicación no sea en vano que muchos de todos los lectores aprendan de ellos, y luego enseñen nuestra empresa a sus amigos y familiares. Esto es tremendamente importante. Nosotros

Pero a veces das por sentado todo tu conocimiento sobre algunos términos específicos y frases críticas. Entonces, hoy iremos al soporte a lo básico y veremos los 4 principios fundamentales de la protección contra virus.

El banco de datos antivirus contiene lo que se reconoce como firmas tanto en uso normal como en texto sin formato. De hecho, las firmas clásicas no se han utilizado durante veinte años.

Desde un principio, en los años ochenta, las signaturas del concepto ni siquiera estaban definidas. Incluso ahora, no tienen su página de Wikipedia, y la entrada del malware incluso usará el término sin definir las firmas, como si este tipo fuera tan conocido que seguramente debería haber continuado sin explicación.

Entonces, ¡definamos completamente los subtítulos! La firma hacia el virus es un proceso continuo de la mayoría de los bytes comunes a ciertas muestras de malware. Esto significa que está encapsulado en malware o guía infectada, y no en archivos no afectados.

Hoy en día, una firma a menudo no es suficiente para detectar documentos maliciosos. Los escritores de copias de malware ofuscan usando varios métodos para cubrir sus registros. Por esta razón, los productos antivirus modernos deben aplicar métodos de detección más sofisticados. Las bases de datos antivirus siempre detienen las firmas (más de la mitad provienen de todas las entradas de la base de datos), pero a veces contienen entradas mucho más complejas.

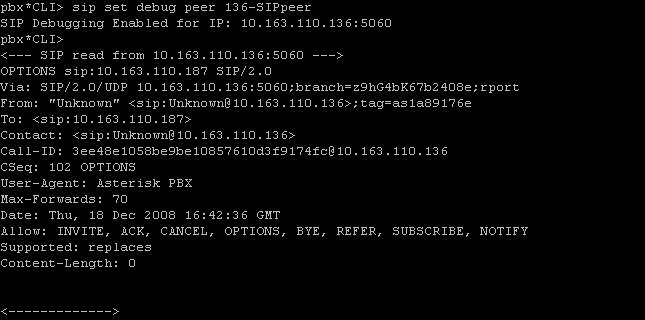

¿Cómo habilito depuración en asterisco?

Por costumbre, todo el mundo todavía se refiere a tales resultados por el motivo de “firmas”. No hay nada de malo en eso, siempre y cuando tengamos en cuenta que la palabra es en realidad un acrónimo de una variedad de métodos relacionados que en realidad conforman un arsenal mucho más sólido.

Idealmente, personalmente dejaría de usar la palabra “firma alude a” para las entradas de la base de datos de la computadora, pero por esta razón se usa ampliamente, y no hay mucho término preciso – que esta práctica persiste. Aquí.

La comprensión de los conceptos de #Machine es generalmente fundamental para la #ciberseguridad. Aquí se han demostrado algunos datos al respecto: https://t.co/5BV78lc737 #ai_oil pic.twitter.com/6frMGOzUgL

– Eugene Kaspersky (@e_kaspersky), 26 de septiembre de 2016

¿Cómo puedo depurar SIP?

Un directorio antivirus de fácil acceso es solo una entrada. La tecnología subyacente puede ser fácilmente clásica o exclusiva, ultrasofisticada, innovadora o especial en el malware más avanzado.

Como señaló la persona del cuerpo, los analistas evitan el término “virus” y favorecen el malware, las posibles amenazas, etc. La razón es que un virus, a su vez, es un tipo especial fabuloso de malware que se comporta de una manera realmente determinada. : infecta archivos limpios. Envíe comentaristas, entre sí al virus como cada infector.

Los infectores tienen un estatus único en el laboratorio. En primer lugar, son difíciles de detectar: antes de nada, el archivo infectado parece estar completo. En segundo lugar, los agentes infecciosos requieren un manejo especial: casi una parte de ellos debe identificarse específicamente y, en consecuencia, descontaminarse sistemáticamente. Por esta razón, se utilizan infectoresUse especialistas que se especializan en esta área en particular.

¿Por qué se usa un antivirus? firma de adware?

Una firma de virus (también conocida como definición de patógeno) es un archivo, o posiblemente varios archivos, guardados por un programa de seguridad funcional para identificar su virus del herpes simple en una computadora. Los archivos permiten detectar malware usando todo, desde software antivirus (y antivirus adicional) hasta sistemas comerciales para escanear música y detectar vulnerabilidades.

Para evitar confusiones cuando se analizan los riesgos potenciales en general, los analistas utilizan términos genéricos como “malware” y “malware”, “programa”.

Aquí hay algunos otros tipos de clasificaciones que pueden resultarle útiles. Un gusano es una forma de software malicioso que puede reflejarse a sí mismo y salir del dispositivo infectado originalmente para infectar realmente a otros. El malware en realidad no incluye adware y spyware (software que anuncia anuncios) ni programas informáticos potencialmente peligrosos (software legítimo que puede dañar el sistema en caso de que lo instalen intrusos).

Últimamente he sido testigo de muchas cosas que espero que ya no sean un concepto erróneo común: este antivirus en sí podría escanear y detectar malware, pero luego el usuario real necesita descargar una utilidad de eliminación de malware dedicada. De hecho, existen programas especiales para determinar ciertos tipos, incluido el malware: por ejemplo, descifradores para corromper archivos con ransomware. Pero el controlador antivirus en sí mismo, y a veces esta es la opción más útil, siempre que brinde acceso al sistema de controladores y otras tecnologías que no encajan en la utilidad.

Es la firma de Kaspersky- basado?

Esta sección describe los avances tecnológicos de detección implementados en Kaspersky Scan Engine. Esta táctica de detección se realiza mediante la búsqueda de una secuencia predefinida que se ejecuta en los archivos escaneados. La evaluación de firmas también incluye la detección basada en hash de todo el archivo desagradable.

¿Cómo funciona la eliminación de malware? En un pequeño porcentaje de casos, un infector de la computadora detecta el problema grave en particular (por lo general, antes de instalar un antivirus; los infectores casi nunca superan la protección antivirus), infecta ciertas imágenes, luego el antivirus escanea todos los archivos infectados y evita el código malicioso, restaurando ellos a su estado anterior. El mismo procedimiento se usa cuando su organización necesita descifrar archivos protegidos con contraseña causados por ransomware, que a menudo se encuentran como troyanos ransomware.

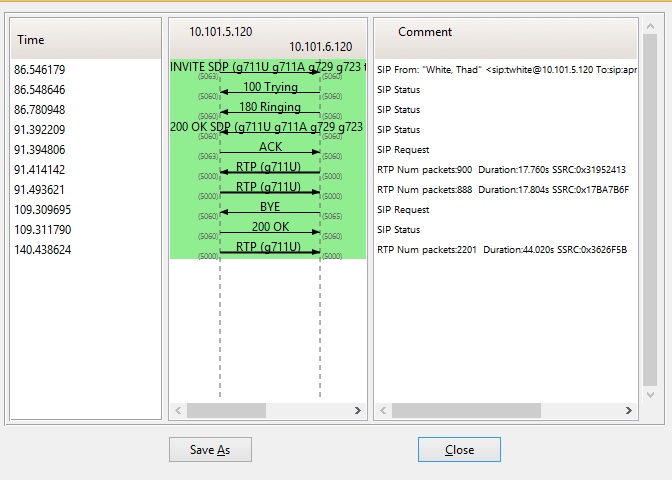

¿Cómo se analizan los registros SIP?

¿Se puede confiar en el antivirus Kaspersky?< /h2>Sí, Kaspersky es el antivirus seguro adecuado. Kaspersky también tiene algunas características de protección web bastante sorprendentes, incluida una protección contra phishing decente combinada con extras como un navegador seguro, una computadora portátil con servidor personalizado y protección de seguimiento.

¿Cómo puedo encontrar la firma de mi antivirus? ?

1. Haga clic en Servicios de seguridad > Antivirus > Configuración general. 2. En la sección Actualización de la base de datos de virus, puede analizar el estado del archivo de la base de datos de antivirus.