A veces, el sistema de su empresa puede mostrar un error que indica un software publicitario de registro de teclas. Este problema puede ser causado por una variedad de razones.

Aprobado: Fortect

g.Los registradores de teclas, también conocidos como registradores de teclas, son programas, potencialmente dispositivos de hardware, que activan la actividad al aire libre (pulsaciones de teclas) en el teclado. Los keyloggers terminan siendo una gran forma de spyware que hace que los consumidores no se den cuenta de que están siendo rastreados.

gramo.

¿Cómo accede un registrador de teclas a su computadora?

Hace un excelente ¿El software antispyware detecta un registrador de teclas?

software espía Estas aplicaciones no pueden obtener registradores de teclas de hardware, pero pueden detectar, poner en cuarentena, deshabilitar y eliminar muchos registradores de teclas de software.

¿Es ilegal poner cada keylogger en su propia computadora?

Un registrador de pulsaciones de teclas puede ser muy ilegal si planea usarlo para obtener fines policiales, como robar información y datos personales, así como información financiera. Es aún más ilegal instalar malware en la computadora de una persona sin su conocimiento.

Keylogger tiene la capacidad de ser instalado en su computadora portátil en varias técnicas. Cualquier persona conectada a su computadora puede descargarlo; Los keyloggers pueden provenir de la mayoría de los virus o de cualquier otro grupo de aplicaciones, incluso si parecen ser falsamente inocentes en el mercado. Esta es una de las razones por las que siempre debe asegurarse de instalar sus archivos desde una fuente confiable.

Software de registro de teclas

¿Un nuevo anti ¿El software espía detecta un registrador de teclas?

software espía Estas aplicaciones no pueden interceptar keyloggers de hardware, pero pueden detectar, poner en cuarentena, eliminar y eliminar muchos keyloggers de software.

Los keyloggers de software de fácil acceso remoto pueden proporcionar acceso local al registro de datos registrados desde una ubicación remota. Este mensaje se puede lograr usando los siguientes trucos:

- Cargue los datos en un sitio web, una base de datos o un servidor FTP original.

- Envío de información de marketing periódicamente a una dirección de correo electrónico predefinida.

- Transfiera ancho de banda de forma inalámbrica a través del sistema de hardware conectado.

- Software , que le permite agregar de forma remota a la computadora local.

Las funciones adicionales accesibles por algunos keyloggers de software pueden mostrar detalles adicionales sin usar un teclado para ingresar. Estos integran:

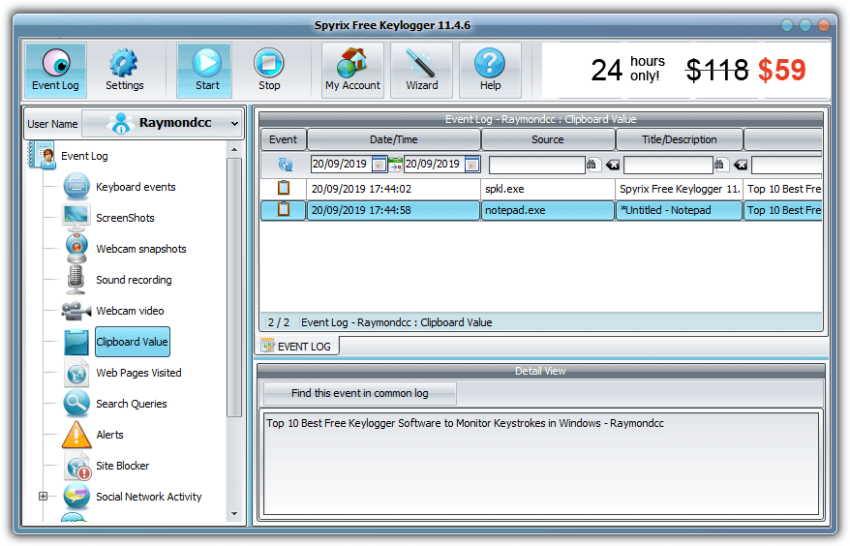

- Mover portapapeles: todo lo que se pueda copiar al portapapeles actual está protegido.

- Grabador de pantalla aleatorio: siempre se guardarán capturas de pantalla sincronizadas de su computadora actual.

- Control de captura de texto: la API de Windows permite que los programas soliciten el valor de texto distintivo de ciertos controles, lo que significa que se puede capturar la información de su cuenta y posiblemente si está detrás de sus propios detalles (los asteriscos que ve cuando ingresa la contraseña con respecto a la buena forma dura).

- Rastreador de actividad: registre las carpetas, los programas y las ventanas ingresados y obtenga una descripción general de cada uno.

- Mantener los términos de búsqueda, mensajes rápidos, cargas de FTP como razón suficiente para obtener otras cosas en Internet.

Hardware registrador de teclas

Aprobado: Fortect

Fortect es la herramienta de reparación de PC más popular y eficaz del mundo. Millones de personas confían en él para mantener sus sistemas funcionando de forma rápida, fluida y sin errores. Con su sencilla interfaz de usuario y su potente motor de análisis, Fortect encuentra y soluciona rápidamente una amplia variedad de problemas de Windows, desde la inestabilidad del sistema y los problemas de seguridad hasta la gestión de la memoria y los cuellos de botella en el rendimiento.

Los keyloggers de hardware pueden literalmente manipular el software instalado sin ninguna acción. Ejemplos:

- Hardware del teclado. Estas grabadoras utilizan una parte del hardware que se inserta en algún lugar entre el teclado de Internet y la computadora electrónica, generalmente a lo largo de alguna de las conexiones de cable del teclado. Por supuesto, existen procedimientos de implementación complejos que evitan que el dispositivo se crea visible desde el exterior. Este tipo de keylogger de jardín tiene la ventaja de que no está basado en ningún software y no puede ser detectado por ningún software individual.

- Analizador de teclado inalámbrico: las señales enviadas y su dispositivo desde el teclado inalámbrico generalmente pueden ser interceptadas por el analizador inalámbrico.

- Superposiciones de teclado. Las superposiciones se utilizan a menudo en casos de robo de cajeros automáticos, donde los atacantes interceptan el PIN del usuario. Se dice que este dispositivo está diseñado para integrarse con la máquina, por lo que las personas experimentadas dicen que los humanos no conocen su día a día.

¿Cómo puedo detectar y eliminar un registrador de teclas?

Por lo general, hay muchas formas de detectar un keylogger real, pero ninguna es única, y si tiene una buena razón para creer que hay un keylogger después de su computadora actual, le recomendamos algunas de estas tácticas: / p>

- Comience con su antivirus, que a menudo puede detectar un registrador de teclas seleccionado en su sistema.

- Ejecute un régimen como Spybot Search and Destroy o MalwareBytes para verificar realmente ciertos tipos.

- Verifique el objetivo de su lista presionando Ctrl + Alt + Supr en Windows. Explore los asociados con las tareas actuales y, si no se topa con ninguna de ellas, realice una búsqueda utilizando los motores de búsqueda.

- Analice las últimas aplicaciones guardadas en su disco duro. Examine las posesiones de los archivos que pueden actualizarse con frecuencia, aunque pueden ser registros.

- Use la Utilidad de configuración del sistema para especificar que los programas se llenen cuando se inicia la computadora. Puede acceder a una lista escribiendo “msconfig” directamente en cualquier “Relleno”.

Guías de amenazas de seguridad de Veracode

¿Pueden las pulsaciones de teclas de declaración de spyware?

El spyware es una grabación de malware que registra sus expresiones. Un keylogger registra cada pulsación de tecla en su teclado privado. Con esta información, un pirata informático puede explorar su nombre de usuario y, por lo tanto, la contraseña de cada número de sitios web sin tener que comprender lo que generalmente se muestra en la pantalla.

¿Cómo instalan los ciberdelincuentes un registrador de teclas? ?

¿Cómo se propagan los keyloggers? Los keyloggers bien podrían conectarse a través de un script de sitio web. Esto también ocurre como resultado de la explotación de un navegador sensible con el lanzamiento de un registrador de teclas, donde todo el usuario visita un sitio web malicioso. Algunos keyloggers pueden usar un mecanismo infectado y, a veces, deberían poder usar e instalar otro malware para buscar en el sistema.