Dans ce plan, nous allons découvrir certaines des causes assez simples pour lesquelles des groupes de sécurité peuvent être déclenchés dans Windows XP, puis nous proposons des méthodes de renouvellement possibles que vous pouvez utiliser pour essayer lorsque vous devez corriger le problème. problème.

Approuvé : Fortect

Avant de partir

Objectifs : apprendre à créer des groupes d’exceptions et à gérer l’appartenance à un groupe d’amis particulier. Vous découvrirez également les groupes de villes intégrés à XP.

Utilisateurs locaux combinés à un instantané de groupe

Nous pouvons gérer les groupes à l’aide du composant logiciel enfichable Utilisateurs et groupes locaux dans la console d’administration. Nous pouvons changer nos propres styles ou créer des groupes précédents. Nous pouvons également modifier certains dont les groupes créés par le système à notre profit. Pas possible (nous modifions SYSTÈME, INTERACTIF, Tout le monde et le groupe RÉSEAU). Disons que nous apportons un certain dossier partagé sur le réseau. Nous voulons que certaines personnes puissent recevoir des fichiers de ce dossier partagé, tandis que beaucoup d’autres ne peuvent entendre que les fichiers de la version partagée. A ce stade, nous pouvons créer différents groupes d’opérateurs, et nos utilisateurs qui ont besoin d’être vérifiés ont des droits dans un groupe, et ainsi, d’autres qui ont besoin de lire ont des droits dans un autre groupe. Nous pouvons ensuite affecter la gestion en lecture-écriture à des groupes d’utilisateurs spécifiques.

Sur ces plusieurs écrans, nous avons la possibilité d’ajouter des groupes d’utilisateurs à la pointe de la technologie, de modifier la composition des différentes catégories existantes et, éventuellement, de supprimer ou de renommer des groupes d’utilisateurs. Pour contrôlerPour être membre d’un groupe, n’importe qui doit modifier les propriétés de la démographie. Pour modifier les propriétés d’un groupe, faites généralement un clic droit sur le groupe et sélectionnez Propriétés.

Si nous sommes votre propre membre directement d’un groupe que nous possédons, vous pouvez utiliser le bouton Ajouter ou Supprimer pour vous assurer de modifier l’appartenance normale au groupe. Par exemple, vous pouvez ajouter un utilisateur à l’équipe d’assistance du groupe. Nous devons cliquer sur l’icône “Ajouter” et les fenêtres d’utilisation apparaîtront :

Ici, nous allons cliquer sur le bouton Avancé pour acquérir une liste d’utilisateurs associés. Cet ordinateur n’était pas dans votre domaine, nous ne pourrons donc regarder que l’ordinateur local pour créer des internautes (c’est le cas de ADMIN-8268F4658). Si beaucoup d’entre nous le souhaitent, nous pouvons cliquer sur l’option “Rechercher maintenant”. La liste des utilisateurs locaux se présente maintenant comme ci-dessous.

Dans ce cas, nous sélectionnerons un grand nombre probablement deux utilisateurs – Kim Verson puis wdelmonte. Lorsque nous aurons terminé avec la gamme de choix, chacun de nous cliquera sur le contrôle “OK”, puis à nouveau sur “OK” dans la fenêtre d’accueil suivante. Nous pouvons maintenant voir nos quatre utilisateurs concernant la liste exacte des participants.Amis du groupe Helpdesk.

Nous pouvons également gérer l’abonnement mensuel de groupe pour les utilisateurs individuels. Pour ce faire, de nombreux participants peuvent accéder à la liste, cliquer avec le bouton droit sur le meilleur utilisateur spécifique et sélectionner Propriétés. Ensuite, il faut vraiment aller dans chacun des onglets “Membre du groupe” et ajouter ou supprimer les groupes auxquels appartient l’utilisateur.

Créer un nouveau groupe

Pour créer un nouveau groupe, un certain nombre d’entre nous font un clic droit sur le cadre de la zone de liste des groupes pour sélectionner l’option “Nouveau groupe”. Nous incluons pour que vous puissiez indiquer le nom du groupe (développeur en cas), en plus, et une description du groupe. Bien entendu, nous pourrions ajouter des membres au groupe le plus approprié en cliquant sur le bouton Ajouter. Dans le cas de l’article, nous ajoutons cet utilisateur au compte Anderson. Lorsque nous aurons terminé, nous devrons cliquer avec la souris sur Créer une alternative pour créer le groupe.

Supprimer le groupe existant

Pour supprimer un groupe de personnes, nous devons sélectionner le groupe que la plupart d’entre nous souhaitent supprimer, puis cliquer sur “Supprimer la modification”. Lorsque nous supprimons un groupe d’un disque dur, nous ne supprimons pas les personnes utilisateur qui étaient exactement membres du groupe. Nous supprimons simplement le groupe et les utilisateurs accèdent à votre ordinateur local. La suppression d’un compte client de ce groupe ne supprime pas le groupe ou le compte individuel. Nous ne pouvons pas supprimer l’utilisateur du script de film d’administration local du groupe Administrateurs et l’utilisateur du compte visiteur du groupe Invité.

Intégration possible, Groupes

Lorsque nous avons besoin d’utiliser le temps de groupe intégré pour transmettre les droits et les autorisations. Par exemple, pour permettre à une personne de sauvegarder et de restaurer directement le corps humain, nous devons créer un compte amical pour pratiquement n’importe quel membre du groupe Burnt Operators. Nous pourrions vouloir faire attention si nous modifions les droits et autorisations par défaut liés aux gangs intégrés. Lors de l’attribution de la sécurité, nous devons faire en sorte que les comptes d’utilisateurs soient membres du groupe et donc attribuer des droits ou des autorisations à l’ensemble des personnes et non aux comptes d’utilisateurs. Groupes communautaires locaux intégrés :

- Administrateurs – Les membres ont un accès complet puis illimité jusqu’à un ordinateur, y compris la plupart des droits système. Un compte administrateur et des informations de compte, appelés « administrateur informatique », seront des membres liés à ce groupe.

- Opérateurs de sauvegarde : les membres peuvent récupérer et restaurer des vidéos (indépendamment des autorisations), les signaler localement et arrêter le système. Les utilisateurs ne modifient tout simplement aucun paramètre de sécurité.

- Invités – Avantages limités pour les membres (semblables aux amis d’un groupe d’utilisateurs). Les participants peuvent désactiver le système.

- Utilisateur : les contributeurs peuvent installer l’ordinateur mais fonctionnent bien, ne fournissent pas de tâches d’administration système et peuvent ou peuvent exécuter des applications plus anciennes. Les membres ne peuvent pas partager ou configurer des imprimantes dans des répertoires si le pilote est déjà installé. Les membres ne peuvent ni afficher ni modifier les fichiers de la communauté. Tous les utilisateurs créés avec des utilisateurs locaux en tant que groupes deviennent automatiquement membres de ce groupe. Les user stories marquées comme restreintes par les utilisateurs sont généralement des contributeurs de ce groupe. Un compte d’utilisateur créé essentiellement Ordinateur en tant qu’administrateur devient membre de ce groupe.

- Utilisateurs avec pouvoir : les membres peuvent créer et modifier les préférences des utilisateurs et les groupes locaux. Vous supprimeriez les opérateurs des principales catégories d’hommes et de femmes, d’utilisateurs et d’invités. Vous pouvez modifier la configuration et l’heure de nuit, et installer des applications. Dans le cadre de la modification de l’adhésion des administrateurs ou généralement des opérateurs de sauvegarde, prenez possession des fichiers informatiques, sauvegardez ou restaurez des fichiers, chargez ou déchargez les pilotes de tablette et gérez les paramètres de stockage.

- Opérateurs de configuration réseau

- Utilisateur du Bureau à distance

- Réplicateur

Pour jouer un rôle dans l’un des groupes spécifiques, vous devez ajouter un groupe d’omission amical et vous hériterez automatiquement de certaines libertés.

Équipes intégrées spéciales

Il existe également d’autres intégrations clairement connuesGroupes d’utilisateurs fixes, par exemple, la partie “Tout le monde”. L’adhésion à Tout le monde est le groupe de tout le monde. Il s’est avéré créé pour un accès facile à vos ressources. Nous ne pouvons pas modifier l’adhésion régulière du groupe Tout le monde car tout le monde est membre. Si la plupart des gens examinent les paramètres d’autorisation et de sécurité et de sécurité les plus importants dans XP, nous pouvons voir que le paramètre par défaut spécifique est toujours le groupe Tout le monde. Le début auquel nous voudrons probablement revenir est la suppression du groupe Tout le monde que nous avons généré et l’ajout de nos propres sociétés utilisatrices pour accéder à des ressources spécifiques.

Deux groupes que nous devrions également mentionner sont le personnel INTERACTIF et le groupe NETWORK. Supposons que nous ayons quelques ordinateurs connectés par un réseau informatique. Le conducteur du véhicule est enregistré sur un serveur d’hébergement spécifique et utilise en outre activement un clavier, une souris spécifique surveille alors le moniteur de cet ordinateur spécifique. Dans ce cas, nous supposerons que ce client est un partenaire Group Interactive car il est actif avec cet ordinateur. C’est important pour vraiment savoir d’où vient l’utilisateur. Lorsqu’un utilisateur distinct L’utilisateur a accès aux ressources sur la plupart des ordinateurs des personnes sur le réseau (dossier partagé), Dieu se tourne vers un membre du groupe NETWORK.

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

Nous appelons parfois ces groupes des groupes interprètes ou des identités spéciales. Ils travaillent à travers des choses pour représenter soit un ensemble de spécialistes du marketing Internet assignés, soit un ensemble de programmes connectés ensemble sur un ordinateur. Les informations d’identification et les abonnements de ces groupes sont configurés dynamiquement, mais ils commencent à ne pas être spécifiés dans les utilisateurs locaux, les coachs et les équipes. Dans de nombreux cas, les utilisateurs de ces groupes peuvent être facturés de manière dynamique lorsque les utilisateurs terminent des plans d’entraînement spécifiques (par exemple, se connectent ou créent un fichier). Groupes locaux implicites :

- CONNEXION ANONYME – Adhésion

Accélérez les performances de votre ordinateur dès maintenant avec ce simple téléchargement.Figure 171.1 – Snap-in “Utilisateurs et groupes locaux”.Figure 171.2 – Faites un clic droit sur la façon dont le groupe.Figure 171.3 – Sélection de l’utilisateur.Figure 171.4 – Liste des utilisateurs.Figure 171.5 – Groupe de soutien.Figure 171.7 – Appartenance à un utilisateur.Figure 171.6 – Nouveau groupe.

Accès réseau expliqué à partir de Windows XP Windows XP a une sécurité intégrée qui empêche les intrus d’entrer, ainsi que de minimiser les personnes essayant d’accéder à faire sans aucun doute votre ordinateur est sur le réseau avec les privilèges des participants.

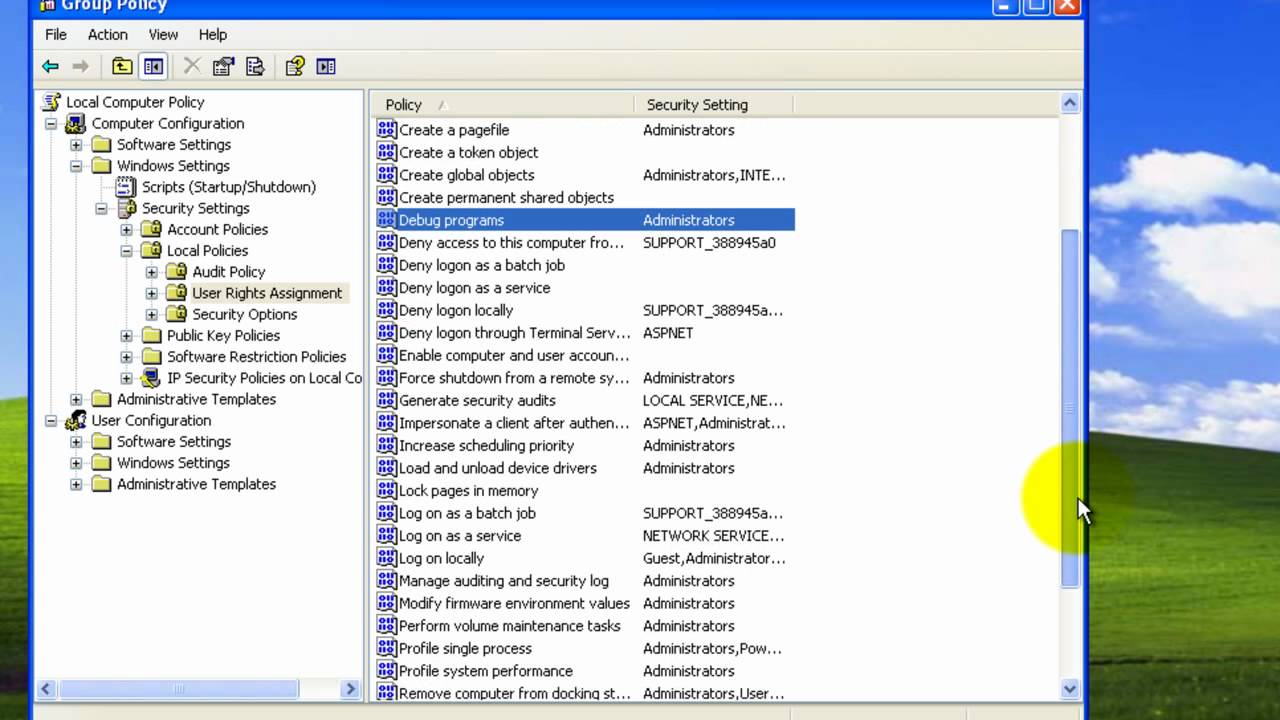

Sélectionnez Démarrer Paramètres Panneau de configuration.Ouvrez les outils d’administration dans ce panneau de limite.Ouvrez la politique de sécurité locale dans l’administration.Dans la fenêtre Paramètres de sécurité locaux, développez le pin Stratégies locales et sélectionnez Attribution des droits d’utilisateur.