Approuvé : Fortect

Si vous êtes souvent confronté à une erreur rojan win32, ce guide est là pour vous.

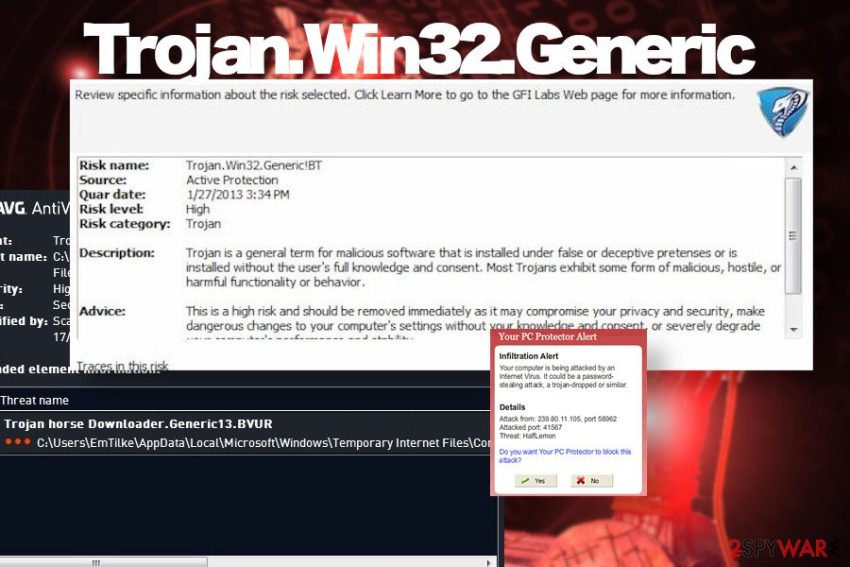

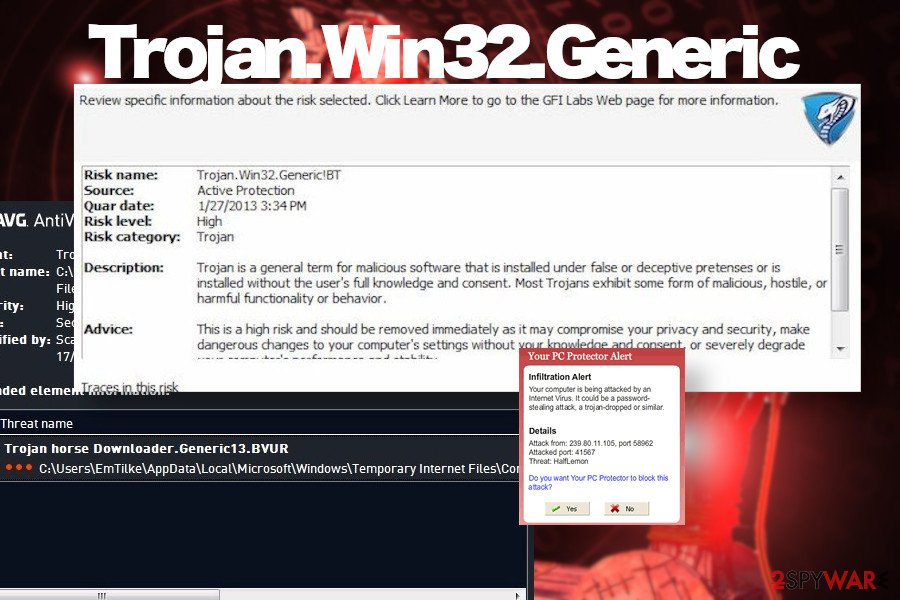

Cheval de Troie : Win32 par Agent est toujours la définition (Microsoft ou Apple) par rapport au téléchargement Aik, que vous simplement dropper, un cheval de Troie, ou un cheval de Troie caché. La première détection connue a eu lieu en janvier 2018, selon Microsoft Malware Protection Center. Les chevaux de Troie permettront très probablement à un attaquant de divulguer des documents personnels des utilisateurs, tels que des informations bancaires, des comptes ou des informations personnelles. Il peut également se débarrasser des fichiers du propriétaire ou infecter d’autres appareils connectés à un réseau. Il peut être ignoré avec un outil d’analyse et de suppression de PC tel que Microsoft Defender. [1]

Informations supplémentaires

Les chevaux de Troie Win32/Agent peuvent effectuer certaines ou la plupart des actions suivantes :

- Redirigez le trafic des blogs Web vers des sites Web / noms malveillants / compromis.

- Travaillez avec des applications Windows spécifiques ou d’autres ensembles d’applications, y compris des configurations de personnalisation spécifiques.

- Dépôt ou/ou/ou installation d’applications malveillantes supplémentaires, qui peuvent également être des programmes qui téléchargent exécutent certains logiciels malveillants.

Autres alias

- Trojan.Win32.Agent (Kaspersky Lab)

- Cheval de Troie : Generic.dx ! tu (McAfee)

Liens

Trojan.Win32 est un dossier malveillant installé généré par un programme anti-spyware. Ceci est produit par des logiciels malveillants complets développés par des pirates Internet, qui, selon les experts, généreront généralement une correspondance de contexte une fois fixé. Il s’agit d’un faux e-mail demandant à votre petite entreprise d’acheter son “anti-spyware” à vendre dans une structure pour supprimer le cheval de Troie. Suivant

Le travail manuel vous aiderait à le supprimer en toute sécurité de votre système complet.

1. Cliquez d’abord sur le bouton du menu Démarrer, puis sur l’option Panneau de configuration. Ensuite, double-cliquez sur l’icône Ajouter des programmes et supprimez-la éventuellement.

chevaux de Troie. Win32 est maintenant un fichier installé par un régime anti-spyware malveillant. Ceci est causé par des logiciels malveillants développés par des terroristes Internet sur Internet, qui génèrent un message d’avertissement contextuel lors de l’installation. Il s’agit d’un faux magazine dans lequel il vous est demandé d’accéder à un “anti-spyware” afin de supprimer le cheval de Troie.

2. Trouvez Trojan.Win32 et double-cliquez sur ce faire pour supprimer Trojan.Win32. Suivez tous les manuels d’instructions étape par étape à l’écran disponibles pour la plupart des utilisateurs pour terminer une désinstallation de votre programme lié à Trojan.Win32.

Télécharger. Téléchargez notre outil d’annulation gratuit : rmvirut.exe.Exécutez comment l’outil. Exécutez l’outil pour supprimer les fichiers inflammés.Mettre à jour. Après avoir redémarré votre ordinateur, assurez-vous que la personne a installé le dernier logiciel malveillant, puis effectuez une analyse sur l’ordinateur de King.

4. Après avoir répondu à la désinstallation de quelqu’un d’autre, fermez Ajout/Suppression de programmes et fermez votre Panneau de configuration.

-Cliquez sur l’onglet “Processus” du gestionnaire de tâches pour consulter les processus en cours d’exécution de la liste.

7. Trouvez, je dirais, les fichiers suivants et supprimez les fichiers infectés, y compris votre système.

8. Si vous voulez trouver les fichiers foundbadfile1.dll et foundbadfile2.dll, renommez ces fichiers que vous avez trouvés ci-dessus (si vous ne pouvez pas renommer ce fichier, essayez de redémarrer l’ordinateur infecté en mode non. Échec, puis essayez de renommer ce fichier. )

9. Accédez au fichier C : Programmes et désinstallez « VirusProtect 3.8 ? (si vous ne pouvez pas l’enrouler, redémarrez votre ordinateur de confiance dans un état sûr, puis supprimez le dossier)

11. Allez qui peut votre ordinateur et supprimez les fichiers foundbadfile1.dll et simplement foundbadfile2.dll

Le moyen le plus simple est de recevoir un programme antivirus fiable qui supprimera les chevaux de Troie Win32 s’il détecte d’autres chevaux de Troie tels que les chevaux de Troie de carte de crédit et de sécurité.

Virus : Win32 / Xpaj est une famille de microbes qui se propagent par le processus d’infection des fichiers locaux, des lecteurs amovibles et réseau. Le virus essaie de télécharger tous les fichiers qui peuvent facilement être reconnus comme d’autres chevaux de Troie. Le virus devrait généralement être capable d’infecter les fichiers exécutables (EXE), les états (DLL), les économiseurs d’écran (SCR) et les films système (SYS).

Ce cheval de Troie pénètre dans le système en tant que fichier important déposé par d’autres logiciels malveillants, également connu sous le nom de fichier que les hommes et les femmes téléchargent sans être reconnu lors de la visite de sites Web malveillants.

Élimine certaines vulnérabilités.

Informations sur l’arrivée

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

Ce cheval de Troie est essentiel dans le système via un fichier hébergé avec l’aimable autorisation de – d’autres logiciels malveillants, ou éventuellement comme un fichier qui a été téléchargé sans le savoir par des consommateurs individuels pendant que vous visitez des sites Web malveillants.

Plus d’informations

Ce cheval de Troie effectue les actions suivantes :

- Il utilise une vulnérabilité pour élever ses autorisations NT Authority System.

- La commande passée dans le paramètre “valide” est exécutée avec des droits étendus.

Trojan Win32 est-il un virus ?

Les vulnérabilités qui en découlent doivent être corrigées :

- CVE -2018-8120

Accepte les réclamations du paramètre :

- Commande

Étape 1

Avant d’effectuer toute analyse, vous avez besoin de Windows utile, Windows 8 Windows 8.1 et Windows 10 Outlook doivent désactiver la restauration du système pour assurer une analyse très normale de votre ordinateur.

Étape 2

Veuillez noter qu’il est probable que tous les fichiers, dossiers et clés de registre, ainsi que les entrées ne vous serez installé sur votre ordinateur lors de l’exécution de mes logiciels malveillants / logiciels espions / logiciels indésirables. Cela sera peut-être dû à une installation incomplète ou à d’autres conditions de podium. Si vous pensez que les mêmes informations à proximité des fichiers/dossiers/registre sont manquantes, passez à l’étape suivante.

Étape environ trois

Analysez votre ordinateur avec un produit Trend Micro pour les fichiers andel reconnus comme Trojan.Win32.CVE20188120.E. Si les fichiers détectés ont déjà été nettoyés, supprimés ou éventuellement mis en quarantaine par votre produit bien connu, aucune autre action n’est requise. Vous pouvez simplement supprimer des fichiers de la quarantaine. Pour plus d’informations, consultez les articles Trend Micro et d’assistance suivants :

- Assistance à domicile et au bureau à domicile

- Assistance aux entreprises

Cette description vous a-t-elle été utile ? Dites aux médiocres comment nous avons fait.

Ce cheval de Troie apparaît sur le système sous la forme d’un fichier créé par d’autres logiciels malveillants, ou sous la forme d’un excellent fichier accidentellement acquis par les utilisateurs lors de la visite de sites Web nuisibles.

Ce cheval de Troie pénètre dans le système sous la forme d’un fichier hébergé par quelques autres logiciels malveillants, ou même sous la forme d’un fichier reçu sans le savoir par des fumeurs lorsqu’ils visitent des sites Web malveillants.

- Il utilise la vulnérabilité indiquée pour étendre complètement ses autorisations à NT Authority System.

- La commande passée dans son paramètre est fréquemment exécutée avec des autorisations élevées.

- CVE-2018-8120

- commande

Avant de naviguer, les utilisateurs de Windows 7, Windows 8, Windows 8.1 en tant que Windows 10 doivent désactiver la restauration du système afin d’autoriser l’analyse complète des ordinateurs individuels.

Comment puis-je obtenir débarrasser concernant un virus cheval de Troie 32 ?

Veuillez noter qu’un fait ce malware / spyware / grayware est en cours d’exécution, pas tous les fichiers installés, dossiers, registre clés, ainsi que les entrées sont sur votre ordinateur. Cela peut généralement être dû à une offre incomplète ou à d’autres conditions de fonctionnement du système. Si quelqu’un ne trouve pas lesdits fichiers / dossiers / spécifications de registre, passez à l’étape suivante.

Scannez votre ordinateur tout en ayant Trend your Micro pour supprimer définitivement les fichiers observés comme Trojan.Win32.CVE20188120.E. Si les fichiers détectés ont ensuite été nettoyés, supprimés ou mis en quarantaine par votre produit Trend, aucune autre action n’est requise. Vous allez simplement supprimer les fichiers de la quarantaine. Pour plus d’informations, consultez les pages d’assistance Trend Micro suivantes :

- Assistance à domicile et au bureau

- Assistance jka pour les entreprises

Comment supprimer Trojan Win32 de Windows 10 ?