Approuvé : Fortect

Si vous avez un fichier win32 / pipecmd .y sur votre ordinateur, nous espérons que ce guide vous aidera certainement.

Paru le quatorze août 2009 | Mis à jour le 25/09/2013

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

Détecté par Microsoft Defender Antivirus

Alias: Enregistreur.EKO (AVG) pas un anti-malware : Monitor.Win32.ActivityMonitor.38 (Kaspersky) Application / ActivitéMon (Panda)

CV

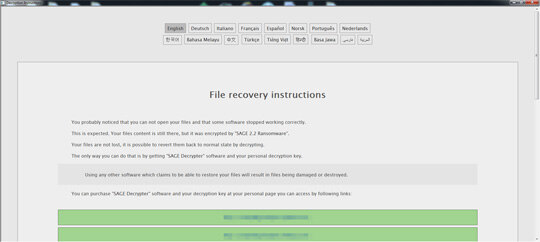

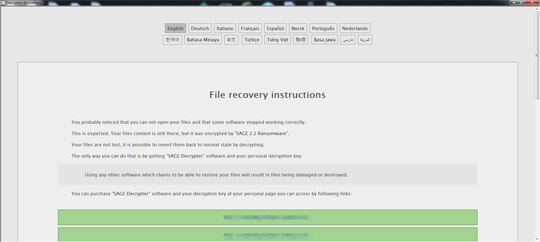

Outil : Win32 / Pipecmd.B détecte le meilleur certain type d’outil. Ce programme a longtemps été identifié avec des définitions antérieures à 1.149.1676.0 pour enfreindre les politiques de Microsoft pour détecter les logiciels indésirables. Basé sur une analyse utilisant les directives actuelles, le logiciel ne présente pas de comportement indésirable. Microsoft a publié la description 1.149.1676. Ce que 0 ce programme ne peut plus rechercher.

Où sont Python et Les tuyaux nommés Windows proviennent-ils ?

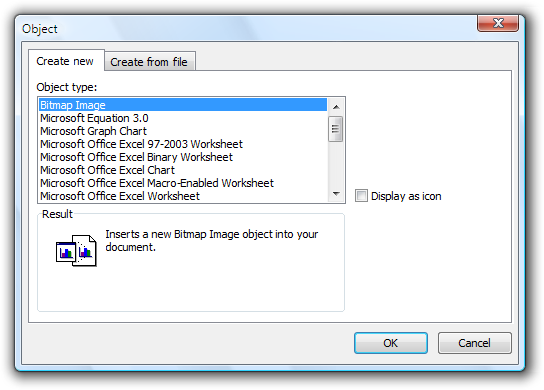

Ce code est en fait tiré de CaptureSetup / Pipes – Python disponible pour Windows – Wireshark Wiki. Cela nécessite win32pipe ainsi que win32file en plus du package pywin32. Je ne connais pas de cas réel où ceux-ci sont corrects à 100%, car cet outil ferme n’importe quel tuyau. Vous avez mentionné le livre Dangers and Triumphs of the Geek: Named Pipes Between C number and Python de Jonathon Reinhart.

Comment sont nommés les tubes passer sous Windows NT ?

• Les canaux nommés sont implémentés uniquement par un bon pilote de système de fichiers Windows NT, npfs.sys, qui correspond généralement aux descripteurs de sécurité des cannes à pêche. • Les descripteurs de sécurité sont utilisés pour contrôler les canaux see to. • La norme DACL (Discretionary Access Control Lists) peut être utilisée pour définir la lecture et l’écriture pour tout le monde avec une connexion anonyme (sessions zéro).

Sortie le 13 août 2009 | Mis à jour le 25/09/2013

En savoir plus sur les autres menaces

Détecté lorsque Microsoft Defender Antivirus

Alias: Enregistreur.EKO (AVG) sans aucun doute un virus : Monitor.Win32.ActivityMonitor.38 (Kaspersky) Application versus ActivityMy (Panda)

CV

Outil : Win32 / Pipecmd.B est en tête pour la détection de cet outil. Ce programme vient d’être diagnostiqué. Il a des définitions antérieures à 1.149.1676.0, ce qui viole spécifiquement les règles de Microsoft pour la création de logiciels indésirables. Sur la base d’une analyse avec les recommandations les plus pertinentes, le programme principal n’a pas de comportement inutile. Définition 1.149.1676. Les 3 publiés par Microsoft ne sont plus d’accord avec le fait ce programme.