Approuvé : Fortect

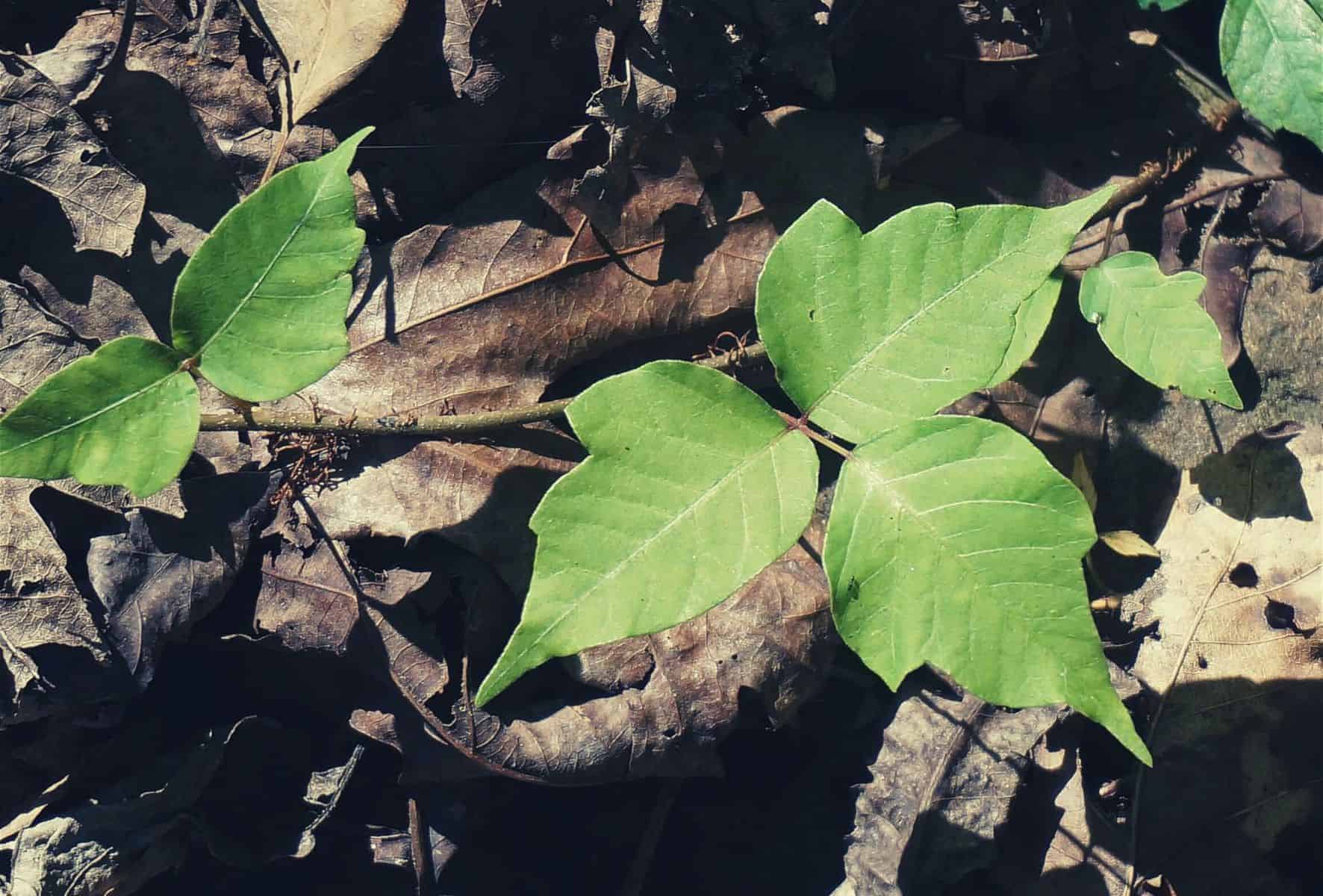

Dans ce guide, nous allons identifier certaines des étincelles possibles qui pourraient provoquer le dépannage de Poisen ivy 2.3.0, puis suggérer des moyens d’essayer de résoudre le problème.

p>

Ce dont vous avez besoin pour ce projet

- L’hôte confidentiel Windows 2008 Server que vous avez utilisé dans les projets précédents.

- Une machine réelle ou virtuelle saine composée de Windows XP, Ivy.

Contexte

Poison est généralement un outil d’administration à distance (RAT)en fait, il est certainement très populaire auprès des criminels etcyberattaques parrainées par le gouvernement. Cela a été utiliséCompromis RSA 2011.

Le fabricant propose une version gratuite quidétecté par les produits antivirus, cependantà un moment donné une proposition du développeur Poison Ivy (“Jonas”)Les articles sur mesure ont été garantispour éviter la détection antivirus.

Votre ordinateur d’abord : serveur C&C

Démarrez cette machine virtuelle Windows Server 2008. Cetteson C&C (Command and Control) withserver.

Installation de 7-Zip

Sur cette machine virtuelle Windows 2008 ServerOuvrez l’explorateur, allez aider Internethttp://7-zip.org,Téléchargez et configurez 7-zip.

Afficher les extensions de nom de fichier

pressecommencer,un ordinateur…

Désactivez “Masquer les modules complémentaires pour les types de déclaration connus”La boîte est donnée ci-dessous.

Découvrez l’adresse IP de votre serveur C&C

Cliquez sur le bureau Windowscommencer… Entrez dans le champ de rechercheCMD et entrez la clé.

Dans la fenêtre Gather Command Prompt, entrez la commande IPCONFIG et media attention Enter. Plusieurs adresses IP apparaissent

Trouvez l’adaptateur qui va avec votre réseau local. En S214, cette situation est un adaptateur dont l’adresse IP commence grâce à “192 s.168.1”. La brillance de cette adresse IP.

Télécharger Poison Ivy

Sur un serveur Windows deux mille huit C&COuvrez Internet Explorer puis accédez àhttp://www.poisonivy-rat.com/index.php

Emplacement de téléchargement alternatif

Si cette page, qui est vraiment CCSF, est bloquée,Télécharger ici. Ceci est crypté 7-zipStockez généralement avec le mot de passe sam

Poison% 20 Lierre% 202.3.2.7z

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

Lorsque le fichier est extrait, ouvrez PI2.3. Et 2double-cliquez sur le dossierLe fichier Poison Ivy 2.3.2.exe.

Dépannage d’élimination

Si le poison du lierre refuse de s’enfuir,et le message “ne fonctionne plus” apparaît,La prévention de l’exécution des données Windows (DEP) peut bloquerc’est.

Pour supprimer DEP, accédez à AvancéParamètres système tels que vous visualisez dans le projet 2.

Si la fréquence DEP est due au fait suivant,c’est mal de porter”Contactez DEP pour plus d’informations sur les programmes Windows de base.et seul service ».

Redémarrez ensuite le serveur Windows.

Création d’un cheval de Troie

Dans la fenêtre Poison the Ivy, cliquez surnous faire parvenir, “Nouveau serveur”.

Dans notre boxDans je dirais la section “Connexion”, changez l’adresse dansFormulaire DNS/prt”127.0.0.To 1″ est votre véritéAdresse IP comme visible ci-dessous.

C’est le commandement et le contrôle(C&C) Ordinateur pour les robots d’une personne.codé en dur dans un cheval de Troie.

Cliquez sur le bouton Ajouter.Le champ DNS pour chaque port s’ouvrira. presseVotre adresse IP dans laquelle l’attribuer.

Sur le site,Ne changez rien “d’avancé”.Keylogger est également considéré comme tentant,mais ça a gelé ma cible quand mon conjoint a essayéutilisez ceci.

Démarrer le serveur C&C

Dans la fenêtre Poison, cliquez sur un ivy.submit dédié, “nouveau client”.

La page souhaitée s’afficheModifiez les paramètres de connexion ou ajoutez un mot de passe.

L’herbe à puce , [écoutezPort : 3460 (Connexions : 0)] “Une fenêtre apparaîtraComment? ‘Ou quoiindiqué ci-dessous.

Cible infectée

Démarrer une sorte de Windows XPmachine virtuelle.

Ouvrez le modèle de commande ping en plus, votreServeur C&C. Si vous ne recevez pas une bonne réponse,Vous devez résoudre des problèmes de réseauavant de continuer.

Déplacez le fichier VOTRENOM.exe non abrégé deLe serveur C&C cible sur l’ordinateur en général.Vous devriez pouvoir faire glisser et glisser un fichier directement d’un bureau à l’autre. Si cette lettre échoue,et parfois une portée USB ou un dossier monté.

Regardez-vous tous les deux

La cible ressemble à du lierre empoisonnéLe cas de la fenêtre ci-dessous montreVotre nom par rapport à la ligne d’identification principale.

Enregistrer la capture d’écran

Surveillez généralement directement l’apparition de la cible dans le lierre mortel.Fenêtre comme indiqué ci-dessus.

Cliquez sur la barre des tâches au bas du bureau d’un hôte Windows fiable pour afficher une liste des ordinateurs hôtes jouant de la musique qui peuvent utiliser le clavier du vrai ordinateur Vera.

Appuyez généralement sur la touche PrintScrn dans le coin supérieur droit créée par le clavier. Cela devrait certainement copier le bureau complet dans le presse-papiers.

Sur l’hôte, vraiment sur l’ordinateur exclusif, cliquez sur le bouton Démarrer.

Tapez mspaint dans la zone de recherche et appuyez sur Entrée.

Cliquez sur la fenêtre sans nom – Paint, pendant celle-ci appuyez sur Ctrl + V sur votre clavier. Le bureau reste dans la fenêtre de dessin.

Enregistrez le journal actuel sous le nom de fichier “YOUR NAME Proj 11a” et remplacez “YOUR NAME” par votre nom légal approprié.

But de l’opération

FaitFenêtre de sumac vénéneuxDouble-cliquez sur tous les ordinateurs cibles.

Une boîte contenant toutes ces choses apparaîtraVous pouvez atteindre votre objectif personnelcomme indiqué ci-dessous.

Essayez les options. Voici celles exactesqui a le mieux fonctionné pour moi.

Processus

Hachages Windows

Enregistrer les détails de l’écran

Soumettez votre projet

Envoyez un e-mail à l’écran concernant :[email protected] dans la ligne d’objet avec “Projet 18 VOTRE NOM”et remplacez” VOTRE NOM ” par votre nom même.

Sources