Dans cet article, nous allons identifier certaines des causes possibles qui pourraient conduire à des recherches sur l’impact des logiciels espions, en plus de décrire ensuite plusieurs façons de résoudre un problème particulier.

Approuvé : Fortect

Veuillez patienter pendant que nous vérifions votre navigateur

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

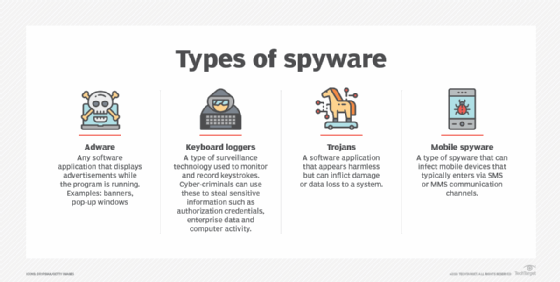

Dans mon article, nous discutons des différents types de logiciels espions et publicitaires, de leur comportement et de leurs téléchargements. Les soucis des ordinateurs et la propagation de nouveaux types et conceptions de logiciels espions. Deux dans des expériences qui étudient presque beaucoup la fréquence et les effets des logiciels espions acquis dans les applications P2P populaires. Sur la base des avantages de l’analyse empirique, nous essayons de développer le point de vue d’une vision plus fondamentale des logiciels espions, basée sur la théorie du réseau (virtuel) des effets secondaires. Dans le thème web, on classe ce que… label = “Expand Clipped Text”> Expand

Les logiciels espions peuvent voler des réponses banales, suivre chaque mouvement de l’utilisateur et chaque détail entre les deux. Découvrez la plupart des types de logiciels espions et la meilleure façon de dépanner les appareils infectés.

résoudre n’importe quel problèmeObtenez de l’aide pour des situations spécifiques avec la technologie, vos propres processus personnels et vos projets.

Les logiciels espions sont considérés comme un type de logiciel malveillant qui tire en toute confiance des informations d’utilisateurs ignorants. Les effets des logiciels publicitaires vont de la collecte d’échantillons à l’utilisation à des fins de marketing pour de simples attaques ciblées par les États-nations contre des militants politiques. Les logiciels espions plus avancés s’avéreront presque certainement installés en arrière-plan, mais les logiciels espions sont souvent déguisés en logiciel professionnel ou en format de fichier de navigateur – un cheval de Troie – pour pirater facilement un appareil.

Les logiciels espions utilisent les sites Web des appareils pour suivre en permanence l’activité, enregistrent également les fichiers informatiques, puis envoient ces détails à des serveurs exotiques. La complexité des logiciels espions et publicitaires dépend de l’objectif :

- Les logiciels publicitaires et les cookies de suivi suivent l’activité physique du navigateur principal, y compris les recherches et les téléchargements dans l’historique. Ces données personnelles peuvent être utilisées pour placer des publicités toxiques ou être vendues à des tiers. Bien que cette catégorie fasse référence à des logiciels, elle peut également faire référence à des programmes légitimes ou à des extensions de navigateur que vous collectez des informations sans le consentement de l’utilisateur.

- Les enregistreurs de frappe enregistrent les frappes au clavier pour collecter des informations sensibles au moyen de yesdata globales. Ils peuvent être utilisés par une entreprise pour suivre les activités des employés, l’application des directives enquêtant sur des activités criminelles ou des célébrités pour voler des informations de crédit, des numéros de carte et éventuellement d’autres éléments essentiels. informations identifiables.

- Le vol d’informations est un bon type de malware qui extrait des enregistrements plus ciblés. Par exemple, les voleurs de matériel gardent une trace des applications ou des pages Web que vous utilisez et récupèrent correctement les informations personnelles ou les informations d’identification, plutôt que d’accumuler ces informations au fur et à mesure que vous tapez. Les voleurs de stratégies et d’informations peuvent également voler des documents et des médias réels.

- Les chevaux de Troie bancaires tels que Kronos et Emotet sont des logiciels espions encore plus ciblés utilisés pour frapper les sociétés bancaires et voler des informations confidentielles traitées par d’autres systèmes.

- Les moniteurs système sont des formes avancées variées de logiciels espions qui peuvent être utilisées par les organismes chargés de l’application de la loi. Ce logiciel suit les habitudes de navigation de votre entreprise, l’utilisation des applications et les frappes au clavier, comme d’autres formes utiles de logiciels espions, malheureusement, peut capturer l’audio avec la vidéo du microphone et de la caméra que vous voyez, l’appareil trop efficacement que les données de localisation GPS. Les logiciels espions de surveillance de système les plus sophistiqués comme Pegasus de NSO Group peuvent même enregistrer des discussions à partir de systèmes de messagerie protégés par mot de passe de bout en bout comme iMessage ou WhatsApp-Signal.

affectent votre appareil

Alors qu’il a toujours été admis que les logiciels espions ralentissent les ordinateurs, le ralentissement devient de plus en plus complexe en termes d’encaissement, à mesure que les ordinateurs et les appareils mobiles deviennent de plus en plus intenses.

Autres signes d’un spyware empoisonnement sur votre appareil :

- Il s’exécute souvent anormalement lentement ou pendant certains souffre de.

- La page d’accueil dont le navigateur Web a été modifié ou de nouvelles extensions de navigateur de sites Internet ont été installées sans aucune autre action.

- Les programmes logiciels anti-spyware/malware ne fonctionnent pas comme prévu.

- l’appareil a établi des connexions filaires avec des ordinateurs malveillants connus.

- La caméra ou le microphone à proximité de la méthode est activé sans action de l’utilisateur.

Il est important de noter que les logiciels espions et publicitaires n’ont pas besoin d’être fonctionnels. Les erreurs de logiciels malveillants peuvent éventuellement être une excuse pour le blocage du système ou du programme – un autre signe de logiciel espion.

Comment supprimer les logiciels espions

Heureusement, des outils de sécurité modernes spécifiques peuvent détecter les liens anormaux ainsi que les logiciels espions. Si un ordinateur particulier a été pris en charge, l’installation d’un logiciel anti-espion, d’un logiciel puissant ou d’un logiciel antivirus par des fournisseurs tels que Citrix, Bitdefender, Kaspersky, Sophos, Trend Micro peut détecter et supprimer les logiciels espions connus concernant Malwarebytes et protéger contre d’autres programmes logiciels potentiellement redondants . … Notez que les logiciels espions plus avancés peuvent désactiver les outils de sécurité pour éviter les diagnostics. Par conséquent, il est conseillé d’économiser de l’argent de temps en temps pour s’assurer que les accessoires de sécurité fonctionnent comme prévu.

La suppression des logiciels espions d’un appareil mobile peut être plus difficile en fonction de la profondeur de l’intégration du système. Souvent, la seule option consiste à effectuer une réinitialisation d’usine traditionnelle et à réinstaller la méthode de fonctionnement en itinérance à partir d’une image système propre.

C’était la dernière information en mai 2020.