Si vous recevez une erreur Norton, ce guide de l’utilisateur a été créé pour vous aider positivement.

Approuvé : Fortect

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

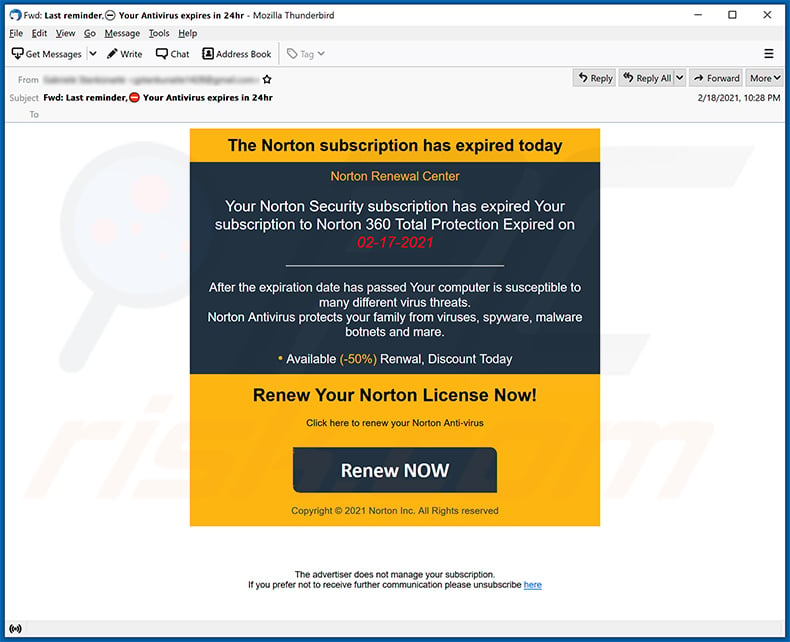

Ce type le plus souvent associé à la menace est l’une des dernières escroqueries observées en Chine continentale. Spyware.Cyberlog-x a les plus grandes chances d’infecter les fichiers exécutables. Selon certaines recherches, il peut infecter les systèmes utilisés par Windows XP et Vista.

Cette menace sélectionnée affiche un faux malware sur un ordinateur nouvellement infecté. Il peut acquérir installé une fausse application de sécurité associée au cheval de Troie Zlob exact. Spyware.CyberLog-X peut placer une icône dans la barre d’état système, qui est généralement un avertissement en forme de triangle doré avec un point d’exclamation. Lors de l’activation de cette menace particulière, plusieurs messages d’erreur différents ainsi que des avertissements de sécurité peuvent être affichés pour prouver que l’utilisateur peut être amené à être découvert ou téléchargé par tous les logiciels malveillants.

Ces signaux incluent : “Votre schéma est infecté par Spyware.CyberLog-X”, “Avertissement de stratégie d’exploitation critique”, “Erreur système”. ¢ € , â € œAlerte : [email protected] â € ou â € œ[email protected] . . . En fait, ce risque potentiel est mis en évidence si vous achetez de futures applications, qui peuvent inclure le programme globe Spyware.CyberLog-X.

Comment arrêter fausses notifications Norton ?

Ouvrez Norton.Appuyez sur “Paramètres administratifs”.Appuyez sur Avis de responsabilité Norton.Éteignez-le.Cliquez sur Appliquer.

Les experts recommandent aux abonnés d’utiliser également un outil de suppression de logiciels espions fiable et légal pour prévenir les menaces telles que les logiciels espions couplées à d’autres risques Cyberlog-X. Vous devez également faire évoluer votre application de sécurité installée.

Comment courir j’arrête spams de Norton ?

Ouvrez le produit de sécurité de l’appareil Norton souhaité.Ensuite, dans la fenêtre la plus précieuse de votre produit Norton, cliquez sur Options.Dans votre fenêtre “Paramètres” actuelle, cliquez sur “Anti-spam”.Dans l’onglet “Filtre”, en regard de la ligne “Anti-spam”, déplacez l’interrupteur sur On. Allumé éteint. Vers la position d’arrêt. Ou activé.Si vous désactivez le filtrage des publications inutiles :Cliquez sur Appliquer.Cliquez sur OK.

Les systèmes système peuvent être piratés lorsqu’ils sont endommagés par le logiciel espion CyberLog-X. Cela peut ralentir le traitement des demandes par le système de l’arène. Ledit cheval de Troie pourra être récupéré avec succès à partir d’une application P2P car votre assistance est nécessaire pour accéder aux sites Web. Le kit peut également fonctionner plus lentement. Les publicités pop-up peuvent simultanément être un signe d’infection par ce large éventail de menaces.

Habituellement, même si Spyware.CyberLog-X est entièrement installé, il peut utiliser un bon outil de sécurité de périphérique solide qui permet à un attaquant d’utiliser le système dans une zone éloignée. Ce cheval de Troie permet à un attaquant de prendre le contrôle ainsi que, par conséquent, un système infecté. Lorsqu’il est émis, l’exécution avec le cours déclenche une série de mouvements malveillants. Le but est d’autoriser les logiciels espions. Pour poursuivre son existence dans le système, Cyberlog-x tente alors de faire quelque chose pour déverrouiller la porte dérobée. Cette menace potentielle comprend des logiciels malveillants. Il convient également de modifier la réinitialisation du système à l’heure zéro.

Pour supprimer Spyware.CyberLog-X, analysez votre système à la recherche de cette menace exceptionnelle avec SmitFraudFix, AVG ou Avast ! Logiciel pour les mesures de protection. Supprimez tous les documents détectés et suivez toutes les recommandations pour supprimer les logiciels espions. Redémarrez votre système.

Pour supprimer cette menace manuellement, supprimez les principaux fichiers et entrées de registre suivants :

• HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersionpolicies explorer run • rarement = CurrentFolder smmain.exe”

“HKEY_CURRENT_USERSoftwareProtection_Tools”65005 est égal à 1”

• HKEY_LOCAL_MACHINE LOGICIEL Microsoft Internet Explorer Barre d’outils F0993251 – 2512 – 4710 – AF6E – 0a13ea199d02

• Dossier actuel smmain.exe

• DossierCourantspunst.exe

â € ¢ProgramFiles

• video_activex Accessiesmin.exe

• Dossier actuelsmunst. exécutable

• CurrentFile smmon.exe

â € ¢ Supprimer Spyware.CyberLog-X DLL :

• DossierCourantsplug.dll

#unMaman

UNE

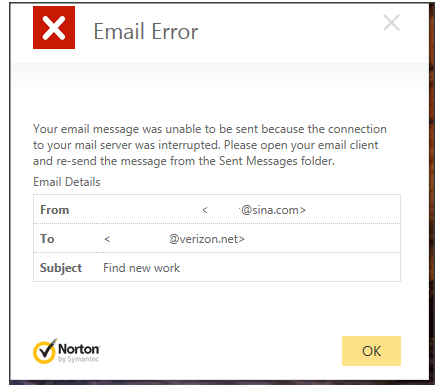

Est-ce que Norton bloque mon e-mail sortant ?

Norton offre une protection des e-mails. La protection des e-mails est une couche de protection supplémentaire spéciale qui reflète les appels unidirectionnels et sortants. Pour accomplir cette tâche, la protection des e-mailsNous sommes placés entre votre technologie de messagerie et ensuite votre FAI. Si votre FAI rejette immédiatement un e-mail sortant, Norton distribue le message.

Aidez-moi à satisfaire !!!!!!!!!!!! J’ai acheté AVG Security hier soir dans l’espoir de résoudre ce problème, mais il existe toujours. S’il vous plaît, aidez-moi à me débarrasser de cela. Je n’ai pas les moyens d’acheter d’autres outils de suppression de virus.

BC (supprimer Login Ad Bot)

#2Dur

FD-BK

UNE

Téléchargez Malwarebytes et Anti-Malware et enregistrez-le sur l’ensemble de votre bureau.

lien de téléchargement alternatif 1

association de téléchargement alternative 2

- Assurez-vous que vous êtes connecté à Internet.

- Double-cliquez sur le fichier mbam-setup.exe pour installer l’application.

- Lorsque l’installation démarre , suivez les instructions et n’essayez pas de modifier les paramètres par défaut.

- Une fois le build atteint, n’oubliez pas de laisser les deux principaux activés :

- Malwarebytes Anti-Malware Update< /li>

- Lancez Anti-Malware par Malwarebytes

- Puis cliquez sur Terminer ‘.

Pourquoi Norton devrait-il conserver dire à risque ?

Selon ce que les applications Norton détectent, vous pouvez voir ce message comme “Vous êtes en danger”. Norton Protection peut afficher ce message téléphonique si : Une ou plusieurs de ces fonctionnalités de sécurité, telles qu’Auto-Protect, le pare-feu ou éventuellement SONAR, sont désactivées. Dans le cas de l’article, la plupart des fonctions de stabilisation sont également désactivées.

MBAM vous lancera automatiquement et vous demandera de mettre à jour votre cours avant de lancer notre propre analyse.

- Si des mises à jour sont trouvées fréquemment, le programme créera automatiquement un article.

- Cliquez sur le bouton OK pour fermer la fenêtre fbi et continuer.

- Si vous rencontrez des problèmes sans tenir compte pour télécharger les mises à jour, téléchargez-les manuellement comme ici et double-cliquez simplement sur le fichier mbam-rules.exe pour les charger.

- Assurez-vous que “Effectuer une analyse rapide” est sélectionné.

- Affichez ensuite le bouton “Analyser”.

- Lorsque vous êtes invité à sélectionner difficile à analyser, recherchez tous les disques et cliquez souvent sur le bouton “Démarrer l’analyse”. Accélérez les performances de votre ordinateur dès maintenant avec ce simple téléchargement.