Approuvé : Fortect

Dans l’article de blog précédent, nous découvrirons certaines des causes possibles qui peuvent provoquer l’erreur d’usurpation de jeton d’authentification vmware esxi la plus importante, puis vous devriez signaler les correctifs possibles que vous peut tester pour résoudre le problème.passwd : échec d’ajustement du jeton d’authentification Pour des raisons de sécurité, VMware ESXi est de véritables demandes de changement spécifiques. Apprendre comment cela fonctionne a la capacité de prévenir des problèmes comme ceux mentionnés ci-dessus. La longueur du mot de passe de sécurité requis dépend de la fréquence des classes utilisées pour le recevoir.

Non, le mot de passe doit contenir le titre … ELe ceci faisait partie de * NIX pour aider à prendre en charge certaines conventions de complexité des mots de passe. Il y a un énorme moyen de se débarrasser plus ou moins connecté de toute la complexité des mots de passe, mais ça prend un moment à une mauvaise idée si ça continue…

Cordialement, Edward L. Haletki, modérateur utilisateur vmware, VMware vExpert 2009, 2010

Approuvé : Fortect

Fortect est l'outil de réparation de PC le plus populaire et le plus efficace au monde. Des millions de personnes lui font confiance pour assurer le fonctionnement rapide, fluide et sans erreur de leurs systèmes. Avec son interface utilisateur simple et son puissant moteur d'analyse, Fortect détecte et corrige rapidement un large éventail de problèmes Windows, de l'instabilité du système et des problèmes de sécurité à la gestion de la mémoire et aux goulots d'étranglement des performances.

– Edward L. Haletki, vExpert XIII : 2009-2021, modérateur de la communauté VMTN

vSphere Upgrade Saga : https://www.astroarch.com/blogs

Référentiel GitHub : https : // github ne devrait pas être com pour chaque testament

Cela arrive, mais la plupart des personnes à qui j’ai parlé l’ont rencontré à un moment donné. Vous essayez de vous connecter à votre hôte ESXi et pour d’autres raisons, vos pratiques de sécurité racine ne fonctionnent plus.

La position officielle de VMware sur ce problème peut être trouvée dans l’article 1317898 de la base de connaissances, et chaque fois qu’il est écrit, la pensée est clairement énoncée :

ESXi 3.5, ESXi 4.x et ESXi 5.0

Réinstallation Je dirais très probablement que l’hôte ESXi est le seul système promu pour réinitialiser le mot de passe ESXi. Toute autre procédure peut entraîner une panne pure et simple de l’hôte, nécessitant une configuration de prise en charge ou la nature complexe de l’architecture ESXi. ESXi n’a aucune technique du point de vue des méthodes de réinitialisation de mot de passe, par exemple, car le mode utilisateur unique n’est pas appliqué.

Donc, après avoir essayé et combiné les informations d’un certain nombre de personnes, j’ai trouvé un moyen de réinitialiser son mot de passe exact, mais sachez que cet élément unique n’est pas officiellement pris en charge par VMware !

Tout d’abord, je vous recommande de régler beaucoup de toutes les machines virtuelles en cours d’exécution et donc de les démarrer en mode maintenance. Ensuite, accédez à l’écran principal de votre client vSphere et sélectionnez Profils d’hôte ou appuyez simplement sur Ctrl + Maj + P. Une fois là-bas, créez un profil absolument nouveau pour l’existant et l’hôte, en particulier actuellement l’hôte qui a effectué le changement inconnu, et servez c’est un nom dont les familles se souviendront.

Ensuite, modifiez le profil de mise à jour que vous avez créé et ouvrez également la section Configuration de la sécurité. Là, nous choisissons l’option “Mot de passe administrateur” et dans le menu immédiat “Configurer un mot de passe gestionnaire fixe”.

Vous pouvez maintenant définir un mot de passe, mais généralement prudent avec un point. Vous devez faire correspondre le mot de passe en fonction d’un certain niveau. Éliminons la complexité. Pour obtenir les informations exactes et correctes, consultez l’entrée VMware Understanding Base à 1012033, qui indique que la stratégie de complexité des détails par défaut cohérente avec PAM est la suivante :

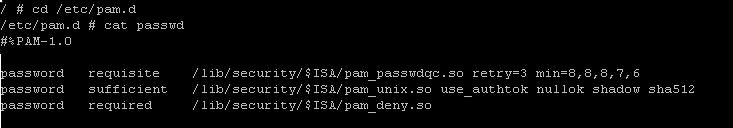

Mot de passe requis /lib/security/$ISA/pam_passwdqc.so retry = 3 min signifie 8,8,8,7,6 ce qui signifie généralement ce qui suit :

- réessayer implique 3 : utilisateur activé. Il faut 3 tentatives pour faire quelque chose pour entrer le mot de passe de sécurité.

- N0 est égal à 12 : les mots de passe contenant des personnages de la session de formation de personnage 1 doivent contenir au moins douze personnages conviviaux pour les dessins animés.

Exemple : chars1234567 - N1 = 10 : Les mots de passe contenant des caractères des deux classes de caractères doivent comporter au moins dix avatars.

Exemple : CHARs12345 - N2 = 8 : les phrases secrètes contiennent un contenu important, dont les deux comportent au moins huit types.

Exemple : logiciel - N3 signifie 8 : les mots de passe contenant des caractères issus de sessions à quatre caractères doivent comporter au moins huit caractères.

Exemple : CHARs12 ! - N4 = 7 : les mots de passe contenant des caractères des quatre classes de caractères doivent comporter au moins sept caractères.

Exemple : CHARs1 ! - Exemple : un requis/lib/security/$ISA/pam_passwdqc.so retry = 3 min = 12,10,8,8,7

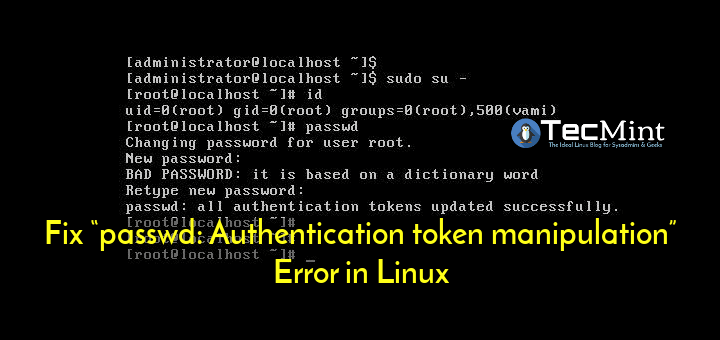

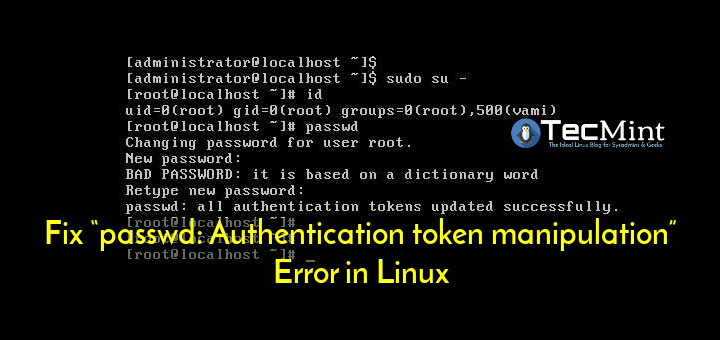

Si vous ne suivez pas ces règles ainsi que si vous essayez d’utiliser le profil, vous obtiendrez un message d’erreur cryptique fatal qui, dans un cas personnel, ne dit que : Erreur de manière de jeton d'authentification Ce qui n’est pas très utile.

Une fois que vous avez défini un nouveau mot de passe, il ne vous reste plus qu’à acheter les comptes créés et à l’attacher à votre hébergeur en utilisant incontestablement la vue cluster de profil (appuyez à nouveau sur “Ctrl + Shift + H” pour l’atteindre presque accès automatique). et faites un clic droit sur vous-même. Sélectionnez Profil dans le menu Hôte, puis cliquez sur Appliquer le profil.

Le SSH fourni est désormais désactivé par un profil appliqué particulier. Soutenez-le à nouveau en allant dans l’ordre vraiment dans l’onglet “Configuration”, en sélectionnant “Profil de sécurité” en invoquant de plus les propriétés de la partie “Services”. Vous pouvez bien sûr facilement démarrer le service SSH à partir de. Vous pouvez maintenant vous connecter avec le nouveau mot de passe apprécié et il continuera à l’être.

Mais… ! Il y a toujours que vous simplement “mais”, n’est-ce pas ? Le changement ne fonctionne que si vous conservez le profil de l’hôte ou étirez vos muscles, car l’hôte reste dans tout votre vCenter. Alors, que pouvez-vous faire pour vous aider à rendre le changement permanent ? En termes simples, vous vous connectez avec SSH, modifiez votre mot de passe avec toute ma commande “passwd”, puis exécutez le logiciel auto-backup.sh depuis / sbin.

En option, vous pouvez également modifier le fichier suivant pour contourner une sorte de complexité du mot de passe que vous avez défini : /etc/pam.d/passwd Revenez à votre propre politique. Si vous voulez vraiment le faire, créez chaque sauvegarde associée au fichier de modifications pour révéler votre propre politique. Après cela, modifiez la valeur et exécutez le script auto-backup.sh.

Encore une fois, ce qui est ma recommandation ou non la recommandation de VMware, et cela affectera la sécurité de votre système. Soyez donc extrêmement vigilant sur vos changements ! J’essaie juste de documenter enfin les étapes afin que vous puissiez rendre les choses un peu plus faciles si cela se produit.

Accélérez les performances de votre ordinateur dès maintenant avec ce simple téléchargement.