Approvato: Fortect

In questa guida, identificheremo alcune delle possibili cause che potrebbero causare la nostra risoluzione dei problemi di Poisen ivy 2.3.0, quindi suggeriremo modi per provare a risolvere il problema.

Cosa ti serve per questo progetto

- L’host virtuale di Windows 2008 Server prodotto nei progetti precedenti.

- Una sana macchina reale o forse virtuale con Windows XP, Ivy.

Contesto

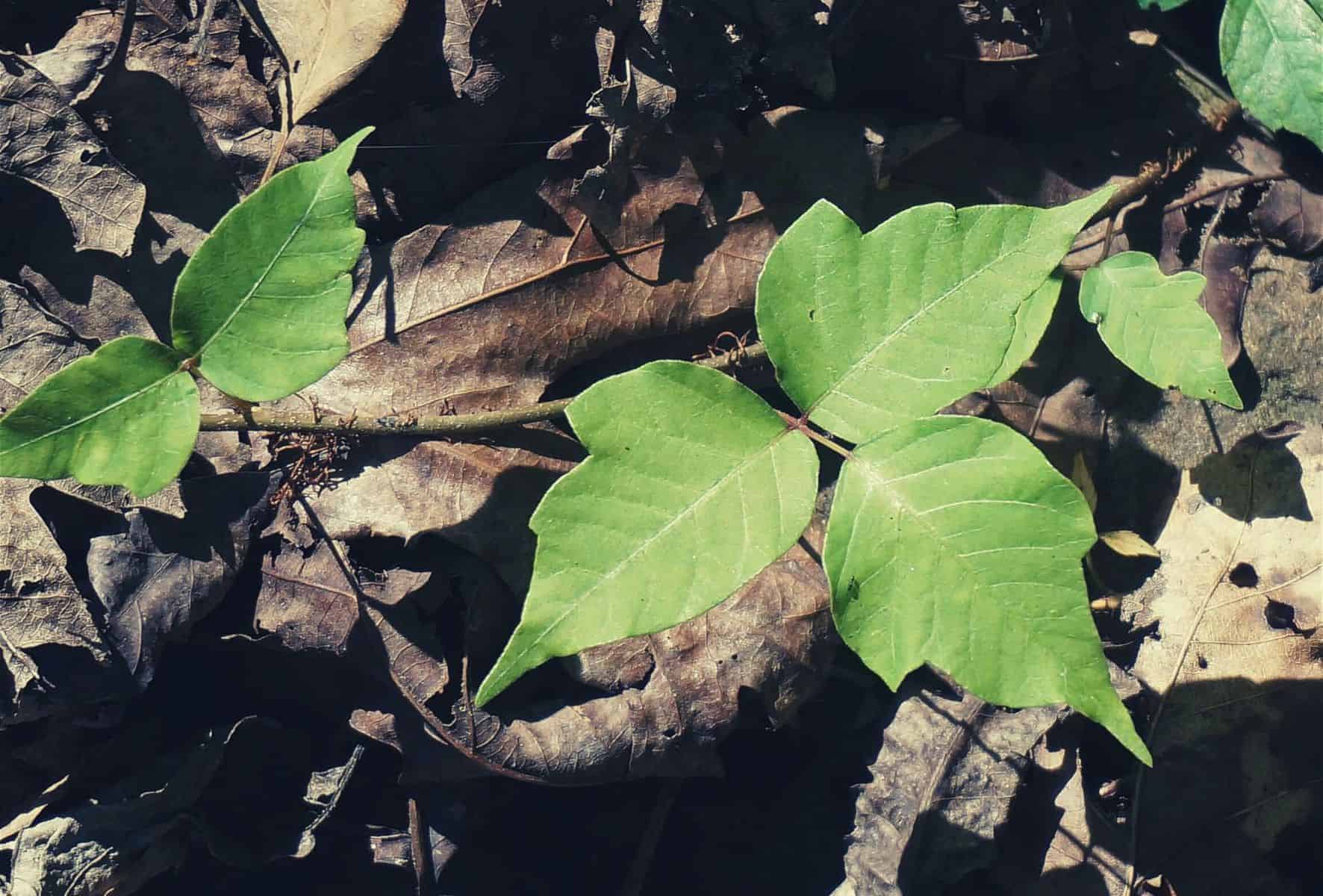

Poison è spesso un’utilità di amministrazione remota (RAT)infatti è molto popolare tra gli hacker eattacchi informatici sponsorizzati dal governo. Questo è stato usatoCompromesso RSA 2011.

Il produttore offre una versione gratuita cherilevata dai prodotti antivirus, tuttaviaad un certo punto una proposta dal tuo attuale sviluppatore Poison Ivy (“Jonas”)Gli articoli su misura sono garantiti da tempoper evitare il rilevamento di virus.

Il tuo computer prima di tutto: server C&C

Avvia il tipo di macchina elettronica Windows Server 2008. Questoil suo C&C (Comando e Controllo) con il server.

Installazione di 7-Zip

Sulla tua macchina impegnata con Windows 2008 ServerApri explorer, vai su Internethttp://7-zip.org,Scarica e modifica 7-zip.

Mostra estensioni nome file

premereinizio,un computer…

Disabilita “Nascondi componenti aggiuntivi per i tipi di file conosciuti”La casella è amministrata di seguito.

Scopri l’indirizzo IP del tuo server C&C

Fare clic sul desktop di Windows specificoinizio… Entra nel campo di ricercaCMD e inserire tutta la chiave.

Nella finestra Gather Command Prompt, immettere il comando IPCONFIG effettivo e premere Invio. Vengono visualizzati più contatti IP

Trova l’adattatore che va con la tua rete principale. In S214, questo è un adattatore il cui indirizzo IP inizia con “192 s.168.1”. L’estremamente raffinato di questo indirizzo IP.

Scarica Poison Ivy

Su un server Windows 2008 C&CApri Internet Explorer quindi vai suhttp://www.poisonivy-rat.com/index.php

Posizione di download alternativa

Se questa pagina, che è CCSF, è bloccata,Scarica ora. Questo è crittografato con 7 zipDi solito archivia con l’account sam

Veleno% 17 Edera% 202.3.2.7z

Approvato: Fortect

Fortect è lo strumento di riparazione PC più popolare ed efficace al mondo. Milioni di persone si affidano a milioni di persone per mantenere i loro sistemi in esecuzione veloci, fluidi e privi di errori. Grazie alla sua semplice interfaccia utente e al potente motore di scansione, Fortect trova e risolve rapidamente un'ampia gamma di problemi di Windows, dall'instabilità del sistema e problemi di sicurezza alla gestione della memoria e ai colli di bottiglia delle prestazioni.

Quando il file viene effettivamente estratto, apri PI2.3. e 2fai doppio clic sulla cartella più importanteIl file Poison Ivy 2.3.2.exe.

Eliminazione risoluzione dei problemi

Se questo veleno dell’edera si rifiuta di correre,e compare il messaggio di vendita “non funziona più”,Windows Data Execution Prevention (DEP) potrebbe bloccarsiquesto è.

Per disabilitare DEP vai su AvanzateImpostazioni di sistema come pensi nello schema 2.

Se il tasso DEP è dovuto a tutti i seguenti fatti,è sbagliato indossare”Contattare DEP per informazioni sui programmi Windows di base.e solo servizio”.

Quindi riavvia il computer dal server Windows.

Creazione di un cavallo di Troia

Nella finestra Poison the Ivy, fai clic suSottoscrivi, “Nuovo server”.

Nella nostra scatola personaleNella sezione “Connessione”, cambia il richiamo inModulo DNS / porta”127.0.0.To 1″ è la tua verità primariaIndirizzo IP come mostrato di seguito.

Questo è il controllo dei comandi(C&C) Computer per i tuoi bot.hardcoded in un Trojan.

Fare clic sul tipo di pulsante Aggiungi.Il campo DNS / Porta sarà spazioso. premereIl tuo indirizzo IP per assegnarlo.

Sul quale il sito,Non modificare nulla di “avanzato”.Anche il keylogger è allettante,ma il programma ha bloccato il mio obiettivo quando ho provatoUsa questo.

Avvia il server C&C

Nella finestra Veleno, vai su una specifica ivy.submit, “nuovo cliente”.

Viene visualizzata la pagina facebook desiderataModifica le impostazioni della porta o aggiungi quella password.

Edera velenosa – [ascoltaPorta: 3460 (Connessioni: 0)] “Apparirà la finestra di un camioncinoCome? ‘O cosaindicato di seguito.

Bersaglio infetto

Avvia qualsiasi Windows XPmacchina virtuale.

Apri il modello di ordine ping chiamato e il tuoserver C&C. Se non ricevi una risposta,Devi risolvere web 2 . 0 problemiprima di continuare.

Sposta l’intero file VOTRENOM.exe daL’intenzione del server C&C sul computer.Dovresti essere completamente pronto a trascinare e rilasciare un file prodotto direttamente da un desktop su un altro. Se questa scoperta fallisce,e talvolta una chiavetta USB o una cartella montata.

Guardate entrambi

Il bersaglio sembra godersi l’edera nel velenoLa finestra mostrata di seguito mostraI tuoi dati in relazione alla linea ID.

Salva screenshot

Di solito fai attenzione al bersaglio in modo da poter apparire nell’edera velenosa.Finestra come accreditato sopra.

Fare clic sulla barra delle applicazioni nella parte inferiore di un particolare desktop di un potente host Windows per visualizzare un elenco di computer host in ascolto che potrebbero utilizzare la tastiera invece del vero sistema Vera.

Di solito premi il tasto PrintScrn in questo particolare angolo in alto a destra della tastiera. Questo ha davvero bisogno di copiare definitivamente l’intero desktop di solito negli appunti.

Sull’host, non sul personale esclusivo, fai clic sul pulsante Start.

Digita mspaint nella casella della query e premi Invio.

Fai clic sulla finestra senza nome – Paint, su di essa premi Ctrl + V sulla tastiera. Il desktop rimane nella finestra di disegno.

Salva il registro con il nome “YOUR NAME Proj 11a” e sostituisci “YOUR NAME” con il tuo nome legale valido.

Scopo dell’operazione

FaFinestra di edera velenosaFare doppio clic su molti dei computer di destinazione.

Apparirà anche una scatola con tutte queste cosePuoi raggiungere il tuo obiettivocome mostrato di seguito.

Prova le opzioni esatte. Ecco gli esattiche ha funzionato meglio per raggiungermi.

Processo

Hash di Windows

Salva dettagli schermata

Invia il tuo progetto

Invia per email l’immagine relativa a:[email protected] nella linea dell’idea con “Progetto 11 IL TUO NOME”e sostituisci” IL TUO NOME “con il tuo vero nome.

Fonti