Approvato: Fortect

Spero che, come se avessi l’ID evento di accesso non riuscito a Windows 7 sul tuo sistema, questa guida per l’utente a volte possa aiutarti.L’evento 4625 si applica a ciascuno dei seguenti sistemi operativi: Windows Server 2008 R2 e Windows 7, Windows Server 2012 R2 e Windows 8.1 e Windows Server 2016 come Windows 10. Gli eventi corrispondenti in Windows Server 2003 combinati con i precedenti includono 529, 530, 531, 532, 533, 534, 535, 536, 537 e ancora 539 rispetto agli errori di accesso. L’ID evento 4625 è leggermente un altro in Windows Server 2008, 2012 e 2016.

Presentazione

Approvato: Fortect

Fortect è lo strumento di riparazione PC più popolare ed efficace al mondo. Milioni di persone si affidano a milioni di persone per mantenere i loro sistemi in esecuzione veloci, fluidi e privi di errori. Grazie alla sua semplice interfaccia utente e al potente motore di scansione, Fortect trova e risolve rapidamente un'ampia gamma di problemi di Windows, dall'instabilità del sistema e problemi di sicurezza alla gestione della memoria e ai colli di bottiglia delle prestazioni.

L’ID evento 4625 (visualizzato nel Visualizzatore eventi di Windows) documenta qualsiasi errore durante il collegamento di nuovo al computer locale. Questo evento ha generato il tempo trascorso sul PC di casa da cui è stato tentato l’allegato. Un evento correlato, ID evento 4624, documenta le connessioni riuscite.

L’evento 4625 si applica al ritorno ai sistemi: dopo aver avviato Windows Server 2008 R2, Windows 7, Windows Server 2012 R2 e persino Windows 8.1, Windows Server 2016 e Windows ten. I periodi corrispondenti in Windows Server 2003 e di recente includono 529, 530, 531, 532, 533, 534, 535, 536, 537 non hanno avuto esito positivo e 539 sono stati destinati alla registrazione.

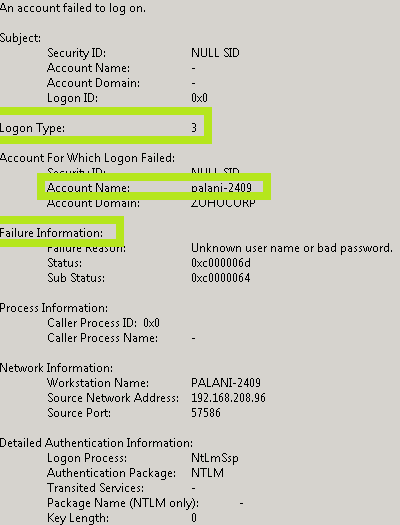

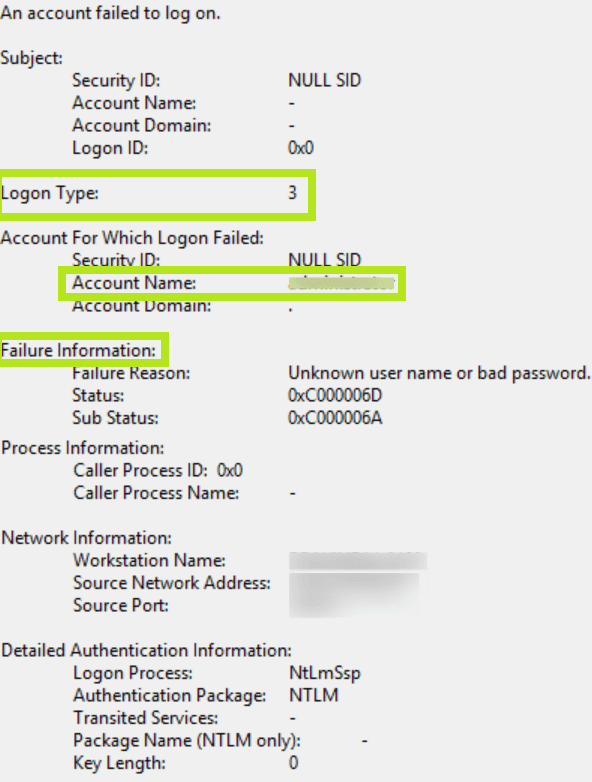

L’ID evento 4625 è leggermente diverso da Windows Server 2008, 2012 e successivamente 2016. Le schermate seguenti evidenziano le aree principali in ciascuna di queste versioni.

Descrizione dei campi evento

- … Tipo di connessione: questo campo indica il tipo di connessione che avrebbe dovuto essere effettuata. In parole diverse, mostra come ha provato il tuo utente che può accedere. Ci sono nove diversi tipi insieme alle voci. Qualsiasi tipo di connessione diverso dai suggerimenti (che indica un livello di esecuzione elevato) è contrassegnato da una singola bandiera rossa. Per una descrizione dei tipi di connessione definiti, vedere l’ID evento 4624.

- • Account per cui l’accesso non è riuscito: questa sezione visualizza il nome dell’account più importante dell’utente che ha tentato di effettuare il check-on.

- … Informazioni sugli errori: questa sezione spiega le ragioni di uno dei nostri errori di connessione. Floorf “Cause of Error” contiene una breve spiegazione, mentre i campi “Status” o “Subwoofer Status” contengono codici esadecimali. Di seguito sono descritti anche i quasi tutti comuni.

- … Il dominio mostra una sorta di account del sistema più vicino che ha richiesto spesso la connessione (non l’utente).

- … La sezione Informazioni sul processo mostra le informazioni sul processo che senza dubbio ha creato la connessione.

- … La sezione “Informazioni di rete” mostra dove si trovava la persona quando ha provato a connettersi. Se la connessione è stata avviata dal tuo attuale netbook desktop, questa informazione è vuota e comprende anche il nome della workstation del computer locale e l’assunzione di rete.

- … La sezione Autenticazione dettagliata contiene informazioni sul pacchetto software di certificazione utilizzato durante il tentativo di connessione.

Un utente che non ha ricevuto la richiesta di accesso per il tipo di accesso su questo computer. a

Motivi per tenere traccia degli arresti anomali di Ix durante l’accesso al sistema:

Per rilevare la forza bruta, gli attacchi a dizionario e una varietà di altri attacchi alla velocità delle password, che qui sono contrassegnati da un improvviso aumento dei tentativi di accesso non riusciti.

Per rilevare funzioni interne anomale e potenzialmente dannose, ad es. Ad esempio, cercando di accedere con un account disabilitato o una workstation non autorizzata, gli utenti accendono legna al di fuori dell’orario di lavoro, ecc.

Per migliorarlo aggiungendo un collegamento a una soglia di blocco dell’account delle impostazioni di sistema, che determina tutto il numero di tentativi di accesso non riusciti dalla quantità di tentativi di accesso prima che l’account utente sia quasi certamente bloccato.

Informazioni accurate sull’errore di accesso sono in effetti previste dalle normative governative.

Necessità di uno strumento di terze parti

In un tipico ambiente IT, ogni giorno si verificano migliaia di eventi con ID 4625 (errore di accesso). Gli errori di connessione sono utili. quando li si utilizza, ma una migliore comprensione dell’attività di rete dei computer può essere appresa dalle connessioni tra loro e altri eventi rilevanti.

Ad esempio, sebbene l’evento 4625 venga generato quando l’account più importante non può connettersi e l’evento 4624 viene generato per le connessioni riuscite, nessuno di questi eventi ti avvisa se lo stesso account era noto di recente a causa di entrambi. Per capirlo, dovrai abbinare l’evento 4625 con le credenziali del nome utente appropriato tramite l’evento 4624.

Pertanto, lo studio dell’evento è correlato e necessario sulla strada che sarebbe l’implementazione. Gli strumenti e gli script nativi di PowerShell richiedono conoscenze e tempo per essere utilizzati al meglio. Pertanto, uno strumento di terze parti è davvero necessario.

Utilizzando l’apprendimento automatico, ADAudit Plus crea una particolare base di azioni specifica per l’utente e spiega solo agli addetti alla sicurezza se ci sono anche deviazioni da questa.

Ad esempio, un utente che di solito ha accesso costante a un server importante al di fuori dell’orario di lavoro non attiverà un falso preavviso, poiché questo è un comportamento tipico.utente. D’altra parte, ADAudit Plus avviserà immediatamente l’addetto alla sicurezza perché lo stesso utente sta accedendo a questo server di hosting Internet in un momento a cui non ha mai effettuato l’accesso all’inizio, anche se l’accesso cade durante le ore di disagio.

Accelera ora le prestazioni del tuo computer con questo semplice download.