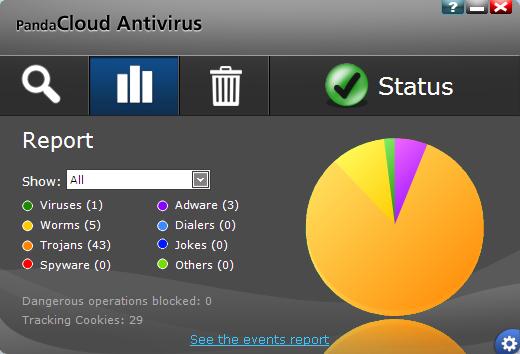

지난 몇 주 동안 많은 스캐너가 Panda 바이러스 백신 리디렉션을 보고했습니다.

승인됨: Fortect

- | 부대 언덕

- 등록된 사용자

- 게시물: 2월 2일

- 등록: 8월 14일 오후 4시 35분

[해결됨] Panda 사이트로 자동 리디렉션?

왜 내 브라우저에서 Panda 뷰어를 제거해야 합니까?

Panda Viewer를 제거해야 하는 또 다른 방어 수단은 전 세계 웹 데이터 추적입니다. 웹 브라우저 버전에 대한 정보와 함께 개인 정보를 수집할 수 있습니다. Panda Viewer 웹사이트에서 위치를 차지하거나 거기에 게시된 광고를 클릭하지 않는 것이 중요합니다. 다른 악성 페이지나 오해의 소지가 있는 페이지로 이동할 수 있기 때문입니다.

Panda Global Protection 2012를 3가지 방법으로 실행했습니다. 그러나 이 문제는 관련된 하나에서만 발생합니다. www.hmrc.gov.uk를 이해하려고 합니다. 이것은 연방 정부의 웹사이트입니다. 그러나 이러한 컴퓨터 중 하나에서는 거의 즉시 다음 사이트로 리디렉션됩니다.

이것이 진정한 팬더 사이트이며 왜 내가 이 사이트로 바로 보내졌습니까? 나는 이미 판다를 설치했습니다. Chrome 또는 Firefox IE9를 사용하는지 여부에 관계없이 동일한 일이 발생합니다.

나는 두 개의 Malwarebytes GP12로 광범위한 스캔을 “끝냈고” 문제가 사라지지 않았습니다. 생각

바이러스 버스터

-

중재자

Re: 팬더 페이지로 자동 리디렉션?

Anti-Phishing Domain Advisor 도구 모음에서 해당 위치로 리디렉션됩니다.

주 제어판에서 제거할 수 있습니다 – 프로그램 추가/제거

또는 브라우저 추가 기능에 있는 사용자 비활성화

승인됨: Fortect

Fortect은 세계에서 가장 인기 있고 효과적인 PC 수리 도구입니다. 수백만 명의 사람들이 시스템을 빠르고 원활하며 오류 없이 실행하도록 신뢰합니다. 간단한 사용자 인터페이스와 강력한 검색 엔진을 갖춘 Fortect은 시스템 불안정 및 보안 문제부터 메모리 관리 및 성능 병목 현상에 이르기까지 광범위한 Windows 문제를 빠르게 찾아 수정합니다.

어쨌든, 우리는 편향된 감지를 수정하기 위해 PandaLabs로 수정하고 있습니다. 오류 번호 03491421

사전에 요청하지 않는 한 개인적인 마케팅 메시지로 회신하지 않습니다

-

중재자

- 메시지:

바이러스 헌터

- 과학적으로 7595

- 등록: 2012년 4월 2일 월요일 오후 6시 53분

- 위치: HQ Panda – 빌바오

Re: Panda 페이지로 디지털 리디렉션?

감지가 한 번 수정된 것 같았습니다.

Anti-Phishing Domain Advisor를 삭제하거나 비활성화하지 않고도 당사 URL에 액세스할 수 있어야 합니다.

사용자 정의 메시지에 응답하지 않습니다미리 게시하지 않은 경우

- | 부대 언덕

- 등록된 사용자

- 게시물: 간단하게

- 등록: 8월 14일 화요일 오후 4시 35분

Re: 팬더 페이지로 자동 리디렉션?

감사합니다, Joerg. 피싱 방지 지원을 제거하지 않았습니다. 너무 유용합니다. 그런데 이제 인식이 고정된 것을 볼 수 있습니다. 이유를 설명하는 기술에 감사드립니다. 이제 왜 이런 일이 발생하는지 알지만, 그것이 완전히 새로운 실제 사기인지 아니면 신뢰할 수 있는 사기인지 확신할 수 없었습니다. 게다가, 사이트는 내가 이미 Panda를 가지고 있을 때 Panda를 설치했다고 거의 나에게 말했습니다. 또한 최근에 악성코드 경로인 “nginx 검색에 오신 것을 환영합니다”라는 바이러스를 처리해야 하는 것에 대해 걱정했습니다. 그건 그렇고, Panda GP12는 확실히 이 바이러스를 감지할 수 있으며 Malwarebytes 또는 전체 웹 기록을 제거하여 제거해야 했습니다. 이는 최소한의 성가신 것으로 판명되었습니다.

이 문서에서는 GateDefen deviceder panda eSeries에서 단일 대상 NAT(또는 prt 전달)를 구성하는 데 필요한 단계를 설명합니다.

DNAT(또는 포트 포워딩)의 주요 목적은 일반적으로 독점 내부 응용 프로그램(IP 또는 포트)을 가져와서 프로그램에 더 쉽게 액세스할 수 있도록 인터넷에서 사용자에게 표시하는 것입니다. 이것은 네트워크 시스템, FTP, 이메일 및 기타 유형의 서비스에 대한 공개 액세스에 거의 확실히 필요합니다.

이 경우 DNAT(Port Forwarding)는 DMZ(Orange Network Group)의 HTTPS 웹 서버용으로 설계되었습니다. 우리는 정적으로 할당된 공용 IP 주소를 그러한 공용 센터의 외부 진입점 유형으로 사용할 것입니다.

- try 네트워크와 일치하도록 구성된 모든 필수 필드에 대한 새 DNAT 규칙을 만듭니다.

- 새 규칙 버튼을 클릭합니다.

- 규칙이 생성되면 일반적으로 켜기 버튼을 사용하여 장치에 적용한 다음 적용합니다.

- 이제 규칙 자체가 성공적으로 적용된 것으로 확인되었으므로 기본 인터넷을 통해 443에서 200 ip.150.10.3 커넥터를 검색하여 테스트할 수 있습니다.