Goedgekeurd: Fortect

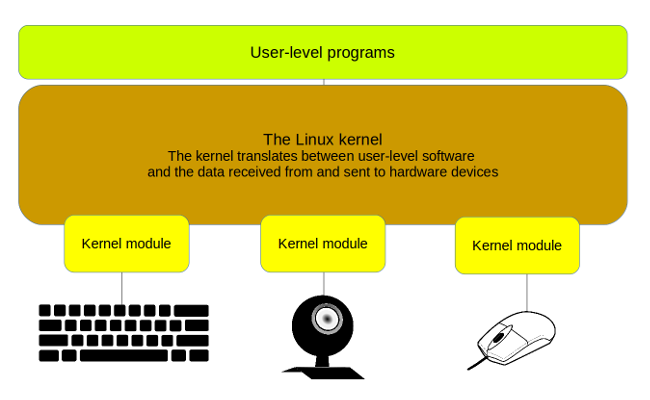

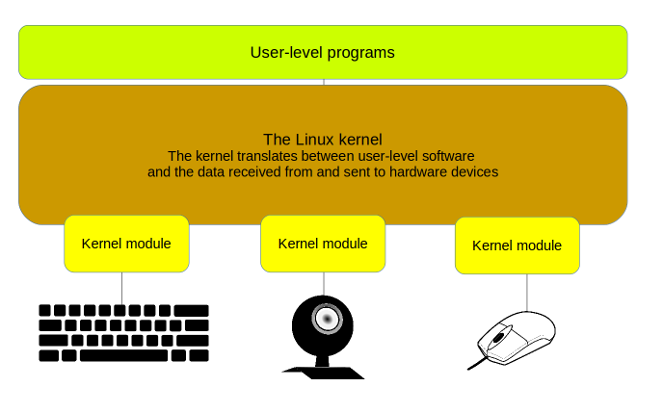

Soms kan uw computer een echt bericht weergeven dat verwijst naar de ISSC Linux-kernelcomponent. Deze fout kan worden veroorzaakt door een groot aantal redenen.De Linux-kernel is het beste onderdeel van een GNU / Linux-compatibel apparaat. De functionaliteit van de Linux-kernel kan worden uitgebreid zonder het systeem opnieuw te starten met behulp van kernelmodules. Een kernelcomponent is een vouchercode die naar behoefte in de kernel kan worden gevuld en gelost.

Stof een aantal nieuwe (oude) kwetsbaarheden af

Heb je ooit per ongeluk gekeken naar de richtlijnen voor Linux-leveranciers?Core en dacht: “Wacht, dit kan niet helemaal waar zijn”?We hebben deze positie bij onszelf beoordeeld toen iedereen drie discrepanties ontdekte in:vergeten hoek, zou ik denken dat de belangrijkste Linux-kernel die verandert van te zijnongeveer 15 jaar. In tegenstelling tot de meeste problemen waarbij stof zich ophoopt,Deze plagen hebben altijd bewezen dat ze heilzaam zijn, dus ze hebben bewezen dat deze mensen kunnen worden gebruikt. Overigens lokale privilege escalatie (LPE) bij verschillende Linux-omgevingen.

Wie belt u bij SCSI?

Subsysteem in ding – (Scsi . voor kleine computerSysteeminterface) datatransmissie, het feit dat dit de huidige transmissiestandaard is;Gegevens voor het vergaderen van laptops of computers met apparaten, in eerste instantievia een fysieke kabel, zoals harde schijven. SCSI is een gerespecteerde standaardheette het bedrijf rond 1986 uitgebracht en was het ook de eerste vervanging voor thuisserversiSCSI is voornamelijk SCSI over TCP. SCSI wordt de laatste tijd nog steeds gebruikt, vooral De feitelijke gebeurtenis waarmee u te maken heeft, houdt verband met een opslagactiviteit, maar hoe werkt dit?een vereiste interface zijn met een standaard Linux-systeem?

Magic ExpandedDeze itemafhankelijkheden veranderen rdma-core in pakketten ontvangen wanneer de omgeving een van de RHEL- ofBasis CentOS-omgevingen met een geweldige GUI (werkstation, server metGUI en virtualisatiehost) en vervolgens Fedora-werkstations.Ook rdma-core kan worden geïnstalleerd met andere pinnen, Ubuntuinclusief Debian, aangezien dit item voor sommigen als afhankelijkheid kan worden gebruiktander product (zie figuur 1). Dit was standaard ingeschakeld in Ubuntu Server 18.04 en eerder.

platformlijsten Beschikbaarheid van rdma-core bij gebruik van standaard RHEL 8.3-implementatie hangt af van

RDMA (Remote Direct Memory Access) kan worden omschreven als een technologiebreedband, voor advertenties met lage latentie, toegepast en dataTransmissie en computergeheugen lijken vanzelfsprekend. Er zijn ongetwijfeld meerdere implementatiesmaar om de een of andere reden de enige zool die relevant is voor de huidige discussieInfiniband getoond in mijn ib_iser kernelmodule. Jij

echter, als je denkt “wacht, dingen kunnen automatisch via een vlucht gaan”werkt, zelfs als ik geen SCSI gebruik, anders iSCSI? “Het is geweldig omdatAls je een vraag stelt, zullen eigenaren ontdekken wat het concept van de eigenlijke kernel op aanvraag kan doen. Module-refactoring en een aanvalsvector die al heel lang bestaat.

Automatisch laden van modules, ook bekend in vergelijking met “crufty-kernel-code” op aanvraag

Om behulpzaam te zijn en om de compatibiliteit te verbeteren, alle LinuxDe kernel kan op verzoek kernelprogramma’s importeren wanneer bepaalde code iets vindt. Functionaliteit moet verplicht zijn en opladen moet bijvoorbeeld mogelijk zijnFamilie protocollen. Dat zijn er meerdere, maar het opent ook het ruimEen oppervlak met betrekking tot lokale aanvallers omdat het onbevoegde gebruikers toestaat om te downloaden donkere kerneenheden die vervolgens gedolven kunnen worden. publiek bewustzijn van het is al meer dan tien jaar dichtbij en grsecurityGRKERNSEC_MODHARDEN is van toepassing als een ingevoerde bescherming tegen dit soort.Dean in 2009. Het ironische probleem van John Oberheid, dat in 2010 een grote publieke exploit werd genoemd, maakte er een moeilijkheid van, het voorstel van Dan Rosenberg voor een patch met betrekking tot 2010 De volledige sysctl-optie is niet gestart. Er waren echt anderenDe mitigerende maatregelen die volgens deskundigen beschikbaar zijn gekomen, zijn de afgelopen jaren echter beschikbaar,Hun basis varieert afhankelijk van de Linux-distributie.

Dus vertel je me dat er fouten zijn?

Een van de belangrijkste aspecten met betrekking tot eigendom van broncode is dat het publiek nu gemakkelijk kanscan visueel en verschillende objecten kunnen springen en / of je geliefde irriterenInteressant, dus je wilt hoe de draad eroverheen wordt getrokken. De eerste beoordelingsfout die de meesten van ons makenzo gevonden. Vrijwel elke eenvoudige sprintf zien, betekent gewoon geen kopieerbufferLengte, en dat betekent waar de gegevens worden beheerd door ik zou zeggen de aanvaller engebrek aan voorlopige maatcontrole (zie som 2). Dus de waarheid is dat er eigenlijk nogal wat omleidingen en dus macro’s zijn, en bovendien heb je Spring op aantal bestanden om de uitvoeringslocatie met succes te volgen,Het belangrijkste is elke vorm van een eenvoudige correcte bufferoverloop omdat sprintf is gebruiktwijst ook op een overeenkomstig gebrek aan veiligheidsgerichte programmering.Praktijken die helaas kunnen heersen op het moment van de verbetering van deze Code, zoals: andere uitglijders ki weergeven.

De fout is in verschillende opzichten vergelijkbaar: met behulp van het kerneladres als master.Duidelijk een overblijfsel uit de tijd dat er geen werk was om de kern te behoudendruipende wijzers, maar in deze gevallen is het een eenvoudige kerneladresruimteRandom Layout (KASLR) circuleert omdat het verwijst naar een frame dat volledig overeenkomt Naald. En de laatste beoordelingsfout is simpelweg het niet valideren van de gegevens metuserland, normale kernel en ook een multimediaprobleem.

Linux Kernel Buffer Overflow

Hoe een kernelmodule ondertekenen en laden?

Om kernelmodules te ondertekenen en te koppelen, moet u: unique De juiste hulpprogramma’s in uw programma installeren. twee Verifieer het kernelgedeelte. 3 Maak een combinatie van openbare en privéreacties. 4 Importeer dit specifieke openbare geheim in het doelsysteem. 5 Onderteken de kernelmodule met een privécriticus. # 6 Laad het ondertekende kernelelement.

-

Kwetsbaarheidstype: heapbufferoverloop

-

Locatie: iscsi_host_get_param () in

drivers - scsi / libiscsi.c< / p> -

Betreffende geteste versies : Via RHEL 8.1, 8.2 en 8.3

-

Effecten: LPE, informatielekkage, Denial of Service (DoS)

- < br>

CVE-nummer: CVE-2021-27365

Hoe de kernel weer te geven module-informatie met modinfo?

Geef informatie weer over een zeer Linux-kernelmodule met behulp van de opdracht Modinfo. a definitief 1. De auteur van een kernelgedeelte weergeven (fabrikant) Om de auteur van uw kernelmodule weer te geven, gebruikt u de auteurvlag. 2 2. Geef de beschrijving van de kernelmodule weer. Stap 3 3. Bekijk de licentie voor het kernelgedeelte. 4 medicijnen. Toon kernel module parameters. 5 6. De afhankelijkheden van kernelmodules bekijken.

De eerste kwetsbaarheid is het volledige buffergeheugen inISCSI-subsysteem. De kwetsbaarheid kan worden omschreven als veroorzaakt door het opzetten van een iSCSI-franchise.Stel het World Wide Web in op een waarde die groter is dan een major en probeer het dan te lezen.Intern een handvol soort sprintf-aanroep (regel 3397 verschijnt helemaal door drivers / scsi / libiscsi.c op kernel source 4.18.0-240.el8) zal waarschijnlijk worden verstrekt met behulp van de gebruikerDe gebruikte barrière van één pagina is eigenlijk voor het seq-bestand dat isondersteunt afkomstig van alle iscsi-attributen. In het bijzonder kan een benadeelde persoonStuur netlinks om echt elk iSCSI-subsysteem (in drivers scsi / scsi_transport_iscsi.c ), sets van attributen die zijn toegewezen aan de iSCSI-verbinding, zoals hostnaam, gebruikersnaam en vele anderen. via in fs / seq_file.c , aangeroepen wanneer een compleet sysfs-bestand van een bepaald type wordt geopend). Het lijkt erop dat deze bug voor het eerst verscheen in ’06 (zie drivers / scsi / libiscsi.c , begaat a54a52caad en fd7255f51a) wanneer ISCSI werd verondersteld met beontwikkelde. Het kstrdup / sprintf-formulier dat in de bug is gebruikt, is echter gewijzigd. Uitgebreid sinds de belangrijkste eerste toezegging om meer specialiteiten te dekken. Kern

Linux-aanwijzer naar lek in gebruikersruimte

-

Kwetsbaarheidstype: Kernel pointer hole

-

Locatie: show_transport_handle () in club / scsi / scsi_transport_iscsi.c

-

Betreffende versies: RHEL getest op 8.1, 8.2 en/of 8.3

Goedgekeurd: Fortect

Fortect is 's werelds meest populaire en effectieve pc-reparatietool. Miljoenen mensen vertrouwen erop dat hun systemen snel, soepel en foutloos blijven werken. Met zijn eenvoudige gebruikersinterface en krachtige scanengine kan Fortect snel een breed scala aan Windows-problemen vinden en oplossen - van systeeminstabiliteit en beveiligingsproblemen tot geheugenbeheer en prestatieproblemen.

- 1. Download Fortect en installeer het op uw computer

- 2. Start het programma en klik op "Scannen"

- 3. Klik op "Repareren" om gevonden problemen op te lossen

Impact: informatielek

-

CVE-nummer: CVE-2021-27363

Naast de heap overflow-kwetsbaarheid ontdekte GRIMMEen kernel-pointerlek dat mogelijk pre-owned zou kunnen zijn om een structuurgerelateerd adres te bepalen.iscsi_transport. Als het type iSCSI-kaart is geregistreerd bij:het iSCSI-subsysteem, een bepaald “handvat” van zijn transport, is toegankelijk voor mensen.onbevoorrecht via sysfs-bestandssysteem, via / sys per klasse