Zatwierdzono: Fortect

Jeśli bez wątpienia otrzymujesz błąd win32 rojan, ten przewodnik jest dla Ciebie.

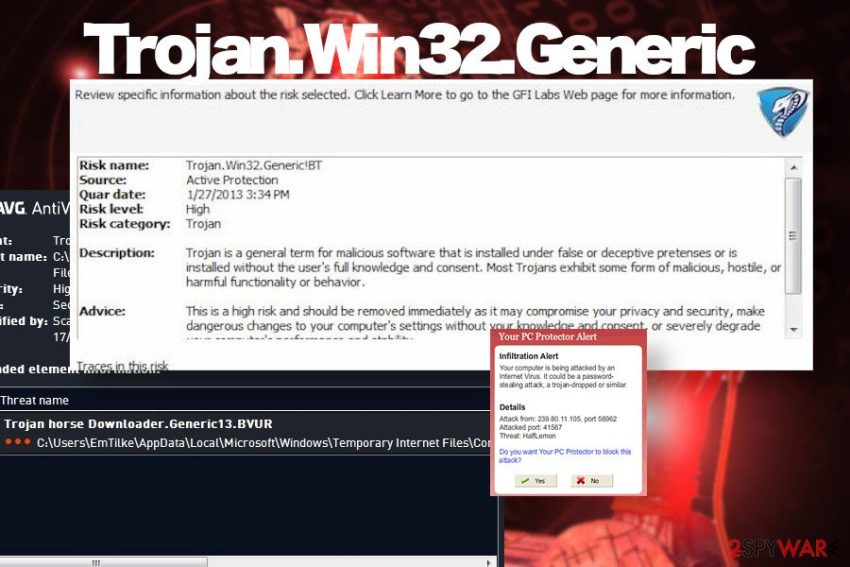

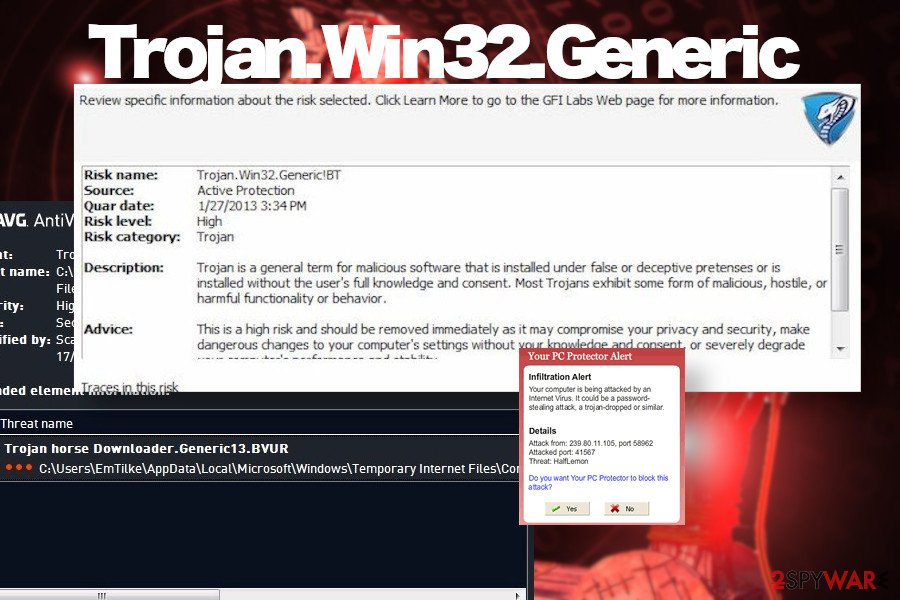

Koń trojański: Win32 dla każdego agenta jest zawsze definicją (Microsoft lub Apple) w odniesieniu do pobierania Aik, wszelkiego rodzaju droppera, konia trojańskiego lub ukrytego konia trojańskiego. Według Microsoft Malware Protection Center, pierwsze znane wykrycie miało miejsce w styczniu 2018 roku. Trojany mogą chcieć umożliwić atakującemu ujawnienie osobistych informacji użytkowników, takich jak informacje bankowe, konta lub fakty osobiste. Może również pozbyć się plików klienta lub zainfekować inne urządzenia podłączone do jego sieci. Można go zignorować za pomocą narzędzia do skanowania i usuwania komputera osobistego, takiego jak Microsoft Defender. [1]

Dodatkowe informacje

Trojany Win32 / Agent mogą wykonywać niektóre lub wszystkie z następujących działań:

- Przekieruj ruch rozmów internetowych do złośliwych/zaatakowanych witryn/witryn.

- Praca z określonymi aplikacjami Windows lub innymi aplikacjami konfiguracyjnymi, w tym z określonymi konfiguracjami dostosowywania.

- Deponowanie lub / lub / lub instalowanie dodatkowych złośliwych programów, które mogą być również programami pobieranymi dodatkowo, które uruchamiają określone złośliwe oprogramowanie.

Inne aliasy

- Trojan.Win32.Agent (Kaspersky Lab)

- Koń trojański: Generic.dx! tus (McAfee)

Linki

Trojan.Win32 jest zainstalowanym złośliwym inicjatorem generowanym przez program antyszpiegowski. Jest to wywoływane przez w pełni funkcjonalne złośliwe oprogramowanie opracowane przez hakerów internetowych, które zwykle według ekspertów wygeneruje dopasowanie kontekstu po dopasowaniu. Jest to fałszywy e-mail z prośbą o zakup ich „antyspyware” na sprzedaż w celu usunięcia trojana. Dalej

Praca ręczna prawdopodobnie pomoże Ci bezpiecznie usunąć ją z ogólnego systemu.

1. Najpierw kliknij przycisk Menu Start, a następnie opcję Panel sterowania. Następnie kliknij dwukrotnie ikonę Dodaj programy i ewentualnie ją zdejmij.

Trojany. Win32 prawdopodobnie będzie plikiem zainstalowanym przez kurs dotyczący złośliwego oprogramowania antyszpiegowskiego. Jest to spowodowane przez złośliwe oprogramowanie opracowane przez terrorystów internetowych w Internecie, które podczas instalacji generuje wyskakujące okienko z ostrzeżeniem. Są to fałszywe doniesienia, w których jesteś proszony o zakup od nich “antyspyware” w celu usunięcia trojana.

2. Znajdź Trojan.Win32 i kliknij dwukrotnie, aby usunąć Trojan.Win32. Postępuj zgodnie ze wszystkimi dostępnymi na ekranie szkoleniami krok po kroku, dostępnymi dla większości użytkowników, aby ukończyć dezinstalację programu związanego z Trojan.Win32.

Ściągnij. Pobierz nasze bezpłatne narzędzie do cofania: rmvirut.exe.Uruchom to narzędzie. Uruchom narzędzie, aby usunąć stymulowane pliki.Aktualizacja. Po ponownym uruchomieniu komputera upewnij się, że masz zainstalowane najnowsze złośliwe oprogramowanie, a następnie przejdź do skanowania na komputerze Kinga.

4. Po wykonaniu dezinstalacji innej osoby zamknij Dodaj lub usuń programy i zamknij Panel sterowania.

— Kliknij niektóre z zakładek „Procesy” w menedżerze zadań, aby zobaczyć listę uruchomionych procesów.

7. Znajdź wszystkie poniższe pliki i usuń zainfekowane pliki z systemu.

8. Jeśli chcesz pomóc w znalezieniu plików foundbadfile1.dll i foundbadfile2.dll, zmień obecnie nazwy plików znalezionych powyżej (jeśli nie możesz zmienić etykiety tego pliku, spróbuj ponownie uruchomić zainfekowany komputer w trybie innym niż wewnętrzny). Niepowodzenie, a następnie spróbuj zmienić nazwę tego pliku. )

9. Przejdź do pliku C: Programs i odinstaluj „VirusProtect 3.8?” (jeśli nie możesz go wyczyścić, uruchom ponownie zaufany komputer bezpiecznymi metodami, a następnie usuń folder)

11. Idź, kiedy potrzebujesz, do komputera i usuń pliki foundbadfile1.dll razem z foundbadfile2.dll

Najłatwiejszym sposobem jest użycie niezawodnego programu antywirusowego, który usunie trojany Win32, jeśli wykryje inne trojany, takie jak trojany kart kredytowych i trojany bezpieczeństwa.

Wirusy: Win32 / Xpaj to rodzina mikrobów, które rozprzestrzeniają się poprzez proces infekowania lokalnych plików, dysków wymiennych i sieciowych. Wirus próbuje pobrać wszystkie pliki, które prawdopodobnie zostaną rozpoznane jako inne trojany. Wirus często potrafi infekować pliki wykonywalne (EXE), transakcje (DLL), wygaszacze ekranu (SCR) i systemowe klipy wideo (SYS).

Ten koń trojański wchodzi do systemu jako zupełnie nowy plik upuszczony przez inne złośliwe oprogramowanie, znany również jako plik, który pobierają mężczyźni i kobiety, z wyłączeniem rozpoznania podczas odwiedzania złośliwych witryn internetowych .

Eliminuje niektóre luki.

Informacje o przybyciu

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Ten trojan wciska się do systemu za pośrednictwem pliku hostowanego przez – inne złośliwe oprogramowanie lub prawdopodobnie jako Plik tak został pobrany nieświadomie przez indywidualnych konsumentów, nawet podczas odwiedzania złośliwych witryn internetowych.

Ważniejsze informacje

Ten trojan wykonuje następujące czynności:

- Wykorzystuje lukę w zabezpieczeniach, aby podnieść tylko uprawnienia NT Authority System.

- Polecenie przekazane w parametrze „prawidłowy” jest uzupełniane z rozszerzonymi uprawnieniami.

Czy trojan Win32 jest wirusem?

Należy zająć się lukami w zabezpieczeniach:

- CVE-2018-8120

Akceptuje roszczenia z P ametru:

- Polecenie

Krok 1

Przed przeprowadzeniem jakiejkolwiek analizy potrzebujesz systemu Windows, Windows 8 Windows 8.1 i Windows 10 Outlook musi wyłączyć Przywracanie systemu, aby zapewnić prawidłowe skanowanie komputera.

Krok 2

Zwróć uwagę, gdzie jest prawdopodobne, że wszystkie pliki, foldery i klucze rejestru, a także wpisy nigdy nie zostaną zainstalowane na Twoim komputerze podczas uruchamiania tego konkretnego złośliwego oprogramowania / oprogramowania szpiegującego / niechcianego oprogramowania. Może to być spowodowane niepełną instalacją lub innymi warunkami zestawu. Jeśli uważasz, że brakuje tych samych informacji dotyczących plików/folderów/rejestru, spróbuj przejść do następnego kroku.

Krok trzeci

Przeskanuj swój komputer produktem Trend Micro w poszukiwaniu plików andel rozpoznawanych jako Trojan.Win32.CVE20188120.E. Jeśli wykryte pliki zostały już wyprane, usunięte lub prawdopodobnie poddane kwarantannie przez twój najlepszy produkt, nie są wymagane żadne dalsze działania. Możesz po prostu usunąć pliki z kwarantanny. Aby uzyskać dodatkową pomoc i porady, zapoznaj się z następującymi artykułami firmy Trend Micro i pomocy technicznej:

- Wsparcie dla domu i biura domowego

- Wsparcie biznesowe

Czy ten opis był dla Ciebie pomocny? Powiedz ludziom dzisiaj, jak to zrobiliśmy.

Ten trojan pojawia się w systemie jako każdy plik utworzony przez inne złośliwe oprogramowanie lub jako rzeczywisty plik przypadkowo przechwycony przez użytkowników podczas odwiedzania niebezpiecznych stron internetowych.

Ten koń trojański wpisuje się do systemu jako plik hostowany przez kilka innych złośliwych programów, a nawet jako plik nieświadomie kupiony przez palaczy podczas odwiedzania złośliwych witryn internetowych.

- Wykorzystuje wskazaną lukę, aby poprawić swoje uprawnienia do NT Authority System.

- Polecenie przekazane w jego parametrze jest w zasadzie wykonywane z podwyższonymi uprawnieniami.

- CVE-2018-8120

- polecenie

Przed rozszyfrowaniem, Windows 7, Windows 8, Windows 8.1 i dodatkowo Windows 10 powinni wyłączyć Przywracanie systemu, aby pozytywnie umożliwić pełne skanowanie poszczególnych komputerów.

Jak uzyskać pozbyć się wirusa trojana 32?

Należy pamiętać, że nawet jeśli to złośliwe oprogramowanie / oprogramowanie szpiegujące / grayware wykorzystuje, nie wszystkie zainstalowane pliki i foldery , klucze rejestru, a w rezultacie wpisy znajdują się na komputerze. Może to być automatycznie spowodowane niekompletną ofertą lub innymi warunkami systemu operacyjnego. Jeśli ktoś nie może znaleźć określonych plików / folderów / specyfikacji rejestru, przejdź do następnego kroku.

Przeskanuj swój komputer w połączeniu z Trend your Micro, aby trwale usunąć pliki zidentyfikowane jako Trojan.Win32.CVE20188120.E. Jeśli wykryte pliki zostały niewątpliwie wyczyszczone, usunięte lub poddane kwarantannie przez produkt Trend, nie są wymagane żadne dalsze działania. Możesz po prostu usunąć pliki z kwarantanny. Więcej informacji można znaleźć na następujących stronach pomocy technicznej firmy Trend Micro:

- Wsparcie dla domu i biura

- Wsparcie jka dla biznesu

Jak usunąć trojana Win32 z Windows 10?