W niektórych przypadkach na komputerze może pojawić się komunikat o zapobieganiu reklamom. Przyczyn tego problemu może być wiele.

Zatwierdzono: Fortect

Korzystaj z niezawodnych aplikacji antywirusowych z funkcjami antyszpiegowskimi.Nie pobieraj podejrzanych załączników z wiadomości e-mail.Nie klikaj, aby zrobić z wyskakującymi okienkami w Internecie.Nie otwieraj linków zawartych w SMS-ach z nieznanych numerów.Nie czytaj aplikacji do obsługi wiadomości tekstowych z nieznajomymi.

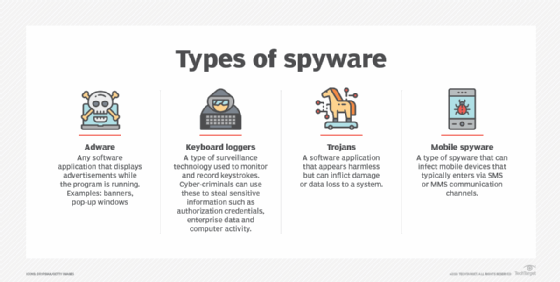

Oprogramowanie szpiegujące to dosłownie inny rodzaj złośliwego oprogramowania śledzącego Twoją aktywność online i określającego poufne zasady, takie jak numery kart kredytowych lub wiek. W niektórych przypadkach oprogramowanie szpiegujące działa w tle tych urządzeń, niewidoczne dla tych, którzy nie wiedzą.

Jak zainstalować oprogramowanie szpiegujące na komputerze?

Oprogramowanie szpiegujące to szeroka gama programów, które ukrywają tło Twojej elektroniki. Oprogramowanie szpiegujące może korzystać z kilku metod na tym urządzeniu śledzącym, w tym:

- Osoba atakująca zainstalowała oprogramowanie szpiegujące na wszystkich Twoich urządzeniach.

- Pobieranie oprogramowania lub zawartości z innego zainfekowanego źródła.

- Otwórz e-maile wizyjne

- Informacje o niezabezpieczonych połączeniach internetowych

Jak działa oprogramowanie szpiegujące?

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Oprogramowanie szpiegowskie opłat za prowadzenie pojazdu pod wpływem alkoholu śledzi pliki cookie w celu zmapowania korzyści na świecie, śledzi Twoją działalność promocyjną w mediach społecznościowych , oprócz wielu innych wysyła wysyłane przez Ciebie e-maile. Jest często używany do osobistego podpowiadania się w celu sprzedaży stronom trzecim, takim jak wydawcy. Jest również wykorzystywana jako metoda, która pozostaje ukryta przed przyjaciółmi i wykorzystuje cudze działania, aby przyciągać hakera.

Przykłady prawdziwego oprogramowania szpiegującego

Częstym schematem oprogramowania szpiegującego jest użycie niezwykłych keyloggerów lub narzędzi rejestrujących ten typ publiczny lub narzędzi do robienia zrzutów ekranu powiązanych z Twoim urządzeniem.

Na przykład zaloguj się do swojego ulubionego sklepu internetowego i zacznij zakupy. Z tyłu nie wiesz, że zakup jest w większości przypadków przechwytywany na zrzucie ekranu, który zwykle jest wyświetlany osobom atakującym. Niestety teraz Twój atakujący może znaleźć Twój prawdziwy numer karty kredytowej.

Oprogramowanie szpiegujące powinno wyglądać tak: wyskakujące okienko informujące osobę, że czas komputera powinien zostać wyłączony, inne, które twierdzi, że jest sygnałem oprogramowania szpiegującego, a nawet zwykłe okno pobierania plików, w którym nagle pojawia się, że nie znasz w przybliżeniu … Nie spodziewałeś się. W tym przykładzie oprogramowanie pojawia się jako wyskakujące okienko z ostrzeżeniem o wirusie na laptopie lub komputerze stacjonarnym.

Oprogramowanie szpiegowskie: krótka historia

Marka „spyware” została po raz pierwszy użyta w październiku 1996 roku i pojawiła się w sieci Usenet. Kilka pokoleń później termin ten był również używany do doradzania szpiegowania urządzeń, takich jak kontrolowane lustrzanki cyfrowe wewnątrz urządzeń . Było to w 1999 r., kiedy termin ten stał się powszechnie akceptowany, aw 4000 prawdopodobnie wypuszczono pierwszą aplikację antyszpiegującą.

Od 2007 roku do dnia dzisiejszego osoby atakujące były bardziej kwestionowane w kwestii możliwości uzyskania dostępu do Twoich danych osobowych. Jednak dostawcy oprogramowania szpiegującego, tacy jak Norton i McAfee, muszą być równie bezwzględni, a ponadto stale opracowywać nowe narzędzia biurowe, aby pomóc powiązanym z nami zachować bezpieczeństwo.

• »¿Jak chcesz chronić się przed oprogramowaniem szpiegującym

Widzisz, możliwość kontaktu z poważnymi lub adware za każdym razem, gdy używasz swoich urządzeń. W rzeczywistości ważne jest, aby zrozumieć prostą metodę wybierania programów szpiegujących podczas przeglądania sieci, czyszczenia skrzynki pocztowej i nie tylko.

-

Użyj oprogramowania antyszpiegowskiego. Oprogramowanie to główna linia między tobą a napastnikiem. Program antywirusowy ma kilka funkcji dostosowanych do każdego kosztu i potrzeb.

-

Zaktualizuj swój system. Pamiętaj, aby ulepszyć swoją przeglądarkę i urządzenie po prostu jako całość. Może występować błąd, przez który urządzenie Twojej firmy jest otwarte na oprogramowanie szpiegujące, które można naprawić tylko za pomocą najgorętszej aktualizacji.

-

Zachowaj ostrożność, gdy potrzebujesz swoich plików do pobrania. Zachowaj ostrożność podczas pobierania treści z witryn do udostępniania plików . Oprogramowanie szpiegujące i/lub oprogramowanie szpiegujące h Ukrywa te pliki do pobrania.

-

Unikaj wyskakujących okienek. Choć mogą być kuszące, nie wybieraj wyskakujących okienek w temacie ekranu. Możesz także zainstalować idealną blokadę wyskakujących okienek i nigdy nie ingerować w unikalną operację.

-

Śledź swój e-mail. Nie publikuj dokumentów z nieznanego adresu e-mail . Jeszcze lepiej nie otwieraj e-maili. Usuń ich.

Niektóre z najczęstszych powodów, dla których atakujący mogą używać złośliwego oprogramowania, to zbieranie danych w celu ujawnienia stronom informacyjnym, kradzież czyjejś tożsamości lub szpiegowanie nowego użycia ich komputera.

Chociaż programy szpiegujące i programy reklamowe mogą być jednym z najczęstszych sposobów na zainfekowanie urządzenia, najprawdopodobniej zapobiegniesz .

postępując zgodnie z tymi wskazówkami

Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.