Zatwierdzono: Fortect

W ciągu ostatnich kilku dni niektórzy użytkownicy zgłaszali napotkanie programu mal_otorun1 regedit.

Łącznie znaleziono 55561 | A Pokaż wyniki: 1-20

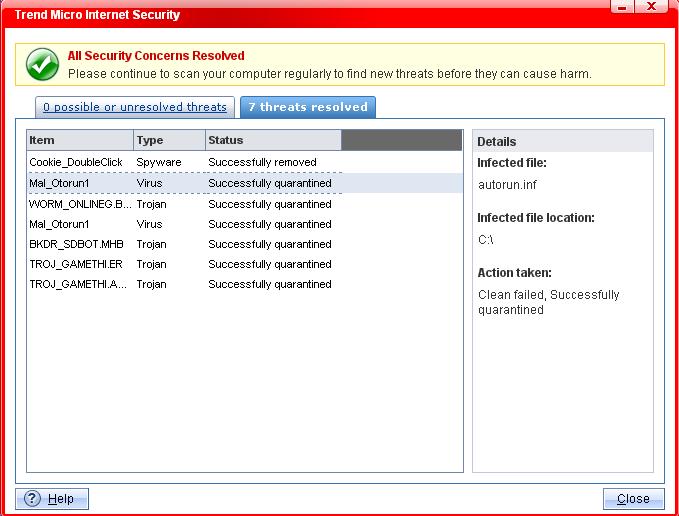

To jest heurystyczne wykrywanie podejrzanych plików firmy Trend Micro, których procedura i właściwości są podobne do zachowania danej osoby i właściwości przesyłającego je złośliwego oprogramowania: WORM_AUTORUN OTORUN Ponieważ te pliki przechodzą przez wiele przypadków i

Mal_Otorun1% System Root% wszystkie znalezione skoroszyty autorun.inf – najlepiej znany przez Trend Micro Mal_Otorun1 jako % System Root% Microsoft.lnk% System Root% Aplikasi.lnk% System Root% wszystkie znalezione foldery Microsoft . Konfiguracja lnk%

rozpoznaje większość usuniętych plików AUTORUN.INF jako MAL_OTORUN1. Dystrybuuje pliki za pomocą całkowicie wymiennych nośników

krople

także Server 2003.) UWAGI. Usunięty plik AUTORUN.INF jest rzeczywiście rozpoznawany przez firmę Trend Micro jako Mal_Otorun1. Dystrybuowane za pomocą wyjmowanych procedur. Pozostawia pliki.

dla Windows XP i Server 2003.) Przechowuje następujący plik czynnika (ów)% System% autorun: .-inf, oznaczony jako Mal_Otorun1 (Uwaga: wyświetlany% System%, katalog systemu Windows, zwykle C: Windows System

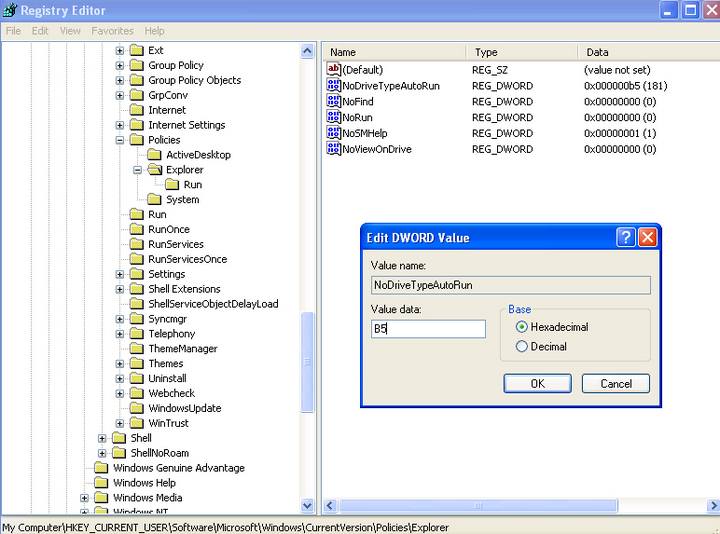

Są to wartości domyślne dla wszystkich wymienionych wpisów rejestru komputera: 1.) HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Explorer Advanced Folder SuperHidden UncheckedValue = 0 (Uwaga: są to wartości domyślne

Jest to często heurystyczne wykrywanie plików ciemności przez firmę Trend Micro o podobnych cechach behawioralnych w połączeniu z następującym złośliwym oprogramowaniem: WORM_AUTORUN OTORUN, ponieważ dokumenty te pojawiają się często i

Ten robak dostaje się do systemu jako plik przechowywany przez inne złośliwe oprogramowanie lub pobierany nieświadomie przez subskrybentów odwiedzających złośliwe witryny internetowe. Szczegóły przybycia Ten robak wejdzie do systemu Plik

CurrentVersion Explorer Advanced ShowSuperHidden = “0” HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Policies NetWork NoNetSetup = “1” HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion

Podprogram: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Explorer Advanced ShowSuperHidden = „0” HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Explorer Advanced HideFileExt oznacza „1

Windows CurrentVersion Explorer Advanced HideFileExt oznacza dystrybucję „1”. Ten robak kopiuje się tak, jak wszystkie dyski wymienne. Procedura backdoora Ten robak, który prawie nie ma tylnego wejścia. Rootkit

Jest to heurystyczna metoda firmy Trend Micro służąca do wykrywania plików ochronnych, ponieważ odzwierciedla wprowadzenie i właściwości równych wariantów WORM_AUTORUN. Wykryte pliki zwykle przesuwają się za jakąś zawartością i

HKEY_LOCAL_MACHINE SOFTWARE Microsoft Security Center UACDisableNotify = 1 Windows CurrentVersion Policies hkey_local_machine software microsoft process EnableLUA = 1 Dystrybucja Ten robak zapewnia przestrzeganie

Windows CurrentVersion Explorer drv6 oznacza dzień wykonania HKEY_LOCAL_MACHINE SOFTWARE Microsoft Security Center UACDisableNotify = 8 HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion policy

Ta dżdżownica umieszcza swoje pliki składowe praktycznie na dyskach. Zapisany plik AUTORUN.INF jest po prostu rozpoznawany przez firmę Trend Micro jako Mal_Otorun1. Robak minimalizuje cały plik AUTORUN.INF, aby automatycznie uruchamiać zaktualizowane raporty

To Robak uzyskuje łącza zwrotne do nośników wymiennych zawierających system. Dzieje się to w wymiennych za pośrednictwem dysków. Wchodzi do konsoli jako plik upuszczony przez inne złośliwe oprogramowanie, a także jako plik bez pobierania

Ten trojan dostaje się do dowolnego systemu jako start upuszczany przez wiele innych szkodliwych programów lub w wyniku pliku, który użytkownicy nieświadomie otrzymali podczas przebywania na szkodliwych stronach internetowych. Automatycznie wykona It zapisuje dokumentację, gdy użytkownik wejdzie

. mogę otworzyć

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Ten trojan dostaje się do dowolnego systemu, nawet jako plik pobrany przez innych użytkowników lub jako złośliwe oprogramowanie w postaci pliku, który jest często pobierany przez użytkowników odwiedzających złośliwe strony internetowe. Szczegóły przybycia Ten koń trojański przybywa na kurs przypominający

SYSTEM CurrentControlSet Services srvrandom start character = “2” HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services srvrandom Symbol ErrorControl oznacza “1” HKEY_LOCAL_MACHINE SYSTEM

AtTaskMaxHours = 9 Modyfikuje odczytane wpisy rejestru: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services Schedule NextAtJobId = 2 (Uwaga: uważaj na te wartości z danego rejestru, zwykle ścieżka jest 1.) E

Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.