Jeśli wykryjesz błąd Norton, ten podręcznik użytkownika został stworzony, aby Ci pomóc.

Zatwierdzono: Fortect

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Ta kategoria zagrożenia jest jednym z nowych oszustw wykrytych w Chinach kontynentalnych. Spyware.Cyberlog-x ma największą szansę zainfekowania plików wykonywalnych. Według niektórych raportów może infekować systemy operacyjne Windows XP, a następnie Vista.

To wybrane zagrożenie wyświetla nieprawdziwy alert o złośliwym oprogramowaniu na nowo zainfekowanym komputerze. Być może zainstalował fałszywą aplikację bezpieczeństwa związaną z trojanem Zlob. Spyware.CyberLog-X może umieścić ekskluzywną ikonę na pasku zadań, która będzie żółtym trójkątem ostrzegawczym z wykrzyknikiem. Podczas uruchamiania tego konkretnego zagrożenia może zostać wyświetlonych kilka wielu komunikatów o błędach lub ostrzeżeń dotyczących bezpieczeństwa, aby pomóc Ci udowodnić, że użytkownika można łatwo oszukać i zostać wykrytym lub pobranym przez wszelkie złośliwe oprogramowanie.

Oznacza to: „Twój system jest zainfekowany Spyware.CyberLog-X”, „Krytyczne ostrzeżenie systemu operacyjnego”, „Błąd systemu”. ¢ , ¢Alert: [email chroniony] ¢ lub ¢[email chroniony] . **cr** **cr** . . Po częściW rzeczywistości to potencjalne ryzyko jest zdecydowanie podkreślane przy zakupie przyszłych aplikacji, które mogą chronić globalny program Spyware.CyberLog-X.

Jak biegać, zatrzymuję fałszywe powiadomienia Norton?

Otwórz Nortona.Dotknij “Ustawienia administracyjne”.Dotknij Powiadomienie o odpowiedzialności Norton.Wyłącz to.Kliknij Zastosuj.

Eksperci twierdzą, że użytkownicy korzystają również z niezawodnego i zgodnego z prawem narzędzia do usuwania programów szpiegujących, aby zapobiegać zagrożeniom, takim jak oprogramowanie szpiegujące i inne zagrożenia Cyberlog-X. Chcesz również zaktualizować zainstalowaną aplikację zabezpieczającą.

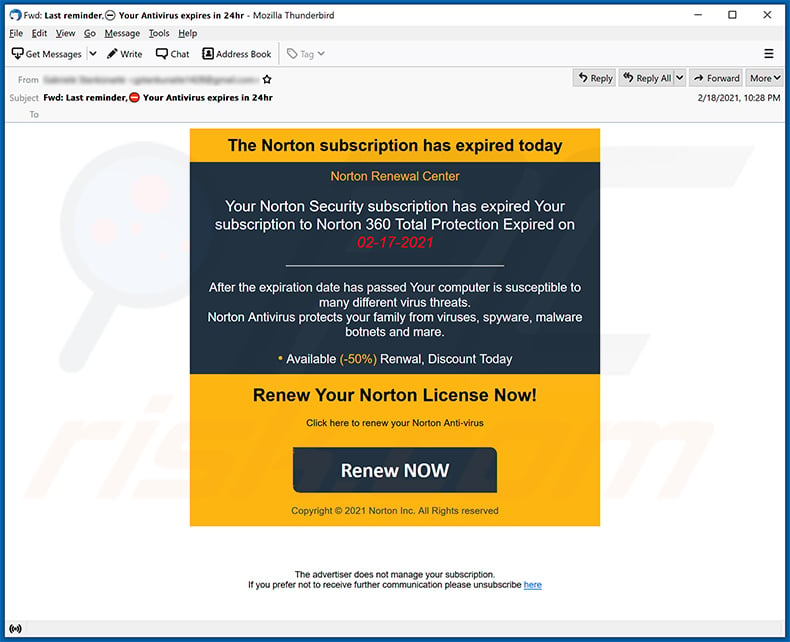

Jak zatrzymać e-maile spamowe prosto od Norton?

Otwórz żądany produkt zabezpieczający urządzenia Norton.Następnie w głównym oknie produktu Norton kliknij myszą Opcje.W oknie “Ustawienia” kliknij “Anty-spam”.Na karcie „Filtr” w wierszu „Anti-spam” przenieś korzystanie z opcji Włącz. Wł./wył. Do off rankingu. Lub na.Jeśli wyłączysz filtrowanie wskazujące na niepotrzebne posty:Kliknij Zastosuj.Kliknij OK.

Systemy systemowe mogą zostać przejęte, gdy zostaną zainfekowane oprogramowaniem szpiegującym CyberLog-X. Może to spowodować powolne przetwarzanie żądań przez system rynkowy. Wspomnianego trojana można z powodzeniem pobrać z aplikacji P2P, gdy potrzebna jest pomoc w uzyskaniu dostępu do Internetu. System może również działać wolniej. Promocja wyskakujących okienek może być również oznaką infekcji, a także tego typu zagrożenia.

Zwykle, gdy Spyware.CyberLog-X jest w pełni zainstalowany, najprawdopodobniej użyje narzędzia zabezpieczającego urządzenie, które pozwala atakującemu na korzystanie z systemu w odległym obszarze. Ten trojan pozwala atakującemu przejąć kontrolę, a tym samym zainfekować system. Po wydaniu Wykonanie kursu inicjuje serię powiązanych szkodliwych działań. Celem jest umożliwienie oprogramowania szpiegującego. Aby kontynuować swoje istnienie w systemie, Cyberlog-x próbuje następnie odblokować tylne drzwi. To prawdopodobne zagrożenie dostarcza złośliwe oprogramowanie. Powinien również zmieniać czas każdego resetu systemu.

Aby usunąć Spyware.CyberLog-X, przeskanuj system w poszukiwaniu tego wyjątkowego zagrożenia za pomocą SmitFraudFix, AVG lub Avast! Oprogramowanie do środków ochronnych. Usuń wszystkie wykryte pliki i postępuj zgodnie ze wszystkimi zaleceniami dotyczącymi usuwania programów szpiegujących. Uruchom ponownie system.

Aby usunąć to zagrożenie, usuń następujące pliki i wpisy rejestru:

• HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersionpolicies explorer run • w żadnym wypadku = CurrentFolder smmain.exe”

“HKEY_CURRENT_USERSoftwareProtection_Tools”65005 jest równe 1”

• HKEY_LOCAL_MACHINE SOFTWARE Microsoft Internet Explorer Toolbar F0993251 – 2512 – 4710 – AF6E – 0a13ea199d02

• Bieżący folder smmain.exe

• Bieżący folderspunst.exe

â € ¢ProgramFiles

• video_activex Accessiesmin.exe

• Bieżący foldersmunst. wykonywalny

• CurrentFile smmon.exe

â € ¢ Usuń Spyware.CyberLog-X DLL:

• CurrentFoldersplug.dll

#jedenMilczący

A

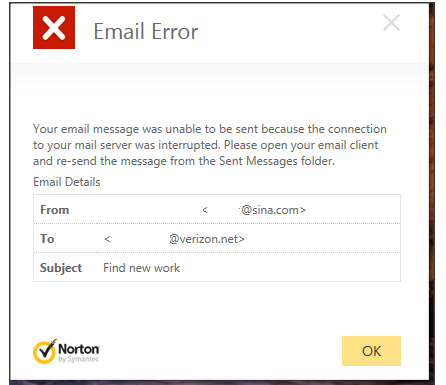

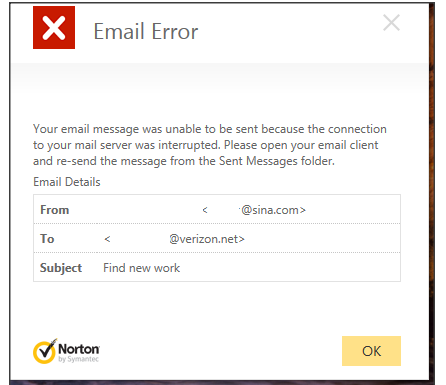

Czy Norton blokuje moje poczta wychodząca?

Norton oferuje ochronę poczty e-mail. Obudowa poczty to specjalna dodatkowa warstwa ochrony, która odbija połączenia przychodzące i wychodzące. Aby wykonać rodzaj zadania, ochrona poczty e-mailJesteśmy umieszczeni między Twoją technologią przekazywania a usługodawcą internetowym. Jeśli usługodawca internetowy od razu odrzuci wychodzącą wiadomość e-mail, Norton dostarczy całą wiadomość.

Pomóż mi proszę!!!!!!!!!!!! Kupiłem AVG Security zeszłej nocy z nadzieją, że naprawię ten problem, ale jest spokojny. Pomóż mi się pozbyć. Nie stać mnie na żaden inny wirus usuwający narzędzia.

BC (usuń bota reklamowego logowania)

#2Twardy

FD-BK

A

Pobierz Malwarebytes i Anti-Malware i zapisz sytuację na całym pulpicie.

Alternatywne łącze pobierania 1

alternatywne łącze pobierania 2

- Upewnij się, że masz połączenie z Internetem.

- Kliknij dwukrotnie plik mbam-setup.exe, aby zainstalować aplikację.

- Kiedy najważniejsza jest instalacja uruchamia się, postępuj zgodnie z instrukcjami i nie próbuj tylko zmienić ustawień domyślnych.

- Po zakończeniu bicia nie pamiętaj, aby pozostawić włączone niektóre z najważniejszych:

- Malwarebytes Anti- Aktualizacja złośliwego oprogramowania

- Uruchom Anti-Malware firmy Malwarebytes

- Następnie kliknij przycisk Zakończ”.

Dlaczego Norton przechowuje mówisz o ryzyku?

W zależności od tego, co wykrywają aplikacje Norton, wyświetlany jest komunikat w rodzaju „Jesteś w niebezpieczeństwie”. Program Norton Protection może wyświetlić ten komunikat na telefonie, gdy: Jedna lub więcej z tych funkcji zabezpieczeń, takich jak Auto-Protect, Firewall lub być może SONAR, nie działa. W takim przypadku większość stabilizacji będzie działać również wyłączona.

MBAM uruchomi Cię automatycznie, a ponadto poprosi o aktualizację kursu przed przystąpieniem do skanowania.

- Jeśli aktualizacje są często znajdowane, proces zostanie zaktualizowany automatycznie.

- Kliknij przycisk OK, aby dostosować znane okno i kontynuować.

- Jeśli pomimo pracy wystąpią problemy pobierając aktualizacje , pobierz je samodzielnie, tak jak tutaj, i po prostu kliknij dwukrotnie mbam-rules.exe, aby je zainstalować.

- Upewnij się, że prawie na pewno wybrana jest opcja „Przeprowadź szybkie skanowanie”.

- Następnie kliknij przycisk „Skanuj”.

- Po wyświetleniu monitu dotyczącego wyboru dysków do skanowania, znajdź wszystkie dyski lub kliknij przycisk „Rozpocznij skanowanie”. Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.