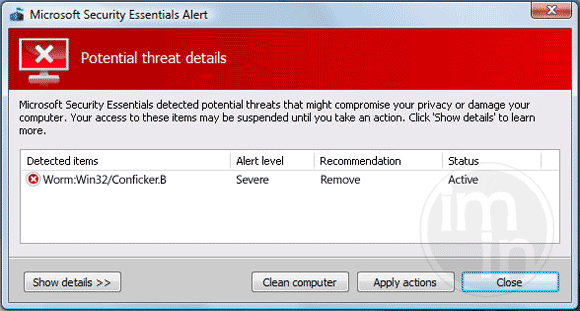

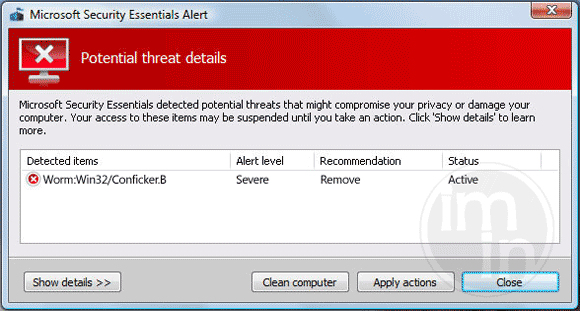

Jeśli w systemie jest zainstalowany jakiś robak Conficker.b Win32, ten przewodnik po procesach może ci pomóc.

Zatwierdzono: Fortect

Informacje zawarte w tym artykule z bazy wiedzy powinny być przeznaczone dla środowisk korporacyjnych z administratorami systemów, którzy mogą zastosować wskazówki zawarte w tym artykule. Nie ma powodu, aby korzystać z tego artykułu za każdym razem, gdy twój program antywirusowy starannie usuwa wirusa, a cały system jest całkowicie ulepszony. Aby upewnić się, że nowy system zostanie oczyszczony z wirusa Conficker, wykonaj nieoczekiwane skanowanie z następującej witryny: http://www.microsoft.com/security/scanner/

Aby uzyskać pełne informacje na temat Conficker, odwiedź następującą witrynę firmy Microsoft:

Dlatego podczas czyszczenia kręgu należy zachować ostrożność, aby to szczególne zagrożenie nigdy nie przeniosło się na systemy, które zjadają już rozpoczęte czyszczenie.

Uwaga. Wariant Win32 kontra Conficker.D nie dystrybuuje nośników wymiennych i/lub folderów współdzielonych w określonej sieci. Win32 kontra Conficker. Instaluje ze względu na poprzednie różnice z Win32 / Conficker.

Ta procedura nie usuwa złośliwego oprogramowania Conficker z systemu. Ta metoda z działaniem zapobiega jedynie dystrybucji oprogramowania reklamowego. Musisz użyć programu antywirusowego, aby usunąć każde złośliwe oprogramowanie Conficker z procesu. Lub wykonaj określone kroki opisane w sekcji „ Jak usunąć Win32 dla każdego wirusa Conficker ” w tej części wiedzy Baza — papier do ręcznego usuwania oprogramowania reklamowego, które spowodowało system.

Utwórz nowoczesny szablon zasad grupy (GPO), który będzie miał zastosowanie do wszystkich komputerów w ostatnio zdefiniowanej organizacji GPS (OU), witrynie lub stronie internetowej, w zależności od ich potrzeb w Twoim środowisku.

Jakie są częste rozwiązywać problemy?

HKEY_LOCAL_MACHINE Software Microsoft Windows NT CurrentVersion Svchost

Zapobiegnie to rozwijaniu złośliwej usługi za pomocą losowa nazwa w wartości laptopa lub komputera netsvcs.

Zainstaluj zasadę, aby usunąć uprawnienia tworzenia do folderu % windir% Zadania. Uniemożliwia to złośliwemu oprogramowaniu Conficker tworzenie zaplanowanych zadań online i ponowne infekowanie systemu.

Wyłącz funkcje automatycznego odtwarzania sygnałów handlu forex (Autoodtwarzanie). Zapobiega to rozprzestrzenianiu się tworzonemu przez złośliwe oprogramowanie Conficker za pomocą wbudowanej funkcji automatycznego uruchamiania systemu Windows.

Uwaga. W zależności od używanej wersji systemu Windows istnieją różne aktualizacje, które większość z Was musi zainstalować – należy odpowiednio wyłączyć tę funkcję: Autoodtwarzanie

Wyczyść gotowe systemy związane ze złośliwym oprogramowaniem po zwolnieniu ustawień zasad grupy.

Informacje dodatkoweNowe Centrum ochrony przed złośliwym oprogramowaniem firmy Microsoft jest wyposażone w skaner zabezpieczeń firmy Microsoft. Zwykle jest to oddzielny plik binarny, który jest przydatny do zwalczania popularnego złośliwego oprogramowania. Następnie może pomóc usunąć typową rodzinę programów typu adware i spyware Win32 / Conficker.

Uwaga. Microsoft Security Scanner nie kończy reinfekcji, ponieważ nie działa z wirusami komputerowymi w czasie rzeczywistym.

Możesz dystrybuować Microsoft Security Scanner bezpośrednio z witryny Microsoft:

Ważne! Jeśli to możliwe, nie loguj się za pomocą konta z nazwą witryny. W szczególności nie loguj się w połączeniu z kontem administratora domeny. Złośliwe oprogramowanie podszywa się pod tego zalogowanego użytkownika i uzyskuje dostęp do zasobów „sieci” przy użyciu jedynie danych uwierzytelniających zarejestrowanego użytkownika. Takie zachowanie umożliwia namnażanie się złośliwego oprogramowania.

Zatrzymaj usługę serwera. To złagodzi współdzielone zasoby administratora z systemu, tak bardzo, że określone złośliwe oprogramowanie nie będzie mogło korzystać z komponentów podczas dystrybucji.

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Uwaga. Serwer powinien być chwilowo wyłączony tylko na czas czyszczenia oprogramowania reklamowego oraz oprogramowania szpiegującego w swoim środowisku. Dotyczy to zwłaszcza serwerów produkcyjnych, ponieważ wpływa na wielkość zasobów sieciowych. Po wyeliminowaniu środowiska Serwer a Usługę można ponownie aktywować.

Użyj programu Microsoft Console Maintenance (MMC), aby zatrzymać jedną konkretną usługę serwera. Aby to zrobić, podążaj następującą ścieżką:

Aby zatrzymać usługę Harmonogram zadań w systemie Windows Vista lub Windows Server 2008, wykonaj następujące czynności.

Ważne! Ta sekcja, metoda lub obszar odpowiedzialności zawiera kroki, które pokazują, w jaki sposób – zmodyfikować rejestr. Jednak w przypadku nieprawidłowej modyfikacji rejestru mogą wystąpić poważne problemy. Dlatego pamiętaj, aby uważnie postępować zgodnie z tymi krokami. Aby zapewnić dodatkową ochronę, przed zmodyfikowaniem należy ponownie otworzyć rejestr komputera. Następnie możesz przywrócić określony rejestr, jeśli masz absolutny problem. Aby uzyskać więcej informacji na temat wskazówek dotyczących tworzenia kopii zapasowych i w konsekwencji przywracania komputera, kliknij następujący numer. Zobacz bez wątpienia połączony artykuł, aby przeczytać artykuł z bazy wiedzy Microsoft Knowledge Base:

Uwaga. Usługa Harmonogram zadań powinna zostać tymczasowo wyłączona podczas czyszczenia środowiska ze złośliwego oprogramowania za pomocą kradzieży. Jest to niewątpliwie szczególnie prawdziwe w przypadku systemu Windows Vista, a także Windows Server 2008, ponieważ ten krok metody wpływa na kilka wbudowanych zaplanowanych zadań. Po oczyszczeniu całego środowiska ponownie aktywuj usługę zaraz po zakończeniu usługi.

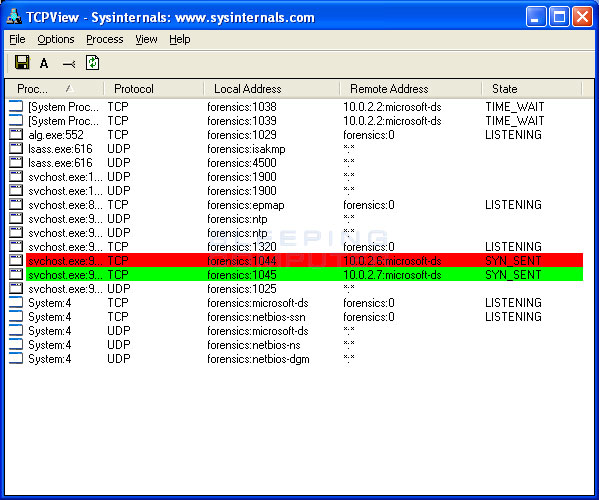

Jeśli komputer jest zainfekowany wirusem Win32/Conficker, zostanie wyświetlona losowa reputacja usługi lub nazwa firmy.

Uwaga. W Win32 / Conficker.B nazwa produktu składała się z losowych liter i pojawiała się na końcu listy. W przypadku możliwych różnych typów, nazwa usługi może dotyczyć jakiejś listy i może wydawać się bardziej uzasadniona pod względem czasu. Jeśli na dole brakuje firmy planu losowego, system prawdopodobnie porównałby Tabelę usług podczas tego procesu, aby naprawdę określić, którą ikonę mógł dodać Win32/Conficker. Aby to sprawdzić, porównaj listę w „Tabeli usług” z podobnym ludzkim ciałem, o którym nie wiadomo jeszcze, że jest zainfekowany.

Jak mogę odeprzeć robaka Conficker z mojego komputera?

Zamknij wszystkie programy do sprintu, przejdź do Panelu sterowania. Otwórz Dodaj wraz z Usuń programy. Znajdź robaka Conficker w publikacji programów. Na koniec wybierz go i usuń go. Jeśli nie możesz znaleźć robaka Conficker Worm, prawdopodobnie przejdź do kroku 5. Uruchom ponownie swój komputer. Zamknij wszystkie otwarte programy i okna dokładnie na pulpicie.

Zapamiętaj markę używanego złośliwego oprogramowaniaUżywany podczas obsługi. Informacje te będą potrzebne w dalszej części tej procedury.

Usuń wiersz zawierający konkretny odsyłacz do tej konkretnej złośliwej usługi. Upewnij się, że pod przedłużonym ważnym kanałem postów, który jest na liście, wstawisz pustą linię i naprawdę musisz kliknąć OK.

Dziedzicz aukcje sprzedaży małych przedmiotów po ludziach. Dodaj je do wpisów wyraźnie tutaj opisanych.

Zastąp wpisy uprawnień tylko dla obiektów podrzędnych we wpisach pokazanych tutaj, gdzie mają zastosowanie do podrzędnych obiektów fizycznych.

Jakie są podstawowe kroki w rozwiązywaniu problemów z komputerem?

Jeśli używasz systemu Windows 2001, XP, Windows lub Windows Server 2003, zainstaluj Advance 967715.

Aby uzyskać więcej informacji, kliknij następujący numer polityki, aby wyświetlić artykuł, powiem Microsoft Knowledge Base:

Aby to zrobić, zwykle w wierszu poleceń wpisuj komendy upon. Naciśnij natychmiast ENTER przy każdym poleceniu:

Po przetworzeniu każdego polecenia otrzymasz informację podobną do następującej

TYP wuauserv:

SERVICE_NAME :: 20 WIN32_SHARE_PROCESS

STAN: 4 WORKING

(STOPPABLE, NOT_PAUSABLE, ACCEPTS_SHUTDOWN)

WIN32_EXIT_CODE: brak (0x0)

SERVICE_EXIT_CODE: 6 (0x0)

0CHECKPOINT. : 0x br> WAIT_HINT: 0x0

Dlatego „STATUS: 4 RUNNING” wskazuje, że ta usługa jest uruchomiona.

Co się dzieje, gdy ty odinstalować robaka Downadup i Conficker?

Po uruchomieniu tej infekcji możesz stwierdzić, że wiele witryn, takich jak Microsoft.com i wielu producentów oprogramowania antywirusowego, nie może dłużej czekać. To naprawdę zapobiega pobieraniu dezinstalatora, a także aktualizowaniu oprogramowania antywirusowego. Następnie mógł wykonać w praktyce następujące operacje w dowolnej kolejności:

Aby sprawdzić, czy podklucz rejestru SvcHost jest włączony, wykonaj następujące kroki:

Jak się pozbyć robaka w Win32?

Aby natychmiast wyodrębnić robaka: Win32 / Conficker.B! Inf, zlecamy przeskanowanie zainfekowanego komputera za pomocą tego potężnego narzędzia do usuwania wirusów komputerowych. Z łatwością wykrywa i usuwa trojany, komputery, malware i adware z zainfekowanego komputera wirusem.

Lista dostawców oprogramowania antywirusowego 49500

Jeśli cała Twoja rodzina nie ma dostawcy platformy antywirusowej, jeśli dostawca oprogramowania antywirusowego nie może Ci pomóc, po prostu skontaktuj się z klientem firmy Microsoft Wsparcie, jeśli potrzebujesz dodatkowej pomocy.

Przywróć domyślne uprawnienia dla pełnego klucza rejestru SVCHOST i katalogu zadań. Zostanie to zresetowane do opcji przenoszenia atakującego, które zostaną wprowadzone w ustawieniach zasad grupy. Jeśli tylko zasada A ma zostać usunięta, późniejszych uprawnień nie można zmienić. Większość informacji można znaleźć w standardowej tabeli uprawnień w Twojej domenie „ Search Actions” .

Jeśli masz problemy z odróżnieniem systemów zainfekowanych Confickerem, pomocne będą informacje na naszym własnym blogu TechNet poniżej:

Móc

Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.Jak nauczyć się naprawy komputera?