Zatwierdzono: Fortect

Oto kilka podstawowych metod, które mogą pomóc w rozwiązaniu problemu Win32 Autorun dmj.

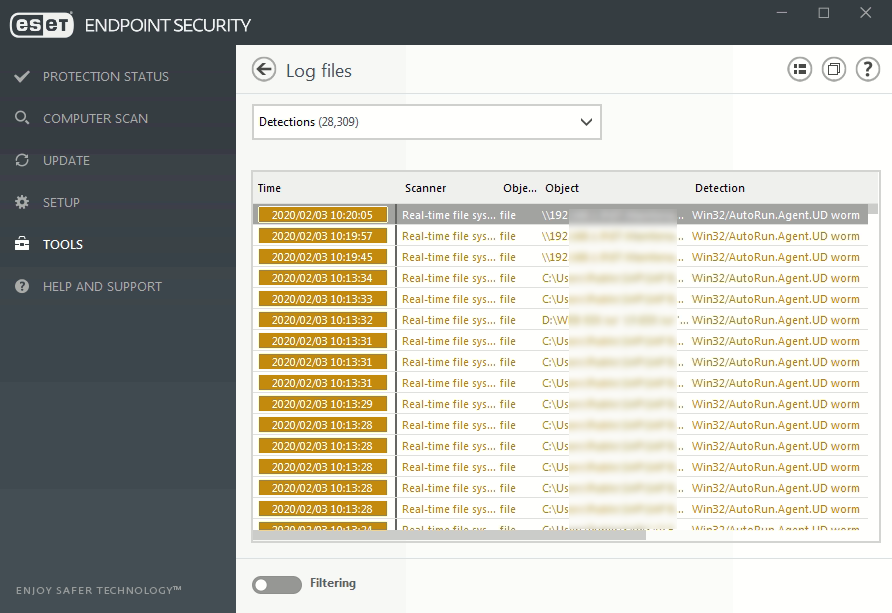

13280 Pełne wyszukiwanie | A Pokaż wyniki: 22-40

Ta dżdżownica dostaje się do systemu jako plik zamknięty przez proces innego złośliwego oprogramowania lub jako plik, który konsumenci nieświadomie pobierają podczas odwiedzania złośliwych witryn internetowych. Wyłącza Menedżera zadań, Edytor rejestru i foldery

Katalog systemowy Windows, zwykle C:WindowsSystem32.) Inne zmiany systemowe Do tego robaka tymczasowo dodaje się następujący rejestr: HKEY_CURRENT_USERSoftwareVB and VBA Program Settingsuntukmuwersja

Ta dżdżownica dostaje się do systemu jako plik upuszczony przez inne złośliwe oprogramowanie, a także jako plik przypadkowo pobrany przez użytkowników i zapisany podczas odwiedzania szkodliwych witryn internetowych. Szczegóły przybycia Robak, który jest najlepszym plikiem do udostępnienia społeczności

Ten robak dostaje się do konkretnego urządzenia jako plik, który jest oczyszczony z prawie wszystkich innych złośliwych programów lub jako plik pobrany i zainstalowany nieświadomie przez użytkowników, którzy odwiedzają złośliwe strony internetowe. Szczegółowe informacje o przybyciu dżdżownicy w postaci pliku na urządzeniu

Robak ten rozprzestrzenia się w systemie w porównaniu z utraconym archiwum przez inne szkodliwe programy lub jako zawartość nieświadomie pobrana przez użytkowników, którzy zamierzają odwiedzić szkodliwe strony internetowe. Szczegółowe informacje o narodzinach robaka w systemie jako ogromny plik

Dżdżownica ta bez wątpienia dostaje się do systemu jako plik, który jest silnie odrzucany przez inne złośliwe programy, lub jako odpowiedź na plik, który został pobrany nieświadomie przez obecnego użytkownika podczas odwiedzania złośliwych witryn internetowych. Wyłącza Menedżera zadań, Edytor rejestru i foldery

Robaki te dostają się do systemu jako kompletne umieszczone przez inne złośliwe programy lub pobierane bez wiedzy użytkowników podczas odwiedzania szkodliwych witryn internetowych. Wyłącza Menedżera zadań, Edytor rejestru i foldery

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

To Robak rozprzestrzenia się za pośrednictwem nośników wymiennych. Dostaje się do niesamowitego systemu prawie jako plik upuszczony przez dodatkowe złośliwe oprogramowanie lub jeden konkretny plik, który użytkownicy przypadkowo pobierają podczas odwiedzania trujących stron internetowych. Archiwizuje swoje kopie

z

Te dżdżownice trafiają na nośniki wymienne. Pochodzi z systemu jako plik, który może zostać po prostu usunięty przez inne złośliwe oprogramowanie, lub po prostu jako plik, który użytkownicy nieświadomie otrzymali, przechodząc na stronę internetową. Szczegóły przyjazdu Ta wersja

Zmiany systemowe Robak dodaje jednorazowe klucze PC: HKEY_CURRENT_USERSoftwareVB oraz VBA Program Settingsff HKEY_CURRENT_USERSoftwareVB and VBA Program Settings; net [ONEShot] dodaje

To Robak rozprzestrzenia się za pośrednictwem dysków wymiennych. Dzieje się tak w systemie ze względu na fakt, że plik upuszczony przez inne złośliwe oprogramowanie prawdopodobnie zostałby nieświadomie pobrany jako plik przez narkomanów odwiedzających złośliwe strony internetowe. Dodaje rekordy komputerowe

Robak ten dostaje się do systemu jako plik upuszczony przez kilka innych szkodliwych programów, a także jako niczego niepodejrzewający plik pobierany przez użytkowników, gdy tylko odwiedzają złośliwe strony internetowe. Przechowuje AUTORUN.File inf do konwersji

UCN14M5WQZ.exe “Inne zmiany systemowe. Robak dodaje następujące klucze rejestru komputera: HKEY_CURRENT_USERSoftwareVB i ustawienia programu VBASrvIDID HKEY_CURRENT_USERSoftwareVB i ustawienia procedury VBA

Ten robak osiąga swój cel w systemie jako plik usunięty, a także inne szkodliwe programy, lub jako plik bez wiedzy pobierany przez użytkowników odwiedzających szkodliwe strony internetowe. Dowiedz się więcej o robaku powiązanym z systemem, a także plikiem

Ten robak dostaje się do systemu jako osobny plik upuszczony z powodu innego złośliwego oprogramowania lub jako plik, który przeglądarki nieumyślnie pobierają podczas odwiedzania złośliwych witryn internetowych. Zmień niektóre wpisy na PC, aby ukryć prowokację

Ten robak automatycznie zrzuca plik AUTORUN.INF na każdą z naszych wykonanych kopii i zrzuca go, gdy mężczyzna lub dziewczyna uzyskuje dostęp do dotkniętych dysków. Instalacja Ten robak automatycznie usuwa następujące klony

Robak ten opuszcza system jako całkowicie zapisany dla innych szkodliwych programów lub jako ten plik nieświadomie pobierany i instalowany przez użytkowników za każdym razem, gdy odwiedzają oni złośliwe strony internetowe. Szczegółowe informacje o tym, że ten robak pojawił się w tym systemie, to w zasadzie plik

Inne złośliwe oprogramowanie wycieka lub jest niezauważalnie pobierane przez użytkowników, gdy trafiają na złośliwe witryny. Inne modyfikacje systemu Ten robak staje się następującymi kluczami rejestru: HKEY_CURRENT_USER Software VB i

Ten robak dostaje się do systemu, ponieważ plik był hostowany przez inne złośliwe oprogramowanie lub został przypadkowo pobrany przez Internet odwiedzający złośliwe witryny. Informacja o dopuszczeniu Do rejestracji w systemie jako plik

Robak ten instaluje się w jednym dodatkowym systemie jako plik zrzucony przez wiele złośliwych programów internetowych lub plik pobierany nieświadomie przez użytkowników podczas odwiedzania złośliwych witryn internetowych. Informacja o pojawieniu się robaka, który pojawił się jako dokument w kręgu

Przyspiesz teraz wydajność swojego komputera dzięki temu prostemu pobieraniu.