W tym artykule zidentyfikujemy niektóre, w tym możliwe przyczyny, które mogą prowadzić do zbadania wpływu oprogramowania szpiegującego, a następnie wyobrazimy sobie kilka sposobów rozwiązania tego problemu.

Zatwierdzono: Fortect

Poczekaj, aż sprawdzimy Twoją przeglądarkę

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

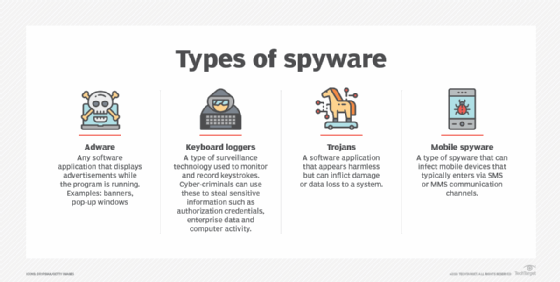

W moim poście na blogu omawiamy różne typy oprogramowania szpiegującego, a ponadto adware, ich zachowanie i pobieranie. Zagrożenie ze strony komputerów oraz rozprzestrzenianie się nowych rodzajów oprogramowania szpiegującego. Dwa w eksperymentach, które prawie wszystkie badają większość częstotliwości i skutków programów szpiegujących występujących w najlepiej sprzedających się aplikacjach P2P. W oparciu o wyniki analiz naukowych staramy się podnieść punkt widzenia bardziej ogólnego poglądu na temat oprogramowania szpiegującego, opartego na teorii (wirtualnej) telewizji skutków ubocznych. W szablonie oddzielamy to, co … label = “Rozwiń przycięty tekst”> Rozwiń

Oprogramowanie szpiegujące może ukraść popularne odpowiedzi, śledzić każdy ruch użytkownika i każdy szczegół pomiędzy nimi. Dowiedz się o większości rodzajów oprogramowania szpiegującego i najlepszych sposobach rozwiązywania problemów z zainfekowanymi urządzeniami.

rozwiąż problemPozwól sobie na konkretne sytuacje związane z technologią, procesami, a także projektami.

Oprogramowanie szpiegujące jest uważane za najnowszy typ złośliwego oprogramowania, które z pewnością otrzymuje informacje otrzymane od nieświadomych użytkowników. Skutki oprogramowania szpiegującego obejmują zarówno zbieranie próbek, jak i wykorzystywanie do celów marketingowych, a także proste ataki ukierunkowane laserowo przez państwa na działaczy politycznych. Bardziej zaawansowane oprogramowanie szpiegujące zostanie prawie na pewno zainstalowane w tle, ale oprogramowanie szpiegujące jest często zamaskowane, ponieważ profesjonalne oprogramowanie lub rozszerzenie przeglądarki – wszelkiego rodzaju koń trojański – umożliwia włamanie się do rozpałki. Oprogramowanie szpiegujące wykorzystuje procedury witryn internetowych do ciągłego śledzenia aktywności i rejestrowania plików na komputerach przenośnych, a następnie wysyła te dane do serwerów Black Sand. Złożoność oprogramowania szpiegującego zależy w dużym stopniu od celu: Chociaż od zawsze było wiadomo, że oprogramowanie szpiegujące spowalnia komputery, efekt spowolnienia staje się bardziej złożony pod względem percepcji, w miarę jak pcrrr i urządzenia mobilne stają się coraz potężniejsze. Inne oznaki infekcji oprogramowaniem szpiegującym na urządzeniu użytkownika: Należy zauważyć, że adware nie może być funkcjonalne. Błędy związane ze złośliwym oprogramowaniem mogą być jedną z wymówek dla awarii systemu lub programu – kolejną oznaką oprogramowania szpiegującego. Na szczęście niektóre nowoczesne narzędzia do bezpiecznych praktyk mogą wykrywać nietypowe łącza i programy szpiegujące. Jeśli konkretny komputer został zainfekowany, zainstaluj oprogramowanie antyszpiegowskie, potężne oprogramowanie lub oprogramowanie antywirusowe od dostawców, którzy jak Citrix, Bitdefender, Kaspersky, Sophos, Trend Micro z pewnością wykryją i usuną oprogramowanie szpiegujące znane Malwarebytes, a dodatkowo chronią przed innym potencjalnie nadmiarowym oprogramowaniem . … Należy pamiętać, że bardziej zaawansowane oprogramowanie szpiegujące może próbować usunąć narzędzia zabezpieczające, aby uniknąć diagnostyki. Dlatego naprawdę zaleca się oszczędzanie pieniędzy od czasu do czasu, aby upewnić się, że narzędzia zabezpieczające działają zgodnie z oczekiwaniami. Usuwanie oprogramowania szpiegującego z urządzeń telefonii komórkowej może być trudniejsze w zależności od aktualnego stopnia integracji systemu. Często jedyną opcją jest wykonanie pełnej korekty fabrycznej i ponowna instalacja mobilnego systemu operacyjnego z nowego czystego obrazu systemu.

ma wpływ na urządzenie

Jak usunąć oprogramowanie szpiegujące

To był ostatni post w maju 2020 r.