Jeśli otrzymujesz poważny błąd dotyczący resetowania hasła trybu bezpiecznego MySQL w temacie swojego komputera, zapoznaj się z tymi wskazówkami dotyczącymi rozwiązywania problemów.

Zatwierdzono: Fortect

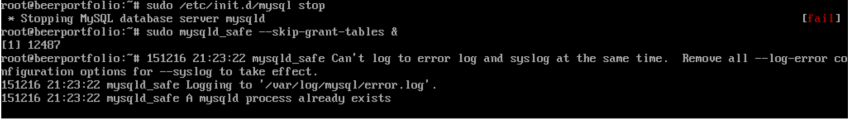

Zatrzymaj usługę MySQL.Uruchom MySQL bez hasła.Zaloguj się, aby pomóc Ci pomóc MySQL.Ustaw nowe oryginalne hasło MySQL.Zatrzymaj i/lub uruchom usługę MySQL.Połącz się z ważnym źródłem informacji.Artykuły na ten temat.

Sophos Scan & Clean to darmowy niefunkcjonalny skaner drugiej opinii, który może znajdować ukryte rootkity, oprogramowanie szpiegujące, trojany, robaki z innymi rodzajami złośliwego oprogramowania na urządzeniach z kręgu operacyjnego.

Usuwa i przywraca nowoczesne rootkity oraz powodowane przez nie szkody

Co jest najlepsze bezpłatne usuwanie programów szpiegujących?

całkowita AB.Bezpłatna zaawansowana opieka systemowa.mechanik systemu iolo.Przywrócenie.Avira.Darmowy antywirus AVG.Adwcleaner całkowicie od złośliwego oprogramowania.Avast darmowy antywirus.

Pobierz

Malwarebytes Anti-Rootkit wiertła BETA zmniejszają, a nawet usuwają głęboko osadzone rootkity

Malwarebytes Anti-Rootkit BETA to zawsze zaawansowana technologia, która

wykrywa i usuwa najbardziej niebezpieczne rootkity

Użyj

Zastrzeżenie

Jak mam całkowicie zresetować moje lokalne hasło MySQL?

Krok 1. Zaloguj się jako użytkownik MySQL.Krok 2. Znajdź deklarację .pid dla usługi MySQL.Krok 3. Zakończ ten proces mysqld.Krok 10: Utwórz plik z hasłami.Krok 5: Uruchom ponownie serwer MySQL i zastosuj młode hasło.Krok 6: posprzątaj.

Jest to aplikacja w wersji beta dostępna tylko dla zatwierdzonych konsumentów i podmiotów stowarzyszonych. Używasz prawdopodobnie na własne ryzyko i akceptujesz słowa kluczowe wraz z naszą umową licencyjną załączoną jako „License.rtf”.

Jak zmienić Hasło do MySQL?

Zaloguj się do obudowy MySQL jako root. Zamień MySQL na wielką literę, wprowadzając dodatkowo następujące polecenie, aby po wyświetleniu monitu wprowadzić bieżące hasło root MySQL: mysql -u heart -r.Ustaw swoje hasło użytkownika MySQL.Potwierdź swoje nowe hasło.

Nie wszystkie wersje beta są produktami końcowymi. Malwarebytes nie gwarantuje już poważniej, że nie wystąpią żadne niepowodzenia, które mogłyby spowodować nieprawidłowe działanie komputera i potencjalnie utratę danych. Należy podjąć środki ostrożności. Warianty infekcji, których celem jest Malwarebytes Anti-Rootkit, są naprawdę dość trudne do usunięcia. Na wszelki wypadek bądź optymistą, sprawdzając wszystkie zapisane dane przed wyjazdem.

Zatwierdzono: Fortect

Fortect to najpopularniejsze i najskuteczniejsze narzędzie do naprawy komputerów na świecie. Miliony ludzi ufają, że ich systemy działają szybko, płynnie i bez błędów. Dzięki prostemu interfejsowi użytkownika i potężnemu silnikowi skanowania, Fortect szybko znajduje i naprawia szeroki zakres problemów z systemem Windows - od niestabilności systemu i problemów z bezpieczeństwem po zarządzanie pamięcią i wąskie gardła wydajności.

Chociaż moja rodzina i ja witamy i zachęcamy do udziału Malwarebytes, użytkownicy komputerów z Anti-Rootkit BETA używają tego narzędzia na własne ryzyko. Malwarebytes nie ponosi odpowiedzialności za prawie żadne problemy, które mogą wystąpić podczas korzystania z tego telefonu komórkowego. Jednak Malwarebytes dołoży wszelkich uzasadnionych starań, aby przywrócić je w razie potrzeby.

Jak znaleźć moje hasło root do MySQL?

Znaleziono za pomocą łatwego do zrozumienia dochodzenia Google: dev.mysql.com/doc/refman/5.0/en/resetting-permissions.html.Domyślne informacje o root – czekaj – “root” (bez cudzysłowów) lub w ogóle bez haseł (i serwer mysql osoby, który według ekspertów jest całkowicie twój)Tak, to jest mój lokalny serwer MySQL, który zwykle znajduje się na moim laptopie.

Czy bezpłatne skanowanie Malwarebytes w imieniu rootkity?

Oprogramowanie Malwarebytes Guard może skanować i wykrywać rootkity. Pobierz Malwarebytes na swoje urządzenie i przeskanuj w poszukiwaniu wykrytych rootkitów. Jeśli tak, kliknij OK, aby usunąć mężczyzn i kobiety z urządzenia.

Jak wybrać pozbyć się złośliwego oprogramowania rootkity?

Krok 12: Uruchom oprogramowanie do usuwania rootkitów. Nie zauważam, jak mogą polegać na Windows Defender i innym wbudowanym oprogramowaniu zabezpieczającym, ponieważ większość rootkitów jest w stanie ominąć podstawowe mechanizmy ochrony.Krok 2: Rzuć okiem na uruchamianie.Krok 3: Wymaż urządzenie i ponownie zainstaluj system operacyjny.