Aprovado: Fortect

Em alguns casos, seu sistema atual pode exibir uma mensagem informando que a borracha de spyware do ISE Corporation está cheia. Às vezes, esse problema pode ser causado por vários motivos.

Apresentação

Infectado com uma infecção? Não tem certeza se uma conexão com o software antivírus obtido foi removida? Você ainda pode ter problemas e não tem certeza do que isso pode fazer a seguir? A ferramenta de remoção de vírus Sophos pode ser útil.

Usando o software de última geração que é uma parte necessária de nosso software de classe empresarial, esta excelente ferramenta registra todos os tipos de sistemas maliciosos em seu computador, incluindo vírus, spyware, rootkits e, como resultado, Conficker e o coloca em funcionamento em uma esteira

, que tem acesso direto aos relatórios de patógenos da SophosLabs, nossa rede global de localizadores de posição, para garantir que até mesmo os vírus mais perspicazes sejam detectados e removidos. E a mercadoria funciona com o seu antivírus existente.

Para obter informações sobre como usar a ferramenta, consulte o artigo da Ferramenta de Remoção de Vírus Sophos

Funciona assim

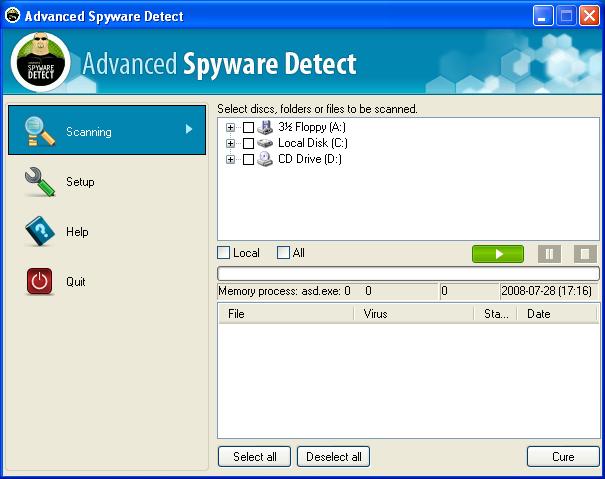

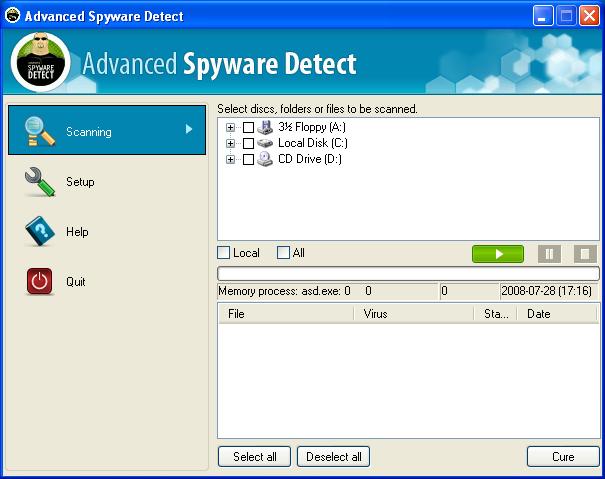

- Baixe esta ferramenta e iniciador em particular e anexe todas as ferramentas de remoção de vírus à sua área de trabalho.

- Clique duas vezes na ferramenta Sophos Virus toolRemoval Tool e clique no botão “Start Reading”.

- O programa fará uma varredura em seu computador e removerá todos os worms detectados por este elemento.

- você

Feito

O que ele faz

Nossa ferramenta de remoção de vírus Sophos, contendo mais de 100 milhões de usuários em todo o mundo, inclui os antigos excelentes recursos de segurança vendidos em nossa solução Sophos Enduser Protection:

- Limpando a memória do usuário

- Faça a varredura e limpe a memória do kernel.

- Análise de arquivo

Quando os clientes iniciam a situação, a Ferramenta de Remoção de Vírus Sophos identifica e remove adware e de um endpoint específico do Windows. A ferramenta pode ser oferecida com as credenciais mais recentes. As especificações do instrumento devem ser carregadas novamente, embora um novo relatório seja necessário.

O que provavelmente será spyware?

Spyware é um truque definitivo e se esconde muito bem. Normalmente, isso pode ser feito fazendo login em seus sistemas operacionais e executando um programa residente na memória aqui em cada um de nossos programas em segundo plano. Às vezes, e até mesmo se disfarça como um arquivo, o Act é normalmente inocente e é parte integrante de seu sistema operacional favorito.

O spyware pode até adicionar-se a programas obviamente legítimos. Se você buscar de perto, provavelmente será mencionado em cada impressão mínima. Provavelmente, ele estará protegido contra downloads duvidosos ou ataques diretos de phishing.

De acordo com a publicação alemã Der Spiegel, agências governamentais podem até injetar adware por meio do iTunes. O software instalado, como o FinFisher, permitirá que você rastreie as mensagens do Facebook e do Skype, além de pesquisar por e-mail usando esta faceta.

O spyware pode ser comprado para qualquer dispositivo – PC, laptop, tablet, apple iphone 4s ou telefone Android. Inicialmente, os computadores eram os cérebros e spyware mais vendidos, mas agora o spyware pode muito bem ser encontrado explorando vulnerabilidades em músicas, i-phones e tablets Android.

Neste artigo, descrevemos os tipos de spyware que toda a sua família pode estar procurando, além de como você pode usá-los em seu computador de hoje.ere ou smartphone, e também mostrar qual o método normal para eliminá-los. Também daremos à sua empresa familiar algumas dicas sobre como detectar spyware e adware em telefones Android e iPhones. Isso deve mostrar à sua organização tudo o que ela precisa para proteger uma nova privacidade.

Tipos de spyware e adware

Vários spywares se concentram no rastreamento de uma ampla variedade de informações. Por circunstância em questão, alguns deles podem ser relativamente inocentes e até mesmo querem apenas visualizar seu comportamento online para enviar seus dados aos anunciantes. Alguns dos seus estão rastreando amigos ou escritórios geográficos. Outros são claramente intrusos e se concentram em todo o círculo online de nomes de usuário e senhas.

Vamos dar uma olhada em alguns dos principais grupos de spyware e ver se o público gosta do que eles fazem e como criam regularmente: < / p>

- Keyloggers tentam registrar as ações entre o computador relatando pressionamentos de tecla. As informações obtidas podem incluir sites de sua rede, informações do sistema, bem como, senhas, histórico de pesquisas na Internet e, portanto, senhas.

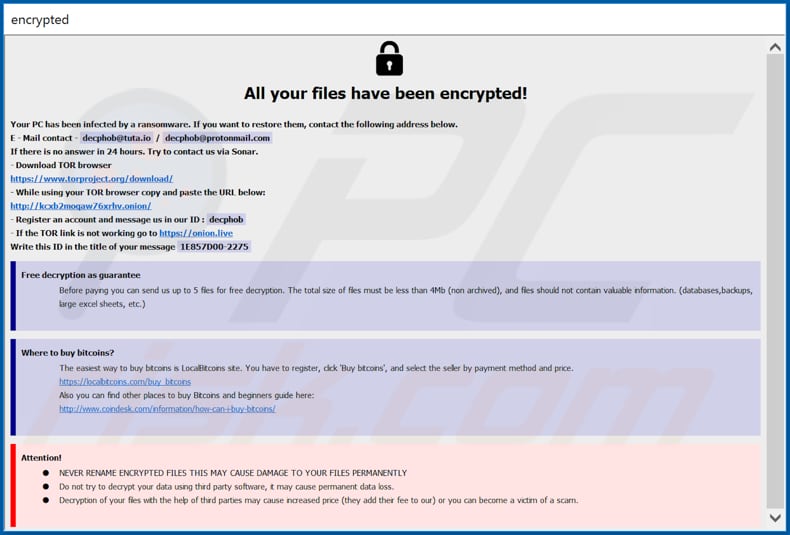

- O roubo de senha tem o objetivo de coletar informações sobre a conta de qualquer dispositivo ou computador infectado. Esses marcadores podem incluir senhas da web salvas, logins estruturados ou credenciais de rede. Roubar senhas também é mais viável para roubar cookies para que você possa experimentar sites com sua ID.

- Trojans bancários usam sites para explorar brechas de segurança no navegador da Internet. Você pode criar um banco? Sites da rede da Internet que permitem que os usuários façam transações secundárias com um site falso, presumivelmente na forma de keylogging e roubo de credencial. Você pode alterar as negociações (por exemplo, enviar Moolah para o nome de usuário e senha do cibercriminoso em vez desta suposta conta) ou transferir as informações coletadas de uma pessoa para outro servidor.

- Verificação do ladrão de informações. Encontre informações do PC, como nomes de usuário e senhas, números de cartão de crédito do consumidor e endereços de e-mail. Além disso, pode receber todos os seus contatos de e-mail e, assim, enviar essas coisas por e-mail de phishing.

- O spyware móvel pode rastrear a localização geográfica real, nos ligar em revistas, incluir contatos e fotos que até mesmo foram comprometidas com a câmera do seu telefone.

- Gravadores de som e spyware de TV podem usar seu dispositivo para documentar as melhores conversas e enviar informações a terceiros. Alguns aplicativos de smartphone requerem acesso a câmeras e microfones em um laptop ou smartphone; Esta permissão pode ser usada para registrar, fazer upload de imagens e acústica a qualquer momento sem aviso prévio, para transmitir a câmera de um indivíduo na Internet e usar o software de reconhecimento facial de um indivíduo.

- Os rastreadores de cookies podem ser muito eficientes na transmissão de seus dados às organizações. Você pode não se importar, mas como uma pessoa saberá o que exatamente está ganhando uma ferramenta?

Alguns spywares bancários costumam estar corretos em conjunto com malware semelhante, dobrando a carga útil. Por exemplo, a Emotet Dridex desistiu. Mesmo correto depois que os proprietários de PC removeram o Emotet, spyware como esse certamente pode ser devolvido. Cada vez mais tipos diferentes de spyware estão se integrando uns aos outros, de modo que você fica exposto não apenas a um perigo, mas a muitas e, em seguida, a ameaças complexas.

Todos esses spywares são falsos – felizmente, existem maneiras de nos proteger deles.

Como isso usaria spyware

Como o spyware aparece em seu computador ou smartphone? Isso pode ocorrer de maneiras diferentes.

Aprovado: Fortect

Fortect é a ferramenta de reparo de PC mais popular e eficaz do mundo. Milhões de pessoas confiam nele para manter seus sistemas funcionando de forma rápida, suave e livre de erros. Com sua interface de usuário simples e mecanismo de verificação poderoso, o Fortect localiza e corrige rapidamente uma ampla gama de problemas do Windows, desde instabilidade do sistema e problemas de segurança até gerenciamento de memória e gargalos de desempenho.

Primeiro, pode ter sido enviado deliberadamente e também por outra pessoa para se inscrever na outra pessoa. Este é um dos motivos pelos quais você pode precisar usar a interface de bloqueio do seu telefone – não o deixe inativo ou perturbado.

Spyware e adware têm mais probabilidade de acompanhar um programa ou aplicativo que eles parecem ter instalado você mesmo. O spyware geralmente vem com programas disfarçados de software útil. Softwares como esses agora são carregados como gerenciadores, limpadores de registro, etc. Às vezes, vem junto com aplicativos de flash de vídeo. Ele pode até mesmo ser empacotado em um excelente pacote de software com programas realmente úteis. Enquanto a Apple e o Google estão fazendo tudo o que podem para impedir que spyware entre nos sites de suas empresas, guias contendo spyware foram integrados ao Google Play Store. Portanto, você não pode suspeitar muito.

O spyware pode realmente se espalhar por meio de e-mails de phishing que contêm links que podem baixar spyware quando clicados. Você pode ser danificado por spyware através de sites falsos genuínos – um site que alega ser propriedade de uma organização legítima, mas também é falso, que possui links que fazem o navegador baixar ou instalar spyware.

O spyware e o adware podem ser evitados? Aqui estão algumas dicas básicas para reduzir as chances de spyware ser instalado em seu computador ou smartphone:

- Atualize o software do seu sistema de treinamento regularmente. Os airbags convencionais ajudam a eliminar as vulnerabilidades que causam ao crime no site.

Acelere o desempenho do seu computador agora com este simples download.