Neste guia, destacaremos algumas das possíveis causas de uma pessoa que podem causar falha no logon devido à ID do evento no Windows Server 2008 r2, para então sugerir possíveis soluções que você pode utilizar para tentar resolver o problema.

Aprovado: Fortect

ID de evento de log de segurança do Windows 4625

p 4625: Não é possível conectar a conta

Na página do item

- Descrição deste evento

- Informações relacionadas ao solo do campo

- exemplos

- Discuta essas possibilidades.

- Mini-seminários para este evento

Este pode ser um bom evento útil, pois registra e documenta a falha na tentativa de login no computador local, podemos fazer o tipo de login, localização do usuário ou concepção de conta.

Recursos gratuitos da Randy’s Security Magazine

- Visualização rápida gratuita do log de segurança

- Quantidade de eventos do Windows: edição gratuita do compressor

- Solução gratuita para auditoria de alterações do Active Directory

- Curso grátis: segredos de registros de segurança

p

Descrição dos campos em 4625

Assunto:

Aprovado: Fortect

Fortect é a ferramenta de reparo de PC mais popular e eficaz do mundo. Milhões de pessoas confiam nele para manter seus sistemas funcionando de forma rápida, suave e livre de erros. Com sua interface de usuário simples e mecanismo de verificação poderoso, o Fortect localiza e corrige rapidamente uma ampla gama de problemas do Windows, desde instabilidade do sistema e problemas de segurança até gerenciamento de memória e gargalos de desempenho.

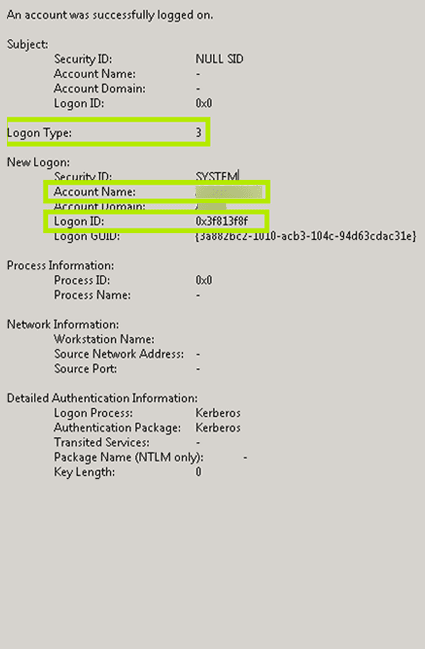

Identifica o provedor que solicitou a conexão, NÃO o usuário específico no qual acabou de tentar se conectar. O tópico é zero ou um dos meus princípios de manutenção, bem como as idéias geralmente inúteis. Veja “Nova Conexão” para os métodos que acabaram de mergulhar no sistema.

- ID de segurança

- Nome da conta

- Domínio da conta

Nome de usuário

Registro

Esta é uma informação incrível porque informa aos visitantes COMO o usuário acabou de entrar: Para a tabela de códigos de tipo de login, consulte 4624 .

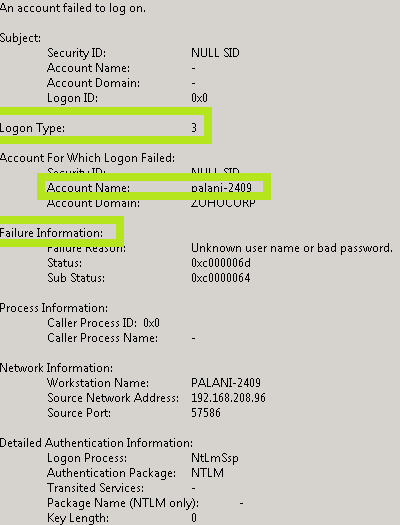

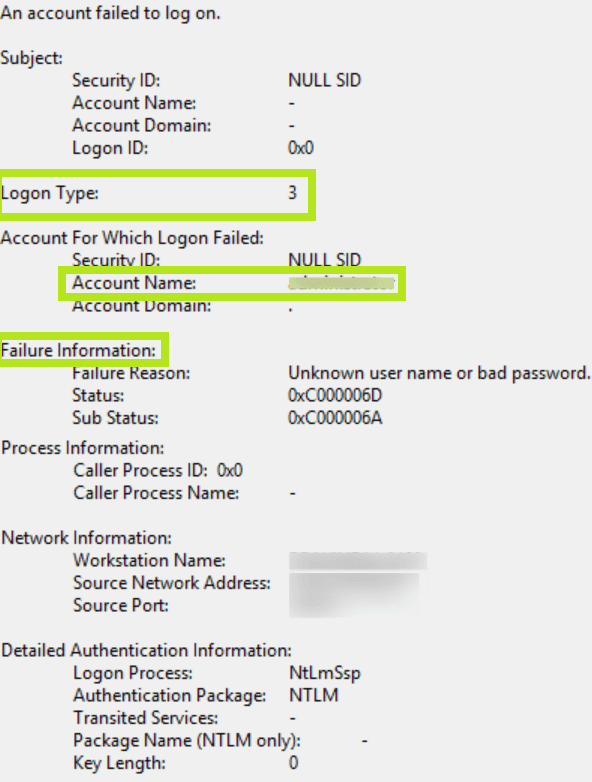

Falha na conexão da conta:

Isso indica um novo usuário que tentou fazer o login e / falhou.

- SID: SID contabilizando a primeira entrada para a qual a conexão foi estabelecida. Este é um campo vazio ou NULL-SID se uma conta válida não foi considerada ao entrar na conta – por exemplo, se o nome de usuário especificado não corresponder absolutamente ao login válido para a conta.

- Nome da conta: o nome da conta especificado ao tentar conectar.

- Site da conta: domínio ou, se adicionado a contas locais, nome do aparelho eletrônico.

Informações sobre o erro:

O logotipo explica por que não foi possível localizar a conexão.

- Causa do erro associado: Explicação do texto em caso de falha de conexão.

- Status e adicionalmente Substatus: códigos hexadecimais que explicam o registro como o terreno para o veículo. Às vezes, o substatus é fornecido por último, às vezes não. Abaixo estão as marcas que vimos.

Informações do processo:

- ID do processo de chamada: a ID do processo que foi listada sempre que conectado 4688 quando o executável foi executado.

- Nome do processo do chamador: normalmente identifica o executável do programa que manipulou a associação. Esta é uma das causas de login confiáveis denominadas 4611 .

Informações da rede:

Esta parte sabe onde o usuário estava ao se registrar. Se a conexão for iniciada do mesmo privado, essas informações serão, obviamente, em branco ou refletirão os respectivos computadores locais.

- Nome do local de trabalho: a descoberta do computador, em particular do usuário, está fisicamente presente em todos os casos, a menos que esse relacionamento tenha sido iniciado por um aplicativo de servidor agindo em nome do usuário. A estação de trabalho pode além de não ser preenchida para algumas conexões Kerberos, porque no caso de conexões de usuário, o projeto Kerberos realmente não se importa se está vinculado à conta de computador mais recente e, portanto, não tem um segmento para carregar o nome da estação de trabalho no consultar opções de mensagem>

- Endereço de rede de computadores de origem: O endereço IP do dispositivo no qual o usuário está fisicamente presente em vários casos, exceto quando essa conexão foi causada por cortesia de – um aplicativo de servidor agindo na conta do usuário. Se essa conexão puder ser iniciada localmente, talvez o endereço IP deva ser 127.0.0.1 em vez de usar o endereço IP privado local real. Às vezes, esse campo específico está definitivamente em branco porque a Microsoft diz: “Não, além do caminho do código no Windows Server ’03 pode estar.” instrumentado para o endereço IP, como consequência, nem sempre é preenchido. “

- Porta de origem: identifica o mov TCP de origem conectado a uma conta que, desde então, não foi necessário solicitar, pois as portas de origem na maioria dos protocolos eram aleatórias.

Detalhes sobre autenticação:

- Procedimento de registro: (consulte 4611 )

- Pacote de autenticação: (consulte 4610 também 4622 )

- Serviços bem-sucedidos: isto é para servidores onde os aplicativos precisam aceitar um tipo diferente de validação do cliente e, em seguida, passar o Kerberos para os componentes do usuário final para acessar outros recursos. Consulte http://msdn.microsoft.com/msdnmag/issues/03/04/SecurityBriefs/

- Nome do pacote: Se este acesso foi autenticado através do projeto NTLM (para estudo de pesquisa, ao invés de Kerberos), este campo especifica qual edição do NTLM será usada. Para segurança, descubra Segurança de rede: Nível de autenticação LAN Manager

- Comprimento da chave: O comprimento da chave que protege o “canal seguro”. Consulte a seção Segurança “Configuração de membro do domínio: chave de sessão ideal necessária (Windows 2000 ou superior)”. Se o valor de é 0, a configuração de segurança “Membro do domínio: criptografar digitalmente os dados protegidos da rua (se possível)” nunca funcionará.